本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

了解機器人威脅和操作

根據 Security Today

下表會分類不同類型的機器人活動,以及每個機器人活動對業務的影響。這並非廣泛清單,而是最常見的機器人活動的摘要。它強調了監控和緩解控制的重要性。如需機器人威脅的廣泛清單,請造訪 OWASP 自動化應用程式威脅手冊

| 機器人活動類型 | Description | 潛在影響 |

|---|---|---|

| 內容抓取 | 複製專屬內容供第三方網站使用 | 由於內容重複、品牌影響和攻擊性抓取器造成的效能問題,對您的 SEO 造成的影響 |

| 登入資料填充 | 測試您網站中遭竊的登入資料資料庫,以取得存取權或驗證資訊 | 使用者的問題,例如詐騙和帳戶鎖定,可增加支援查詢並降低品牌信任 |

| 卡片破解 | 測試遭竊信用卡資料的資料庫,以驗證或補充遺漏的資訊 | 使用者的問題,例如身分盜竊和詐騙,以及詐騙分數受損 |

| 拒絕服務 | 增加特定網站的流量,以減慢回應速度或使其無法供合法流量使用 | 收入損失和聲譽受損 |

| 帳戶建立 | 建立多個以濫用或財務收益為目的的帳戶 | 阻礙成長和行銷分析扭曲 |

| 擴展 | 取得有限的可用商品、經常門票,而不是真正的消費者 | 使用者的收入損失和問題,例如無法存取正在銷售的貨物 |

殭屍網路的運作方式

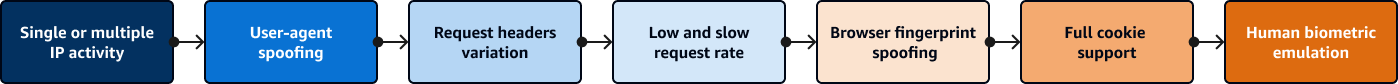

殭屍網路運算子的策略、技術和程序 (TTP) 已隨著時間大幅演進。他們必須跟上公司開發的偵測和緩解技術。下圖顯示此演變。殭屍網路從使用 IP 地址作為操作方式開始,最終發展為使用複雜的人類生物識別模擬。這種複雜性非常昂貴,而且並非所有殭屍網路都使用最先進的工具。網際網路中混合了運算子,他們可能會評估任務的最佳工具,以提供良好的投資回報。機器人防禦的一個目標是讓殭屍網路活動昂貴,讓目標不再可行。

一般而言,機器人會分類為常見或目標:

-

常見機器人 – 這些機器人會自我識別,不會嘗試模擬瀏覽器。其中許多機器人會執行有用的任務,例如內容爬取、搜尋引擎最佳化 (SEO) 或彙總。請務必識別並了解哪些常見機器人會進入您的網站,以及它們對您的流量和效能的影響。

-

目標機器人 – 這些機器人嘗試透過模擬瀏覽器來逃避偵測。他們使用瀏覽器技術,例如無頭瀏覽器,或是仿造瀏覽器指紋。他們能夠執行 JavaScript 並支援 Cookie。他們的意圖並不總是明確的,他們產生的流量可能看起來像正常的使用者流量。

最先進且持久的目標機器人透過產生類似人類的滑鼠動作並在網站上按一下來模擬人類行為。它們是最複雜且難以偵測的,但也是最昂貴的操作。

通常,運算子會結合這些技術。這會建立持續追求的遊戲,您必須經常變更保護和緩解方法,以適應運算子的最新技術。這些機器人被視為進階持久性威脅 (APT)。如需詳細資訊,請參閱 NIST 資源中心的進階持久性威脅