本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

使用 NAT 閘道搭配 AWS Network Firewall 進行集中式 IPv4 輸出

如果您想要檢查和篩選傳出流量,您可以將 AWS Network Firewall 與 NAT 閘道整合到集中式輸出架構中。 AWS Network Firewall 是一種受管服務,可讓您輕鬆為所有 VPCs 部署基本網路保護。它可為整個 VPC 提供 Layer 3-7 網路流量的控制和可見性。您可以執行 URL/網域名稱、IP 地址和內容型傳出流量篩選,以停止可能的資料遺失、協助符合合規要求,以及封鎖已知的惡意軟體通訊。 AWS Network Firewall 支援數千個規則,可篩選出目的地為已知不良 IP 地址或不良網域名稱的網路流量。您也可以匯入開放原始碼規則集或使用 Suricata 規則語法編寫自己的入侵預防系統 (IPS) 規則,以使用 Suricata IPS 規則做為 AWS Network Firewall 服務的一部分。 AWS Network Firewall 也可讓您匯入來自 AWS 合作夥伴的相容規則。

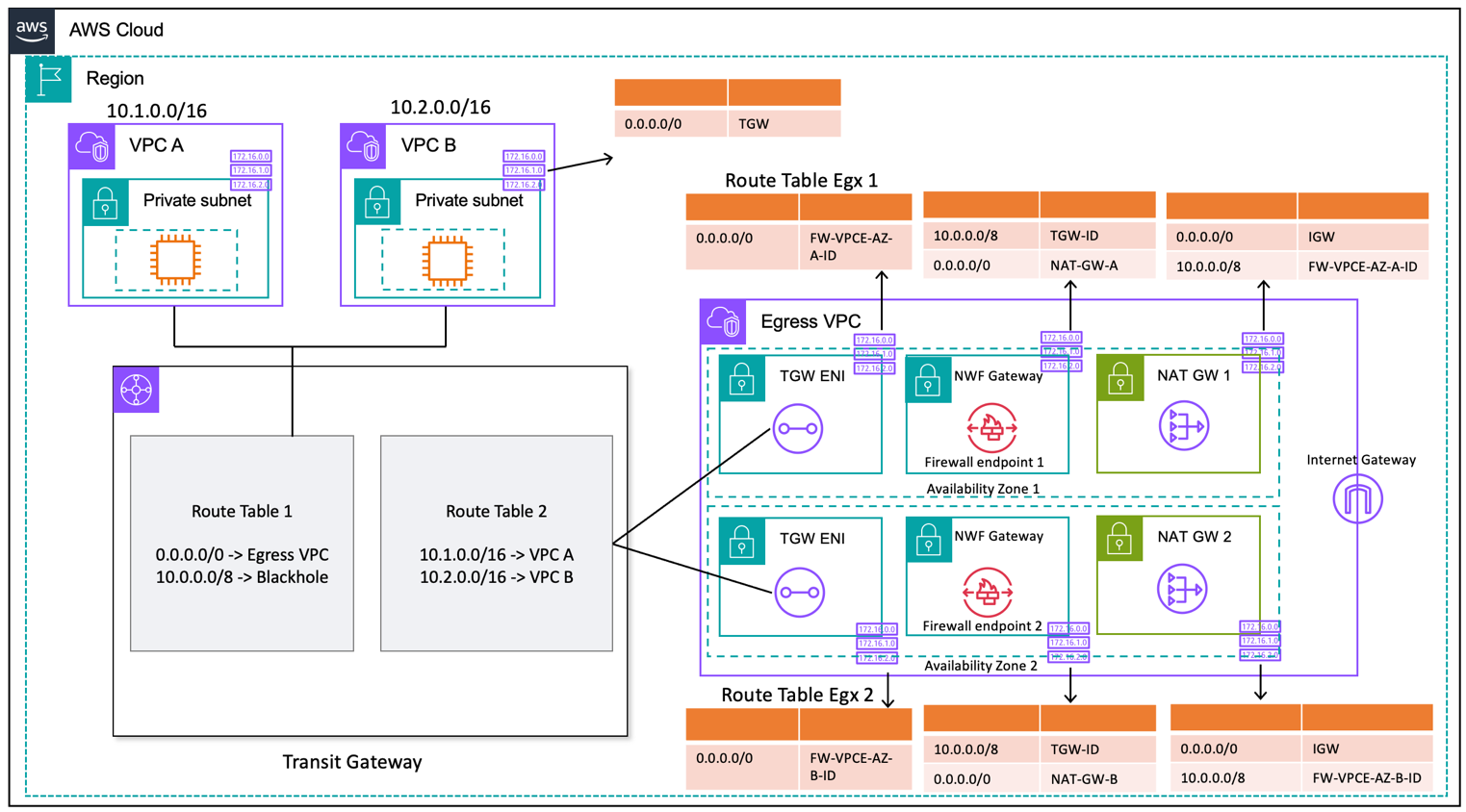

在具有檢查的集中式輸出架構中, AWS Network Firewall 端點是輸出 VPC 傳輸閘道連接子網路路由表中的預設路由表目標。使用 檢查輪輻 VPCs 和網際網路之間的流量 AWS Network Firewall ,如下圖所示。

使用 AWS Network Firewall 和 NAT 閘道的集中輸出 (路由表設計)

對於使用 Transit Gateway 的集中式部署模型,AWS 建議在多個可用區域中部署 AWS Network Firewall 端點。在客戶執行工作負載的每個可用區域中,應該有一個防火牆端點,如上圖所示。根據最佳實務,防火牆子網路不應包含任何其他流量,因為 AWS Network Firewall 無法檢查來自防火牆子網路內來源或目的地的流量。

與先前的設定類似,語音 VPC 連接與路由表 1 (RT1) 相關聯,並傳播到路由表 2 (RT2)。系統會明確新增 Blackhole 路由,以禁止兩個 VPCs 彼此通訊。

繼續在 RT1 中使用預設路由,將所有流量指向輸出 VPC。Transit Gateway 會將所有流量轉送到輸出 VPC 中的兩個可用區域之一。一旦流量到達輸出 VPC 中的其中一個 Transit Gateway ENIs,您就會到達預設路由,該路由會將流量轉送至其各自可用區域中的其中一個 AWS Network Firewall 端點。 AWS Network Firewall 接著, 會根據您設定的規則檢查流量,再使用預設路由將流量轉送至 NAT 閘道。

此案例不需要 Transit Gateway 設備模式,因為您未在附件之間傳送流量。

注意

AWS Network Firewall 不會為您執行網路位址轉譯,此函數會在透過 進行流量檢查後由 NAT 閘道處理 AWS Network Firewall。在此情況下,不需要輸入路由,因為傳回流量預設會轉送至 NATGW IPs。

因為您使用的是 Transit Gateway,所以我們可以在 NAT 閘道之前放置防火牆。在此模型中,防火牆可以看到 Transit Gateway 後方的來源 IP。

如果您在單一 VPC 中執行此操作,我們可以使用 VPC 路由增強功能,讓您檢查相同 VPC 中子網路之間的流量。如需詳細資訊,請參閱AWS Network Firewall 具有 VPC 路由增強功能的 部署模型

可擴展性

AWS Network Firewall 可以根據流量負載自動擴展或縮減防火牆容量,以維持穩定、可預測的效能,以將成本降至最低。 AWS Network Firewall 旨在支援數萬個防火牆規則,並可為每個可用區域擴展高達 100 Gbps 的輸送量。

關鍵考量

-

每個防火牆端點都可以處理大約 100 Gbps 的流量,如果您需要更高的高載或持續輸送量,請聯絡 AWS 支援。

-

如果您選擇在 AWS 帳戶中建立 NAT 閘道以及 Network Firewall,標準 NAT 閘道處理和每小時使用費

會因每 GB 的處理和防火牆的使用時數而one-to-one免除。 -

您也可以在沒有 Transit Gateway AWS Firewall Manager 的情況下,透過 考慮分散式防火牆端點。

-

將防火牆規則移至生產環境之前,請先測試防火牆規則,與順序很重要的網路存取控制清單類似。

-

需要進階 Suricata 規則才能進行更深入的檢查。網路防火牆支援輸入和輸出流量的加密流量檢查。

-

HOME_NET規則群組變數定義了有資格在具狀態引擎中處理的來源 IP 範圍。使用集中式方法,您必須新增連接到 Transit Gateway 的所有其他 VPC CIDRs,使其符合處理資格。如需HOME_NET規則群組變數的詳細資訊,請參閱 Network Firewall 文件。 -

考慮在單獨的 Network Services 帳戶中部署 Transit Gateway 和輸出 VPC,以根據職責委派來隔離存取權;例如,只有網路管理員可以存取 Network Services 帳戶。

-

為了簡化此模型 AWS Network Firewall 中 的部署和管理, AWS Firewall Manager 可以使用 。Firewall Manager 可讓您自動將您在集中位置建立的保護套用至多個帳戶,以集中管理不同的防火牆。Firewall Manager 支援 Network Firewall 的分散式和集中式部署模型。若要進一步了解,請參閱部落格文章如何使用 部署 AWS Network FirewallAWS Firewall Manager

。