本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

從身分提供者 (IdP) 啟動登入

| 適用對象:企業版和標準版 |

| 目標對象:系統管理員 |

注意

IAM 聯合身分不支援同步身分提供者群組與 Amazon Quick。

在這種情況下,您的使用者會從身分提供者的入口網站啟動登入程序。驗證使用者之後,他們會登入 Amazon Quick。快速檢查他們是否獲得授權後,您的使用者可以存取快速。

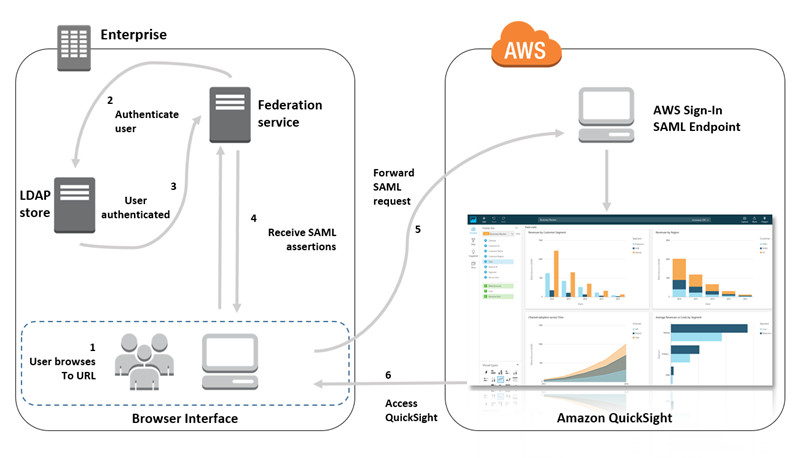

從使用者登入 IdP 開始,身分驗證即會完成下列步驟:

-

使用者瀏覽

https://applications.example.com並登入 IdP。此時,使用者尚未登入服務提供者。 -

聯合服務和 IdP 會對使用者進行身分驗證:

-

聯合服務要求組織的身分存放區提供身分驗證。

-

身分存放區驗證該名使用者,並向聯合服務傳回驗證回應。

-

身分驗證成功後,聯合服務會將 SAML 聲明發布至使用者的瀏覽器。

-

-

使用者開啟 Amazon Quick:

-

使用者的瀏覽器會將 SAML 聲明發布到 AWS 登入 SAML 端點 (

https://signin.aws.amazon.com/saml)。 -

AWS 登入會接收 SAML 請求、處理請求、驗證使用者,並將身分驗證字符轉送至 Amazon Quick 服務。

-

-

Amazon Quick 接受來自 的身分驗證字符 AWS ,並向使用者呈現 Amazon Quick。

從使用者的觀點來看,此程序是以透明的方式進行。使用者從組織的內部入口網站開始,並登陸 Amazon Quick 應用程式入口網站,而不必提供任何 AWS 登入資料。

在下圖中,您可以找到 Amazon Quick 和第三方身分提供者 (IdP) 之間的身分驗證流程。在此範例中,管理員已設定登入頁面來存取 Amazon Quick,稱為 applications.example.com。當使用者登入時,登入頁面會向符合 SAML 2.0 的聯合服務發布請求。最終使用者從 IdP 的登入頁面啟動身分驗證。

如需一些常見提供者的資訊,請參閱下列第三方文件:

-

Okta – 規劃 SAML 部署

-

Ping – Amazon 整合

使用以下主題來了解搭配 使用現有聯合 AWS:

-

AWS 網站上的 中的聯合身分 AWS

-

《IAM 使用者指南》中的將存取權提供給在外部進行身分驗證的使用者 (聯合身分)

-

《IAM 使用者指南》中的使 SAML 2.0 聯合身分使用者能夠存取 AWS 管理主控台