As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Identifique e alerte quando os recursos do Amazon Data Firehose não estiverem criptografados com uma chave AWS KMS

Ram Kandaswamy, Amazon Web Services

Resumo

Para fins de conformidade, algumas organizações devem ter a criptografia habilitada nos recursos de entrega de dados, como o Amazon Data Firehose. Esse padrão mostra uma forma de monitorar, detectar e notificar quando os recursos estão fora de conformidade.

Para manter o requisito de criptografia, esse padrão pode ser usado AWS para fornecer monitoramento e detecção automatizados dos recursos de entrega do Amazon Data Firehose que não são criptografados com uma chave AWS Key Management Service (AWS KMS). A solução envia notificações de alerta e pode ser estendida para realizar a correção automática. Essa solução pode ser aplicada a uma conta individual ou a um ambiente de várias contas, como um ambiente que usa um AWS landing zone ou. AWS Control Tower

Pré-requisitos e limitações

Pré-requisitos

Fluxo de entrega do Amazon Data Firehose

Permissões e familiaridade suficientes com CloudFormation o que é usado nessa automação de infraestrutura

Limitações

A solução não é em tempo real porque usa AWS CloudTrail eventos para detecção e há um atraso entre o momento em que um recurso não criptografado é criado e a notificação é enviada.

Arquitetura

Pilha de tecnologias de destino

A solução usa tecnologia sem servidor e os seguintes serviços:

AWS CloudTrail

Amazon CloudWatch

AWS Command Line Interface (AWS CLI)

AWS Identity and Access Management (IAM)

Amazon Data Firehose

AWS Lambda

Amazon Simple Notification Service (Amazon SNS)

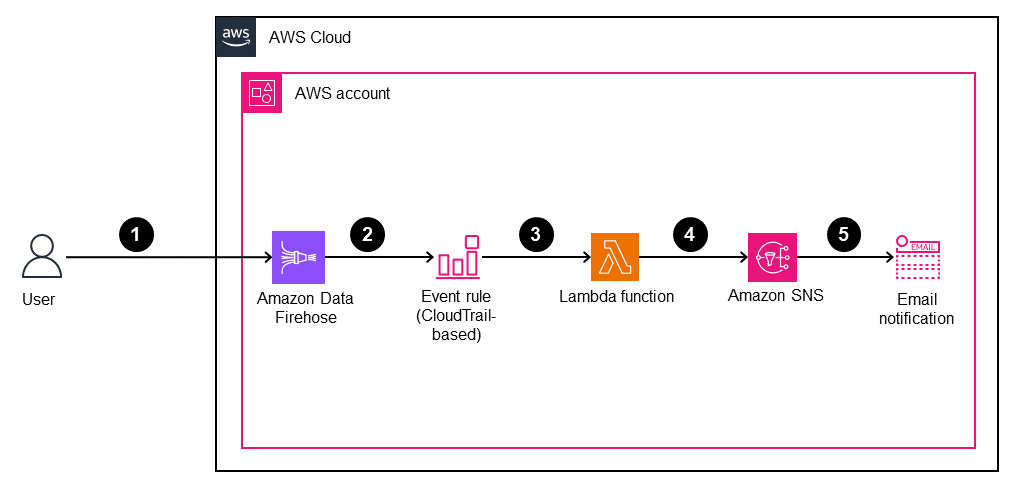

Arquitetura de destino

O diagrama ilustra estas etapas:

Um usuário cria ou modifica o Amazon Data Firehose.

Um CloudTrail evento é detectado e correspondido.

Lambda é invocado.

São identificados os recursos que não estão em conformidade.

Notificação por e-mail é enviada.

Automação e escala

Você pode usar CloudFormation StackSets para aplicar essa solução a várias contas Regiões da AWS ou a várias contas com um único comando.

Ferramentas

AWS CloudTrailé um AWS service (Serviço da AWS) que ajuda você a viabilizar a governança, a conformidade e a auditoria operacional e de risco do seu Conta da AWS. As ações realizadas por um usuário, função ou um AWS service (Serviço da AWS) são registradas como eventos em CloudTrail. Os eventos incluem ações realizadas nas operações Console de gerenciamento da AWS AWS CLI, AWS SDKs, e da API.

A Amazon CloudWatch Events fornece um fluxo quase em tempo real de eventos do sistema que descrevem mudanças nos AWS recursos.

AWS Command Line Interface (AWS CLI) é uma ferramenta de código aberto que permite que você interaja Serviços da AWS usando comandos em seu shell de linha de comando.

AWS Identity and Access Management (IAM) é um serviço web que ajuda você a controlar com segurança o acesso aos AWS recursos. Com o IAM, você controla quem pode se autenticar (fazer login) e quem tem autorização (permissões) para acessar os recursos.

O Amazon Data Firehose é um serviço totalmente gerenciado para entrega de dados de streaming em tempo real. Com o Firehose, não é necessário criar aplicações ou gerenciar recursos. Configure os produtores de dados para enviar dados ao Firehose e ele entregará automaticamente os dados ao destino especificado.

O AWS Lambda é um serviço de computação que permite a execução de código sem a necessidade de provisionar ou gerenciar servidores. O Lambda executa o código somente quando necessário e dimensiona automaticamente, desde algumas solicitações por dia até milhares por segundo. Você paga somente pelo tempo de computação que consumir, portanto, não há cobrança quando seu código não estiver em execução.

O Amazon Simple Notification Service (Amazon SNS) é um serviço gerenciado que fornece entrega de mensagens de publicadores para assinantes (que também são conhecidos como produtores e consumidores).

Épicos

| Tarefa | Description | Habilidades necessárias |

|---|---|---|

Implantar CloudFormation StackSets. | No AWS CLI, use o

| Arquiteto de nuvem, administrador de sistemas |

Crie instâncias da pilha. | As pilhas podem ser criadas na Regiões da AWS sua escolha, bem como em uma ou mais contas. Para criar instâncias de pilhas, execute o comando apresentado a seguir. Substitua o nome da pilha, os números das contas e as regiões pelos seus próprios valores.

| Arquiteto de nuvem, administrador de sistemas |

Recursos relacionados

Anexos

Para acessar o conteúdo adicional associado a este documento, descompacte o seguinte arquivo: attachment.zip