As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Comece a usar OpenClaw no Lightsail

OpenClaw é um gateway de bate-papo baseado em IA que é executado no Amazon Lightsail, oferecendo a você um assistente de IA privado e auto-hospedado, acessível a partir do seu navegador, Telegram e muito mais. WhatsApp Este tutorial explica como iniciar uma instância do Amazon OpenClaw Lightsail, emparelhar seu navegador, habilitar recursos de IA e, opcionalmente, conectar canais de mensagens.

Você sabia?

Sua instância do OpenClaw Lightsail vem pré-configurada com o Amazon Bedrock como provedor padrão de modelos de IA. Depois de concluir a configuração, você pode começar a conversar com seu assistente de IA imediatamente, sem necessidade de configuração adicional.

Etapa 1: criar uma OpenClaw instância

Nesta etapa, você cria uma instância do Lightsail em execução. OpenClaw

Para criar uma instância do Lightsail com OpenClaw

-

Faça login no console do Lightsail

. -

Na seção Instâncias da página inicial do Lightsail, escolha Create instance.

-

Escolha a AWS região e a zona de disponibilidade para sua instância.

-

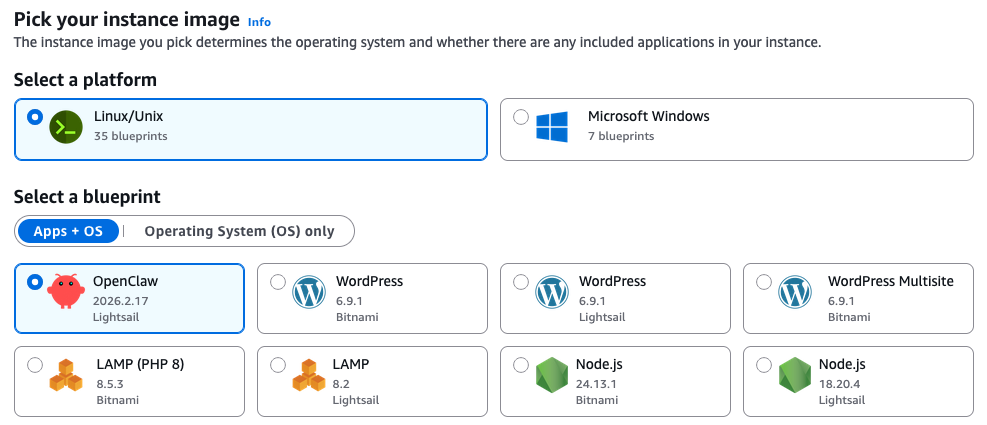

Escolha a imagem da sua instância da seguinte forma:

-

Em Selecionar uma plataforma, escolha Linux/Unix.

-

Em Selecionar um blueprint, escolha OpenClaw.

-

-

Em Escolha seu plano de instância, selecione um plano de instância (um plano de memória de 4 GB é recomendado para um desempenho ideal).

-

Insira um nome para sua instância ou use o nome padrão fornecido.

nota

Os nomes das instâncias devem ser exclusivos em sua conta do Lightsail, de 2 a 255 caracteres, começar e terminar com um caractere alfanumérico e conter somente caracteres alfanuméricos, pontos, traços ou sublinhados.

-

Selecione Criar instância.

Sua instância ficará em um estado inicial por alguns minutos enquanto for inicializada. Espere até que o status mostre Executando antes de prosseguir para a próxima etapa.

Etapa 2: emparelhe seu navegador com OpenClaw

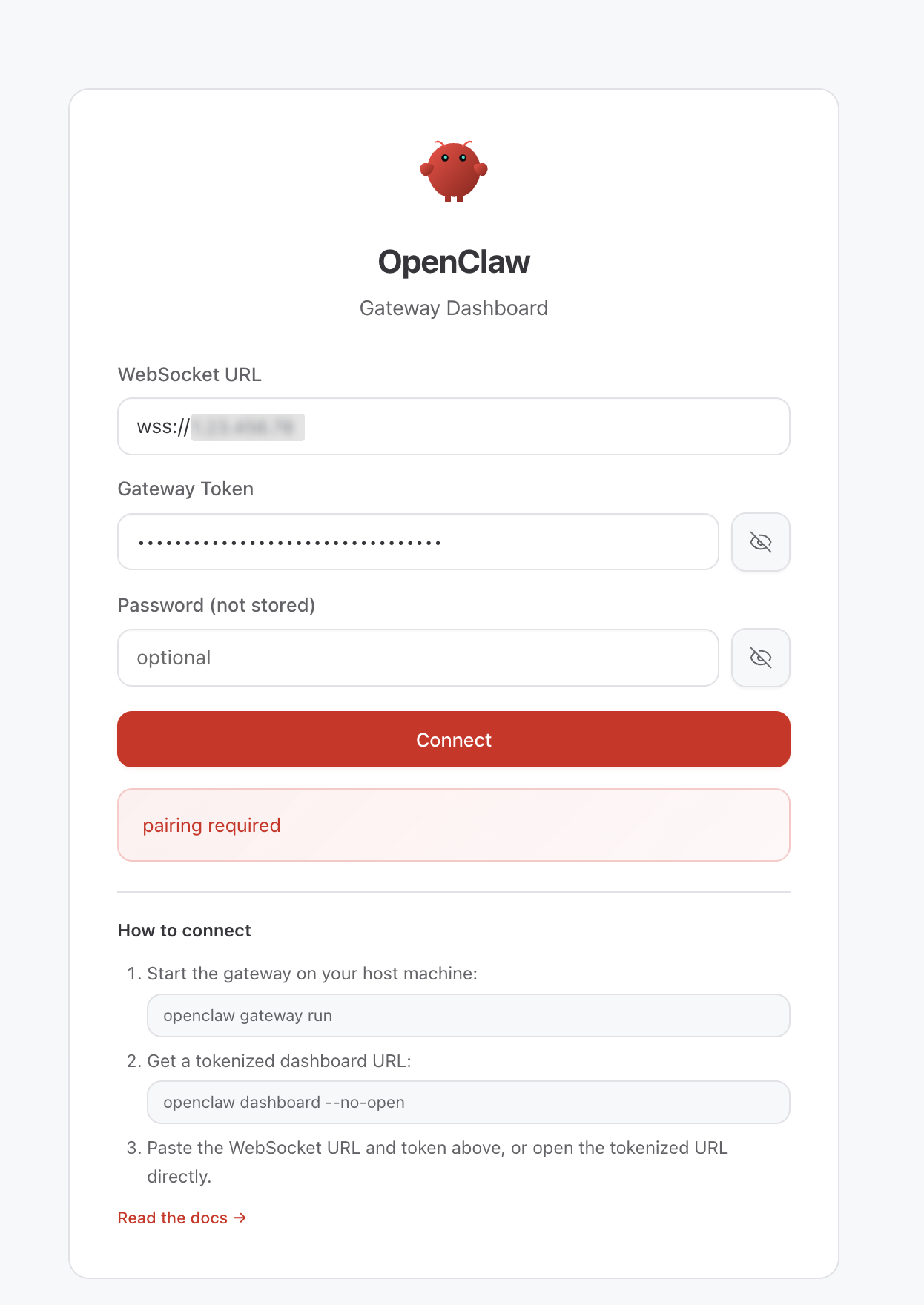

Antes de usar o OpenClaw painel, você precisa emparelhar seu navegador com OpenClaw. Isso cria uma conexão segura entre a sessão do seu navegador OpenClaw e.

dica

Prepare seu navegador no mesmo dispositivo que você usará para acessar o OpenClaw painel. Você copiará um token do Lightsail e o colará no painel durante essa OpenClaw etapa.

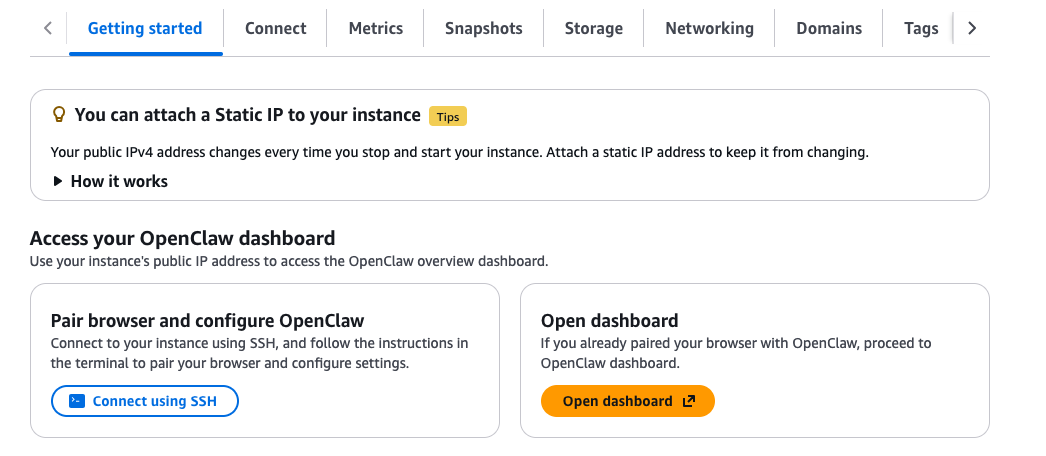

O endereço IP público padrão da sua OpenClaw instância muda se você parar e iniciar sua instância. Quando você anexa um endereço IP estático à instância, ele permanece igual, mesmo se você interromper e iniciar a instância. Para obter mais informações, consulte Visualizar e gerenciar endereços IP para recursos do Lightsail.

Para emparelhar seu navegador com OpenClaw

-

Na seção Instâncias do console do Lightsail, escolha o nome da OpenClaw sua instância para abrir a página de gerenciamento de instâncias.

-

Na guia Introdução, em Emparelhar seu navegador com OpenClaw, escolha Conectar usando SSH. Um terminal SSH baseado em navegador é aberto.

Você sabia?

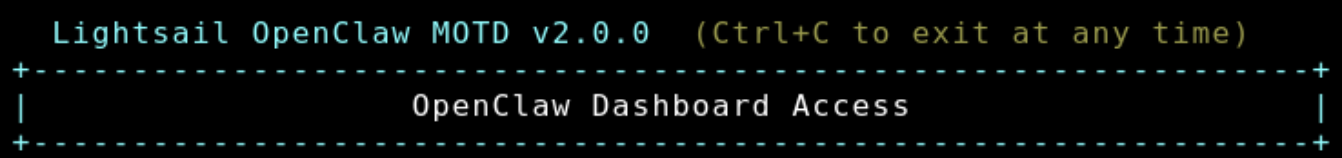

O serviço Message of the Day (MOTD) executado em sua OpenClaw instância gerencia várias tarefas de configuração automatizadas, incluindo detecção de origem, gerenciamento de certificados e rotação de tokens. Você pode verificar sua versão do MOTD conectando-se à sua instância via SSH.

Sua OpenClaw instância configura automaticamente o gateway para aceitar conexões do endereço IP da instância. A versão 2.0.0 do MOTD inclui um recurso de detecção automática de origem que é executado durante a inicialização da instância e configura a origem permitida como o endereço IP atual da instância. Quando você anexa um endereço IP estático à sua instância, o sistema atualiza automaticamente a origem permitida para usar o endereço IP estático em vez disso.

-

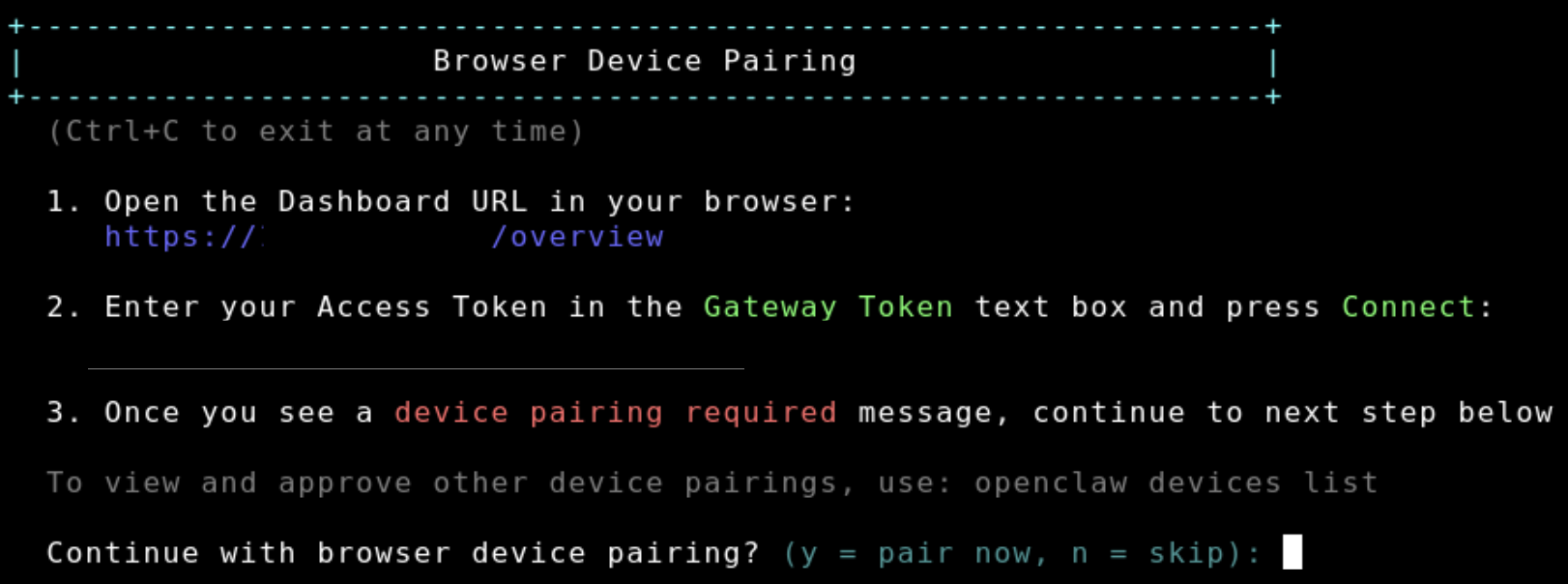

No terminal SSH, localize a URL do painel exibida na mensagem de boas-vindas. Copie esse URL e abra-o em uma nova guia do navegador.

-

No OpenClaw painel que se abre, localize o campo Token do gateway.

-

De volta ao terminal SSH, copie o token de acesso exibido.

-

Cole o token de acesso copiado no campo Token do gateway no OpenClaw painel e clique em Connect.

-

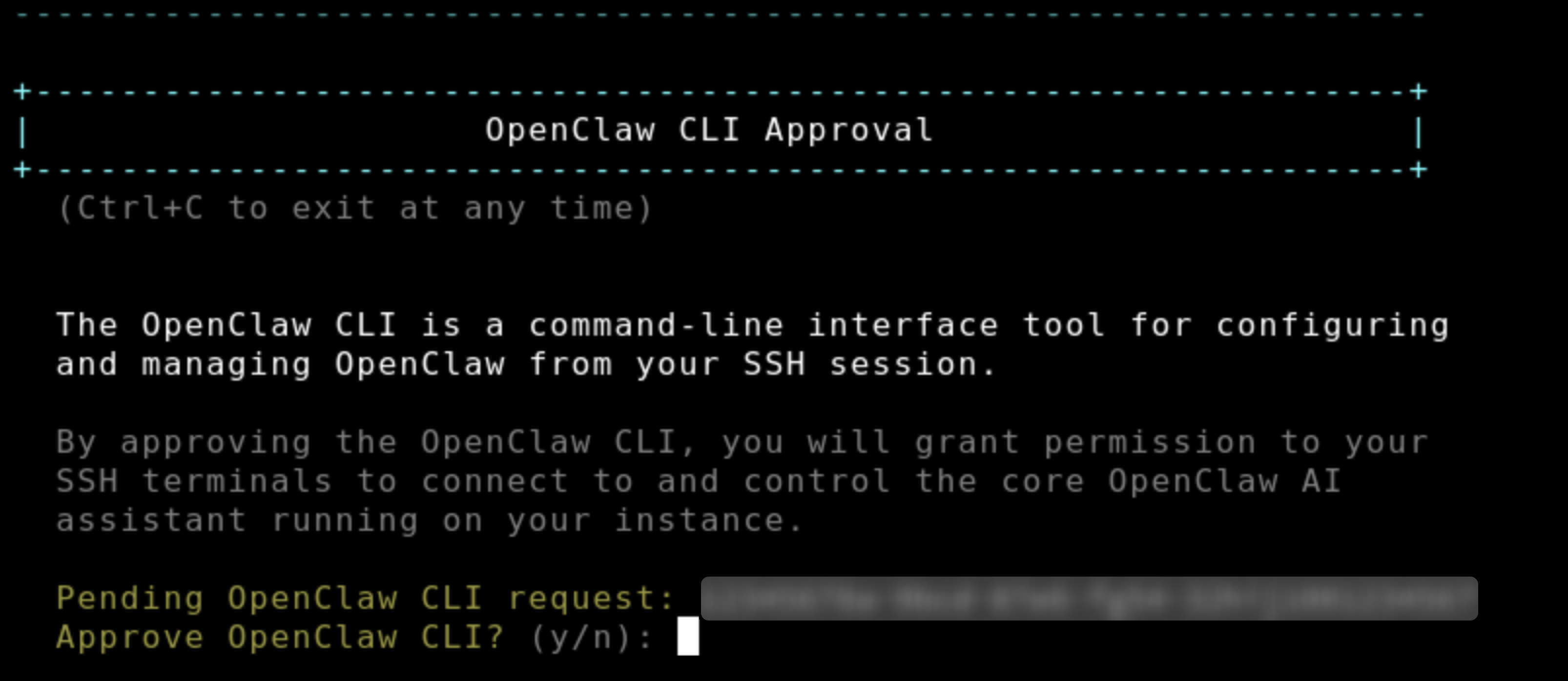

Retorne ao terminal SSH. Quando solicitado, pressione

ypara aprovar a CLI OpenClaw . Isso permitirá que o terminal SSH gerencie a OpenClaw execução na sua instância.

-

Em seguida, pressione

ynovamente quando solicitado para continuar com o emparelhamento do dispositivo. -

Pressione

apara aprovar a solicitação de emparelhamento do dispositivo.

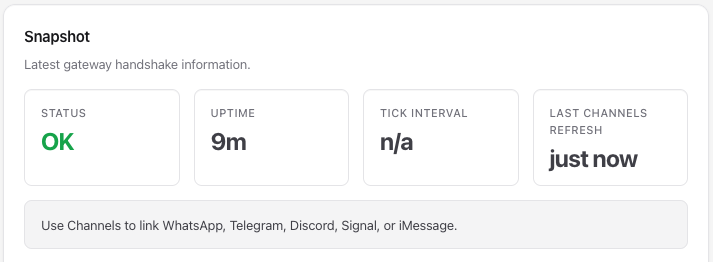

Quando o emparelhamento for concluído, o status no OpenClaw painel mostrará OK. Seu navegador agora está conectado à sua OpenClaw instância.

dica

Se você precisar emparelhar um navegador adicional posteriormente, basta usar o SSH na sua instância novamente e repetir as etapas de emparelhamento acima.

Etapa 3: habilitar recursos de IA com o Amazon Bedrock

Sua instância do OpenClaw Lightsail está configurada para usar o Amazon Bedrock para alimentar seu assistente de IA. Nesta etapa, você concederá à sua instância as permissões necessárias para chamar a API Bedrock.

Para habilitar o acesso à API Bedrock

-

Na sua página de gerenciamento de OpenClaw instâncias, escolha a guia Introdução.

-

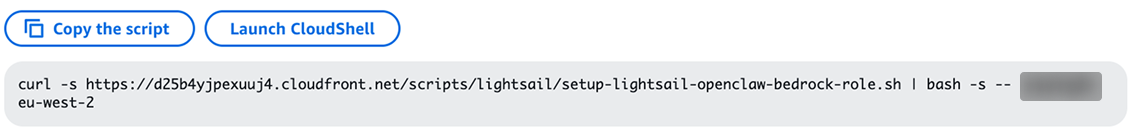

Em Ativar o Amazon Bedrock como seu fornecedor de modelos, clique no botão Copiar o script. Em seguida, clique no CloudShell botão Iniciar para abrir CloudShell.

O que o script de configuração faz?

O script de configuração executa as seguintes ações: cria uma função do IAM especificamente para sua OpenClaw instância, anexa uma política concedendo acesso ao Amazon Bedrock APIs, anexa uma política concedendo permissões do AWS Marketplace (necessárias para modelos de terceiros) e configura o perfil da instância para usar essa função. Você pode revisar os detalhes da política do IAM no console do IAM

depois de executar o script. A função do IAM será nomeada LightsailRoleFor-[your-instance-id].

-

Cole o comando copiado no CloudShell terminal e pressioneEnter.

-

Aguarde a conclusão do script. Quando você vê Concluído na saída, as permissões foram aplicadas com sucesso.

Depois que essa etapa for concluída, navegue até o Chat no OpenClaw painel para começar a usar seu assistente de IA.

Observação: sua instância do OpenClaw Lightsail usa o Anthropic Claude Sonnet 4.6 por padrão. Se esta é a primeira vez que você usa modelos antrópicos no Amazon Bedrock, você precisará preencher o formulário First Time Use (FTU) para obter acesso. Saiba mais sobre como acessar modelos antrópicos.

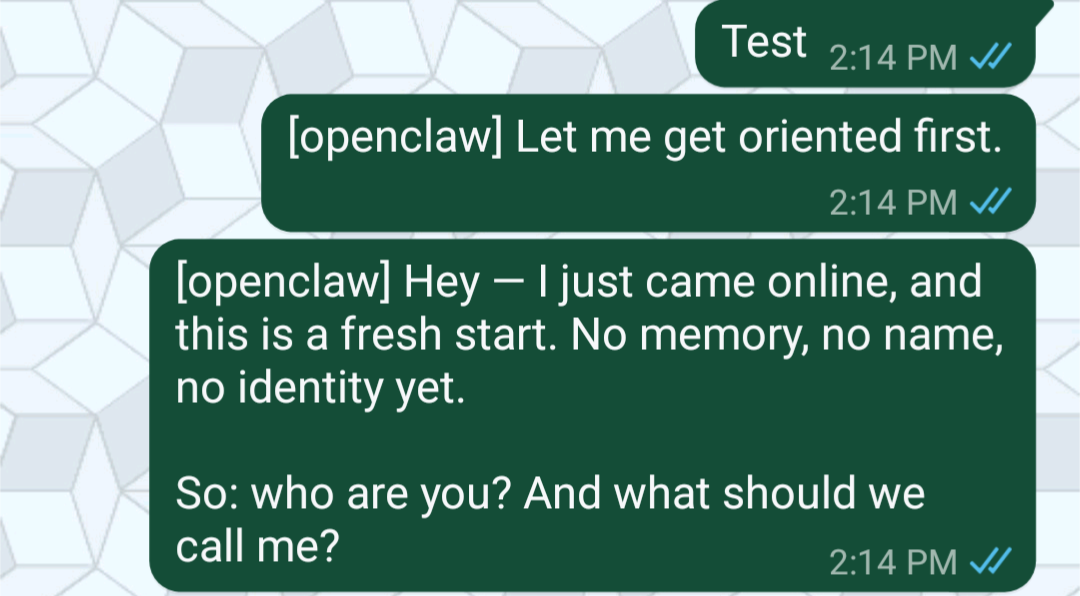

Etapa 4: conectar um canal de mensagens (opcional)

Você pode se estender OpenClaw para trabalhar com aplicativos de mensagens como o Telegram e WhatsApp, assim, interagir com seu assistente de IA diretamente do seu telefone ou cliente de mensagens. Antes de se conectar OpenClaw a um canal de mensagens, você precisa emparelhar seu navegador com OpenClaw (consulte a Etapa 2).

Conecte o Telegram

Para adicionar um canal do Telegram

-

Abra o Telegram e pesquise por

@BotFather. -

Envie o comando

/newbote siga as instruções para criar um novo bot. BotFather fornecerá um token de bot e um link direto para seu bot.

-

Conecte-se à sua OpenClaw instância usando SSH. Um terminal SSH baseado em navegador é aberto.

-

No terminal SSH conectado à sua OpenClaw instância, execute:

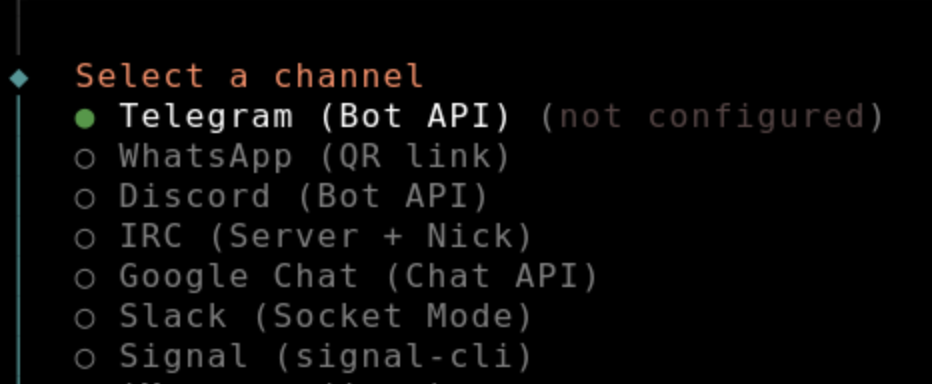

openclaw channels add -

Selecione Telegram na lista de canais disponíveis.

-

Quando solicitado, insira o token do bot que você recebeu BotFather na etapa 2.

-

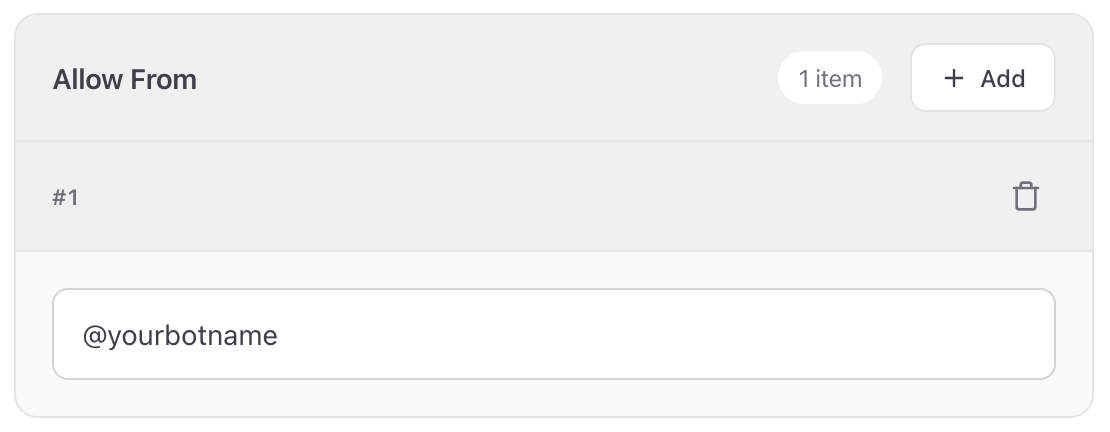

No OpenClaw painel, navegue até a seção Canais e adicione seu ID de usuário do Telegram à lista de permissões.

-

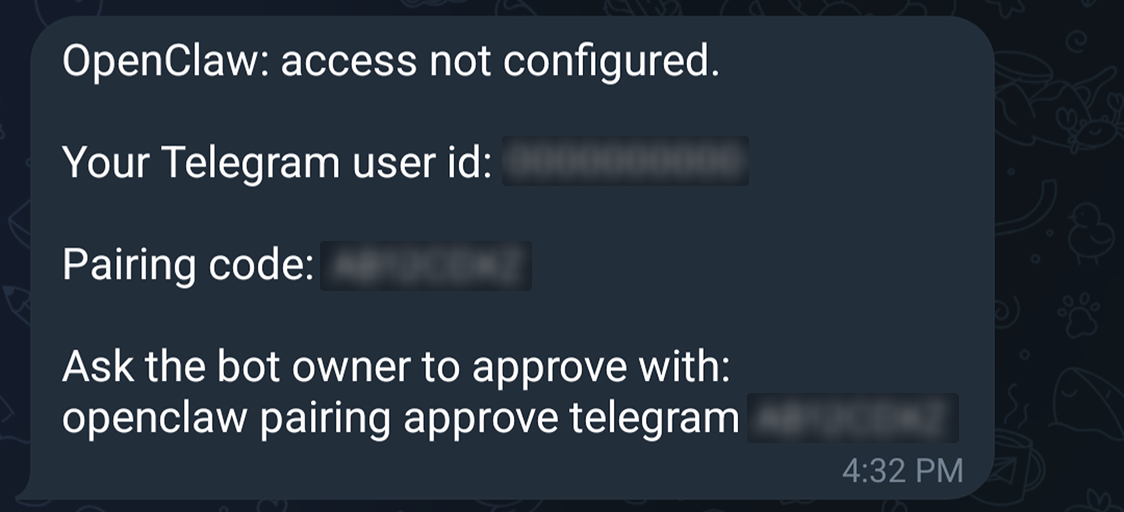

Teste a integração enviando uma mensagem para seu bot no Telegram na Etapa 2.

-

Você verá uma mensagem no Telegram para aprovar o emparelhamento. OpenClaw No terminal SSH, execute:

openclaw pairing approve telegram [pairing code]

-

Teste a integração novamente enviando uma mensagem para o bot que você criou no Telegram na Etapa 2

Connect WhatsApp

Para adicionar um WhatsApp canal

-

Conecte-se à sua OpenClaw instância usando SSH. Um terminal SSH baseado em navegador é aberto.

-

No terminal SSH conectado à sua OpenClaw instância, execute:

openclaw channels add -

WhatsAppSelecione na lista de canais disponíveis.

-

Siga as instruções da tela. Um código QR será exibido no terminal.

-

No seu telefone WhatsApp, abra e use o recurso Dispositivos vinculados para escanear o código QR.

-

Conclua o emparelhamento em seu telefone.

-

Teste a integração enviando uma mensagem diretamente para seu OpenClaw assistente, enviando WhatsApp uma mensagem para o número de contato que você emparelhou nas etapas acima.

Etapa 5: criar um snapshot da sua instância (opcional)

Depois de concluir a configuração, recomendamos criar um snapshot da sua OpenClaw instância. Os snapshots são point-in-time backups que permitem restaurar sua instância a partir de um estado conhecido, fornecendo um mecanismo de recuperação confiável. Você também pode criar novas instâncias do plano desejado a partir dos instantâneos.

Para criar um snapshot manual

-

Na seção Instâncias do console Lightsail, escolha o nome da sua instância. OpenClaw

-

Escolha a guia Snapshots.

-

Em Instantâneos manuais, escolha Criar instantâneo.

-

Insira um nome para seu snapshot e escolha Criar.

Você sabia?

O Lightsail armazena sete instantâneos diários e substitui automaticamente os mais antigos pelos mais novos quando você ativa os instantâneos automáticos para sua instância. Para obter mais informações, consulte Configurar instantâneos automáticos para instâncias e discos do Lightsail.

Perguntas frequentes (FAQ)

Como faço para emparelhar um navegador adicional com minha OpenClaw instância?

Você pode emparelhar quantos navegadores precisar. Para emparelhar um novo navegador, use SSH na sua OpenClaw instância novamente (na página de gerenciamento de instâncias no console do Lightsail, escolha Connect using SSH). Siga as mesmas etapas de emparelhamento da Etapa 2: navegue até a URL do painel, copie o token de acesso do terminal, cole-o no campo Token do gateway no OpenClaw painel do novo navegador e aprove a solicitação de emparelhamento.

Posso personalizar as permissões do IAM concedidas à minha OpenClaw instância?

Sim. O script de configuração na Etapa 3 cria uma função do IAM com uma política que concede acesso ao Amazon Bedrock. Você pode visualizar, editar ou restringir essa política a qualquer momento:

-

Abra o console do IAM

e navegue até Roles. -

Encontre a função criada para sua OpenClaw instância, por exemplo

LightsailRoleFor-i-0d15d5483571b95bb. -

Escolha a função para ver as políticas anexadas.

-

Escolha o nome da política para editar suas permissões.

Tenha cuidado ao modificar as permissões — remover as permissões necessárias do Bedrock impedirá a geração OpenClaw de respostas de IA. Para obter mais informações, consulte as políticas do IAM na documentação da AWS.

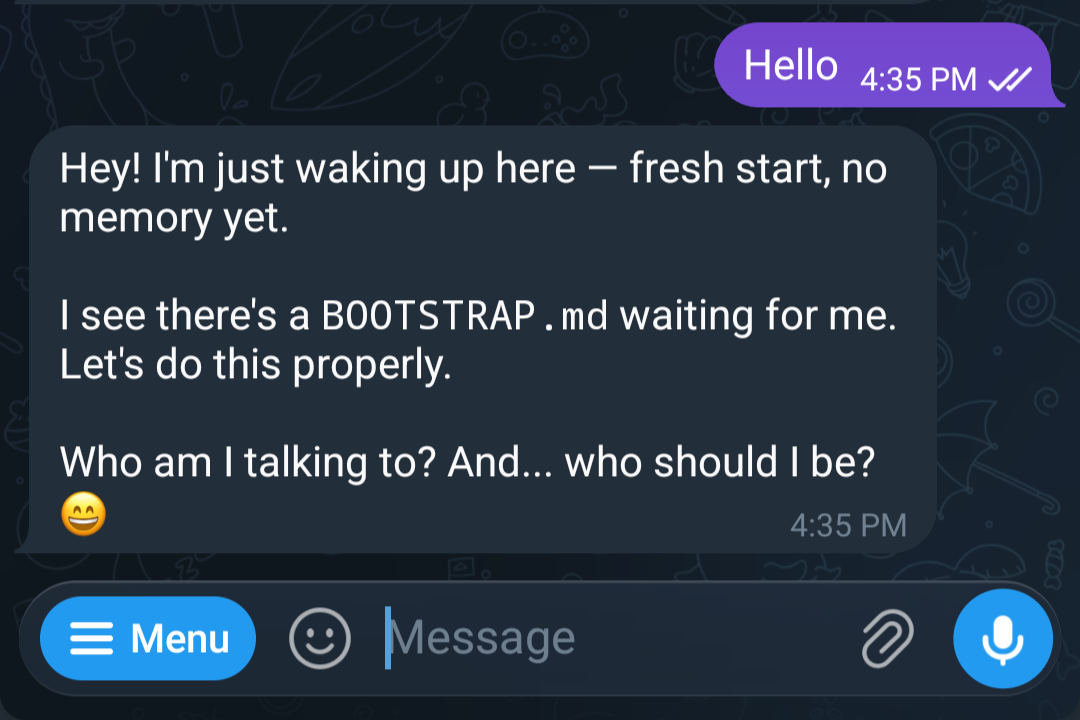

Posso fazer OpenClaw perguntas sobre si mesmo, como o que ele pode fazer ou como usá-lo?

Sim, OpenClaw o assistente de bate-papo integrado pode responder perguntas sobre OpenClaw si mesmo. Se você não tiver certeza do que OpenClaw pode fazer, basta perguntar diretamente na interface do Chat. Por exemplo, você pode digitar:

-

“Com o que você pode me ajudar?”

-

“A quais canais posso me conectar OpenClaw?”

-

“Como adiciono um novo canal de mensagens?”

OpenClaw responderá com orientação com base em suas capacidades. Essa é uma ótima maneira de explorar os recursos sem sair do OpenClaw painel.

Observação: você precisará concluir a etapa Habilitar recursos de IA com o Amazon Bedrock (Etapa 3 no guia de introdução) ou configurar seu próprio provedor de modelos para que o chat funcione. A configuração do Bedrock envolve a execução de um script de um clique na guia Introdução da sua instância para conceder as permissões necessárias e, se for a primeira vez que você usa modelos antrópicos, o envio de um breve formulário de primeiro uso no console do Amazon Bedrock. Sem essa etapa, a interface do Chat não terá um modelo de IA ao qual se conectar.

Quanto custa a execução OpenClaw no Lightsail?

Aqui está um detalhamento dos custos:

-

Instância do Lightsail — Você paga pelo plano de instância selecionado (por exemplo, o plano de 4 GB). Os planos do Lightsail são cobrados com base em uma tarifa horária sob demanda, então você paga somente pelo que usa. Para cada plano Lightsail que você usa, cobramos o preço fixo por hora, até o custo máximo mensal do plano.

-

Uso do modelo de IA (tokens) — Cada mensagem enviada e recebida do OpenClaw assistente é processada pelo Amazon Bedrock usando um modelo de preços baseado em tokens. Os custos variam de acordo com o modelo — alguns modelos são mais caros por token do que outros.

-

Assinaturas de modelos de terceiros — Se você selecionar um modelo de terceiros distribuído pelo AWS Marketplace (como Anthropic Claude ou Cohere), pode haver taxas adicionais de software além do custo por token. Eles aparecem como itens de linha separados no AWS Marketplace em sua fatura.

-

Excedentes na transferência de dados — Cada plano do Lightsail inclui um subsídio mensal para transferência de dados. Se sua OpenClaw instância enviar ou receber mais dados do que o seu plano inclui, cobranças excedentes se aplicam à transferência de dados para fora.

-

Instantâneos — Os instantâneos manuais e automáticos da sua instância do Lightsail são cobrados com base na quantidade de armazenamento usada.

Eu quero usar um modelo antrópico. Há algo extra que eu precise fazer?

O Anthropic tem um requisito adicional além das permissões padrão: você deve preencher um formulário de primeiro uso (FTU) antes de invocar um modelo antrópico pela primeira vez. Esse é um requisito antrópico e se aplica uma vez por conta da AWS — ou uma vez no nível da conta de gerenciamento da organização da AWS, que é então herdada por todas as contas membros da organização. Sua OpenClaw instância usa o Anthropic Claude-Sonnet 4.6 por padrão.

O Lightsail cuida das permissões subjacentes do IAM e do Marketplace para você como parte da configuração na Etapa 3. O CloudShell script cria uma função do IAM que inclui as três permissões necessárias do AWS Marketplace (aws-marketplace:Subscribeaws-marketplace:Unsubscribe, eaws-marketplace:ViewSubscriptions). Eles são necessários para que o Amazon Bedrock habilite automaticamente modelos de terceiros na primeira vez em que são invocados. Depois que um modelo é ativado em sua conta, todos os usuários da conta podem invocá-lo sem precisar das próprias permissões do Marketplace — a assinatura só precisa ser feita uma vez.

Para preencher o requisito específico de FTU antrópico:

-

Abra o console do Amazon Bedrock

. -

Navegue até o catálogo de modelos e selecione um modelo antrópico (como Claude).

-

Você será solicitado a enviar detalhes do caso de uso. Preencha e envie o formulário.

O acesso aos modelos antrópicos é concedido imediatamente após o envio do formulário com sucesso. Uma vez feito isso, você pode selecionar qualquer modelo antrópico no OpenClaw painel e começar a usá-lo imediatamente.

nota

Modelos da Amazon, Meta, Mistral AI e Qwen não são vendidos por meio do AWS Marketplace e não exigem essa etapa. DeepSeek

Para obter mais informações, consulte Acesse os modelos da Amazon Bedrock Foundation no Guia do usuário do Amazon Bedrock.

Como o HTTPS funciona com minha OpenClaw instância?

Sua OpenClaw instância vem com um endpoint HTTPS integrado protegido por um certificado Let's Encrypt. Quando sua instância é criada, um certificado Let's Encrypt é emitido automaticamente para o IPv4 endereço da sua instância — nenhuma configuração manual é necessária.

O que acontece com meu certificado SSL se o endereço IP da minha instância mudar?

Sua OpenClaw instância inclui um daemon de gerenciamento de certificados integrado (lightsail-manage-certd) que monitora o endereço IP da sua instância. Se o endereço IP mudar — por exemplo, quando você anexa ou desanexa um IP estático — o daemon detecta automaticamente a alteração e emite um novo certificado Let's Encrypt para o novo endereço IP. Nenhuma ação manual é necessária para seu certificado SSL.

Observação: o token de acesso ao gateway permanecerá o mesmo, mas você precisará emparelhar novamente seus navegadores seguindo as etapas na Etapa 2: Emparelhar seu navegador com OpenClaw

Com que frequência meu certificado SSL é renovado?

Os certificados Let's Encrypt emitidos para sua OpenClaw instância são válidos por 7 dias. O daemon de gerenciamento de certificados renova automaticamente seu certificado dois dias antes de expirar, para que sua instância permaneça protegida sem qualquer interrupção ou intervenção manual.

Posso instalar plug-ins em OpenClaw?

Sim. OpenClaw suporta a instalação de plug-ins, e alguns plug-ins ou alterações de configuração podem exigir que você reinicie manualmente o serviço de OpenClaw gateway para que as alterações entrem em vigor.

Para gerenciar o gateway depois de instalar um plug-in ou atualizar uma configuração, use SSH na sua OpenClaw instância e use os seguintes comandos:

-

Pare o serviço de OpenClaw gateway:

openclaw gateway stop -

Inicie o serviço de OpenClaw gateway:

openclaw gateway start -

Verifique o status atual do serviço:

openclaw gateway status

Nota: Se você estiver usando o MOTD 1.0.0 (OpenClaw 2026.2.17), use os seguintes comandos em vez disso:

-

Pare o serviço de OpenClaw gateway:

sudo systemctl stop openclaw-gateway -

Inicie o serviço de OpenClaw gateway:

sudo systemctl start openclaw-gateway -

Verifique o status atual do serviço:

sudo systemctl status openclaw-gateway

O que acontece se meu token de gateway for comprometido?

Se o token alguma vez for exposto — por exemplo, vazando em registros, compartilhado acidentalmente ou exposto por meio de um ataque de injeção imediata — qualquer pessoa que o tenha poderá acessar seu OpenClaw gateway até que você o regenere manualmente.

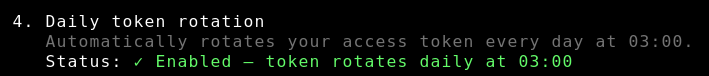

Meu token de gateway é rotacionado automaticamente?

Sim. Ele é rotacionado automaticamente às 3:00 UTC todos os dias. Essa rotação exigirá que você reemparelhe seu navegador com sua OpenClaw instância.

Como faço para girar manualmente meu token de gateway?

Para girar seu token de gateway:

-

SSH na sua OpenClaw instância a partir do console Lightsail.

-

Execute o comando a seguir para regenerar o token:

openclaw token rotate -

O token antigo é imediatamente invalidado. Todos os navegadores ou clientes atualmente emparelhados com o token antigo serão desconectados.

-

Emparelhe novamente seus navegadores usando o novo token seguindo as etapas na Etapa 2: Emparelhe seu navegador com OpenClaw.

dica

Depois de girar seu token, verifique se todos os dispositivos confiáveis foram emparelhados antes de retomar o uso.

Como funciona a rotação automática de tokens?

O MOTD 2.0.0 inclui rotação automática de tokens que aumenta a segurança ao girar seu token de acesso ao gateway todos os dias.

Implicações importantes:

-

Quando o token for rotacionado automaticamente, todos os navegadores e dispositivos emparelhados serão desconectados.

-

Você precisará emparelhar novamente seu navegador seguindo as etapas na Etapa 2: Emparelhe seu navegador com OpenClaw.

Se você não quiser que o token seja rotacionado, você pode desativá-lo no MOTD alterando as configurações de segurança.

Como alterno as credenciais do meu canal de mensagens (Telegram WhatsApp, Slack)?

Se um token ou credencial da plataforma de mensagens armazenado em sua OpenClaw instância estiver comprometido — por exemplo, seu token de bot do Telegram, credenciais de WhatsApp sessão ou token do Slack — você deve alterná-lo imediatamente para evitar o acesso não autorizado aos seus canais de mensagens.

As credenciais dos canais conectados são armazenadas ~/.openclaw/credentials/ na sua instância. Para rotacionar uma credencial:

-

Revogue o token comprometido na fonte:

-

Telegram: abra o Telegram

@BotFather, envie uma mensagem e use/revokepara invalidar seu token de bot existente e gerar um novo. -

WhatsApp: Saia da sessão do dispositivo vinculado do WhatsApp seu telefone (

Settings→Linked Devices→ selecione sua OpenClaw sessão →Log out). Em seguida, revincule usando o fluxo de emparelhamento do código QR.

-

-

Atualize a credencial na sua OpenClaw instância: SSH na sua instância e execute:

openclaw channels updateSelecione o canal que você deseja atualizar e insira o novo token ou credencial quando solicitado.

-

Verifique se o canal está funcionando enviando uma mensagem de teste pelo canal atualizado.

nota

A rotação de uma credencial de mensagens não afeta seu token de gateway ou outros canais conectados — cada credencial é gerenciada de forma independente.

O que o setup-lightsail-openclaw-bedrock-role.sh script faz?

Ele cria uma função do IAM que permite que somente sua OpenClaw instância use modelos básicos disponíveis por meio do Amazon Bedrock e do AWS Marketplace.

Como faço para restaurar uma OpenClaw instância a partir de um snapshot?

-

Crie uma nova instância a partir de um OpenClaw snapshot existente. Para obter mais informações, consulte Criar uma instância de um snapshot.

-

SSH em sua nova OpenClaw instância a partir do console Lightsail

-

Execute o comando a seguir para obter o ID da instância do Lightsail, por exemplo:

i-1234567890abcdef1TOKEN=`curl -s -X PUT "http://169.254.169.254/latest/api/token" -H "X-aws-ec2-metadata-token-ttl-seconds: 21600"` && curl -w "\n" -s -H "X-aws-ec2-metadata-token: $TOKEN" http://169.254.169.254/latest/meta-data/instance-id -

Execute o comando a seguir para obter a função do IAM associada à instância:

grep 'role_arn' /home/ubuntu/.aws/config | head -1 | awk '{print $3}' -

Encontre a função que você recuperou na etapa anterior no console do IAM

, por exemplo LightsailRoleFor-i-0d15d5483571b95bb -

Selecione

Trust relationships -

Selecione

Edit trust policy -

Atualize a política de confiança com o ARN do ID da instância recuperado anteriormente, por exemplo.

"arn:aws:sts::0123456789012:assumed-role/AmazonLightsailInstance/i-1234567890abcdef1" -

Selecione

Update policy

Como faço AllowedOrigin para configurar minha OpenClaw instância?

AllowedOrigin é uma configuração de segurança que controla quais endereços da web (origens) podem se conectar ao seu OpenClaw gateway. Isso evita que sites não autorizados acessem sua instância e protege contra problemas de segurança de origem cruzada.

MOTD 2.0.0 (OpenClaw 2026.3.2 e posterior): AllowedOrigin é gerenciado automaticamente pelo serviço MOTD. Quando sua instância é iniciada ou quando o endereço IP muda, o serviço detecta automaticamente a origem correta e atualiza a configuração. Nenhuma ação manual é necessária.

MOTD 1.0.0 (OpenClaw 2026.2.17): Você precisa configurar manualmente AllowedOrigin se está acessando OpenClaw a partir de um domínio específico. Faça o SSH em sua instância e edite o arquivo de OpenClaw configuração seguindo as instruções abaixo para adicionar suas origens permitidas.

-

SSH em sua OpenClaw instância a partir do console Lightsail

-

Abra o arquivo de configuração:

~/.openclaw/openclaw.json -

Adicione ou modifique a AllowedOrigin configuração:

{ "gateway": { "controlUi": { "allowedOrigins": [ "https://<your-domain.com>" ] } } } -

Reinicie o serviço de OpenClaw gateway:

sudo systemctl restart openclaw-gateway

Como faço OpenClaw para atualizar para a versão mais recente?

Para atualizar seu OpenClaw gateway para a versão mais recente:

-

SSH em sua instância OpenClaw

-

Execute o comando de atualização:

sudo openclaw update --no-restart && openclaw gateway restart

Notas importantes:

-

O OpenClaw blueprint instala o gateway globalmente na instância, e é por isso que os privilégios sudo são necessários

-

O botão “Atualizar” no painel da interface de OpenClaw controle não funcionará porque não tem

sudoprivilégios

O que acontece com o emparelhamento de dispositivos quando eu anexo um endereço IP estático?

Quando você anexa um endereço IP estático à sua OpenClaw instância, o endereço IP da instância muda. Isso tem implicações importantes para o emparelhamento de dispositivos:

-

Todos os navegadores e dispositivos emparelhados anteriormente serão desconectados

-

O token do gateway permanece válido, mas o ponto final da conexão foi alterado

-

Você deve emparelhar explicitamente todos os navegadores e dispositivos novamente após anexar o IP estático

Para emparelhar novamente seus dispositivos:

-

SSH na sua instância (a conexão SSH funcionará com o novo IP estático)

-

Siga as etapas de emparelhamento na Etapa 2 para reconectar cada navegador.

-

Para canais de mensagens (Telegram, WhatsApp), talvez você também precise reaprovar o emparelhamento

Como faço para conceder permissões de sandbox para habilitar ferramentas?

Por padrão, OpenClaw executa ferramentas e plug-ins em ambientes isolados de contêineres Docker (sandboxes) para proteger sua instância de operações potencialmente prejudiciais. Esse isolamento restringe o que as ferramentas podem acessar, incluindo comandos do sistema, acesso ao sistema de arquivos, conexões de rede e recursos do sistema host.

Embora isso forneça uma segurança forte, algumas ferramentas podem exigir configurações menos restritivas para funcionar corretamente. Por exemplo, as ferramentas de web scraping precisam de acesso à rede e as ferramentas de gerenciamento de arquivos precisam de um acesso mais amplo ao sistema de arquivos. Sem essas permissões, o sandbox funciona principalmente como um chatbot básico com recursos limitados.

Para tornar a sandbox menos restritiva:

-

SSH em sua OpenClaw instância a partir do console Lightsail

-

Execute os seguintes comandos para definir as configurações de execução da ferramenta:

openclaw config set tools.exec.host gateway openclaw config set tools.exec.ask off openclaw config set tools.exec.security full -

Reinicie o serviço de OpenClaw gateway para que as alterações entrem em vigor:

openclaw gateway restart

O que essas configurações fazem:

-

tools.exec.host gateway- Permite que as ferramentas sejam executadas diretamente no host do gateway em vez de em um contêiner Docker isolado, dando a elas acesso aos comandos e recursos do sistema -

tools.exec.ask off- Desativa as solicitações de permissão antes da execução da ferramenta, permitindo que as ferramentas sejam executadas automaticamente sem aprovação manual -

tools.exec.security full- Define o nível de segurança para execução da ferramenta

Consideração de segurança: essas configurações reduzem significativamente o isolamento entre as ferramentas e seu sistema. Defina essas configurações somente se você confiar nas ferramentas que está usando. A execução de ferramentas com configurações de sandbox menos restritivas pode expor sua instância a riscos de segurança se uma ferramenta for comprometida ou mal-intencionada.

Quais são as diferenças entre as versões do MOTD?

OpenClaw as instâncias usam versões diferentes de MOTD (Mensagem do Dia), dependendo de quando foram criadas. Aqui está o que você precisa saber:

MOTD 1.0.0 (OpenClaw 2026.2.17):

-

Gerenciamento de gateway: uso

sudo systemctl start/stop/status openclaw-gateway -

Rotação de tokens: somente manual (uso

openclaw token rotate)

MOTD 2.0.0 (OpenClaw 2026.3.2 e versões posteriores):

-

Gerenciamento de gateway: use comandos simplificados

openclaw gateway start/stop/status -

Rotação de tokens: rotação diária automática

Como verificar sua versão do MOTD: entre com SSH na sua instância e veja a mensagem de boas-vindas exibida. A versão MOTD será mostrada na parte superior.