As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Conectar o Lake Formation ao Centro de Identidade do IAM

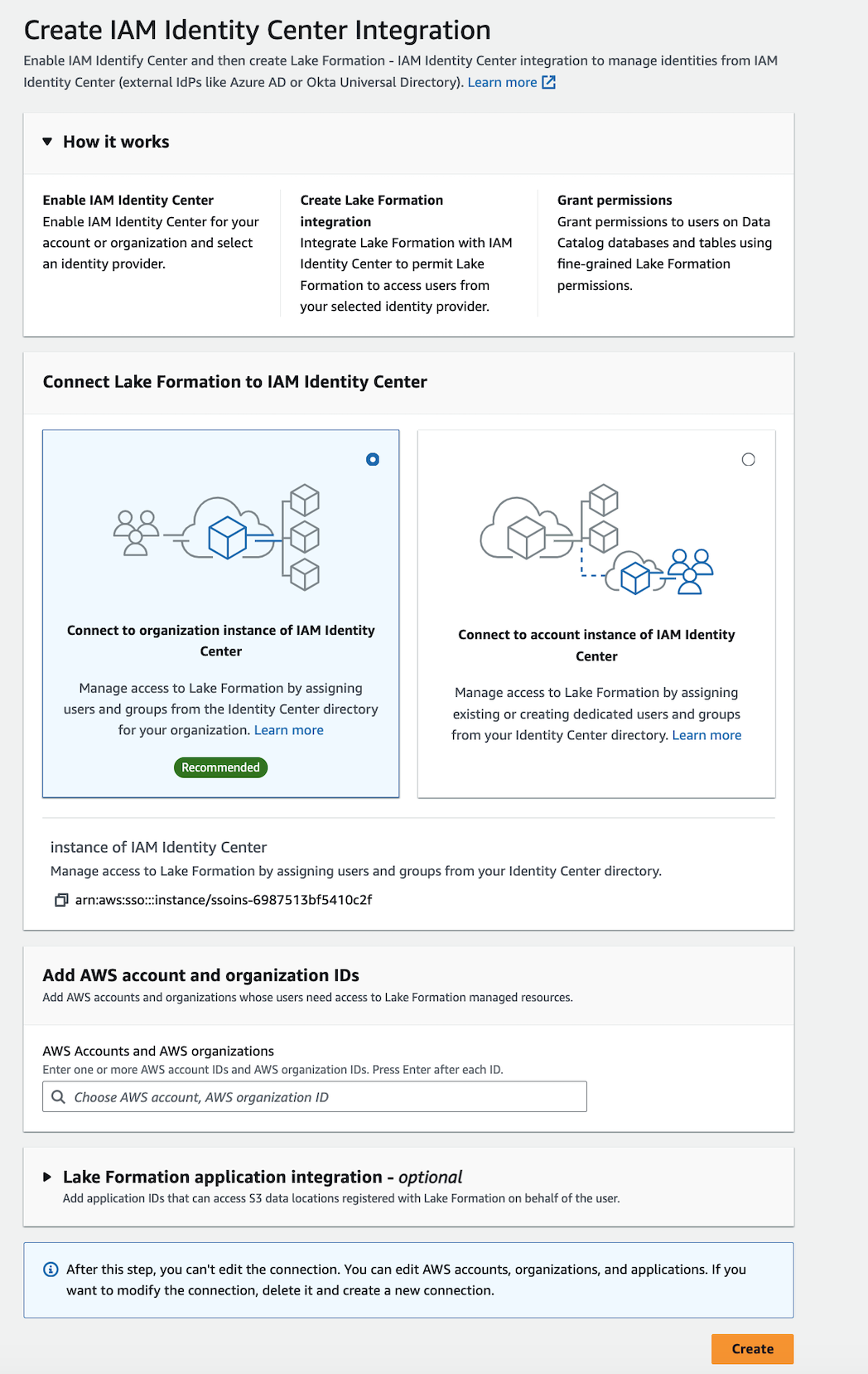

Antes de usar o Centro de Identidade do IAM para gerenciar identidades e conceder acesso aos recursos do catálogo de dados usando o Lake Formation, siga as etapas abaixo. É possível criar a integração do Centro de Identidade do IAM usando o console do Lake Formation ou a AWS CLI.

- Console de gerenciamento da AWS

-

Como conectar o Lake Formation ao Centro de Identidade do IAM

Faça login no Console de gerenciamento da AWS, e abra o console do Lake Formation em https://console.aws.amazon.com/lakeformation/.

No painel de navegação esquerdo, selecione Integração com o Centro de Identidade do IAM.

(Opcional) Insira uma ou mais unidades and/or organizacionais válidas Conta da AWS IDs IDs para permitir que contas externas acessem os recursos do Catálogo de Dados. IDs Quando usuários ou grupos do Centro de Identidade do IAM tentam acessar os recursos do Catálogo de Dados gerenciado do Lake Formation, o Lake Formation assume um perfil do IAM para autorizar o acesso aos metadados. Se a função do IAM pertencer a uma conta externa que não tem uma política de AWS Glue recursos e um compartilhamento de AWS RAM recursos, os usuários e grupos do IAM Identity Center não poderão acessar o recurso, mesmo que tenham permissões do Lake Formation.

Lake Formation usa o serviço AWS Resource Access Manager (AWS RAM) para compartilhar o recurso com contas e organizações externas. AWS RAM envia um convite para a conta do beneficiário para aceitar ou rejeitar o compartilhamento de recursos.

Para obter mais informações, consulte Aceitando um convite de compartilhamento de recursos do AWS RAM.

O Lake Formation permite que os perfis do IAM de contas externas atuem como perfis operadores em nome dos usuários e grupos do Centro de Identidade do IAM para acessar os recursos do Catálogo de Dados, mas as permissões só podem ser concedidas em recursos do Catálogo de Dados dentro da conta proprietária. Se você tentar conceder permissões a usuários e grupos do Centro de Identidade do IAM em recursos do Catálogo de Dados em uma conta externa, o Lake Formation vai gerar o seguinte erro: “Cross-account grants are not supported for the principal”.

(Opcional) Na tela de integração do Create Lake Formation, especifique os aplicativos ARNs de terceiros que podem acessar dados em locais do Amazon S3 registrados no Lake Formation. A Lake Formation vende credenciais temporárias com escopo reduzido na forma de tokens para locais AWS STS registrados do Amazon S3 com base nas permissões efetivas, para que aplicativos autorizados possam acessar dados em nome dos usuários.

-

(Opcional) Na tela de integração Create Lake Formation, marque a caixa de seleção Amazon Redshift Connect no Trusted Identity Propagation para permitir a descoberta de permissões federadas do Amazon Redshift via IDC. O Lake Formation propaga a identidade para sistemas downstream com base nas permissões efetivas, de modo que aplicações autorizadas possam acessar os dados em nome dos usuários.

Selecione Submit (Enviar).

Depois que o administrador do Lake Formation concluir as etapas e criar a integração, as propriedades do Centro de Identidade do IAM aparecerão no console do Lake Formation. A conclusão dessas tarefas torna o Lake Formation uma aplicação habilitada para o Centro de Identidade do IAM. As propriedades no console incluem o status da integração. O status de integração indica Success quando está concluída. Esse status indica se a configuração do Centro de Identidade do IAM foi concluída.

- AWS CLI

-

-

O exemplo a seguir mostra como criar a integração do Lake Formation ao Centro de Identidade do IAM. Também é possível especificar o Status (ENABLED, DISABLED) das aplicações.

aws lakeformation create-lake-formation-identity-center-configuration \

--catalog-id <123456789012> \

--instance-arn <arn:aws:sso:::instance/ssoins-112111f12ca1122p> \

--share-recipients '[{"DataLakePrincipalIdentifier": "<123456789012>"},

{"DataLakePrincipalIdentifier": "<555555555555>"}]' \

--external-filtering '{"AuthorizedTargets": ["<app arn1>", "<app arn2>"], "Status": "ENABLED"}'

-

O exemplo a seguir mostra como visualizar a integração do Lake Formation ao Centro de Identidade do IAM.

aws lakeformation describe-lake-formation-identity-center-configuration

--catalog-id <123456789012>

-

O exemplo a seguir mostra como habilitar a Redshift:Connect Autorização. A autorização pode ser ATIVADA ou DESATIVADA.

aws lakeformation create-lake-formation-identity-center-configuration \

--instance-arn <arn:aws:sso:::instance/ssoins-112111f12ca1122p> \

--service-integrations '[{

"Redshift": [{

"RedshiftConnect": {

"Authorization": "ENABLED"

}

}]

}]'

-

Use o describe-lake-formation-identity-center-configuration comando para descrever o aplicativo do centro de identidade de formação de lagos. Redshift:Connecta integração de serviços é essencial para a propagação de identidade de IDC entre serviços e clusters:

aws lakeformation describe-lake-formation-identity-center-configuration --catalog-id <123456789012>

Resposta:

{

"CatalogId": "CATALOG ID",

"InstanceArn": "INSTANCE ARN",

"ApplicationArn": "APPLICATION ARN",

"ShareRecipients": [],

"ServiceIntegrations": [

{

"Redshift": [

{

"RedshiftConnect": {

"Authorization": "ENABLED"

}

}

]

}

]

}

Usando o IAM Identity Center em vários Regiões da AWS

O Lake Formation oferece suporte ao IAM Identity Center em vários Regiões da AWS. Você pode estender o IAM Identity Center de suas regiões principais Região da AWS para regiões adicionais para melhorar o desempenho por meio da proximidade com os usuários e da confiabilidade. Quando uma nova região é adicionada ao IAM Identity Center, você pode criar aplicativos do Lake Formation Identity Center na nova região sem replicar identidades da região primária. Para obter mais detalhes sobre como começar a usar o IAM Identity Center em várias regiões, consulte o Multi-Region IAM Identity Center no Guia do usuário do IAM Identity Center.