As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Configurando OpenSearch permissões com controle de acesso refinado

Embora opcional, é altamente recomendável que você ative um controle de acesso refinado para seu domínio. OpenSearch Usando o controle de acesso refinado, você pode usar o controle de acesso baseado em funções, que permite criar uma OpenSearch função com permissões específicas e mapeá-la para a função de serviço da Base de Conhecimento. O mapeamento concede à sua base de conhecimento as permissões mínimas necessárias que permitem acessar e realizar operações no OpenSearch domínio e no índice.

Para configurar e usar o controle de acesso refinado:

-

Certifique-se de que o OpenSearch domínio que você está usando tenha um controle de acesso refinado ativado.

-

Para seu domínio que usa controle de acesso refinado, configure as permissões com políticas de escopo reduzido na forma de uma função. OpenSearch

-

Para o domínio para o qual você cria um perfil, adicione um mapeamento de perfis ao perfil de serviço da base de conhecimento.

As etapas a seguir mostram como configurar sua OpenSearch função e garantir o mapeamento correto entre a OpenSearch função e a função de serviço da Base de Conhecimento.

Para criar uma OpenSearch função e configurar permissões

Depois de habilitar o controle de acesso refinado e configurar o Amazon Bedrock para se conectar ao OpenSearch Serviço, você pode configurar as permissões usando o link OpenSearch Dashboards para cada domínio. OpenSearch

Para configurar permissões para um domínio permitir acesso ao Amazon Bedrock:

-

Abra o OpenSearch Painel do OpenSearch domínio com o qual você deseja trabalhar. Para encontrar o link para os painéis, acesse o domínio que você criou no console OpenSearch de serviços. Para domínios em execução OpenSearch, o URL tem o formato,

domain-endpoint/_dashboards/ -

No OpenSearch Painel, escolha Segurança e, em seguida, escolha Funções.

-

Selecione Criar perfil.

-

Forneça qualquer nome para o perfil; por exemplo, kb_opensearch_role.

-

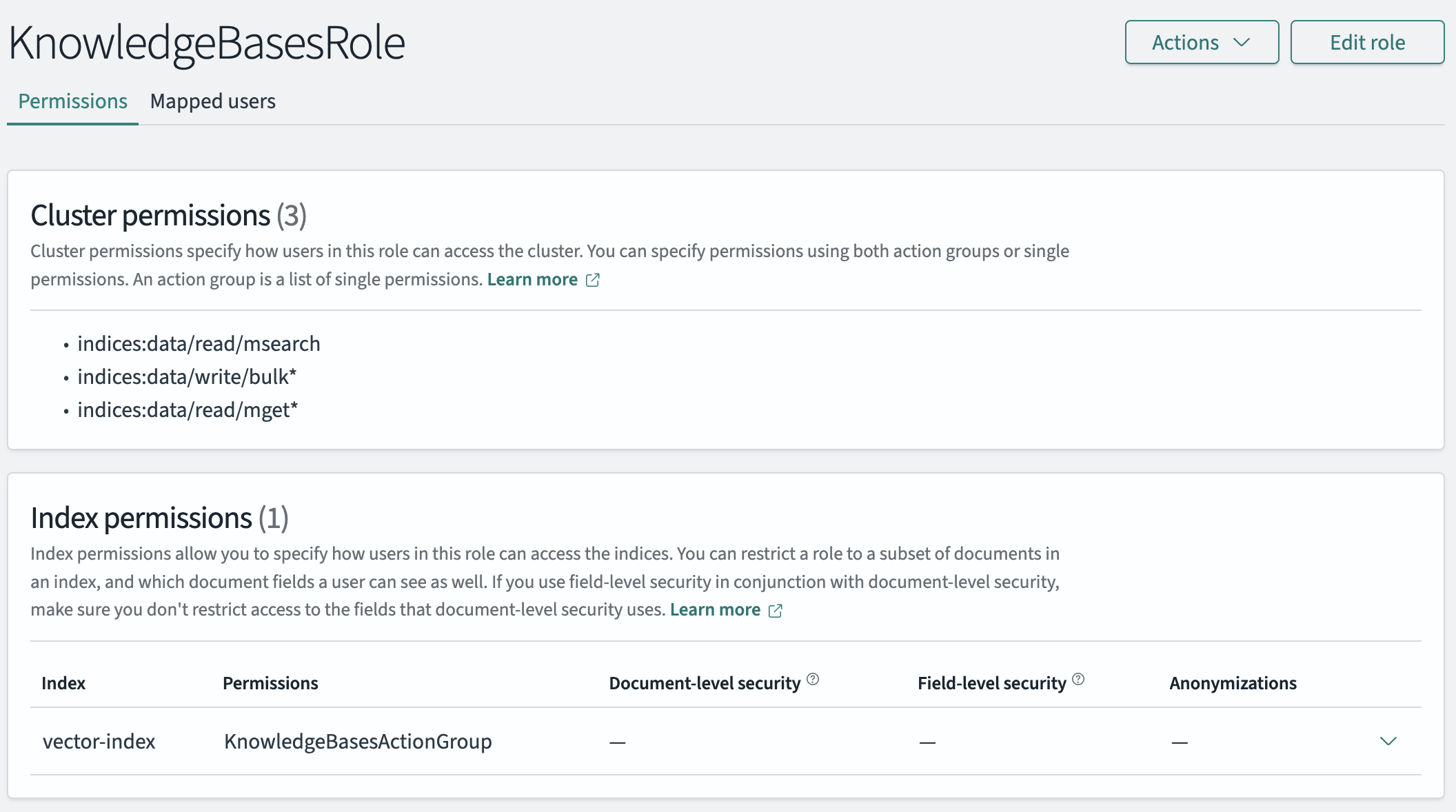

Em Permissões de cluster, adicione as seguintes permissões:

-

indices:data/read/msearch -

indices:data/write/bulk* -

indices:data/read/mget*

-

-

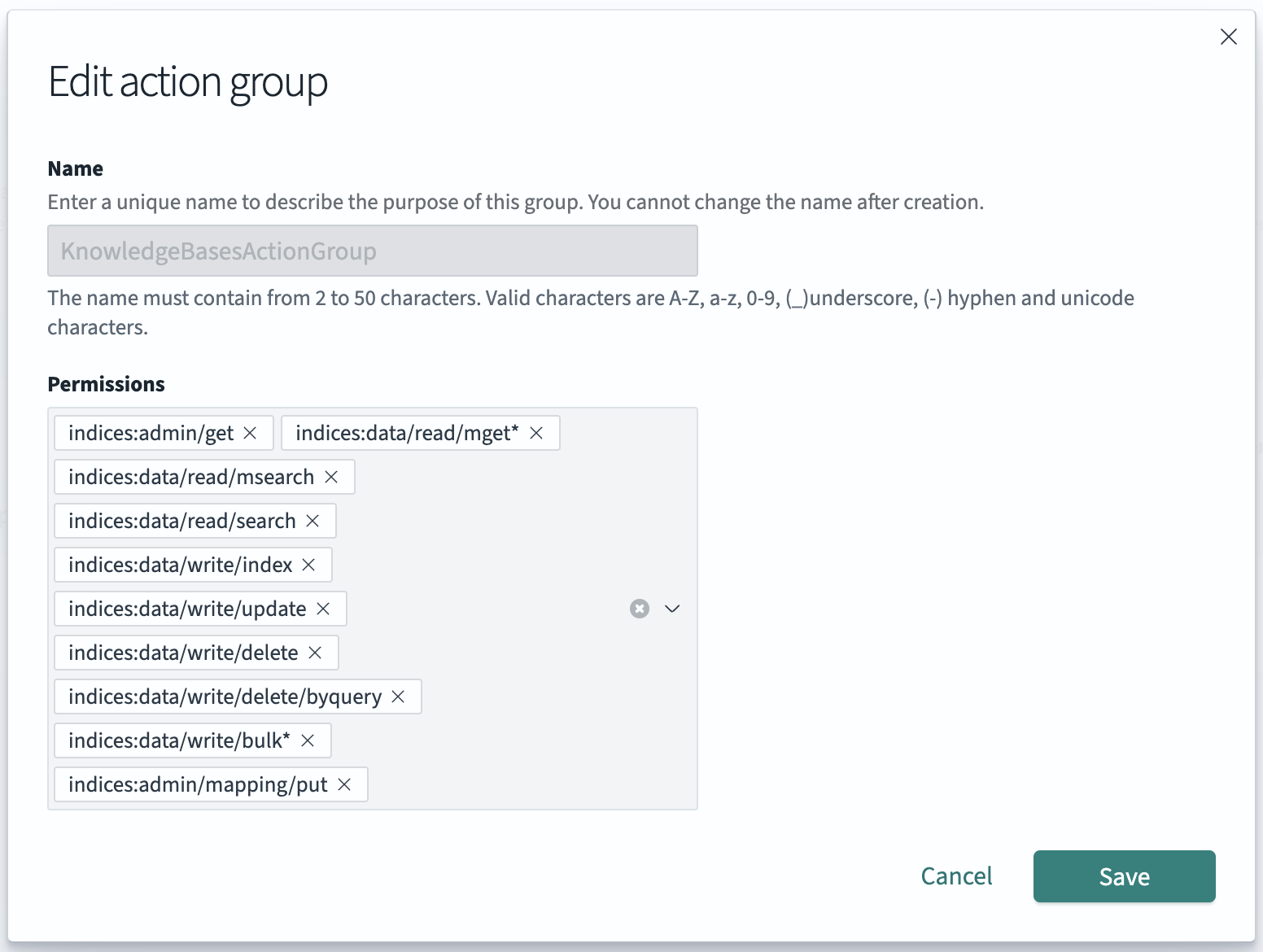

Em Permissões de índice, forneça um nome para o índice de vetores. Escolha Criar grupo de permissões e selecione Criar grupo de ação. Adicione as seguintes permissões a um grupo de ação, como

KnowledgeBasesActionGroup. Adicione as seguintes permissões a um grupo de ação.-

indices:admin/get -

indices:data/read/msearch -

indices:data/read/search -

indices:data/write/index -

indices:data/write/update -

indices:data/write/delete -

indices:data/write/delete/byquery -

indices:data/write/bulk* -

indices:admin/mapping/put -

indices:data/read/mget*

-

-

Escolha Criar para criar a OpenSearch função.

Veja a seguir um exemplo de OpenSearch função com as permissões adicionadas.

Noções básicas sobre mapeamento de perfis para o perfil de serviço da base de conhecimento

-

Identifique um perfil do IAM que precisará ser mapeado.

-

Se você tiver criado seu perfil do IAM personalizado, poderá copiar o ARN do perfil para esse perfil do console do IAM.

-

Se estiver permitindo que as bases de conhecimento criem o perfil para você, você pode anotar o ARN do perfil ao criar a base de conhecimento e, em seguida, copiar o respectivo ARN.

-

-

Abra o OpenSearch Painel do OpenSearch domínio com o qual você deseja trabalhar. O formato do URL é

domain-endpoint/_dashboards/ -

No painel de navegação, escolha Segurança.

-

Pesquise o perfil que você acabou de criar na lista (por exemplo, kb_opensearch_role) e abra-o.

-

Na guia Usuários mapeados, selecione Gerenciar mapeamento.

-

Na seção Funções de back-end, insira o ARN da função gerenciada AWS do IAM para bases de conhecimento. Dependendo se você criou sua própria função personalizada ou permitiu que as Bases de Conhecimento criassem a função para você, copie as informações de ARN da função do console do IAM ou do console Amazon Bedrock e, em seguida, insira essas informações para as funções de back-end no console. OpenSearch Veja um exemplo a seguir.

arn:aws:iam::<accountId>:role/service-role/<knowledge-base-service-role> -

Escolha Mapear.

A função Knowledge Base Service agora pode se conectar à OpenSearch função e realizar as operações necessárias no domínio e no índice.