As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Usando AWS serviços

AWS Identity and Access Management

Usar uma função do IAM para acessar AWS serviços e ser específico na política do IAM anexada a ela é uma prática recomendada que fornece acesso somente aos usuários nas sessões de WorkSpaces aplicativos sem gerenciar credenciais adicionais. Siga as melhores práticas para usar funções do IAM com WorkSpaces aplicativos.

Crie políticas do IAM para proteger os buckets do Amazon S3 que são criados para manter os dados do usuário nas pastas iniciais e na persistência das configurações do aplicativo. Isso impede o acesso de usuários que não são administradores de WorkSpaces aplicativos.

Endpoints da VPC

Um VPC endpoint permite conexões privadas entre sua VPC AWS e serviços compatíveis e serviços de VPC endpoint desenvolvidos por. AWS PrivateLink AWS PrivateLink é uma tecnologia que permite acessar serviços de forma privada usando endereços IP privados. O tráfego entre a sua VPC e os outros serviços não deixa a rede da Amazon. Se o acesso público à Internet for necessário somente para AWS serviços, os VPC endpoints eliminarão completamente a exigência de gateways NAT e gateways de Internet.

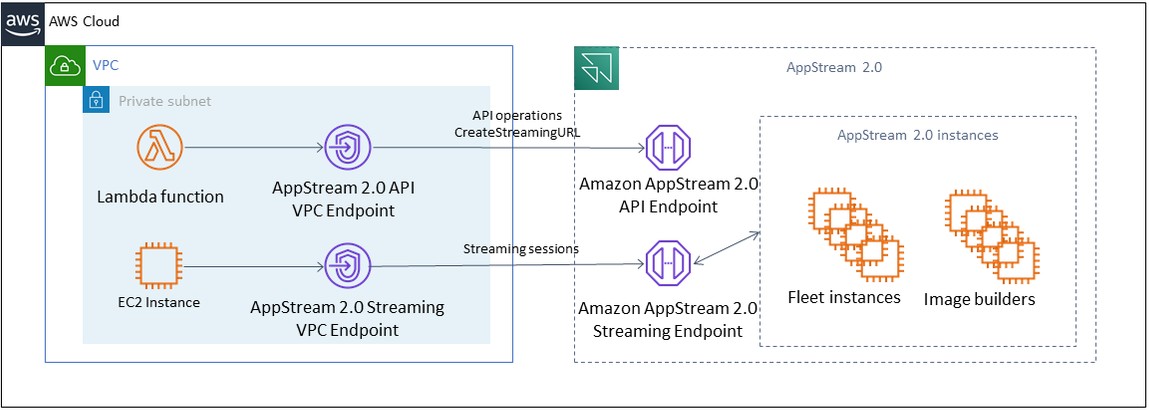

Em ambientes em que as rotinas de automação ou os desenvolvedores exijam chamadas de API para WorkSpaces aplicativos, crie uma interface VPC endpoint WorkSpaces para operações de API de aplicativos. Por exemplo, se houver instâncias do EC2 em sub-redes privadas sem acesso público à Internet, um VPC endpoint for WorkSpaces Applications API pode ser usado para chamar operações de API AppStream 2.0, como URL. CreateStreaming O diagrama a seguir mostra um exemplo de configuração em que a API de WorkSpaces aplicativos e os endpoints de VPC de streaming são consumidos pelas funções Lambda e pelas instâncias do EC2.

Endpoint da VPC

O endpoint da VPC de streaming permite que você transmita sessões por meio de um endpoint da VPC. O endpoint de interface de streaming mantém o tráfego de streaming em sua VPC. O tráfego de streaming inclui pixels, USB, entrada do usuário, áudio, área de transferência, upload e download de arquivos e tráfego de impressora. Para usar o VPC endpoint, a configuração do VPC endpoint deve estar habilitada na pilha de aplicativos. WorkSpaces Isso serve como uma alternativa ao streaming de sessões de usuários pela Internet pública a partir de locais com acesso limitado à Internet e que se beneficiariam do acesso por meio de uma instância do Direct Connect. O streaming de sessões de usuário por meio de um endpoint da VPC exige o seguinte:

-

Os Grupos de segurança associados ao endpoint de interface devem permitir acesso de entrada à porta

443(TCP) e às portas1400–1499(TCP) do intervalo de endereços IP do qual os usuários se conectam. -

A lista de controle de acesso à rede para as sub-redes deve permitir tráfego de saída das portas de rede efêmeras

1024-65535(TCP) para o intervalo de endereços IP do qual os usuários se conectam. -

A conectividade com a Internet é necessária para autenticar usuários e fornecer os ativos da web que os WorkSpaces Aplicativos exigem para funcionar.

Para saber mais sobre como restringir o tráfego para AWS serviços com WorkSpaces aplicativos, consulte o guia de administração para criar e transmitir a partir de VPC endpoints.

Quando o acesso público total à Internet é necessário, a prática recomendada é desativar a Configuração de Segurança Reforçada (ESC) do Internet Explorer no Image Builder. Para obter mais informações, consulte o guia de administração de WorkSpaces aplicativos para desabilitar a configuração de segurança aprimorada do Internet Explorer.

Configurando o Instance Metadata Service (IMDS) em suas instâncias

Este tópico descreve o Serviço de Metadados de Instância (IMDS).

Metadados de instância são dados relacionados a uma instância do Amazon Elastic Compute Cloud (Amazon EC2) que as aplicações podem usar para configurar ou gerenciar a instância em execução. O serviço de metadados da instância (IMDS) é um componente na instância que o código na instância usa para acessar metadados da instância com segurança. Para obter mais informações, consulte Metadados da instância e dados do usuário no Manual do usuário do Amazon EC2.

O código pode acessar os metadados da instância de uma instância em execução usando um dos dois métodos: Instance Metadata Service Version 1 (IMDSv1) ou Instance Metadata Service Version 2 (). IMDSv2 IMDSv2 usa solicitações orientadas à sessão e mitiga vários tipos de vulnerabilidades que poderiam ser usadas para tentar acessar o IMDS. Para obter informações sobre esses dois métodos, consulte Configuração do serviço de metadados da instância no Guia do Usuário do Amazon EC2.

Suporte de recursos para IMDS

Frotas sempre ativas, sob demanda, de sessão única e multissessão, e todos os criadores de imagens oferecem suporte tanto IMDSv1 na execução quanto na execução de imagens de WorkSpaces aplicativos com a versão do agente ou a atualização de imagem gerenciada lançada em ou após 16 de janeiro de 2024. IMDSv2

As instâncias do Elastic Fleets e AppBlock Builders também oferecem suporte para e. IMDSv1 IMDSv2

Exemplo de configurações de atributos do IMDS

Abaixo estão dois exemplos de como escolher o método IMDS:

Exemplo de SDK para Java v2

Abaixo, exemplo de solicitação de desativação IMDSv1 usando disableIMDSV1 atributos

CreateFleetRequest request = CreateFleetRequest.builder() .name("TestFleet") .imageArn("arn:aws:appstream:us-east-1::image/TestImage") .instanceType("stream.standard.large") .fleetType(FleetType.ALWAYS_ON) .computeCapacity(ComputeCapacity.builder() .desiredInstances(5) .build()) .description("Test fleet description") .displayName("Test Fleet Display Name") .enableDefaultInternetAccess(true) .maxUserDurationInSeconds(3600) .disconnectTimeoutInSeconds(900) .idleDisconnectTimeoutInSeconds(600) .iamRoleArn("arn:aws:iam::123456789012:role/TestRole") .streamView(StreamView.APP) .platform(PlatformType.WINDOWS) .maxConcurrentSessions(10) .maxSessionsPerInstance(2) .tags(tags) .disableIMDSV1(true) .build();

IMDSV1Defina desabilitar como verdadeiro para desativar IMDSv1 e aplicar IMDSv2.

IMDSV1Defina desabilitar como falso para ativar IMDSv1 IMDSv2 e.

Exemplo da CLI

Abaixo, exemplo de solicitação de desativação IMDSv1 usando --disable-imdsv1 atributos

aws appstream create-fleet --name test-fleet --image-arn "arn:aws:appstream:us-east-1::image/test-image" --disable-imdsv1 --instance-type stream.standard.small --compute-capacity DesiredInstances=2 --max-user-duration-in-seconds 57600 --disconnect-timeout-in-seconds 57600 --region us-east-1

--disable-imdsv1Defina como verdadeiro para desativar IMDSv1 e aplicar IMDSv2.

--no-disable-imdsv1Defina como false para ativar IMDSv1 tanto IMDSv2 e.