Criar com a configuração expressa

É possível criar e se conectar a um banco de dados sem servidor do Aurora PostgreSQL em questão de segundos usando a configuração expressa, que oferece uma experiência simplificada de criação de banco de dados com padrões pré-configurados para ajudar você a começar de maneira fácil e rápida.

Com dois cliques, é possível ter um cluster do Aurora com uma instância sem servidor pronta para uso em questão de segundos. Também é possível usar a AWS Command Line Interface (AWS CLI) ou SDKs da AWS com o parâmetro --express-configuration para criar tanto um cluster quanto uma instância dentro do cluster com uma única chamada de API e prepará-los para a execução de consultas em apenas alguns segundos. Você tem a flexibilidade de modificar a maioria das configurações durante e a maioria das outras configurações após a criação do banco de dados. Para ter mais informações sobre essas configurações, consulte Definições da configuração expressa. Após a criação, você tem acesso à maioria dos recursos e benefícios do Aurora, como a capacidade de adicionar leitores para ter alta disponibilidade e escalabilidade e recursos de failover automático. Algumas opções, como especificar uma chave de criptografia gerenciada pelo cliente, selecionar versões específicas do mecanismo ou associar os clusters a uma nuvem privada virtual (VPC), só estão disponíveis ao usar a opção Criar com a configuração completa. Essa experiência de criação para o Aurora PostgreSQL também está disponível com o nível gratuito da AWS

Tópicos

Pré-requisitos

Antes de criar um cluster de banco de dados do Aurora PostgreSQL com a configuração expressa, é necessário ter pelo menos as seguintes permissões:

ec2:DescribeAvailabilityZonesiam:CreateServiceLinkedRolerds:CreateDBClusterrds:CreateDBInstancerds:EnableInternetAccessGateway

Regiões com suporte

É possível criar um cluster sem servidor do Aurora PostgreSQL com a configuração expressa em todas as Regiões da AWS, exceto nas regiões da AWS na China, AWS GovCloud (EUA), Oriente Médio (EAU) e Oriente Médio (Bahrein).

Gateway de acesso à internet

O Aurora também oferece um gateway de acesso à internet habilitado por padrão para estabelecer uma conexão segura com os clusters criados por meio da configuração expressa. No momento, é possível usar esse recurso somente com clusters criados com a configuração expressa. Ele é compatível com o protocolo de conexão do PostgreSQL e permite que você se conecte pela internet por meio de uma ampla variedade de ferramentas e plataformas de desenvolvimento executadas fora da sua infraestrutura AWS. Tudo isso sem precisar usar uma VPN ou o AWS Direct Connect. O gateway é distribuído em várias zonas de disponibilidade, oferecendo o mesmo nível de alta disponibilidade do cluster do Aurora. Como ele é um componente gerenciado do Aurora, você não precisa aplicar nenhuma atualização ou patch de software.

O gateway de acesso à internet está integrado ao AWS Identity and Access Management (IAM), o que permite aplicar permissões baseadas em identidade para acesso autorizado e proteger os dados com acesso temporário baseado em tokens. Ao usar o gateway, a configuração necessária para o usuário administrador do banco de dados, inclusive a concessão do perfil rds_iam, é gerenciada automaticamente para você.

Criar um cluster de banco de dados com a configuração expressa

É possível criar um cluster de banco de dados do Aurora PostgreSQL com a configuração expressa usando o Console de gerenciamento da AWS, a AWS CLI ou a API do RDS.

Console

Para criar com a configuração expressa usando o console:

Como criar com a configuração expressa usando o console

Faça login no Console de gerenciamento da AWS e abra o console do Amazon RDS em https://console.aws.amazon.com/rds/

. No canto superior direito do Console de gerenciamento da AWS, escolha a região da AWS em que você deseja criar o cluster de banco de dados.

No painel de navegação, escolha Databases (Bancos de dados).

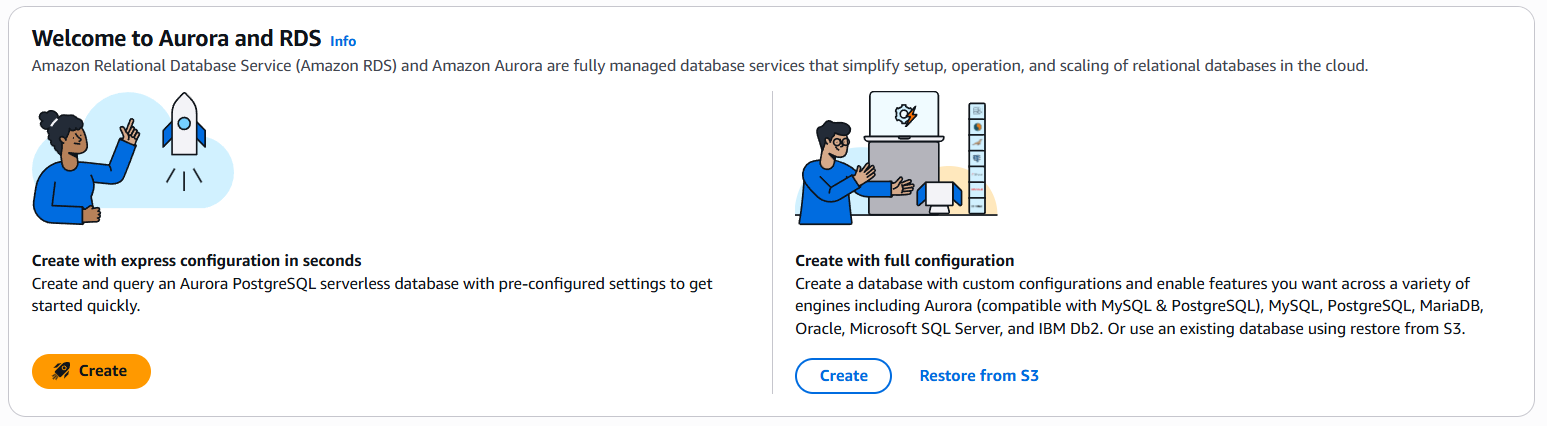

Na página “Boas-vindas ao Aurora e RDS”, localize a seção “Criar com configuração expressa em segundos” no lado esquerdo e escolha “Criar”.

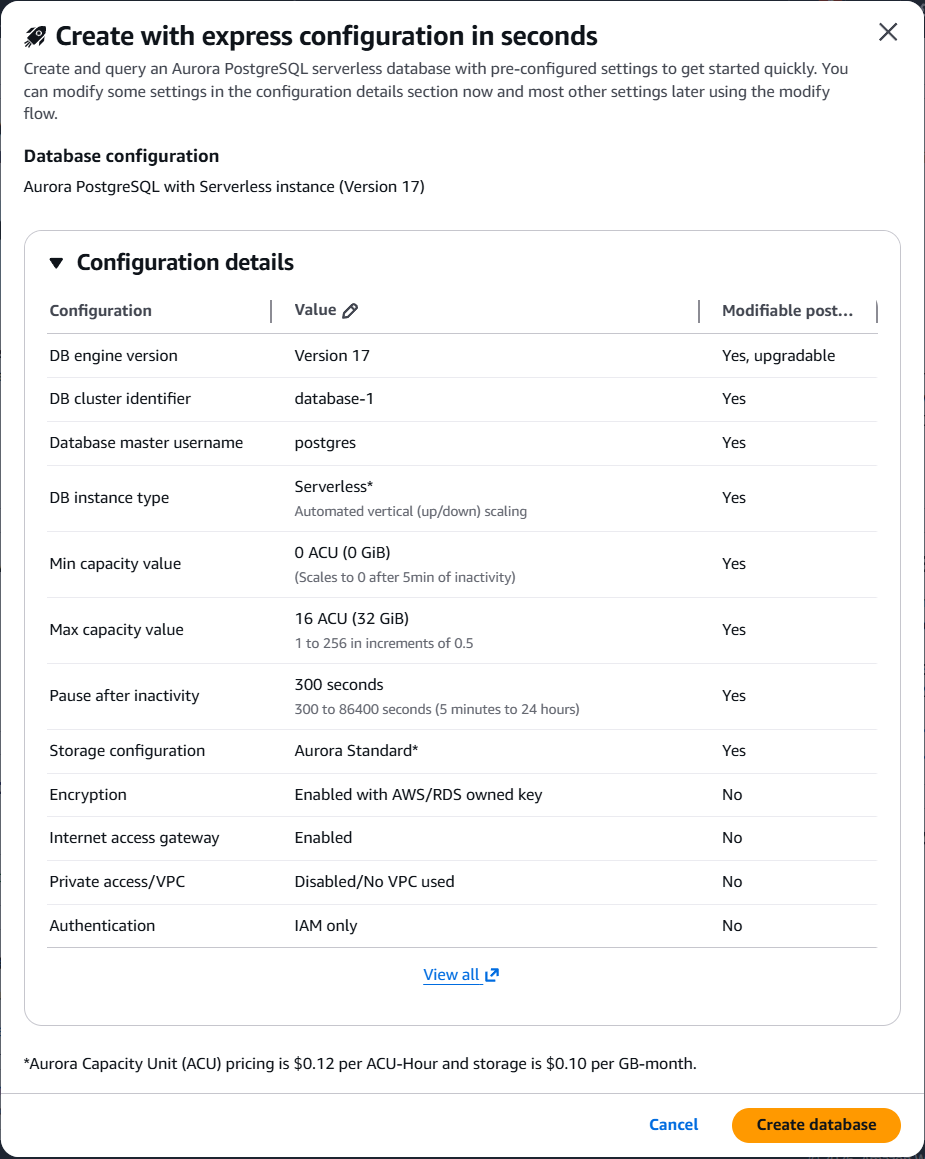

Analise as configurações predefinidas na caixa de diálogo “Criar com configuração expressa”.

(Opcional) Modifique o identificador do cluster de banco de dados ou o intervalo de capacidade de acordo com sua necessidade.

Selecione Criar banco de dados.

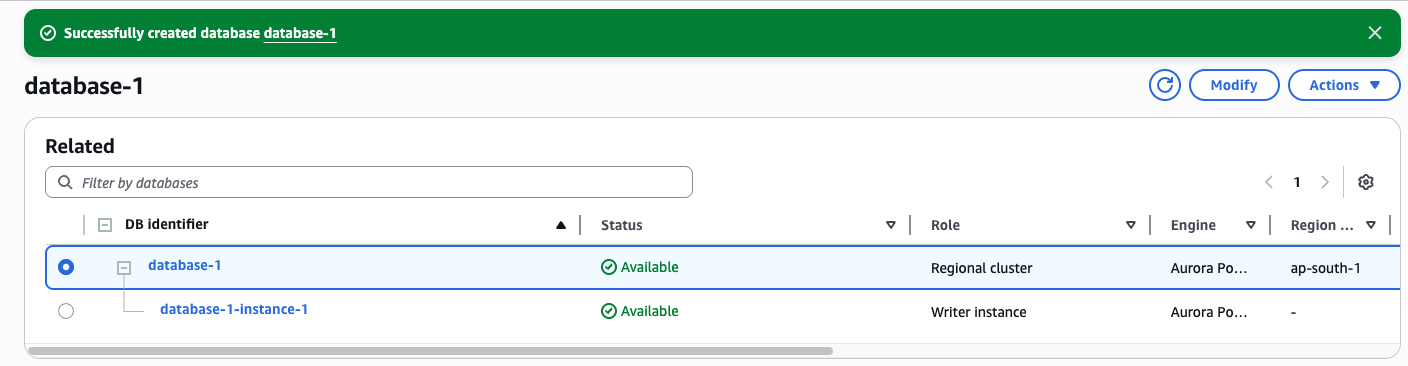

Seu banco de dados Aurora PostgreSQL Sem Servidor deve estar pronto em segundos. Um banner de êxito confirma a criação e o status do banco de dados muda para “Disponível”.

CLI

É possível usar a AWS CLI para criar clusters do Aurora PostgreSQL com a configuração expressa.

Para Linux ou macOS.

aws rds create-db-cluster --db-cluster-identifier sample-express-cluster \ --engine aurora-postgresql \ --with-express-configuration

Para Windows:

aws rds create-db-cluster --db-cluster-identifier sample-express-cluster ^ --engine aurora-postgresql ^ --with-express-configuration

O parâmetro de configuração expressa cuida da criação de um cluster de banco de dados, uma instância sem servidor do Aurora, da configuração do gateway de acesso à internet e da autenticação do IAM para o usuário administrador do banco de dados (padrão = postgres).

solicitações de

É possível usar o SDK da AWS pertinente e chamar a operação CreateDBCluster para criar um cluster de banco de dados e uma instância de banco de dados com a configuração expressa.

Definições da configuração expressa

A tabela a seguir descreve as definições referentes à configuração expressa e indica se elas podem ser modificadas após a criação.

| Configuração | Descrição da configuração | Configuração padrão e limitações |

|---|---|---|

| Auto minor version upgrade (Atualização da versão secundária automática) | Esta configuração permite que o cluster de banco de dados do Aurora receba automaticamente as atualizações das versões secundárias escolhidas do mecanismo de banco de dados quando elas forem disponibilizadas. Para ter mais informações sobre as atualizações de mecanismo do Aurora PostgreSQL, consulte Atualizações de mecanismo de banco de dados do Amazon Aurora PostgreSQL. | Habilitada por padrão. É possível alterar após a conclusão da operação de criação. |

| Chave do AWS KMS | Os clusters com configuração expressa são criptografados com chaves de propriedade da AWS/do serviço RDS. | Habilitada com a chave de propriedade da AWS/do serviço RDS. Não é possível modificar. |

| Autoridade de certificação | Os clusters com configuração expressa são habilitados com o gateway de acesso à internet, que usa os certificados raiz da AWS. Para ter mais informações, consulte CAs raiz do ACM. | Não aplicável para conexão por meio do gateway de acesso à internet |

| Configuração de armazenamento do cluster | O tipo de armazenamento do cluster de banco de dados: Aurora Básico ou Aurora Otimizado para E/S. Para ter mais informações, consulte Configurações de armazenamento para clusters de banco de dados do Amazon Aurora. | Aurora Básico por padrão. É possível alterar após a conclusão da operação de criação. |

| Copiar tags para snapshots | Escolha esta opção para copiar qualquer tag da instância de banco de dados para um snapshot de banco de dados quando você cria um snapshot. Para ter mais informações, consulte Marcar recursos do Amazon Aurora e do Amazon RDS. | Desabilitada por padrão. É possível alterar durante ou após a criação. |

| Autenticação do banco de dados | Os clusters com configuração expressa e gateway de acesso à internet permitem somente a autenticação do IAM. Para ter mais informações, consulte Autenticação de banco de dados do IAM. | Habilitada com a autenticação do IAM por padrão. Não é possível modificar. |

| Porta do banco de dados | Os clusters com configuração expressa e gateway de acesso à internet aceitam somente a porta padrão do PostgreSQL. | Valor padrão: 5432. Não é possível modificar. |

| Identificador do cluster de banco de dados | Insira um nome para o cluster de banco de dados exclusivo da sua conta na região da AWS escolhida. Esse identificador é usado no endereço do endpoint do cluster para o seu cluster de banco de dados. Para ter informações sobre o endpoint do cluster, consulte Conexões de endpoints do Amazon Aurora. O identificador do cluster de banco de dados tem as seguintes restrições: deve conter de 1 a 63 caracteres alfanuméricos ou hifens. O primeiro caractere deve ser uma letra. Não pode terminar com um hífen ou conter dois hifens consecutivos. Deve ser exclusivo para todos os clusters de banco de dados por conta da AWS, por região da AWS. | Parâmetro necessário. É possível alterar durante ou após a criação. |

| Parameter group do cluster de banco de dados | Os clusters com configuração expressa usam o grupo de parâmetros de cluster de banco de dados padrão do Aurora. | Grupo de parâmetros padrão. É possível alterar após a conclusão da operação de criação. |

| DB instance class | Os clusters com configuração expressa começam com uma instância do Aurora Sem Servidor. | Instância do Sem Servidor v2. É possível alterar após a conclusão da operação de criação. |

| Grupo de sub-rede de banco de dados | Os clusters com configuração expressa não são criados dentro de uma VPC. O acesso ocorre por meio do gateway de acesso à internet do Aurora. | Nenhuma VPC associada. Não é possível definir. |

| Enable deletion protection (Habilitar proteção contra exclusão) | Escolha Enable deletion protection (Habilitar proteção contra exclusão) para impedir que seu cluster de banco de dados seja excluído. Por padrão, se você criar um cluster de banco de dados de produção com o console, a proteção contra exclusão será habilitada. | Desabilitada por padrão. É possível alterar durante ou após a conclusão da criação. |

| Habilitar criptografia | Os clusters com configuração expressa são criptografados com chaves de propriedade da AWS/do serviço RDS. | Habilitada com a chave de propriedade da AWS/do serviço RDS. Não é possível modificar. |

| Enable Enhanced Monitoring | Selecione Enable enhanced monitoring (Habilitar monitoramento aprimorado) para habilitar a coleta de métricas em tempo real do sistema operacional em que o cluster de banco de dados é executado. Para obter mais informações, consulte Monitorar métricas do SO com o monitoramento avançado. | Desabilitada por padrão. É possível alterar após a conclusão da operação de criação. |

| Habilitar a API de dados do RDS | Selecione Habilitar a API de dados do RDS para habilitar a API de dados do RDS (API de dados). A API de dados fornece um endpoint HTTP seguro para executar declarações SQL sem gerenciar conexões. Para ter mais informações, consulte Usar a API de dados do Amazon RDS. | Desabilitada por padrão. É possível alterar após a conclusão da operação de criação. |

| Tipo de mecanismo | É possível usar clusters com configuração expressa somente com o Aurora PostgreSQL. | Parâmetro necessário. Valor compatível: “aurora-postgresql”. Não é possível modificar. |

| Versão do mecanismo | Os clusters com configuração expressa usam a versão principal e secundária padrão. Consulte as versões do Aurora para ver detalhes sobre as versões padrão. | Versão principal e secundária padrão. A versão do mecanismo pode ser atualizada posteriormente. |

| Prioridade de failover | Escolha uma prioridade de failover para a instância. Se você não selecionar um valor, o padrão será tier-1. Essa prioridade determina a ordem em que as réplicas do Aurora são promovidas durante a recuperação de uma falha de instância primária. Para ter mais informações, consulte Tolerância a falhas para um cluster de bancos de dados Aurora. | Valor padrão = 1. É possível alterar após a conclusão da operação de criação. |

| Nome do banco de dados inicial | Insira um nome para o banco de dados padrão. Se você não fornecer um nome para um cluster de bancos de dados do Aurora PostgreSQL, o Amazon RDS criará um banco de dados chamado postgres. Para o Aurora PostgreSQL, o nome do banco de dados padrão tem estas restrições: deve conter de 1 a 63 caracteres alfanuméricos. Deve começar com uma letra. Os caracteres subsequentes podem ser letras, sublinhados ou dígitos (0 a 9). Não pode ser uma palavra reservada pelo mecanismo de banco de dados. Para criar bancos de dados adicionais, conecte-se ao cluster de banco de dados e use o comando CREATE DATABASE do SQL. Para ter mais informações sobre como se conectar ao cluster de banco de dados, consulte “Como conectar-se a um cluster de banco de dados do Amazon Aurora com o gateway de acesso à internet”. | Valor padrão = postgres. É possível alterar durante ou após a conclusão da criação. |

| Exportações de log | Na seção Log exports (Exportações de log), escolha os logs que deseja começar a publicar no Amazon CloudWatch Logs. Para ter mais informações sobre como publicar logs do Aurora MySQL no CloudWatch Logs, consulte “Publicar logs do Amazon Aurora MySQL no Amazon CloudWatch Logs”. Para ter mais informações sobre como publicar logs do Aurora PostgreSQL no CloudWatch Logs, consulte “Publicar logs do Aurora PostgreSQL no Amazon CloudWatch Logs”. | Desabilitada por padrão. É possível alterar durante ou após a criação. |

| Maintenance window | Escolha ]”Selecionar janela” e especifique o período semanal durante o qual a manutenção do sistema pode ser realizada. Ou selecione “Sem preferência” para que o Amazon RDS atribua um período aleatoriamente. | A janela de manutenção padrão varia de acordo com a região. É possível alterar durante ou após a criação. |

| Gerenciar credenciais principais no AWS Secrets Manager | Os clusters com configuração expressa e gateway de acesso à internet permitem somente a autenticação do IAM. Esta configuração não se aplica. | N/D |

| Senha mestre | Os clusters com configuração expressa e gateway de acesso à internet permitem somente a autenticação do IAM. Esta configuração não se aplica. | N/D |

| Tipo de autenticação do usuário principal | Os clusters com configuração expressa definem automaticamente o tipo de autenticação como autenticação do IAM. | Valor compatível = iam-db-auth. Não é possível modificar. |

| Master username (Nome de usuário mestre) | Insira um nome a ser usado como o nome do usuário principal para fazer login no cluster de banco de dados. Para o Aurora PostgreSQL, deve conter de 1 a 63 caracteres alfanuméricos. O primeiro caractere deve ser uma letra. O nome não pode ser uma palavra reservada pelo mecanismo de banco de dados. Não é possível alterar o nome do usuário principal após a criação do cluster de banco de dados. | Valor padrão = postgres. É possível alterar durante ou após a criação. |

| Multi-AZ deployment (Implantação multi-AZ) | Os clusters com configuração expressa não estão associados a uma VPC, e as zonas de disponibilidade são escolhidas automaticamente para você. É possível adicionar réplicas de leitura após a criação do banco de dados. | As zonas de disponibilidade são escolhidas automaticamente. As instâncias de gravador e leitor são colocadas em diferentes zonas de disponibilidade. |

| Tipo de rede | Os clusters com configuração expressa não estão associados a uma VPC. | Não aplicável |

| Acesso público | Os clusters com configuração expressa são criados com o gateway de acesso à internet, que oferece acesso seguro à internet com integração predefinida com o AWS Identity and Access Management e o AWS Shield. | Não aplicável |

| Suporte estendido do RDS | Selecione Habilitar Suporte estendido do RDS para permitir que as versões principais do mecanismo compatíveis continuem funcionando após a data de término do suporte padrão do Aurora. Quando você cria um cluster de banco de dados, o Amazon Aurora usa como padrão o Suporte estendido do RDS. Para evitar a criação de um cluster de banco de dados após a data de fim do suporte padrão do Aurora e para evitar cobranças pelo Suporte estendido do RDS, desabilite essa configuração. Os clusters de banco de dados existentes não incorrerão em cobranças até a data de início dos preços do Suporte estendido do RDS. Para ter mais informações, consulte Suporte estendido do Amazon RDS com Amazon Aurora. | Não compatível |

| RDS Proxy | O RDS Proxy não é compatível com clusters que não estão associados a uma VPC. Para ter mais informações, consulte Amazon RDS Proxy para Aurora. | Não compatível |

| Período de retenção | Escolha o tempo, de 1 a 35 dias, que o Aurora retém cópias de backup do banco de dados. As cópias de backup podem ser usadas para restaurações point-in-time (PITR) do banco de dados, contabilizando até os segundos. | Valor padrão = 1. É possível alterar após a conclusão da operação de criação. |

| Janela de backup | Uma janela de 30 minutos selecionada aleatoriamente em um intervalo de tempo de 8 horas para fazer backup automático do banco de dados. | Usa o grupo de parâmetros padrão. É possível alterar posteriormente usando grupos de parâmetros. |

| Ativar DevOps Guru | Para que o DevOps Guru para RDS ofereça uma análise detalhada de anomalias de desempenho, o Insights de Performance deve estar ativado. Para ter mais informações, consulte Configurar o DevOps Guru para RDS. | Desabilitada por padrão. É possível alterar após a conclusão da operação de criação. |

| Ativar o Performance Insights | O Insights de Performance do Amazon RDS fornece informações de monitoramento do banco de dados. Para ter mais informações, consulte Monitorar a carga de banco de dados com o Performance Insights no Amazon Aurora. | Desabilitada por padrão. É possível alterar após a conclusão da operação de criação. |

| Nuvem privada virtual (VPC) | Os clusters com configuração expressa não estão associados a uma VPC. | N/D |

| VPC security group (firewall) [Grupo de segurança da VPC (firewall)] | Os clusters com configuração expressa não estão associados a uma VPC. | N/D |

| Encaminhamento de gravação | Permite encaminhar as gravações enviadas no endpoint do leitor ao nó do gravador para processamento. Permite obter consistência de leitura após gravação. Para ter mais informações, consulte Encaminhamento de gravação local no Aurora PostgreSQL. | Desabilitada por padrão. É possível alterar após a conclusão da operação de criação. |

Conectar-se a clusters com configuração expressa

Os clusters criados com a configuração expressa são configurados automaticamente com um gateway de acesso à internet, que oferece acesso público ao banco de dados com a autenticação do IAM. A identidade do IAM usada na conexão com o banco de dados deve ter permissões para rds-db:connect para gerar o token de autenticação necessário para acessar o banco de dados. Para saber mais, consulte Autenticação de banco de dados do IAM.

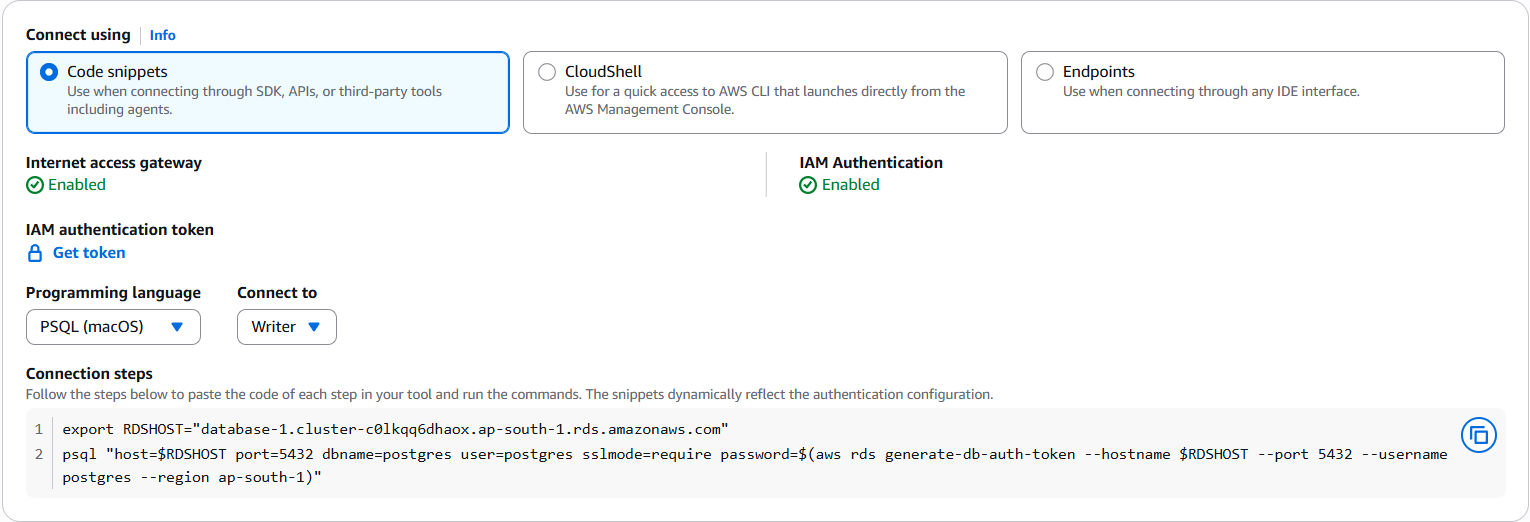

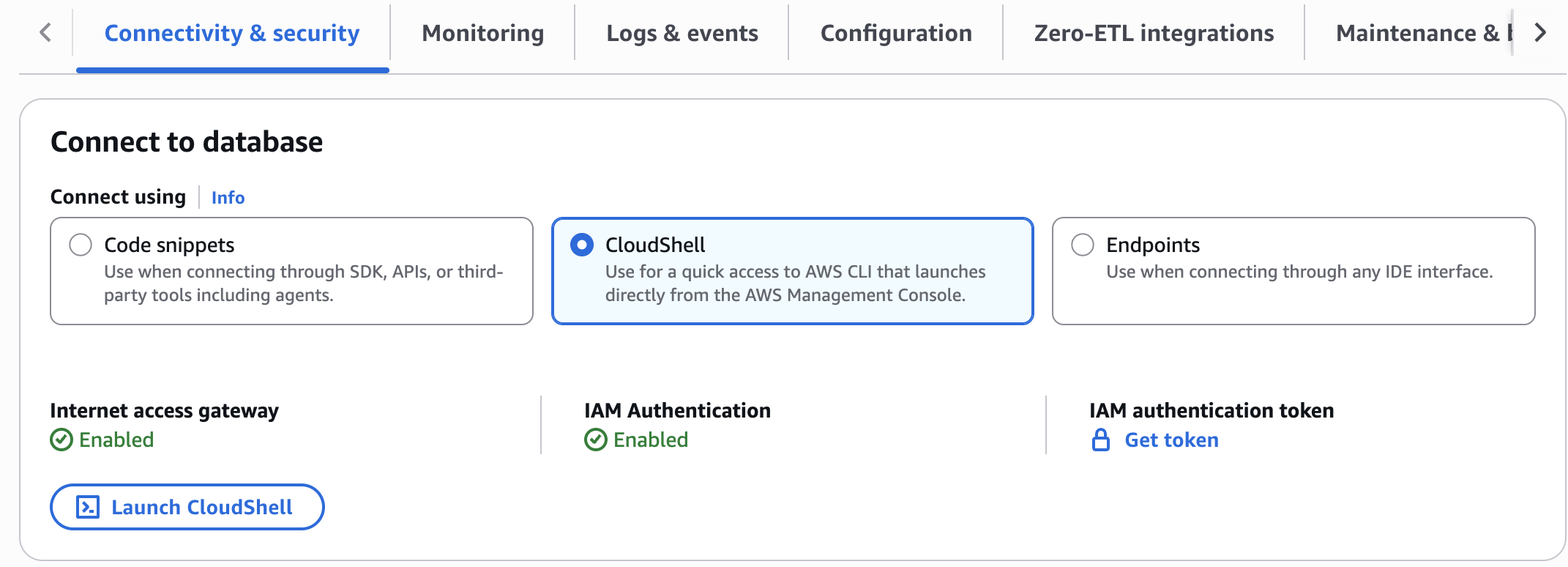

O guia a seguir demonstra como usar as várias opções na guia “Conectividade e segurança” no Console de gerenciamento da AWS para estabelecer conexão com o banco de dados.

O console do RDS exibe informações relevantes, como trechos de código, detalhes do endpoint e outros pormenores da conexão, para ajudar você a se conectar ao banco de dados. Ele também oferece um utilitário para gerar um token e acesso direto por meio do AWS CloudShell. Tanto o utilitário de geração de token quanto o CloudShell se conectam usando o nome do usuário principal configurado no momento da criação do banco de dados.

Usar a guia “Conectividade e segurança”

Depois que o banco de dados for criado, acesse a guia “Conectividade e segurança” para acessar as opções de conexão. A seção “Conectar-se ao banco de dados” oferece três métodos de conexão:

Trechos de código

Use ao se conectar por meio de SDK, APIs ou ferramentas de terceiros. O console fornece trechos de código prontos para uso de acordo com a linguagem de programação selecionada. Os trechos também reproduzem dinamicamente a configuração de autenticação do banco de dados.

As etapas a seguir mostram a conexão com o cluster de banco de dados usando o trecho de código do utilitário de linha de comandos psql.

Pré-requisitos

Você pode se conectar a clusters de bancos de dados do Aurora PostgreSQL usando determinadas ferramentas, como o psql, o terminal interativo do PostgreSQL. Para ter mais informações sobre como usar o terminal interativo do PostgreSQL, consulte “psql” na documentação do PostgreSQL.

É necessário instalar a versão mais recente da AWS CLI. Para instalar ou atualizar a AWS CLI, consulte Instalar ou atualizar a versão mais recente da AWS CLI.

Conectar-se com o psql

Como se conectar com o psql

Faça login no Console de gerenciamento da AWS e abra o console do Amazon RDS em https://console.aws.amazon.com/rds/

. Acesse seu cluster de banco de dados na guia “Lista de bancos de dados”.

Na guia “Conectividade e segurança”, selecione o trecho de código PSQL para seu sistema operacional (macOS, Linux ou Windows).

Copie o código mostrado no modal das etapas de conexão.

Abra um terminal em seu ambiente/máquina de desenvolvimento local.

(Opcional) Se já tiver configurado a AWS CLI e as credenciais, você poderá ignorar esta etapa. Do contrário, use o comando a seguir para uma sessão de login temporária.

aws loginCole o comando que você copiou na Etapa 4. Você deve ver o login do psql e o prompt “postgres =>”, que permite executar comandos SQL.

CloudShell

O console oferece uma maneira automatizada para estabelecer conexão com o cluster usando o AWS CloudShell. O guia a seguir mostra as etapas para estabelecer conexão usando o psql e o CloudShell.

Pré-requisitos

Nenhum

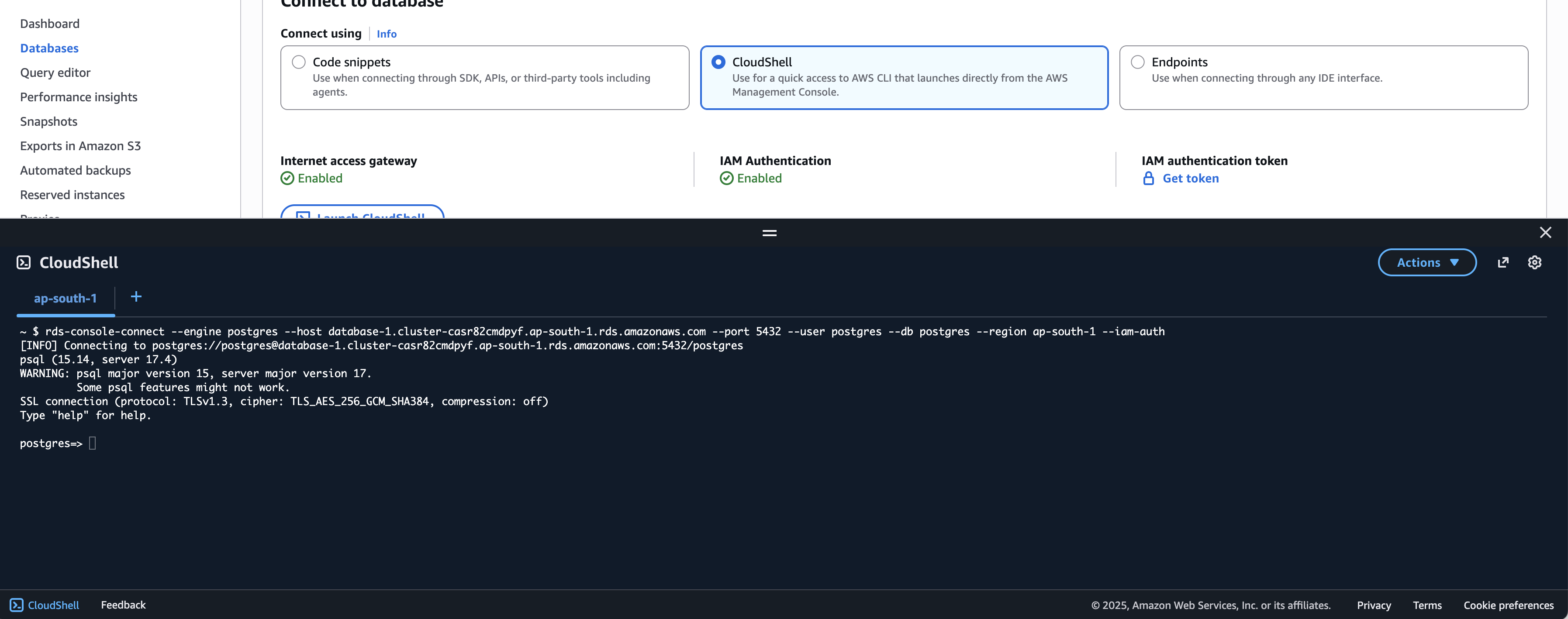

Usar o CloudShell e o psql

Como se conectar usando o CloudShell e o psql

Faça login no Console de gerenciamento da AWS e abra o console do Amazon RDS em https://console.aws.amazon.com/rds/

. Acesse seu cluster de banco de dados na guia “Lista de bancos de dados”.

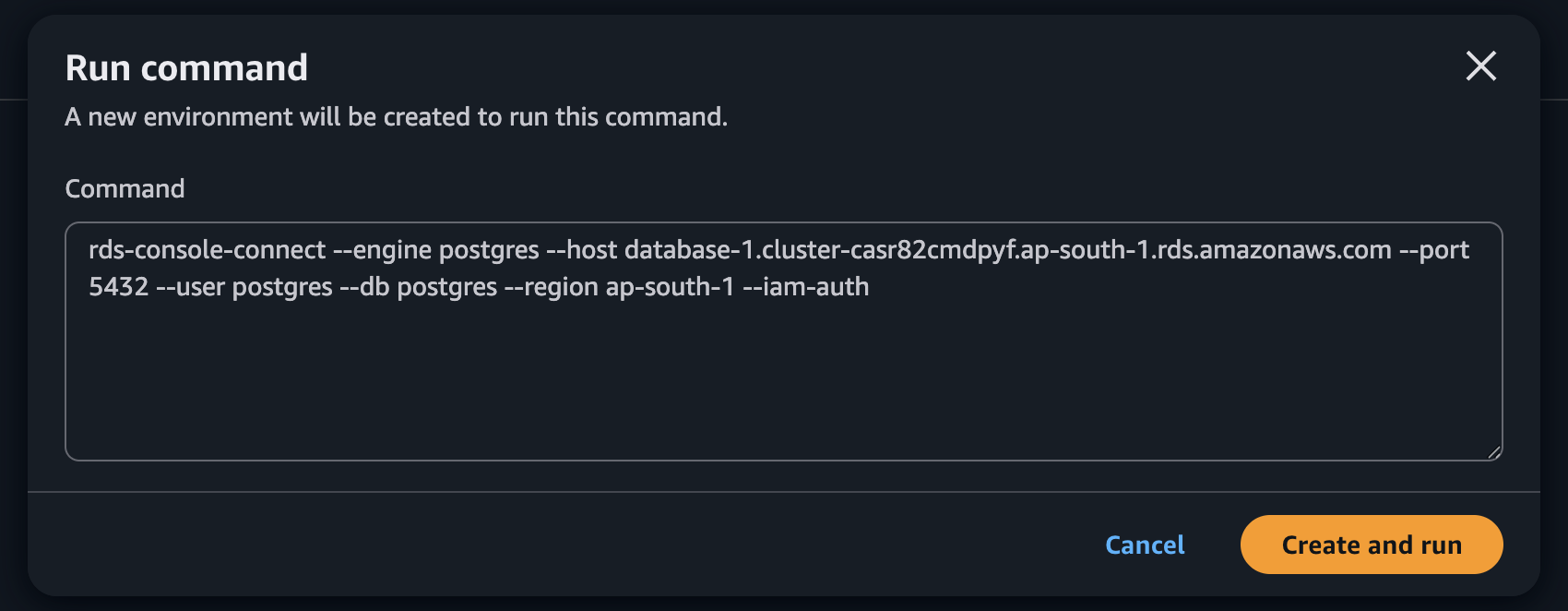

Na guia “Conectividade e segurança”, selecione CloudShell.

Clique em “Iniciar CloudShell”.

Clique em “Executar” na janela do prompt. O comando é pré-preenchido com informações relevantes para você se conectar ao seu cluster específico.

Você deve ver o login do psql e o prompt “postgres =>”, que permite executar comandos SQL.

Use para acesso rápido à AWS CLI, que é iniciada diretamente no Console de gerenciamento da AWS. O CloudShell oferece um ambiente de shell baseado em navegador com acesso pré-autenticado à AWS CLI.

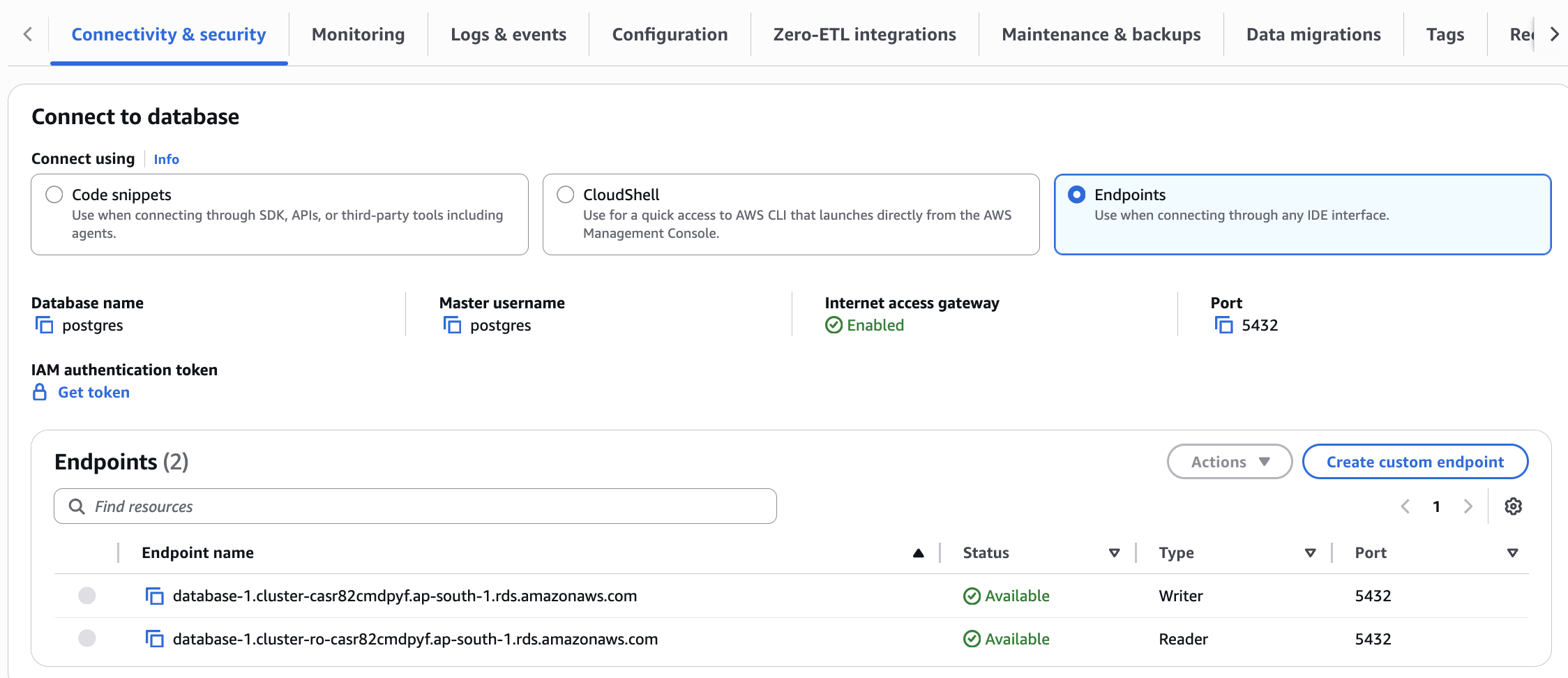

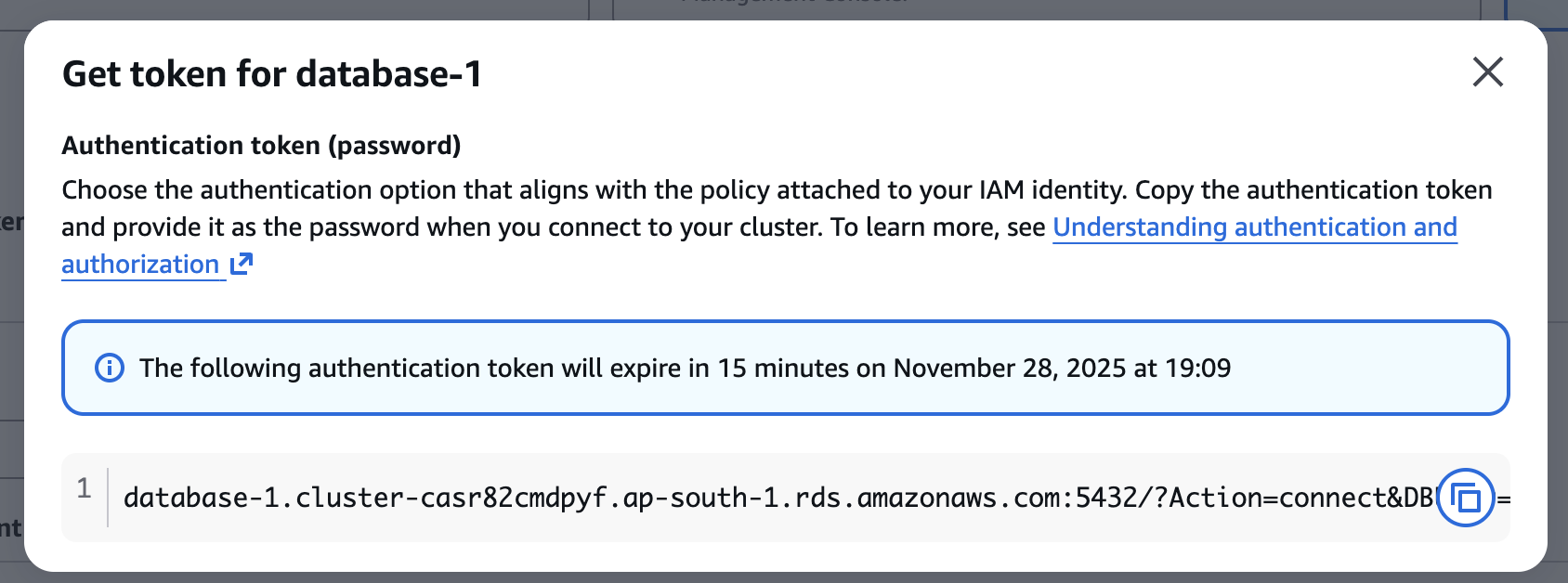

Endpoints com o utilitário Obter token

Se estiver usando ferramentas que permitem usar apenas credenciais de nome de usuário e senha, poderá usar o utilitário Obter token para se conectar. Nesse caso, use o token gerado pelo utilitário no campo de senha. O token é gerado para o nome de usuário principal configurado no momento da criação do banco de dados. O token é válido por 15 minutos por vez. Se a ferramenta que você está usando encerrar a conexão, será necessário gerar o token novamente.

As etapas a seguir mostram como usar o utilitário Obter token para se conectar ao cluster de banco de dados usando pgAdmin.

Pré-requisitos

Você pode usar o utilitário pgAdmin para se conectar a clusters de banco de dados do Aurora PostgreSQL usando uma interface de usuário. Para obter mais informações, consulte a página Download

do site pgAdmin.

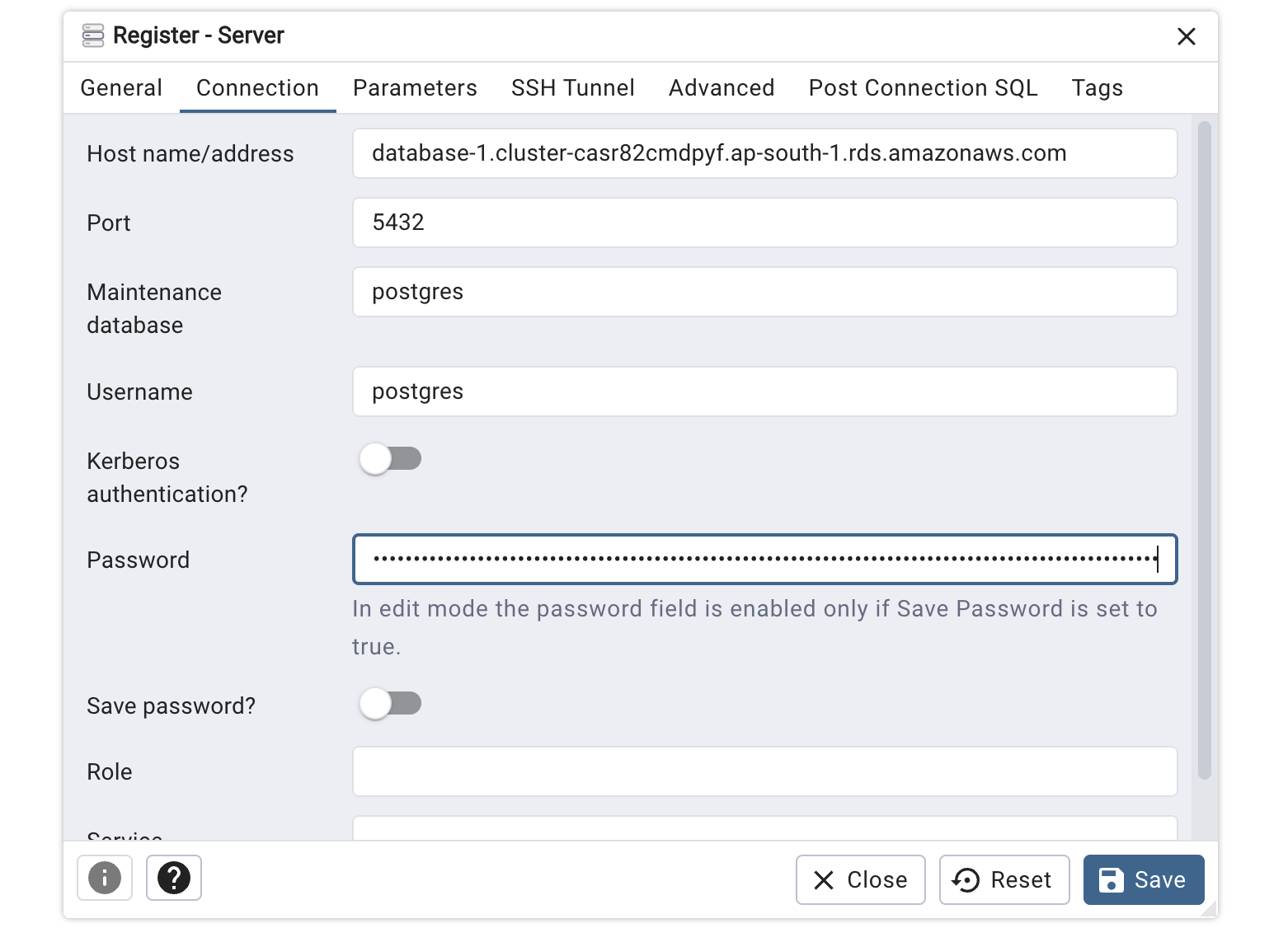

Conectar-se ao pgAdmin

Como se conectar usando o pgAdmin

Faça login no Console de gerenciamento da AWS e abra o console do Amazon RDS em https://console.aws.amazon.com/rds/

. Acesse seu cluster de banco de dados na guia “Lista de bancos de dados”.

Na guia “Conectividade e segurança”, selecione a guia “Endpoints”.

Copie as informações relevantes, como endpoint do gravador, porta, nome de usuário principal e nome do banco de dados.

Gere e copie um novo token (senha de curta duração) do utilitário Obter token.

Abra o pgAdmin em seu computador e “adicione um novo servidor”. Insira os detalhes na guia “Conexão”. Use o token no campo de senha.

O painel de conexão exibe: status do gateway de acesso à internet (habilitado), status da autenticação do IAM (habilitado) e opção de token de autenticação do IAM. Selecione sua linguagem de programação no menu suspenso e siga as etapas de conexão para colar o código e executar os comandos.

Restaurar um cluster criado por meio da configuração expressa

O processo de restauração de clusters criados com a configuração expressa segue o mesmo fluxo de trabalho dos clusters padrão. É possível restaurar por meio de um snapshot manual usando a operação restore-db-cluster-from-snapshot ou restaurar para um ponto específico no tempo usando a operação restore-db-cluster-to-point-in-time. Você pode restaurar um cluster com configuração expressa para um cluster com configuração completa ou um cluster com configuração expressa. Se quiser restaurar para um cluster com configuração expressa, ambas as operações de restauração exigem dois parâmetros adicionais: VPCNetworkingEnabled deve ser definido como false e InternetAccessGatewayEnabled deve ser definido como true. Se você estiver restaurando um cluster comum que usou a autenticação de nome de usuário principal e senha em um cluster com configuração expressa, precisará modificar o cluster de banco de dados restaurado para atualizar MasterUserAuthenticationType para iam-db-auth.

Limitações

As limitações a seguir se aplicam a clusters criados com a configuração expressa e com o gateway de acesso à internet habilitado por padrão.

É possível usar a configuração expressa somente com o Aurora PostgreSQL.

Os clusters criados com a configuração expressa são criptografados com a chave gerenciada da AWS/do serviço RDS. Não é possível usar uma chave do AWS KMS personalizada para criptografar o banco de dados.

Não é possível associar clusters expressos à Amazon Virtual Private Cloud (Amazon VPC). Ao se conectar ao banco de dados por meio de uma máquina que esteja dentro de uma VPC e em que o cluster expresso tenha o gateway de acesso à internet habilitado, a máquina deverá permitir tráfego de entrada e saída da internet.

Não é possível desabilitar o gateway de acesso à internet para clusters criados com a configuração expressa.

É possível usar a autenticação do IAM para o RDS somente com o gateway de acesso à internet. Consulte Autenticação de banco de dados do IAM para ver a lista de limitações e recomendações. Recursos relacionados a outras formas de autenticação, como credenciais gerenciadas no AWS Secrets Manager e autenticação Kerberos, não podem ser usados com clusters que tenham o gateway de acesso à internet habilitado. Também não é possível desabilitar a autenticação do IAM.

Atenção

Se você desabilitar o perfil

rds_iamdo nome de usuário principal, perderá o acesso a novas conexões com o banco de dados. É possível restaurar o acesso modificando o cluster e configurando--master-user-authentication-typecomoiam-db-auth. Consulte modify-db-cluster.Não é possível selecionar uma versão específica do mecanismo com a configuração expressa. A versão do mecanismo pode ser atualizada, mas não revertida para uma versão anterior.

Os clusters com configuração expressa permitem criar somente instâncias do Aurora Sem Servidor v2. É possível modificar o tipo de instância ou adicionar instâncias após a criação do banco de dados.

Os clusters com configuração expressa aceitam somente o grupo de parâmetros padrão. O grupo de parâmetros pode ser atualizado após a criação do banco de dados.

Não é possível usar os recursos a seguir com clusters criados com a configuração expressa, pois eles não estão associados a uma VPC.

Aurora Limitless Database

Banco de dados global Aurora.

RDS Proxy

Integrações ETL zero do Aurora

Editor de Consultas do RDS

Implantações azul/verde

Fluxos de atividades do banco de dados

Aplicação de patches com tempo de inatividade zero

Babelfish

A API de dados pode ser habilitada para um cluster com configuração expressa após a criação usando a operação ModifyDBCluster. No entanto, não é possível usar a autenticação com nome de usuário principal/senha. É necessário criar outras credenciais de usuário para acessar a API de dados.

O modo Database Insights Avançado pode ser habilitado em um cluster com configuração expressa após a criação usando a operação ModifyDBCluster.

Os clusters com configuração expressa aceitam somente endereços IPv4. O IPv6 não é compatível.

Os clusters com configuração expressa não permitem alterar todas as configurações no momento das operações de criação. Por exemplo, somente é possível escolher o armazenamento padrão do Aurora ao criar com a configuração expressa. Não é possível alterar o tipo de armazenamento depois que o cluster é criado. Consulte “Definições da configuração expressa” para ver uma lista de todas as outras definições e valores padrão que se aplicam à configuração expressa.

Os clusters criados por meio da configuração expressa com o gateway de acesso à internet habilitado não aceitam suítes de cifras configuráveis. Embora o Amazon RDS para PostgreSQL permita configurar o parâmetro ssl_ciphers para restringir as suítes de cifras SSL permitidas, esse parâmetro é ignorado em clusters com gateway de acesso à internet habilitado, que usam a configuração padrão da suíte de cifras.