翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

で NAT ゲートウェイを使用して IPv4 を AWS Network Firewall 一元的に出力する

アウトバウンドトラフィックを検査およびフィルタリングする場合は、一元化された Egress アーキテクチャに AWS Network Firewall と NAT ゲートウェイを組み込むことができます。 AWS Network Firewall は、すべての VPCs。VPC 全体の Layer 3-7 ネットワークトラフィックを制御および可視化します。URL/ドメイン名、IP アドレス、コンテンツベースのアウトバウンドトラフィックフィルタリングを実行して、データ損失の可能性を防ぎ、コンプライアンス要件を満たし、既知のマルウェア通信をブロックできます。 は、既知の不正な IP アドレスまたは不正なドメイン名を宛先とするネットワークトラフィックを除外できる数千のルール AWS Network Firewall をサポートしています。また、オープンソースのルールセットをインポートするか、Suricata ルール構文を使用して独自の侵入防止システム (IPS) ルールを作成することで、 AWS Network Firewall サービスの一部として Suricata IPS ルールを使用することもできます。 では、AWS パートナーから取得した互換性のあるルールをインポート AWS Network Firewall することもできます。

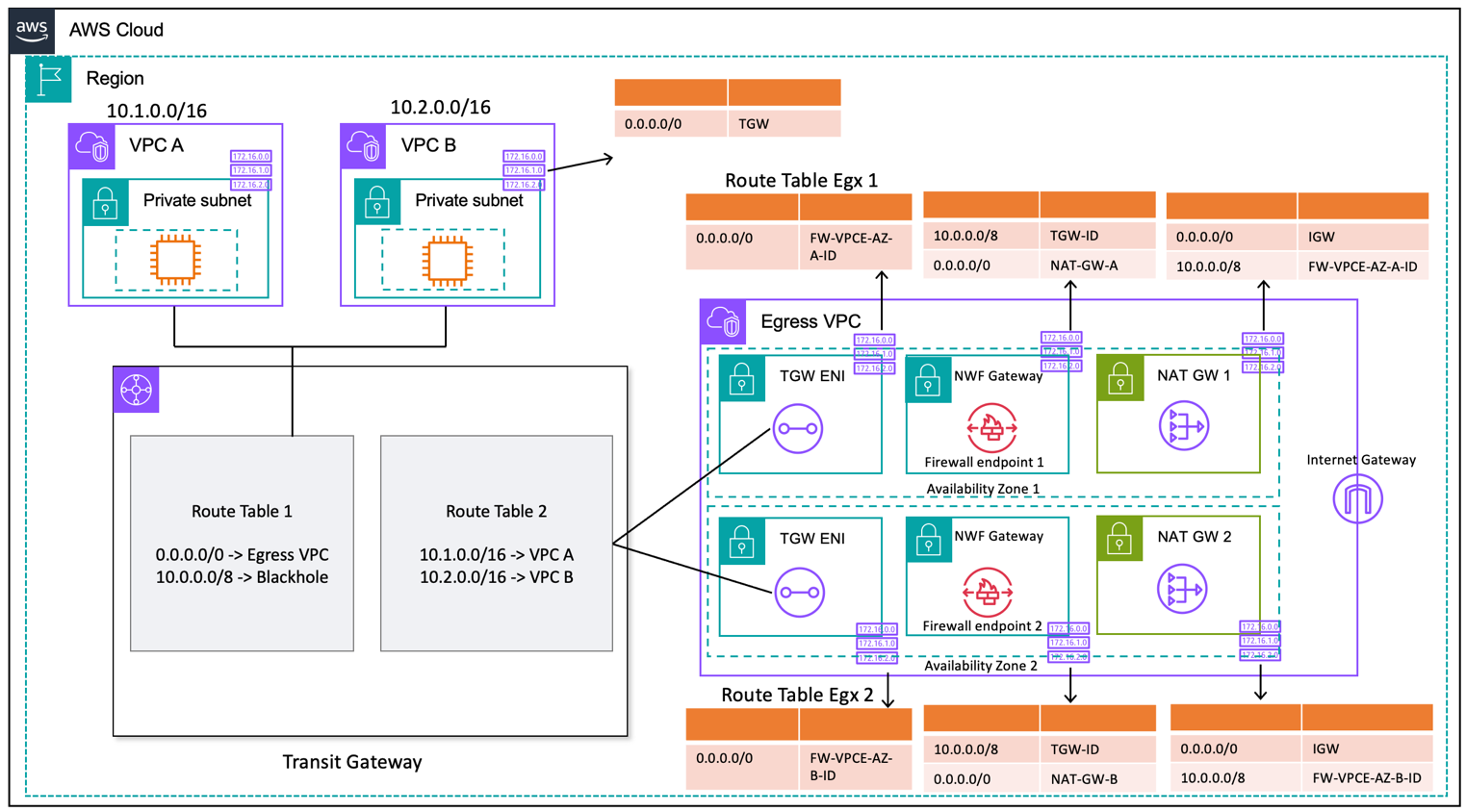

検査を使用した一元化された Egress アーキテクチャでは、 AWS Network Firewall エンドポイントは、Egress VPC の Transit Gateway アタッチメントサブネットルートテーブルのデフォルトのルートテーブルターゲットです。スポーク VPCsとインターネット間のトラフィックは、次の図 AWS Network Firewall に示すように を使用して検査されます。

AWS Network Firewall と NAT ゲートウェイを使用した一元的な出力 (ルートテーブル設計)

Transit Gateway を使用した一元化されたデプロイモデルの場合、AWS では複数のアベイラビリティーゾーンにエンドポイントをデプロイ AWS Network Firewall することをお勧めします。前の図に示すように、お客様がワークロードを実行しているアベイラビリティーゾーンごとにファイアウォールエンドポイントが 1 つある必要があります。ベストプラクティスとして、 はファイアウォールサブネット内の送信元または送信先からのトラフィックを検査 AWS Network Firewall できないため、ファイアウォールサブネットには他のトラフィックを含めないでください。

前のセットアップと同様に、スポーク VPC アタッチメントはルートテーブル 1 (RT1) に関連付けられ、ルートテーブル 2 (RT2) に伝達されます。ブラックホールルートが明示的に追加され、2 つの VPCs 間の通信が禁止されます。

RT1 では、すべてのトラフィックを Egress VPC にポイントするデフォルトルートを引き続き使用します。Transit Gateway は、すべてのトラフィックフローを Egress VPC の 2 つのアベイラビリティーゾーンのいずれかに転送します。トラフィックが Egress VPC 内の Transit Gateway ENIs の 1 つに到達すると、トラフィックをそれぞれのアベイラビリティーゾーンの AWS Network Firewall エンドポイントの 1 つに転送するデフォルトルートに到達します。 AWS Network Firewall は、デフォルトルートを使用してトラフィックを NAT ゲートウェイに転送する前に設定したルールに基づいてトラフィックを検査します。

この場合、アタッチメント間でトラフィックを送信しないため、Transit Gateway アプライアンスモードは必要ありません。

注記

AWS Network Firewall はネットワークアドレス変換を実行しません。この関数は、 を介したトラフィック検査後に NAT ゲートウェイによって処理されます AWS Network Firewall。この場合、リターントラフィックはデフォルトで NATGW IPs に転送されるため、受信ルーティングは必要ありません。

Transit Gateway を使用しているため、ここでは NAT ゲートウェイの前にファイアウォールを配置できます。このモデルでは、ファイアウォールは Transit Gateway の背後にあるソース IP を確認できます。

これを単一の VPC で実行している場合、同じ VPC 内のサブネット間のトラフィックを検査できる VPC ルーティングの機能強化を使用できます。詳細については、「VPC ルーティング機能強化 AWS Network Firewall による のデプロイモデル

スケーラビリティ

AWS Network Firewall は、トラフィック負荷に基づいてファイアウォール容量を自動的にスケールアップまたはスケールダウンして、安定した予測可能なパフォーマンスを維持し、コストを最小限に抑えることができます。 AWS Network Firewall は、何万ものファイアウォールルールをサポートするように設計されており、アベイラビリティーゾーンあたり最大 100 Gbps のスループットまでスケールできます。

主な考慮事項

-

各ファイアウォールエンドポイントは、約 100 Gbps のトラフィックを処理できます。より高いバーストまたは持続的なスループットが必要な場合は、AWS サポートにお問い合わせください。

-

Network Firewall とともに AWS アカウントに NAT ゲートウェイを作成する場合、標準の NAT ゲートウェイ処理と 1 時間あたりの使用料金は

、GB あたりの処理とファイアウォールの使用時間に基づいて one-to-one で免除されます。 -

Transit Gateway AWS Firewall Manager を使用せずに、 を介して分散ファイアウォールエンドポイントを検討することもできます。

-

ネットワークアクセスコントロールリストと同様に、ファイアウォールルールを本番環境に移行する前に、順序が重要かどうかをテストします。

-

詳細な検査には、高度な Suricata ルールが必要です。ネットワークファイアウォールは、イングレストラフィックとエグレストラフィックの暗号化されたトラフィック検査をサポートしています。

-

HOME_NETルールグループ変数は、ステートフルエンジンでの処理の対象となるソース IP 範囲を定義しました。一元化されたアプローチを使用して、Transit Gateway にアタッチされたすべての VPC CIDRs を追加して、処理の対象にする必要があります。HOME_NETルールグループ変数の詳細については、Network Firewall のドキュメントを参照してください。 -

Transit Gateway と Egress VPC を別の Network Services アカウントにデプロイして、職務の委任に基づいてアクセスを分離することを検討してください。たとえば、ネットワーク管理者のみが Network Services アカウントにアクセスできます。

-

このモデル AWS Network Firewall での のデプロイと管理を簡素化するために、 AWS Firewall Manager を使用できます。Firewall Manager では、一元化された場所で作成した保護を複数のアカウントに自動的に適用することで、さまざまなファイアウォールを一元管理できます。Firewall Manager は、Network Firewall の分散デプロイモデルと集中デプロイモデルの両方をサポートします。詳細については、ブログ記事「 AWS Network Firewall を使用してデプロイする方法 AWS Firewall Manager

」を参照してください。