翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

アイデンティティプロバイダー (IdP) からのサインオンの開始

| 適用先: Enterprise Edition と Standard Edition |

| 対象者: システム管理者 |

注記

IAM ID フェデレーションは、ID プロバイダーグループと Amazon Quick の同期をサポートしていません。

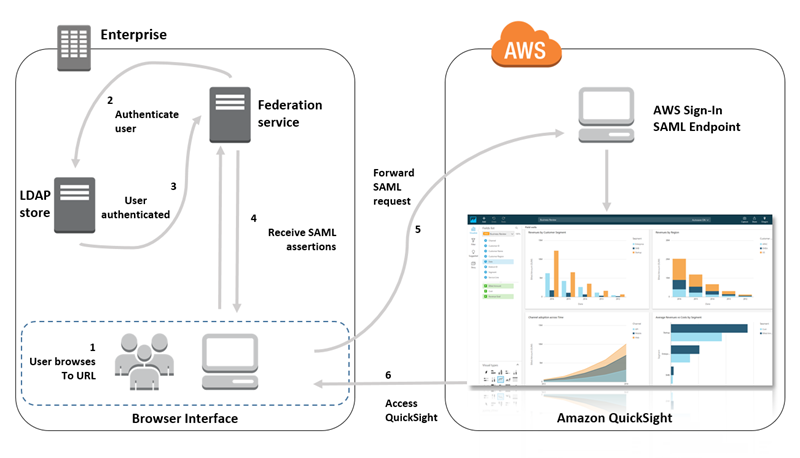

このシナリオでは、ユーザーは ID プロバイダーのポータルからサインオンプロセスを開始します。ユーザーが認証されたら、Amazon Quick にサインインします。Quick は、承認されていることを確認したら、Quick にアクセスできます。

ユーザーが IdP にサインインしてから、認証で次のステップを実行します。

-

ユーザーは

https://applications.example.comをブラウジングし、IdP にサインオンします。この時点では、ユーザーはサービスプロバイダーにサインインしていません。 -

フェデレーションサービスと IdP がユーザーを認証します。

-

フェデレーションサービスが組織の ID ストアからの認証をリクエストします。

-

ID ストアはユーザーを認証し、フェデレーションサービスに認証レスポンスを返します。

-

認証が成功すると、フェデレーションサービスはユーザーのブラウザに SAML アサーションを送信します。

-

-

ユーザーが Amazon Quick を開きます。

-

ユーザーのブラウザが AWS サインインの SAML エンドポイント (

https://signin.aws.amazon.com/saml) に SAML アサーションを送信します。 -

AWS サインインは SAML リクエストを受け取り、リクエストを処理し、ユーザーを認証し、認証トークンを Amazon Quick サービスに転送します。

-

-

Amazon Quick は からの認証トークンを受け入れ AWS 、ユーザーに Amazon Quick を提示します。

ユーザーの立場では、このプロセスを意識することはありません。ユーザーは組織の内部ポータルから開始し、 AWS 認証情報を指定しなくても Amazon Quick アプリケーションポータルに移動します。

次の図では、Amazon Quick とサードパーティー ID プロバイダー (IdP) 間の認証フローを示しています。この例では、管理者は という Amazon Quick にアクセスするためのサインインページを設定していますapplications.example.com。ユーザーがサインインすると、サインインページは、SAML 2.0 に準拠したフェデレーションサービスにリクエストを投稿します。エンドユーザーは IdP のサインオンページから認証を開始します。

一般的なプロバイダーからの情報については、次のサードパーティーのドキュメントを参照してください。

-

Okta — Planning a SAML deployment

-

Ping — Amazon integrations

で既存のフェデレーションを使用する方法については、以下のトピックを参照してください AWS。

-

AWS ウェブサイトの での ID フェデレーション AWS

-

IAM ユーザーガイドの外部で認証されたユーザー (ID フェデレーション) へのアクセス許可

-

「IAM ユーザーガイド」の「SAML 2.0 フェデレーティッドユーザーが AWS Management Consoleにアクセス可能にする」