翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

Terraform を使用して AWS Organizations の IAM アクセスキー管理を一元化する

Aarti Rajput、Chintamani Aphale、T.V.R.L.Phani Kumar Dadi、Pratap Kumar Nanda、Pradip kumar Pandey、Mayuri Shinde (Amazon Web Services)

概要

キーとパスワードのセキュリティルールの適用は、すべての組織にとって不可欠なタスクです。重要なルールの 1 つは、セキュリティを強化するために、AWS Identity and Access Management (IAM) キーを定期的にローテーションすることです。通常、AWS アクセスキーは、チームが AWS コマンドラインインターフェイス (AWS CLI) または AWS 外部のアプリケーションから AWS にアクセスするたびに、ローカルで作成および設定されます。組織全体で強力なセキュリティを維持するには、要件が満たされた時点で、または定期的に、古いセキュリティキーを変更または削除する必要があります。組織内の複数のアカウントでキーローテーションを管理するプロセスは、時間がかかり、面倒です。このパターンは、Account Factory for Terraform (AFT) と AWS サービスを使用してローテーションプロセスを自動化するのに役立ちます。

このパターンには以下の利点があります。

アクセスキー ID とシークレットアクセスキーを、組織内のすべてのアカウントで一元管理できます。

AWS_ACCESS_KEY_IDおよびAWS_SECRET_ACCESS_KEY環境変数を自動的にローテーションできます。ユーザー認証情報が侵害された場合に更新を適用できます。

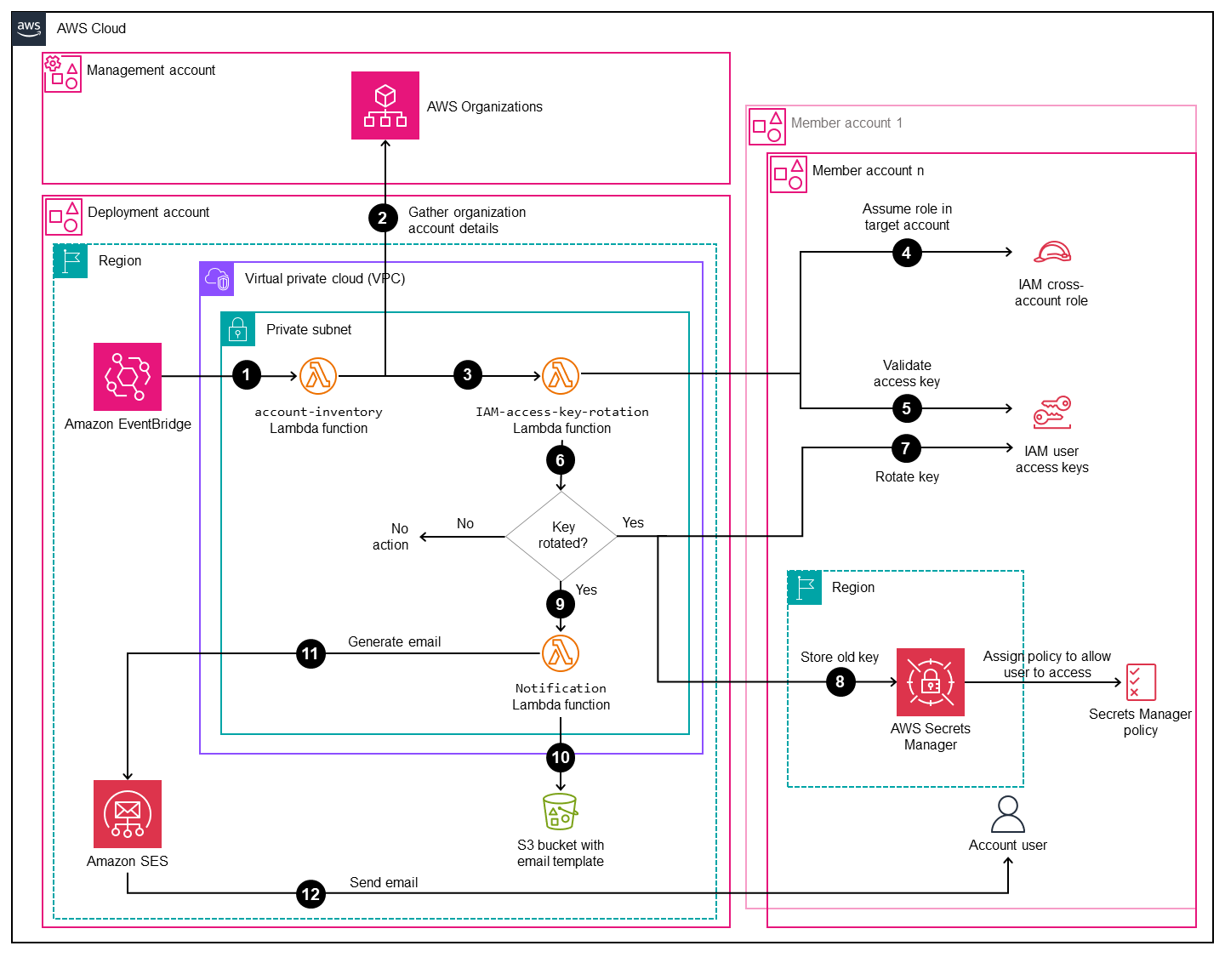

このパターンでは、Terraform を使用して AWS Lambda 関数、Amazon EventBridge ルール、IAM ロールをデプロイします。EventBridge ルールが定期的に実行され、作成された日時に基づいてすべてのユーザーアクセスキーを一覧表示する Lambda 関数を呼び出します。追加の Lambda 関数は前のキーをチェックし、定義したローテーション期間 (45 日間など) より古い場合、新しいアクセスキー ID とシークレットアクセスキーを作成し、Amazon Simple Notification Service (Amazon SNS) と Amazon Simple Email Service (Amazon SES) を使用してセキュリティ管理者に通知します。シークレットはそのユーザーの AWS Secrets Manager で作成され、古いシークレットアクセスキーは Secrets Manager に保存され、古いキーにアクセスするためのアクセス許可が設定されます。古いアクセスキーは、今後使用されることのないように、非アクティブ期間 (例: キーがローテーションされてから 15 日後に当たる 60 日) 後に無効になります。非アクティブなバッファ期間 (例: 90 日、またはこの例ではキーがローテーションされてから 45 日) 後、古いアクセスキーは AWS Secrets Manager から削除されます。詳細なアーキテクチャとワークフローについては、「アーキテクチャ」セクションを参照してください。

前提条件と制限事項

AWS Control Tower (バージョン 3.1 以降) を使用して構築された組織のランディングゾーン

次の 3 つのアカウントで設定された Account Factory for Terraform (AFT)

: 組織管理アカウント

は組織全体を一元管理します AFT 管理アカウント

は Terraform パイプラインをホストし、インフラストラクチャをデプロイアカウントにデプロイします デプロイアカウント

は、この完全なソリューションをデプロイし、IAM キーを一元管理します

デプロイアカウントにインフラストラクチャをプロビジョニングするための Terraform バージョン 0.15.0 以降

Amazon Simple Email Service (Amazon SES)

で設定されている E メールアドレス (推奨) セキュリティを強化するには、このソリューションを 仮想プライベートクラウド (VPC)

内のプライベートサブネット (デプロイアカウント) 内にデプロイします。変数をカスタマイズする場合は VPC とサブネットの詳細を指定できます (「エピック」セクションの「コードパイプラインのパラメータをカスタマイズする」を参照)。

アーキテクチャ

AFT リポジトリ

このパターンでは、Account Factory for Terraform (AFT) を使用して、必要なすべての AWS リソースを作成し、コードパイプラインを使用してデプロイアカウントにリソースをデプロイします。コードパイプラインは、次の 2 つのリポジトリで実行されます。

グローバルカスタマイズは、AFT に登録されているすべてのアカウントで実行される Terraform コードを対象とします。

アカウントのカスタマイズは、デプロイアカウントで実行される Terraform コードを対象とします。

リソースの詳細

AWS CodePipeline ジョブは、デプロイアカウントに次のリソースを作成します。

AWS EventBridge ルールと設定済みルール

account-inventoryLambda 関数IAM-access-key-rotationLambda 関数NotificationLambda 関数E メールテンプレートを含む Amazon Simple Storage Service (Amazon S3) バケット

必要な IAM ポリシー

アーキテクチャ

この図表は、以下を示すものです。

EventBridge ルールは、24 時間ごとに

account-inventoryLambda 関数を呼び出します。account-inventoryLambda 関数は、すべての AWS アカウント ID、アカウント名、アカウントメールのリストを AWS Organizations に問い合わせます。account-inventoryLambda 関数は AWS アカウントごとにIAM-access-key-auto-rotationLambda 関数を開始し、メタデータをこの関数に渡して追加の処理を行わせます。IAM-access-key-auto-rotationLambda 関数は、引き受けた IAM ロールを使用して AWS アカウント ID にアクセスします。Lambda スクリプトは、アカウント内のすべてのユーザーとそのユーザーの IAM アクセスキーに対して監査を実行します。IAM キーローテーションのしきい値 (ローテーション期間) は、

IAM-access-key-auto-rotationLambda 関数がデプロイされるときに環境変数として設定されます。ローテーション期間が変更されると、IAM-access-key-auto-rotationLambda 関数は更新された環境変数で再デプロイされます。各パラメータを設定して、ローテーション期間、古いキーの非アクティブ期間、古いキーが削除されるまでの期間となる非アクティブバッファを設定できます (「エピック」セクションの「コードパイプラインのパラメータをカスタマイズする」を参照)。IAM-access-key-auto-rotationLambda 関数は、設定に基づいてアクセスキーの経過時間を検証します。IAM アクセスキーの経過時間が定義されたローテーション期間を超えていない場合、Lambda 関数はそれ以上のアクションを実行しません。IAM アクセスキーの経過時間が定義されたローテーション期間を超えている場合、

IAM-access-key-auto-rotationLambda 関数は新しいキーを作成し、既存のキーをローテーションします。Lambda 関数は古いキーを Secrets Manager に保存し、アクセスキーがセキュリティ標準から逸脱しているユーザーのアクセス許可を制限します。また、Lambda 関数はリソースベースのポリシーを作成し、指定した IAM プリンシパルのみがシークレットにアクセスして取得できるようにします。

IAM-access-key-rotationLambda 関数はNotificationLambda 関数を呼び出します。NotificationLambda 関数は S3 バケットにメールテンプレートを問い合わせ、関連するアクティビティメタデータを使用して E メールメッセージを動的に生成します。NotificationLambda 関数は Amazon SES を呼び出し、さらなるアクションを実行します。Amazon SES はアカウント所有者の E メールアドレスに対し、関連する情報を含む E メールを送信します。

ツール

AWS サービス

「AWS Identity and Access Management (IAM)」は、AWS リソースへのアクセスを安全に管理し、誰が認証され、使用する権限があるかを制御するのに役立ちます。このパターンには IAM ロールとアクセス許可が必要です。

AWS Lambda は、サーバーのプロビジョニングや管理を行うことなくコードを実行できるコンピューティングサービスです。必要に応じてコードを実行し、自動的にスケーリングするため、課金は実際に使用したコンピューティング時間に対してのみ発生します。

AWS Secrets Manager は、コード内のハードコードされた認証情報 (パスワードを含む) を Secrets Manager への API コールに置き換えて、シークレットをプログラムで取得する上で役立ちます。

「Amazon Simple Email Service (Amazon SES)」はユーザー自身のメールアドレスとドメインを使用してメールを送受信する上で役立ちます。

その他のツール

Terraform

は HashiCorp の infrastructure as code (IaC) ツールで、クラウドとオンプレミスのリソースの作成と管理を支援します。

コードリポジトリ

このパターンの手順とコードは、GitHub の IAM access key rotation

ベストプラクティス

IAM については、IAM ドキュメントの「IAM でのセキュリティのベストプラクティス」を参照してください。

キーローテーションについては、IAM ドキュメントのアクセスキーを更新するためのガイドラインを参照してください。

エピック

| タスク | 説明 | 必要なスキル |

|---|---|---|

リポジトリのクローン作成 |

| DevOps エンジニア |

| タスク | 説明 | 必要なスキル |

|---|---|---|

ブートストラップアカウントの設定 | AFT ブートストラップ

| DevOps エンジニア |

グローバルカスタマイズの設定 | AFT フォルダの設定

| DevOps エンジニア |

アカウントのカスタマイズを設定 | AFT フォルダの設定

| DevOps エンジニア |

| タスク | 説明 | 必要なスキル |

|---|---|---|

すべてのアカウントの非 Terraform コードパイプラインパラメータをカスタマイズ |

| DevOps エンジニア |

デプロイアカウントのコードパイプラインパラメータをカスタマイズ |

以下の各パラメータの値を、組織の要件に基づいて指定します (デフォルト値については Github リポジトリのファイル

| DevOps エンジニア |

| タスク | 説明 | 必要なスキル |

|---|---|---|

ソリューションの検証 |

| DevOps エンジニア |

| タスク | 説明 | 必要なスキル |

|---|---|---|

E メール通知日のカスタマイズ | アクセスキーを無効にする前に、特定の日に E メール通知を送信する場合は、以下の変更で

| DevOps エンジニア |

トラブルシューティング

| 問題 | ソリューション |

|---|---|

アカウントの一覧表示中に | この問題が発生した場合は、アクセス許可を検証する必要があります。

|

関連リソース

Learn Terraform recommended practices

(Terraform ドキュメント) IAM でのセキュリティのベストプラクティス (IAM ドキュメント)

Best practices for key rotation (IAM ドキュメント)