翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

ボットの脅威とオペレーションについて

Security Today

次の表は、さまざまなタイプのボットアクティビティと、それぞれが持つことができるビジネスへの影響を分類したものです。これは広範なリストではなく、最も一般的なボットアクティビティの概要です。モニタリングと緩和コントロールの重要性を強調しています。ボットの脅威の広範なリストについては、「アプリケーションに対する OWASP 自動脅威ハンドブック

| ボットアクティビティタイプ | 説明 | 潜在的な影響 |

|---|---|---|

| コンテンツのスクレイピング | サードパーティーサイトで使用する独自のコンテンツのコピー | コンテンツの重複、ブランドへの影響、積極的なスクレイパーによるパフォーマンスの問題による SEO への影響 |

| 認証情報のスタッフィング | ウェブサイトで盗まれた認証情報データベースをテストして、情報にアクセスまたは検証する | サポートクエリを増やし、ブランドの信頼を低下させる不正やアカウントのロックアウトなどのユーザーの問題 |

| カードのひび割れ | 盗まれたクレジットカードデータのデータベースをテストして、不足している情報を検証または補完する | ID の盗難や不正、不正スコアの損傷など、ユーザーの問題 |

| サービス妨害 | 特定のウェブサイトへのトラフィックを増やしてレスポンスを遅くしたり、正当なトラフィックで利用できなくなったりする | 収益の損失と評判の低下 |

| アカウントの作成 | 不正使用または金銭的利益を目的とした複数のアカウントの作成 | 抑制された成長と歪んだマーケティング分析 |

| スケーリング | 正規消費者に対する限定販売商品、頻繁なチケットの取得 | 販売されている商品にアクセスできないなど、ユーザーの収益と問題が失われる |

ボットネットの動作

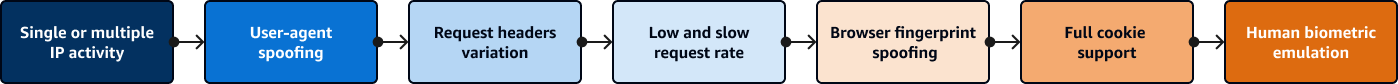

ボットネットオペレーターの戦術、手法、手順 (TTP) は、時間の経過とともに大きく進化しています。企業は、企業が開発した検出および緩和テクノロジーに対応する必要がありました。次の図は、この進化を示しています。ボットネットは単に IP アドレスを操作手段として使用することから始まり、最終的には高度な人間の生体認証エミュレーションを使用するように進化しました。この洗練度は高価であり、すべてのボットネットが最新のツールを使用しているわけではありません。インターネットにはオペレーターが混在しており、多くの場合、このジョブに最適なツールを評価して投資収益率を高めることができます。ボット防御の 1 つの目標は、ボットネットアクティビティを高価にして、ターゲットが実行不可能になるようにすることです。

一般的に、ボットは共通またはターゲットとして分類されます。

-

一般的なボット – これらのボットは自己識別し、ブラウザのエミュレートを試みません。これらのボットの多くは、コンテンツクロール、検索エンジン最適化 (SEO)、集約などの便利なタスクを実行します。これらの一般的なボットのうち、どのボットがサイトに届き、それらがトラフィックとパフォーマンスに与える影響を特定して理解することが重要です。

-

ターゲットボット – これらのボットは、ブラウザをエミュレートして検出を回避しようとします。ヘッドレスブラウザなどのブラウザテクノロジーを使用するか、ブラウザのフィンガープリントを偽装します。JavaScript を実行し、Cookie をサポートできます。インテントは常に明確ではなく、生成するトラフィックは通常のユーザートラフィックのように見える可能性があります。

最も高度で永続的なターゲットボットは、人間のようなマウスの動きを生成し、ウェブサイトをクリックすることで、人間の動作をエミュレートします。これらは最も高度で検出が難しいですが、運用コストも最も高くなります。

多くの場合、 演算子はこれらの手法を組み合わせます。これにより、オペレーターの最新技術に適応するために保護と緩和のアプローチを頻繁に変更する必要がある、継続的な追及のゲームが作成されます。これらのボットは、高度で永続的な脅威 (APT) と見なされます。詳細については、NIST リソースセンターの「Advanced persistent threat