Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Pengaturan satu kali aplikasi federasi IAM langsung di Okta

Masuk ke Okta akun Anda sebagai pengguna dengan izin administratif.

Di Konsol Okta Admin, di bawah Aplikasi, pilih Aplikasi.

Pilih Jelajahi Katalog Aplikasi. Cari dan pilih Federasi AWS Akun. Kemudian pilih Tambahkan integrasi.

Siapkan federasi IAM langsung AWS dengan mengikuti langkah-langkah di Cara Mengkonfigurasi SAMP 2.0 untuk Federasi AWS Akun

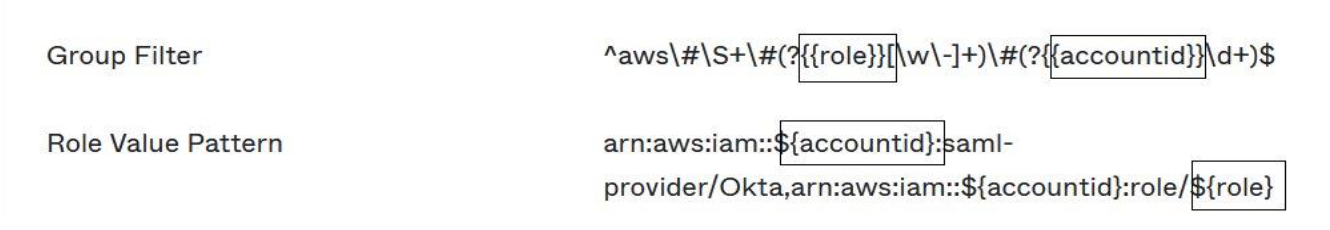

. Untuk menangani skenario kegagalan regional, saat Anda mengonfigurasi titik akhir masuk, kami menyarankan Anda mengaktifkan titik akhir non-regional dan beberapa titik akhir regional untuk semua Wilayah tempat Anda beroperasi untuk meningkatkan ketahanan federasi. Saat mengonfigurasi URL ACS untuk akses darurat ini, kami sarankan Anda menggunakan titik akhir regional Wilayah yang berbeda dari yang digunakan Pusat Identitas IAM Anda. Lihat titik akhir Masuk di Referensi AWS Umum untuk daftar titik akhir regional. Pada tab Sign-On Options, pilih SAMP 2.0 dan masukkan pengaturan Group Filter dan Role Value Pattern. Nama grup untuk direktori pengguna tergantung pada filter yang Anda konfigurasikan.

Pada gambar di atas,

rolevariabelnya adalah untuk peran operasi darurat di akun akses darurat Anda. Misalnya, jika Anda membuatEmergencyAccess_Role1_ROperan (seperti yang dijelaskan dalam tabel pemetaan) di Akun AWS123456789012, dan jika setelan filter grup Anda dikonfigurasi seperti yang ditunjukkan pada gambar di atas, nama grup Anda seharusnyaaws#EmergencyAccess_Role1_RO#123456789012.Di direktori Anda (misalnya, direktori Anda di Active Directory), buat grup akses darurat dan tentukan nama untuk direktori (misalnya,

aws#EmergencyAccess_Role1_RO#123456789012). Tetapkan pengguna Anda ke grup ini dengan menggunakan mekanisme penyediaan yang ada.Di akun akses darurat, konfigurasikan kebijakan kepercayaan khusus yang memberikan izin yang diperlukan untuk peran akses darurat yang akan diasumsikan selama gangguan. Berikut ini adalah contoh pernyataan untuk kebijakan kepercayaan khusus yang dilampirkan pada

EmergencyAccess_Role1_ROperan. Untuk ilustrasi, lihat akun darurat pada diagram di bawahBagaimana merancang peran darurat, akun, dan pemetaan grup. Ganti contoh penyedia SAMP ARN dengan yang benar yang telah Anda buat di akun akses darurat. Ganti titik akhir regional dalam contoh dengan wilayah pilihan Anda.Berikut ini adalah pernyataan contoh untuk kebijakan izin yang dilampirkan ke

EmergencyAccess_Role1_ROperan. Untuk ilustrasi, lihat akun darurat pada diagram di bawahBagaimana merancang peran darurat, akun, dan pemetaan grup.Pada akun beban kerja, konfigurasikan kebijakan kepercayaan khusus. Berikut ini adalah contoh pernyataan untuk kebijakan kepercayaan yang melekat pada

EmergencyAccess_ROperan tersebut. Dalam contoh ini, akun123456789012adalah akun akses darurat. Untuk ilustrasi, lihat akun beban kerja dalam diagram di bawah. Bagaimana merancang peran darurat, akun, dan pemetaan grupcatatan

Sebagian besar IdPs memungkinkan Anda untuk menjaga integrasi aplikasi dinonaktifkan sampai diperlukan. Kami menyarankan agar Anda tetap menonaktifkan aplikasi federasi IAM langsung di IDP Anda hingga diperlukan untuk akses darurat.