Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Menghubungkan Lake Formation dengan IAM Identity Center

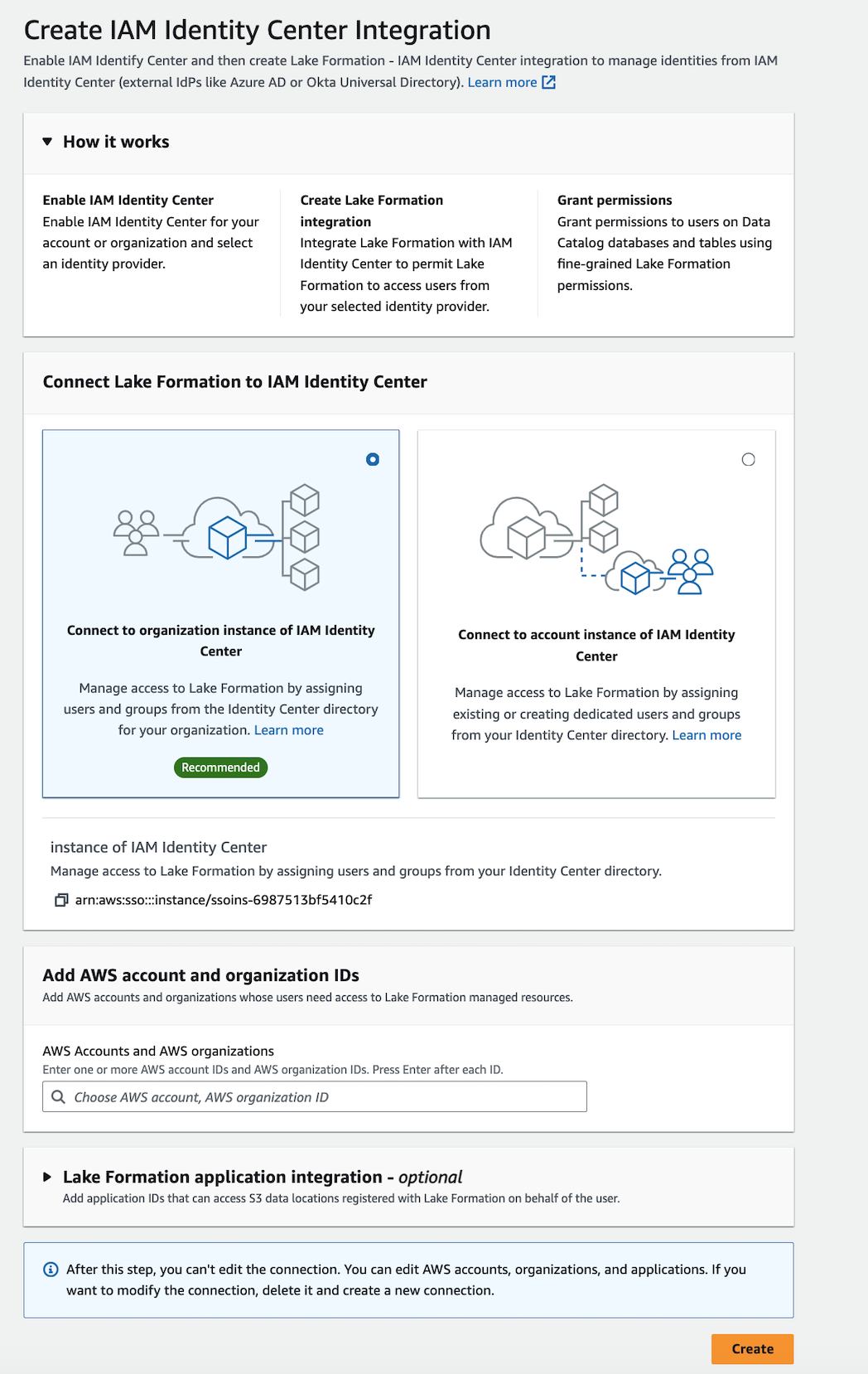

Sebelum Anda dapat menggunakan Pusat Identitas IAM untuk mengelola identitas untuk memberikan akses ke sumber daya Katalog Data menggunakan Lake Formation, Anda harus menyelesaikan langkah-langkah berikut. Anda dapat membuat integrasi IAM Identity Center menggunakan konsol Lake Formation atau AWS CLI.

- Konsol Manajemen AWS

-

Untuk menghubungkan Lake Formation dengan IAM Identity Center

Masuk ke Konsol Manajemen AWS, dan buka konsol Lake Formation di https://console.aws.amazon.com/lakeformation/.

Di panel navigasi kiri, pilih integrasi Pusat Identitas IAM.

(Opsional) Masukkan satu atau lebih unit organisasi Akun AWS IDs, organisasi IDs, and/or organisasi yang valid IDs untuk mengizinkan akun eksternal mengakses sumber daya Katalog Data. Ketika pengguna atau grup IAM Identity Center mencoba mengakses sumber daya Katalog Data yang dikelola Lake Formation, Lake Formation mengambil peran IAM untuk mengotorisasi akses metadata. Jika peran IAM milik akun eksternal yang tidak memiliki kebijakan AWS Glue sumber daya dan pembagian AWS RAM sumber daya, pengguna dan grup Pusat Identitas IAM tidak akan dapat mengakses sumber daya meskipun mereka memiliki izin Lake Formation.

Lake Formation menggunakan layanan AWS Resource Access Manager (AWS RAM) untuk berbagi sumber daya dengan akun dan organisasi eksternal. AWS RAM mengirimkan undangan ke akun penerima hibah untuk menerima atau menolak pembagian sumber daya.

Untuk informasi selengkapnya, lihat Menerima undangan berbagi sumber daya dari AWS RAM.

Lake Formation mengizinkan peran IAM dari akun eksternal untuk bertindak sebagai peran operator atas nama pengguna dan grup Pusat Identitas IAM untuk mengakses sumber daya Katalog Data, tetapi izin hanya dapat diberikan pada sumber daya Katalog Data dalam akun yang dimiliki. Jika Anda mencoba memberikan izin kepada pengguna dan grup Pusat Identitas IAM pada sumber daya Katalog Data di akun eksternal, Lake Formation akan menampilkan kesalahan berikut - “Hibah lintas akun tidak didukung untuk prinsipal.”

(Opsional) Pada layar integrasi Create Lake Formation, tentukan aplikasi pihak ketiga yang dapat mengakses data di lokasi Amazon S3 yang terdaftar di Lake Formation. ARNs Lake Formation menjual kredensi sementara cakupan dalam bentuk token ke lokasi Amazon S3 AWS STS terdaftar berdasarkan izin efektif, sehingga aplikasi yang berwenang dapat mengakses data atas nama pengguna.

-

(Opsional) Pada layar integrasi Create Lake Formation, centang tandai kotak centang Amazon Redshift Connect di Propagasi Identitas Tepercaya untuk mengaktifkan penemuan Izin Federasi Amazon Redshift melalui IDC. Lake Formation menyebarkan identitas ke hilir berdasarkan izin yang efektif, sehingga aplikasi yang berwenang dapat mengakses data atas nama pengguna.

Pilih Kirim.

Setelah administrator Lake Formation menyelesaikan langkah-langkah dan membuat integrasi, properti IAM Identity Center muncul di konsol Lake Formation. Menyelesaikan tugas-tugas ini menjadikan Lake Formation sebagai aplikasi yang diaktifkan Pusat Identitas IAM. Properti di konsol termasuk status integrasi. Status integrasi mengatakan Success kapan selesai. Status ini menunjukkan apakah konfigurasi IAM Identity Center selesai.

- AWS CLI

-

-

Contoh berikut menunjukkan cara membuat integrasi Lake Formation dengan IAM Identity Center. Anda juga dapat menentukan Status (ENABLED,DISABLED) aplikasi.

aws lakeformation create-lake-formation-identity-center-configuration \

--catalog-id <123456789012> \

--instance-arn <arn:aws:sso:::instance/ssoins-112111f12ca1122p> \

--share-recipients '[{"DataLakePrincipalIdentifier": "<123456789012>"},

{"DataLakePrincipalIdentifier": "<555555555555>"}]' \

--external-filtering '{"AuthorizedTargets": ["<app arn1>", "<app arn2>"], "Status": "ENABLED"}'

-

Contoh berikut menunjukkan cara melihat integrasi Lake Formation dengan IAM Identity Center.

aws lakeformation describe-lake-formation-identity-center-configuration

--catalog-id <123456789012>

-

Contoh berikut menunjukkan cara mengaktifkan Redshift:Connect Otorisasi. Otorisasi dapat DIAKTIFKAN atau DINONAKTIFKAN.

aws lakeformation create-lake-formation-identity-center-configuration \

--instance-arn <arn:aws:sso:::instance/ssoins-112111f12ca1122p> \

--service-integrations '[{

"Redshift": [{

"RedshiftConnect": {

"Authorization": "ENABLED"

}

}]

}]'

-

Gunakan describe-lake-formation-identity-center-configuration perintah untuk menggambarkan aplikasi pusat identitas pembentukan danau. Redshift:Connectintegrasi layanan sangat penting untuk propagasi identitas IDC lintas layanan dan lintas cluster:

aws lakeformation describe-lake-formation-identity-center-configuration --catalog-id <123456789012>

Respons:

{

"CatalogId": "CATALOG ID",

"InstanceArn": "INSTANCE ARN",

"ApplicationArn": "APPLICATION ARN",

"ShareRecipients": [],

"ServiceIntegrations": [

{

"Redshift": [

{

"RedshiftConnect": {

"Authorization": "ENABLED"

}

}

]

}

]

}

Menggunakan Pusat Identitas IAM di beberapa Wilayah AWS

Lake Formation mendukung IAM Identity Center dalam beberapa Wilayah AWS. Anda dapat memperluas Pusat Identitas IAM dari Wilayah utama Anda Wilayah AWS ke Wilayah tambahan untuk meningkatkan kinerja melalui kedekatan dengan pengguna dan keandalan. Ketika Wilayah baru ditambahkan di Pusat Identitas IAM, Anda dapat membuat aplikasi Lake Formation Identity Center di Wilayah baru tanpa mereplikasi identitas dari Wilayah utama. Untuk detail selengkapnya untuk memulai Pusat Identitas IAM di beberapa Wilayah, lihat Pusat Identitas IAM Multi-Wilayah di Panduan Pengguna Pusat Identitas IAM.