Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Menggunakan AWS layanan

AWS Identity and Access Management

Menggunakan peran IAM untuk mengakses AWS layanan, dan menjadi spesifik dalam kebijakan IAM yang melekat padanya, adalah praktik terbaik yang hanya menyediakan pengguna dalam sesi WorkSpaces Aplikasi yang memiliki akses tanpa mengelola kredensil tambahan. Ikuti praktik terbaik untuk menggunakan Peran IAM dengan WorkSpaces Aplikasi.

Buat kebijakan IAM untuk melindungi bucket Amazon S3 yang dibuat untuk mempertahankan data pengguna di folder beranda dan persistensi pengaturan aplikasi. Ini mencegah administrator WorkSpaces non-Aplikasi dari akses.

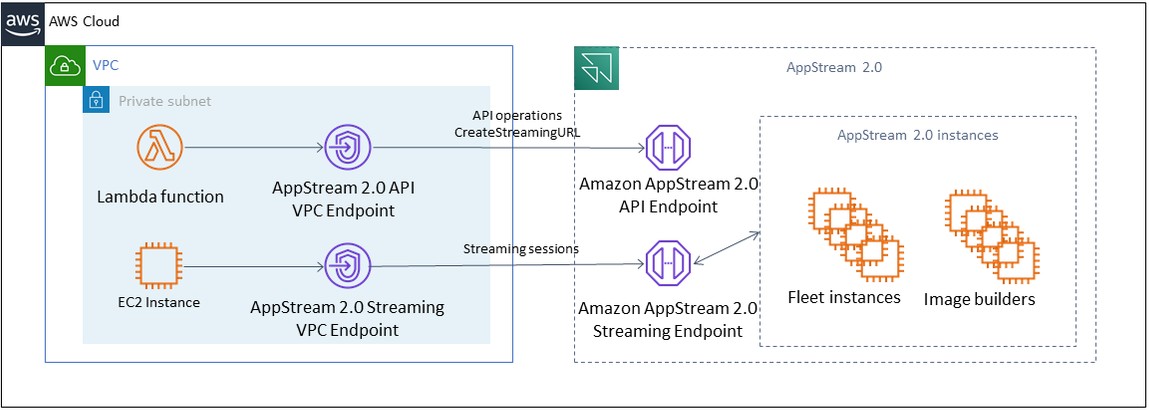

Titik akhir VPC

Titik akhir VPC memungkinkan koneksi pribadi antara VPC Anda AWS dan layanan yang didukung serta layanan titik akhir VPC yang didukung oleh. AWS PrivateLink AWS PrivateLink adalah teknologi yang memungkinkan Anda mengakses layanan secara pribadi dengan menggunakan alamat IP pribadi. Lalu lintas antara VPC Anda dan layanan lainnya tidak meninggalkan jaringan Amazon. Jika akses internet publik hanya diperlukan untuk AWS layanan, titik akhir VPC menghapus persyaratan untuk gateway NAT dan gateway internet sama sekali.

Di lingkungan di mana rutinitas otomatisasi atau pengembang memerlukan panggilan API untuk WorkSpaces Aplikasi, buat titik akhir VPC antarmuka WorkSpaces untuk operasi API Aplikasi. Misalnya, jika ada instans EC2 di subnet pribadi tanpa akses internet publik, titik akhir VPC untuk WorkSpaces Applications API dapat digunakan untuk memanggil operasi API AppStream 2.0 seperti URL. CreateStreaming Diagram berikut menunjukkan contoh pengaturan di mana WorkSpaces Applications API dan streaming VPC endpoint dikonsumsi oleh fungsi Lambda dan instans EC2.

Titik akhir VPC

Titik akhir VPC streaming memungkinkan Anda melakukan streaming sesi melalui titik akhir VPC. Titik akhir antarmuka streaming mempertahankan lalu lintas streaming dalam VPC Anda. Lalu lintas streaming termasuk piksel, USB, input pengguna, audio, clipboard, unggahan dan unduhan file, dan lalu lintas printer. Untuk menggunakan titik akhir VPC, pengaturan titik akhir VPC harus diaktifkan di tumpukan Aplikasi. WorkSpaces Ini berfungsi sebagai alternatif untuk streaming sesi pengguna melalui internet publik dari lokasi yang memiliki akses internet terbatas dan akan mendapat manfaat dari mengakses melalui instance Direct Connect. Streaming sesi pengguna melalui titik akhir VPC memerlukan hal berikut:

-

Grup Keamanan yang terkait dengan titik akhir antarmuka harus mengizinkan akses masuk ke port

443(TCP) dan port1400–1499(TCP) dari rentang alamat IP dari mana pengguna Anda terhubung. -

Daftar Kontrol Akses Jaringan untuk subnet harus mengizinkan lalu lintas keluar dari port jaringan sementara

1024-65535(TCP) ke rentang alamat IP dari mana pengguna Anda terhubung. -

Konektivitas internet diperlukan untuk mengautentikasi pengguna dan mengirimkan aset web yang dibutuhkan WorkSpaces Aplikasi untuk berfungsi.

Untuk mempelajari lebih lanjut tentang membatasi lalu lintas ke AWS layanan dengan WorkSpaces Aplikasi, lihat panduan administrasi untuk membuat dan streaming dari titik akhir VPC.

Ketika akses internet publik penuh diperlukan, itu adalah praktik terbaik untuk menonaktifkan Internet Explorer Enhanced Security Configuration (ESC) pada Image Builder. Untuk informasi selengkapnya, lihat panduan Administrasi WorkSpaces aplikasi untuk menonaktifkan konfigurasi keamanan Internet Explorer yang disempurnakan.

Mengonfigurasi Layanan Metadata Instance (IMDS) pada instans Anda

Topik ini menjelaskan Layanan Metadata Instance (IMDS).

Metadata instans adalah data yang terkait dengan instans Amazon Elastic Compute Cloud (Amazon EC2) yang dapat digunakan aplikasi untuk mengonfigurasi atau mengelola instans yang sedang berjalan. Layanan metadata instans (IMDS) adalah komponen pada instans yang menggunakan kode pada instans untuk mengakses metadata instans dengan aman. Untuk informasi selengkapnya, lihat Metadata instans dan data pengguna di Panduan Pengguna Amazon EC2.

Kode dapat mengakses metadata instance dari instance yang sedang berjalan menggunakan salah satu dari dua metode: Instance Metadata Service Version 1 (IMDSv1) atau Instance Metadata Service Version 2 (). IMDSv2 IMDSv2 menggunakan permintaan berorientasi sesi dan mengurangi beberapa jenis kerentanan yang dapat digunakan untuk mencoba mengakses IMDS. Untuk informasi tentang kedua metode ini, lihat Mengonfigurasi layanan metadata instans di Panduan Pengguna Amazon EC2.

Dukungan sumber daya untuk IMDS

Armada Selalu Aktif, Sesuai Permintaan, Sesi Tunggal, dan Multi-Sesi, dan semua Pembuat Gambar mendukung keduanya IMDSv1 dan IMDSv2 saat menjalankan gambar WorkSpaces Aplikasi dengan versi agen atau pembaruan gambar terkelola yang dirilis pada atau setelah 16 Januari 2024.

Instans Armada dan AppBlock Pembangun Elastis juga mendukung keduanya dan IMDSv1 . IMDSv2

Contoh pengaturan atribut IMDS

Di bawah ini adalah dua contoh memilih metode IMDS:

Contoh SDK Java v2

Di bawah contoh permintaan nonaktifkan IMDSv1 menggunakan disableIMDSV1 atribut

CreateFleetRequest request = CreateFleetRequest.builder() .name("TestFleet") .imageArn("arn:aws:appstream:us-east-1::image/TestImage") .instanceType("stream.standard.large") .fleetType(FleetType.ALWAYS_ON) .computeCapacity(ComputeCapacity.builder() .desiredInstances(5) .build()) .description("Test fleet description") .displayName("Test Fleet Display Name") .enableDefaultInternetAccess(true) .maxUserDurationInSeconds(3600) .disconnectTimeoutInSeconds(900) .idleDisconnectTimeoutInSeconds(600) .iamRoleArn("arn:aws:iam::123456789012:role/TestRole") .streamView(StreamView.APP) .platform(PlatformType.WINDOWS) .maxConcurrentSessions(10) .maxSessionsPerInstance(2) .tags(tags) .disableIMDSV1(true) .build();

Setel nonaktifkan IMDSV1 ke true untuk menonaktifkan IMDSv1 dan menegakkan IMDSv2.

Setel nonaktifkan IMDSV1 ke false untuk mengaktifkan keduanya IMDSv1 dan IMDSv2.

Contoh CLI

Di bawah contoh permintaan nonaktifkan IMDSv1 menggunakan --disable-imdsv1 atribut

aws appstream create-fleet --name test-fleet --image-arn "arn:aws:appstream:us-east-1::image/test-image" --disable-imdsv1 --instance-type stream.standard.small --compute-capacity DesiredInstances=2 --max-user-duration-in-seconds 57600 --disconnect-timeout-in-seconds 57600 --region us-east-1

Setel --disable-imdsv1 ke true untuk menonaktifkan IMDSv1 dan menegakkan IMDSv2.

Setel --no-disable-imdsv1 ke false untuk mengaktifkan keduanya IMDSv1 dan IMDSv2.