Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Keamanan infrastruktur di Amazon DynamoDB

Sebagai layanan terkelola, Amazon DynamoDB dilindungi oleh prosedur keamanan jaringan global AWS yang dijelaskan dalam perlindungan Infrastruktur yang terletak di Framework. AWS Well-Architected

Anda menggunakan panggilan API yang AWS dipublikasikan untuk mengakses DynamoDB melalui jaringan. Klien dapat menggunakan TLS (Transport Layer Security) versi 1.2 atau 1.3. Klien juga harus mendukung cipher suite dengan perfect forward secrecy (PFS) seperti Ephemeral (DHE) atau Elliptic Curve Ephemeral Diffie-Hellman (ECDHE). Diffie-Hellman Sebagian besar sistem-sistem modern seperti Java 7 dan versi yang lebih baru mendukung mode-mode ini. Selain itu, permintaan harus ditandatangani menggunakan ID kunci akses dan kunci akses rahasia yang dikaitkan dengan pengguna utama IAM. Atau Anda dapat menggunakan AWS Security Token Service (AWS STS) untuk membuat kredensial keamanan sementara untuk menandatangani permintaan.

Anda juga dapat menggunakan titik akhir cloud privat virtual (VPC) untuk DynamoDB guna mengaktifkan instans Amazon EC2 di VPC Anda untuk menggunakan alamat IP privatnya guna mengakses DynamoDB tanpa tersambung ke internet publik. Untuk informasi selengkapnya, lihat Menggunakan titik akhir Amazon VPC untuk mengakses DynamoDB.

Menggunakan titik akhir Amazon VPC untuk mengakses DynamoDB

Untuk alasan keamanan, banyak AWS pelanggan menjalankan aplikasi mereka dalam lingkungan Amazon Virtual Private Cloud (Amazon VPC). Dengan Amazon VPC, Anda dapat meluncurkan instans Amazon EC2 ke virtual private cloud, yang secara logis terisolasi dari jaringan lain—termasuk internet publik. Dengan Amazon VPC, Anda dapat mengontrol rentang alamat IP, subnet, tabel perutean, gateway jaringan, dan pengaturan keamanan.

catatan

Jika Anda membuat Akun AWS setelah 4 Desember 2013, maka Anda sudah memiliki VPC default di masing-masing. AWS Region VPC default siap untuk Anda gunakan—Anda dapat segera menggunakannya tanpa harus melakukan langkah-langkah konfigurasi tambahan.

Untuk informasi selengkapnya, lihat VPC Default dan Subnet Default di Panduan Pengguna Amazon VPC.

Untuk mengakses internet publik, VPC Anda harus memiliki gateway internet—router virtual yang menghubungkan VPC Anda ke internet. Hal ini memungkinkan aplikasi yang berjalan di Amazon EC2 di VPC Anda mengakses sumber daya internet, seperti Amazon DynamoDB.

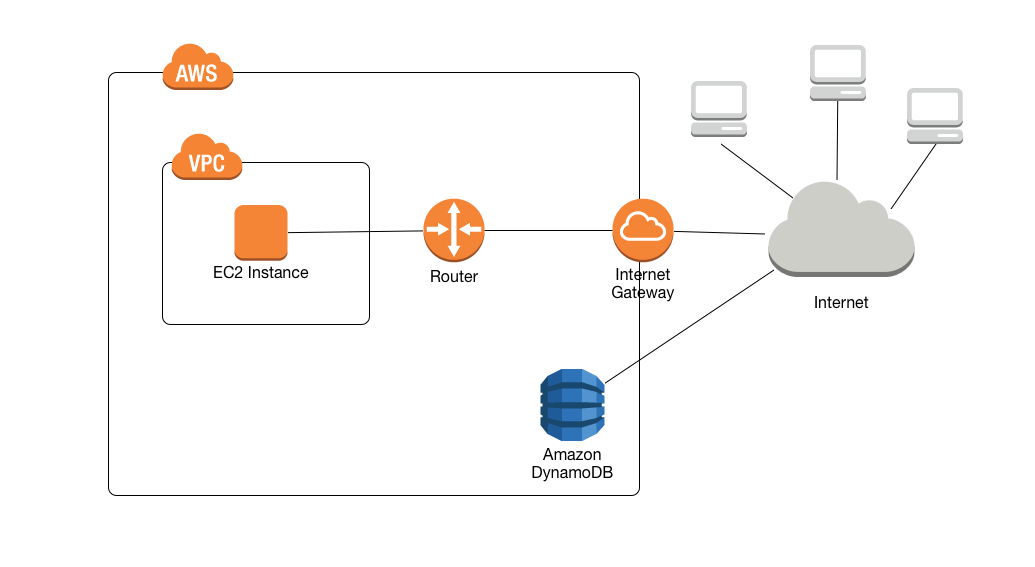

Secara default, komunikasi ke dan dari DynamoDB menggunakan protokol HTTPS, yang melindungi lalu lintas jaringan dengan menggunakan enkripsi. SSL/TLS Diagram berikut menunjukkan instans Amazon EC2 dalam VPC yang mengakses DynamoDB, dengan meminta DynamoDB menggunakan gateway internet daripada titik akhir VPC.

Banyak pelanggan memiliki kekhawatiran yang sah mengenai privasi dan keamanan saat mengirim dan menerima data melalui internet publik. Anda dapat mengatasi masalah ini menggunakan jaringan privat virtual (VPN) untuk merutekan semua lalu lintas jaringan DynamoDB melalui infrastruktur jaringan perusahaan Anda. Namun, pendekatan ini dapat menimbulkan tantangan bandwidth dan ketersediaan.

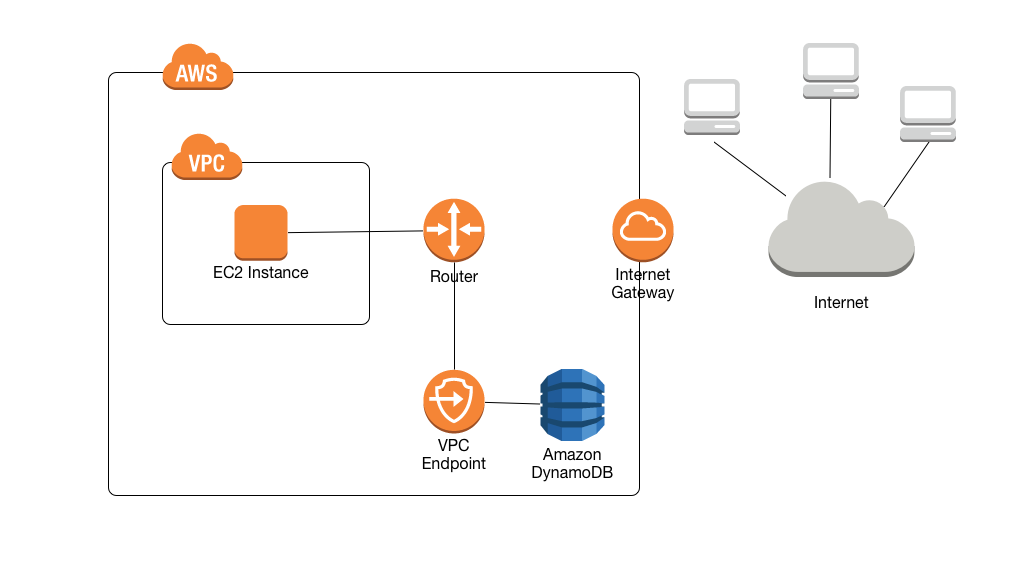

Titik akhir VPC untuk DynamoDB dapat mengatasi tantangan ini. Titik akhir VPC untuk DynamoDB memungkinkan instans Amazon EC2 di VPC menggunakan alamat IP privat untuk mengakses DynamoDB tanpa tersambung ke internet publik. Instans EC2 Anda tidak memerlukan alamat IP publik, dan Anda tidak memerlukan gateway internet, perangkat NAT, atau gateway privat virtual di VPC Anda. Anda menggunakan kebijakan titik akhir untuk mengontrol akses ke DynamoDB. Lalu lintas antara VPC Anda dan AWS layanan tidak meninggalkan jaringan Amazon.

catatan

Bahkan ketika Anda menggunakan alamat IP publik, semua komunikasi VPC antara instance dan layanan yang dihosting tetap pribadi di AWS dalam jaringan. AWS Paket yang berasal dari AWS jaringan dengan tujuan di jaringan tetap berada di AWS jaringan AWS global, kecuali lalu lintas ke atau dari Wilayah AWS Tiongkok.

Saat Anda membuat titik akhir VPC untuk DynamoDB, setiap permintaan ke titik akhir DynamoDB dalam Wilayah (misalnya, dynamodb.us-west-2.amazonaws.com) dirutekan ke titik akhir DynamoDB privat dalam jaringan Amazon. Anda tidak perlu memodifikasi aplikasi yang berjalan pada instans EC2 di VPC Anda. Nama titik akhir tetap sama, namun rute ke DynamoDB tetap sepenuhnya berada dalam jaringan Amazon, dan tidak mengakses internet publik.

Diagram berikut menunjukkan bagaimana instans EC2 di VPC dapat menggunakan titik akhir VPC untuk mengakses DynamoDB.

Untuk informasi selengkapnya, lihat Tutorial: Menggunakan titik akhir VPC untuk DynamoDB.

Berbagi titik akhir Amazon VPC dan DynamoDB

Untuk mengaktifkan akses ke layanan DynamoDB melalui titik akhir gateway subnet VPC, Anda harus memiliki izin akun pemilik untuk subnet VPC tersebut.

Setelah titik akhir gateway subnet VPC diberikan akses ke DynamoDB, akun AWS mana pun yang memiliki akses ke subnet tersebut dapat menggunakan DynamoDB. Hal ini berarti semua pengguna akun dalam subnet VPC dapat menggunakan tabel DynamoDB apa pun yang dapat mereka akses. Ini termasuk tabel DynamoDB yang terkait dengan akun yang berbeda dari subnet VPC. Pemilik subnet VPC masih dapat membatasi pengguna tertentu dalam subnet untuk menggunakan layanan DynamoDB melalui titik akhir gateway, sesuai kebijakannya.

Tutorial: Menggunakan titik akhir VPC untuk DynamoDB

Bagian ini memandu Anda dalam menyiapkan dan menggunakan titik akhir VPC untuk DynamoDB.

Topik

Langkah 1: Luncurkan instans Amazon EC2

Pada langkah ini, Anda meluncurkan instans Amazon EC2 di Amazon VPC default Anda. Anda kemudian dapat membuat dan menggunakan titik akhir VPC untuk DynamoDB.

Buka konsol Amazon EC2 di. https://console.aws.amazon.com/ec2/

-

Pilih Luncurkan Instans, dan lakukan hal berikut:

Langkah 1: Pilih Amazon Machine Image (AMI)

-

Di bagian atas daftar AMI, buka Amazon Linux AMI, dan pilih Pilih.

Langkah 2: Pilih Jenis Instans

-

Di bagian atas daftar jenis instans, piliht2.micro.

-

Pilih Berikutnya: Konfigurasikan Detail Instans.

Langkah 3: Konfigurasikan Detail Instans

-

Buka Jaringan, lalu pilih VPC default Anda.

Pilih Berikutnya: Tambahkan Penyimpanan.

Langkah 4: Tambahkan Penyimpanan

-

Lewati langkah ini dengan memilih Selanjutnya: Instans Tag.

Langkah 5: Instans Tag

-

Lewati langkah ini dengan memilih Berikutnya: Konfigurasikan Grup Keamanan.

Langkah 6: Konfigurasikan Grup Keamanan

-

Pilih Pilih grup keamanan yang ada.

-

Dalam daftar grup keamanan, pilih default. Ini adalah grup keamanan default untuk VPC Anda.

-

Pilih Berikutnya: Tinjau dan Luncurkan.

Langkah 7: Tinjau Peluncuran Instans

-

Pilih Luncurkan.

-

-

Di jendela Pilih pasangan kunci yang ada atau buat pasangan kunci baru, lakukan salah satu hal berikut:

-

Jika Anda tidak memiliki pasangan kunci Amazon EC2, pilih Buat pasangan kunci baru dan ikuti petunjuknya. Anda akan diminta untuk mengunduh file kunci privat (file .pem); Anda akan memerlukan file ini nanti saat Anda masuk ke instans Amazon EC2 Anda.

-

Jika Anda sudah memiliki pasangan kunci Amazon EC2 yang ada, buka Pilih pasangan kunci dan pilih pasangan kunci Anda dari daftar. Anda harus sudah memiliki file kunci privat (file .pem) yang tersedia untuk masuk ke instans Amazon EC2 Anda.

-

-

Ketika Anda telah mengonfigurasi pasangan kunci, pilih Luncurkan Instans.

-

Kembali ke halaman beranda konsol Amazon EC2 dan pilih instans yang Anda luncurkan. Pada panel bawah, di tab Deskripsi, cari DNS Publik untuk instans Anda. Sebagai contoh:

ec2-00-00-00-00.us-east-1.compute.amazonaws.com.rproxy.govskope.us.Catat nama DNS publik ini, karena Anda akan memerlukannya di langkah berikutnya dalam tutorial ini (Langkah 2: Konfigurasikan instans Amazon EC2 Anda).

catatan

Diperlukan waktu beberapa menit agar instans Amazon EC2 Anda tersedia. Sebelum Anda melanjutkan ke langkah berikutnya, pastikan Status Instans dalam kondisi running dan semua Pemeriksaan Status telah lulus.

Langkah 2: Konfigurasikan instans Amazon EC2 Anda

Ketika instans Amazon EC2 Anda tersedia, Anda akan dapat masuk ke dalamnya dan mempersiapkannya untuk penggunaan pertama.

catatan

Langkah-langkah berikut menganggap bahwa Anda terhubung ke instans Amazon EC2 dari komputer yang menjalankan Linux. Untuk cara lain untuk terhubung, lihat Connect to Your Linux Instance di Panduan Pengguna Amazon EC2.

-

Anda perlu mengotorisasi lalu lintas SSH masuk ke instans Amazon EC2 Anda. Untuk melakukan ini, Anda akan membuat grup keamanan EC2 baru, lalu menetapkan grup keamanan tersebut ke instans EC2 Anda.

-

Pada panel navigasi, pilih Grup Keamanan.

-

Pilih Buat Grup Keamanan. Di jendela Buat Grup Keamanan, lakukan hal berikut:

-

Nama grup keamanan—ketikkan nama untuk grup keamanan Anda. Misalnya:

my-ssh-access -

Deskripsi—ketikkan deskripsi singkat untuk grup keamanan.

-

VPC—pilih VPC default Anda.

-

Di bagian Aturan grup keamanan, pilih Tambahkan Aturan dan lakukan hal berikut:

-

Jenis—pilihlah SSH.

-

Sumber—pilih IP Saya.

-

Jika pengaturan sudah sesuai keinginan Anda, pilih Buat.

-

-

Di panel navigasi, pilih Contoh.

-

Pilih instans Amazon EC2 yang diluncurkan di Langkah 1: Luncurkan instans Amazon EC2.

-

Pilih Tindakan –> Jaringan –> Ubah Grup Keamanan.

-

Di Ubah Grup Keamanan, pilih grup keamanan yang Anda buat sebelumnya dalam prosedur ini (misalnya:

my-ssh-access). Saat ini grup keamanandefaultjuga harus dipilih. Bila pengaturan sesuai keinginan Anda, pilih Tetapkan Grup Keamanan.

-

-

Gunakan perintah

sshuntuk masuk ke instans Amazon EC2 Anda, seperti dalam contoh berikut.ssh -imy-keypair.pemec2-user@public-dns-nameAnda perlu menentukan file kunci privat Anda (file .pem) dan nama DNS publik dari instans Anda. (Lihat Langkah 1: Luncurkan instans Amazon EC2).

ID login adalah

ec2-user. Tidak diperlukan kata sandi. -

Konfigurasikan AWS kredensil Anda seperti yang ditunjukkan pada contoh berikut. Masukkan ID kunci akses, kunci rahasia, dan nama Wilayah default AWS saat diminta.

aws configureAWS Access Key ID [None]:AKIAIOSFODNN7EXAMPLEAWS Secret Access Key [None]:wJalrXUtnFEMI/K7MDENG/bPxRfiCYEXAMPLEKEYDefault region name [None]:us-east-1Default output format [None]:

Anda sekarang siap untuk membuat titik akhir VPC untuk DynamoDB.

Langkah 3: Membuat titik akhir VPC untuk DynamoDB

Pada langkah ini, Anda akan membuat titik akhir VPC untuk DynamoDB dan mengujinya untuk memastikannya berfungsi.

-

Sebelum memulai, verifikasi bahwa Anda dapat berkomunikasi dengan DynamoDB menggunakan titik akhir publiknya.

aws dynamodb list-tablesOutputnya akan menampilkan daftar tabel DynamoDB yang Anda miliki saat ini. (Jika Anda tidak memiliki tabel apa pun, daftarnya akan kosong.).

-

Verifikasi bahwa DynamoDB adalah layanan yang tersedia untuk membuat titik akhir VPC di Wilayah saat ini. AWS (Perintah ditampilkan dalam teks tebal, diikuti dengan contoh output.)

aws ec2 describe-vpc-endpoint-services{ "ServiceNames": [ "com.amazonaws.us-east-1.s3", "com.amazonaws.us-east-1.dynamodb" ] }Dalam contoh output, DynamoDB adalah salah satu layanan yang tersedia, sehingga Anda dapat melanjutkan dengan membuat titik akhir VPC untuk layanan tersebut.

-

Tentukan pengidentifikasi VPC Anda.

aws ec2 describe-vpcs{ "Vpcs": [ { "VpcId": "vpc-0bbc736e", "InstanceTenancy": "default", "State": "available", "DhcpOptionsId": "dopt-8454b7e1", "CidrBlock": "172.31.0.0/16", "IsDefault": true } ] }Dalam contoh output, ID VPC adalah

vpc-0bbc736e. -

Buat titik akhir VPC. Untuk parameter

--vpc-id, tentukan ID VPC dari langkah sebelumnya. Gunakan parameter--route-table-idsuntuk mengasosiasikan titik akhir dengan tabel rute Anda.aws ec2 create-vpc-endpoint --vpc-id vpc-0bbc736e --service-name com.amazonaws.us-east-1.dynamodb --route-table-ids rtb-11aa22bb{ "VpcEndpoint": { "PolicyDocument": "{\"Version\":\"2008-10-17\",\"Statement\":[{\"Effect\":\"Allow\",\"Principal\":\"*\",\"Action\":\"*\",\"Resource\":\"*\"}]}", "VpcId": "vpc-0bbc736e", "State": "available", "ServiceName": "com.amazonaws.us-east-1.dynamodb", "RouteTableIds": [ "rtb-11aa22bb" ], "VpcEndpointId": "vpce-9b15e2f2", "CreationTimestamp": "2017-07-26T22:00:14Z" } } -

Verifikasi bahwa Anda dapat mengakses DynamoDB melalui titik akhir VPC.

aws dynamodb list-tablesJika mau, Anda dapat mencoba beberapa AWS CLI perintah lain untuk DynamoDB. Untuk informasi selengkapnya, lihat Referensi Perintah AWS AWS CLI.

Langkah 4: (Opsional) Hapus

Jika Anda ingin menghapus sumber daya yang Anda buat dalam tutorial ini, ikuti prosedur berikut:

Untuk menghapus titik akhir VPC Anda untuk DynamoDB

-

Masuk ke instans Amazon EC2 Anda.

-

Tentukan ID titik akhir VPC.

aws ec2 describe-vpc-endpoints{ "VpcEndpoint": { "PolicyDocument": "{\"Version\":\"2008-10-17\",\"Statement\":[{\"Effect\":\"Allow\",\"Principal\":\"*\",\"Action\":\"*\",\"Resource\":\"*\"}]}", "VpcId": "vpc-0bbc736e", "State": "available", "ServiceName": "com.amazonaws.us-east-1.dynamodb", "RouteTableIds": [], "VpcEndpointId": "vpce-9b15e2f2", "CreationTimestamp": "2017-07-26T22:00:14Z" } }Dalam contoh output, ID titik akhir VPC adalah

vpce-9b15e2f2. -

Hapus titik akhir VPC.

aws ec2 delete-vpc-endpoints --vpc-endpoint-ids vpce-9b15e2f2{ "Unsuccessful": [] }Array kosong

[]menunjukkan keberhasilan (tidak ada permintaan yang gagal).

Untuk menghentikan instans Amazon EC2 Anda

Buka konsol Amazon EC2 di. https://console.aws.amazon.com/ec2/

-

Di panel navigasi, pilih Instans.

-

Pilih instans Amazon EC2 Anda.

-

Pilih Tindakan, Status Instans, Akhiri.

-

Dalam jendela konfirmasi, pilih Ya, Hentikan.