Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Commencez avec OpenClaw Lightsail

OpenClaw est une passerelle de chat alimentée par l'IA qui fonctionne sur Amazon Lightsail, vous offrant un assistant IA privé et auto-hébergé accessible depuis votre navigateur, Telegram, etc. WhatsApp Ce didacticiel explique comment lancer une instance Amazon OpenClaw Lightsail, associer votre navigateur, activer les fonctionnalités d'intelligence artificielle et éventuellement connecter des canaux de messagerie.

Le saviez-vous ?

Votre instance OpenClaw Lightsail est préconfigurée avec Amazon Bedrock comme fournisseur de modèles d'IA par défaut. Une fois la configuration terminée, vous pouvez commencer à discuter avec votre assistant AI immédiatement. Aucune configuration supplémentaire n'est requise.

Étape 1 : créer une OpenClaw instance

Au cours de cette étape, vous allez créer une instance Lightsail en cours d'exécution. OpenClaw

Pour créer une instance de Lightsail avec OpenClaw

-

Connectez-vous à la console Lightsail

. -

Dans la section Instances de la page d'accueil de Lightsail, choisissez Create instance.

-

Choisissez la AWS région et la zone de disponibilité pour votre instance.

-

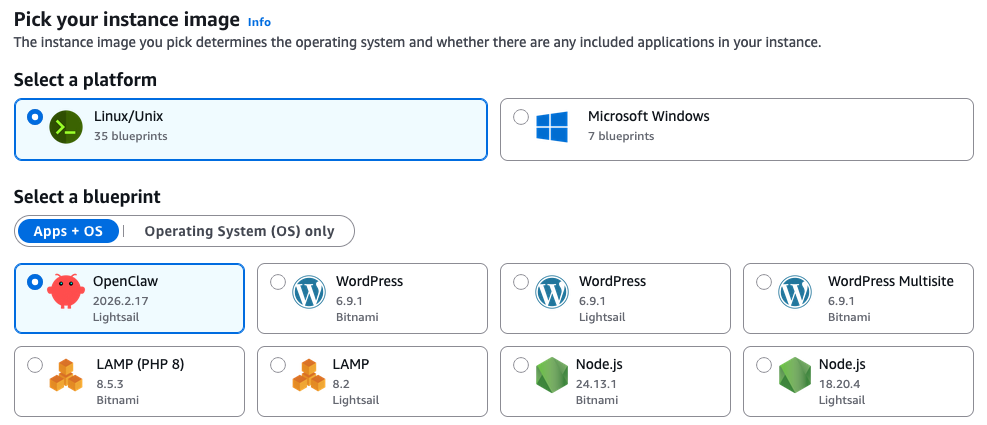

Choisissez l'image pour votre instance comme suit :

-

Sous Sélectionnez une plate-forme, choisissez Linux/Unix.

-

Sous Sélectionnez un plan, choisissez OpenClaw.

-

-

Sous Choisissez votre plan d'instance, sélectionnez un plan d'instance (un plan de mémoire de 4 Go est recommandé pour des performances optimales).

-

Entrez un nom pour votre instance ou utilisez le nom par défaut fourni.

Note

Les noms d'instance doivent être uniques dans votre compte Lightsail, comporter de 2 à 255 caractères, commencer et se terminer par un caractère alphanumérique et contenir uniquement des caractères alphanumériques, des points, des tirets ou des traits de soulignement.

-

Choisissez Créer une instance.

Votre instance sera en état de démarrage pendant quelques minutes lors de son démarrage. Attendez que le statut indique En cours d'exécution avant de passer à l'étape suivante.

Étape 2 : associez votre navigateur à OpenClaw

Avant de pouvoir utiliser le OpenClaw tableau de bord, vous devez associer votre navigateur à OpenClaw. Cela crée une connexion sécurisée entre la session de votre navigateur et OpenClaw.

Astuce

Préparez votre navigateur sur le même appareil que celui que vous utiliserez pour accéder au OpenClaw tableau de bord. Vous allez copier un jeton depuis Lightsail et le coller dans le tableau de bord au cours de cette OpenClaw étape.

L'adresse IP publique par défaut de votre OpenClaw instance change si vous arrêtez et redémarrez votre instance. Lorsque vous attachez une adresse IP statique à votre instance, elle reste la même même si vous arrêtez et redémarrez votre instance. Pour plus d'informations, voir Afficher et gérer les adresses IP des ressources Lightsail.

Pour associer votre navigateur à OpenClaw

-

Dans la section Instances de la console Lightsail, choisissez le nom de OpenClaw votre instance pour ouvrir la page de gestion des instances.

-

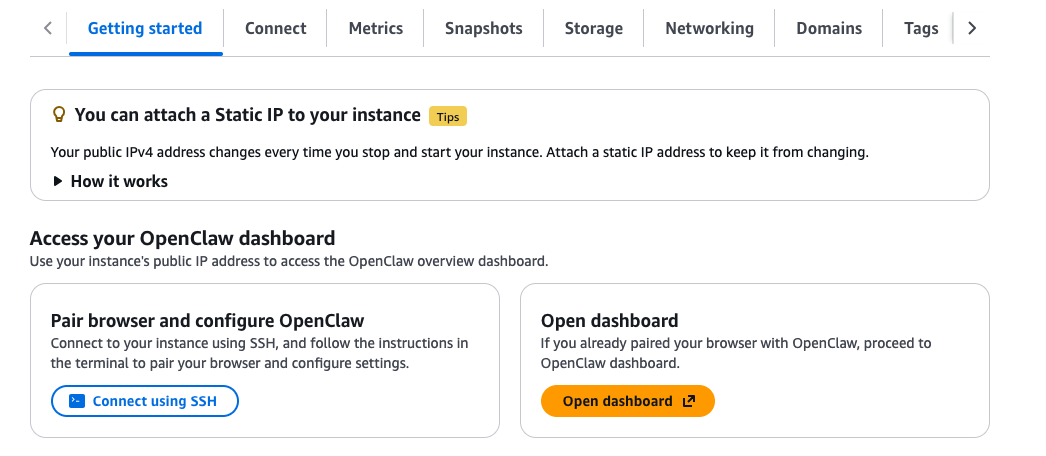

Dans l'onglet Getting started, sous Associer votre navigateur à OpenClaw, choisissez Connect using SSH. Un terminal SSH basé sur un navigateur s'ouvre.

Le saviez-vous ?

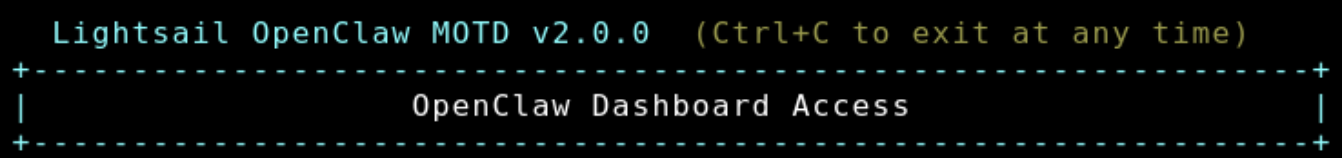

Le service Message of the Day (MOTD) exécuté sur votre OpenClaw instance gère plusieurs tâches de configuration automatisées, notamment la détection de l'origine, la gestion des certificats et la rotation des jetons. Vous pouvez vérifier votre version de MOTD en vous connectant à votre instance via SSH.

Votre OpenClaw instance configure automatiquement la passerelle pour qu'elle accepte les connexions provenant de l'adresse IP de l'instance. La version 2.0.0 de MOTD inclut une fonctionnalité de détection automatique de l'origine qui s'exécute au démarrage de l'instance et configure l'origine autorisée comme étant l'adresse IP actuelle de l'instance. Lorsque vous attachez une adresse IP statique à votre instance, le système met automatiquement à jour l'origine autorisée pour utiliser l'adresse IP statique à la place.

-

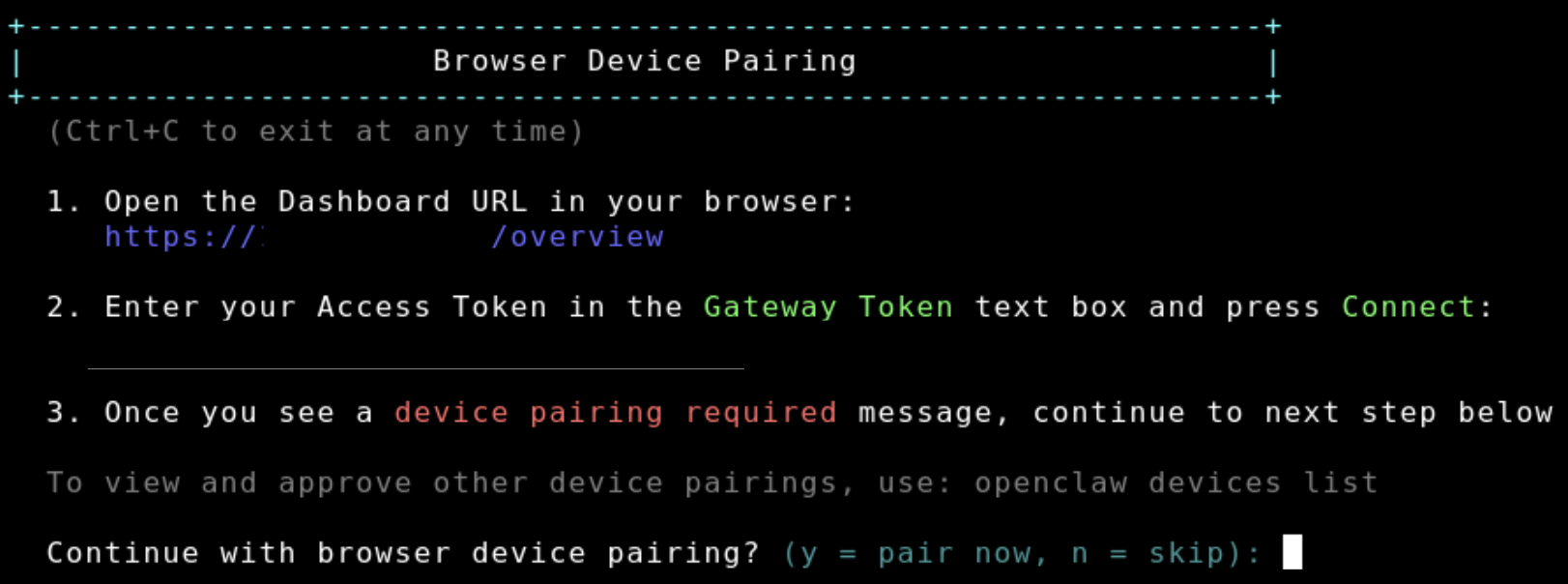

Dans le terminal SSH, recherchez l'URL du tableau de bord affichée dans le message de bienvenue. Copiez cette URL et ouvrez-la dans un nouvel onglet du navigateur.

-

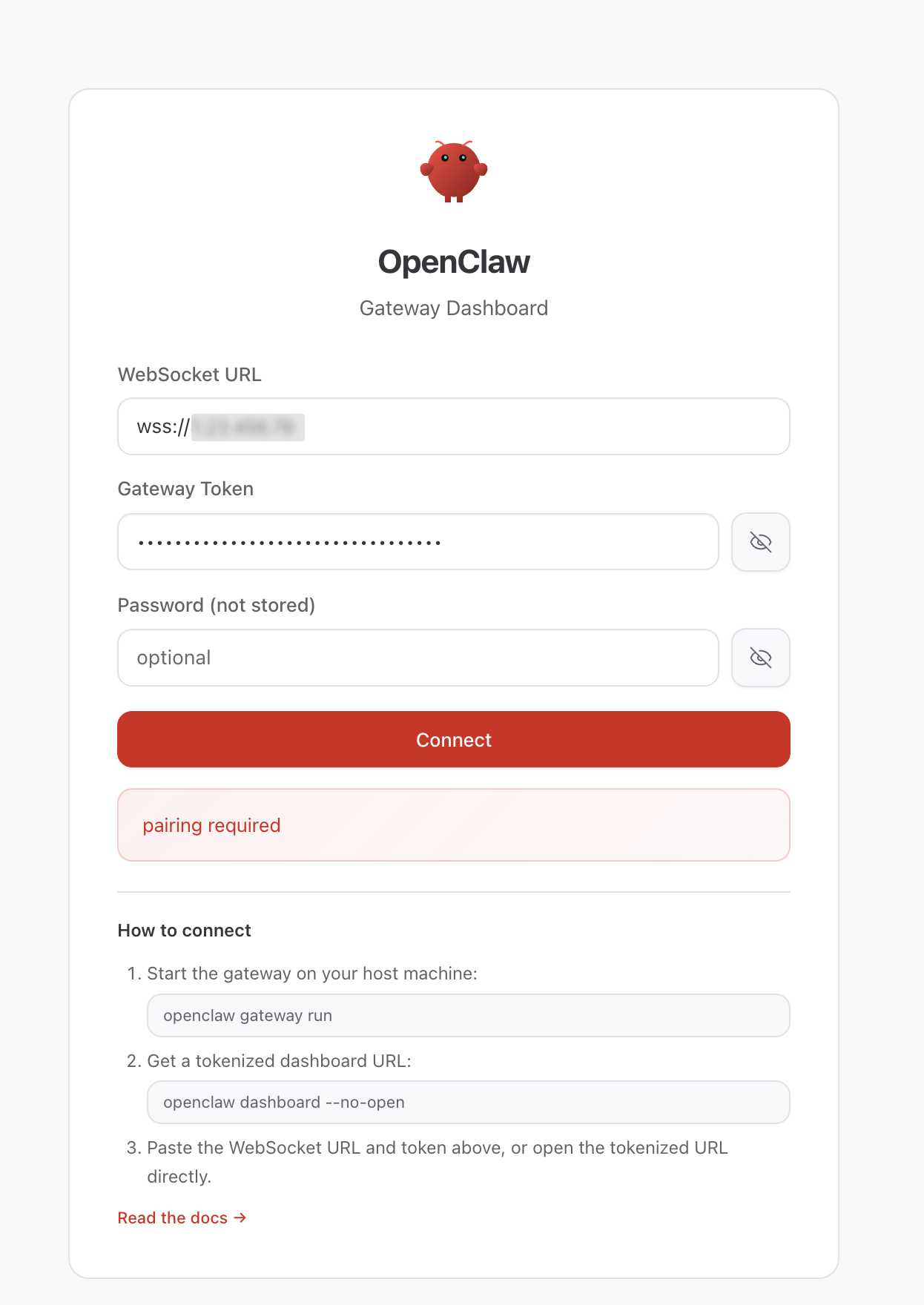

Dans le OpenClaw tableau de bord qui s'ouvre, recherchez le champ Gateway Token.

-

De retour dans le terminal SSH, copiez le jeton d'accès affiché.

-

Collez le jeton d'accès copié dans le champ Gateway Token du OpenClaw tableau de bord, puis cliquez sur Connect.

-

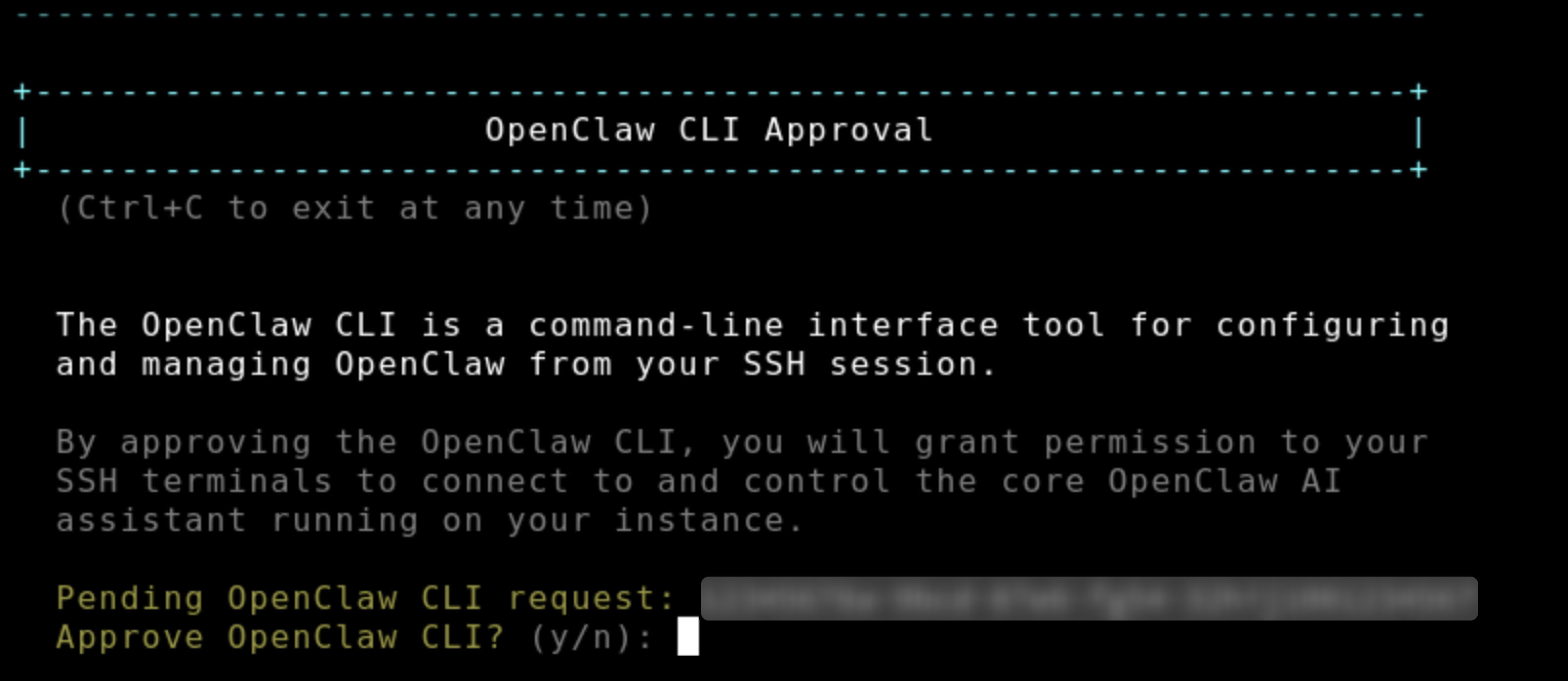

Retournez au terminal SSH. Lorsque vous y êtes invité, appuyez sur

ycette touche pour approuver la OpenClaw CLI. Cela permettra au terminal SSH de gérer l' OpenClaw exécution sur votre instance.

-

Appuyez ensuite

yà nouveau lorsque vous y êtes invité pour poursuivre le jumelage des appareils. -

Appuyez sur

acette touche pour approuver la demande de jumelage de l'appareil.

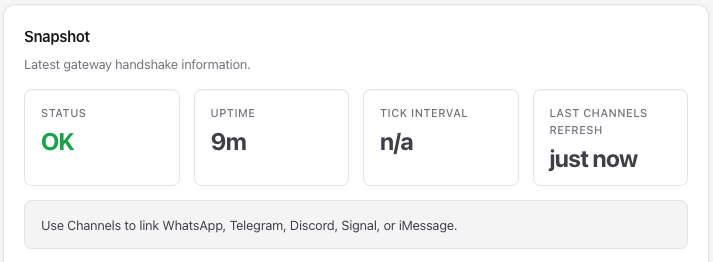

Une fois le jumelage terminé, le statut affiché sur le OpenClaw tableau de bord indique OK. Votre navigateur est désormais connecté à votre OpenClaw instance.

Astuce

Si vous devez associer un navigateur supplémentaire ultérieurement, il vous suffit de vous connecter à nouveau à votre instance par SSH et de répéter les étapes de couplage ci-dessus.

Étape 3 : Activez les fonctionnalités d'IA avec Amazon Bedrock

Votre instance OpenClaw Lightsail est configurée pour utiliser Amazon Bedrock pour alimenter son assistant AI. Au cours de cette étape, vous accorderez à votre instance les autorisations dont elle a besoin pour appeler l'API Bedrock.

Pour activer l'accès à l'API Bedrock

-

Sur la page de gestion de votre OpenClaw instance, choisissez l'onglet Getting started.

-

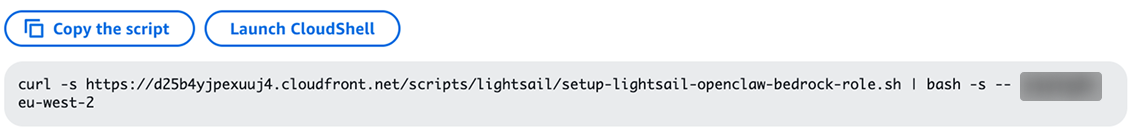

Sous Activer Amazon Bedrock en tant que fournisseur de modèles, cliquez sur le bouton Copier le script. Cliquez ensuite sur le CloudShell bouton Lancer pour ouvrir CloudShell.

À quoi sert le script de configuration ?

Le script de configuration exécute les actions suivantes : crée un rôle IAM spécifiquement pour votre OpenClaw instance, attache une politique accordant l'accès à Amazon Bedrock APIs, attache une politique octroyant des autorisations AWS Marketplace (obligatoire pour les modèles tiers) et configure le profil d'instance pour utiliser ce rôle. Vous pouvez consulter les détails de la politique IAM dans la console IAM

après avoir exécuté le script. Le rôle IAM sera nommé LightsailRoleFor-[your-instance-id].

-

Collez la commande copiée dans le CloudShell terminal et appuyez surEnter.

-

Attendez que le script soit terminé. Lorsque vous voyez Terminé dans le résultat, les autorisations ont été appliquées avec succès.

Une fois cette étape terminée, accédez à Chat dans le OpenClaw tableau de bord pour commencer à utiliser votre assistant AI.

Remarque : votre instance OpenClaw Lightsail utilise Anthropic Claude Sonnet 4.6 par défaut. Si c'est la première fois que vous utilisez des modèles Anthropic dans Amazon Bedrock, vous devez remplir le formulaire de première utilisation (FTU) pour y accéder. En savoir plus sur la façon d'accéder aux modèles Anthropic.

Étape 4 : Connecter un canal de messagerie (facultatif)

Vous pouvez l'étendre OpenClaw pour travailler avec des applications de messagerie telles que Telegram et WhatsApp interagir avec votre assistant IA directement depuis votre téléphone ou votre client de messagerie. Avant de pouvoir vous connecter OpenClaw à un canal de messagerie, vous devez associer votre navigateur à OpenClaw (voir l'étape 2).

Connect Telegram

Pour ajouter une chaîne Telegram

-

Ouvrez Telegram et recherchez

@BotFather. -

Envoyez la commande

/newbotet suivez les instructions pour créer un nouveau bot. BotFather fournira un jeton de bot et un lien profond pour votre bot.

-

Connectez-vous à votre OpenClaw instance via SSH. Un terminal SSH basé sur un navigateur s'ouvre.

-

Dans le terminal SSH connecté à votre OpenClaw instance, exécutez :

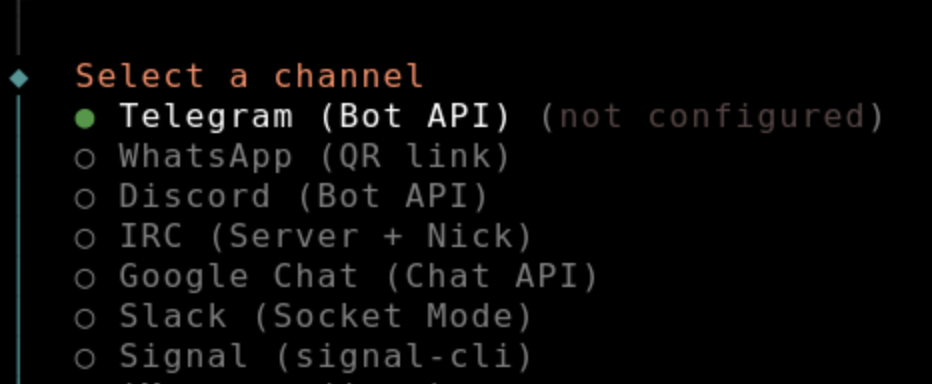

openclaw channels add -

Sélectionnez Telegram dans la liste des chaînes disponibles.

-

Lorsque vous y êtes invité, entrez le jeton de bot que vous avez reçu BotFather à l'étape 2.

-

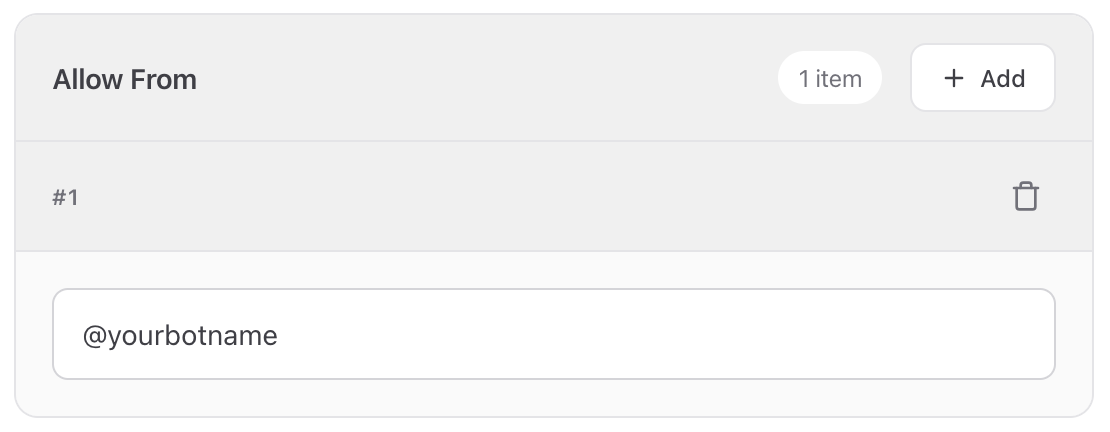

Dans le OpenClaw tableau de bord, accédez à la section Chaînes et ajoutez votre nom d'utilisateur Telegram à la liste d'autorisation.

-

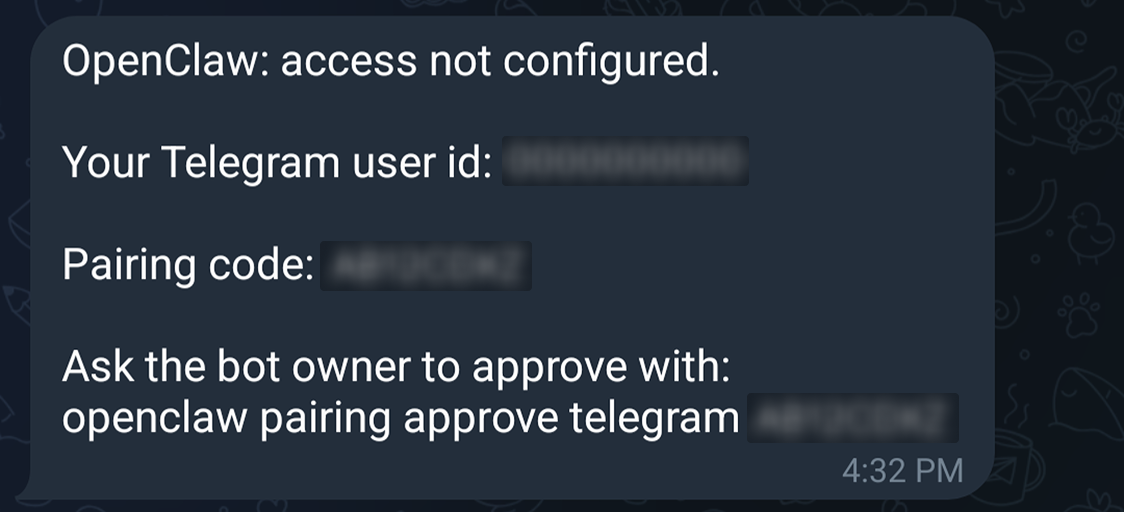

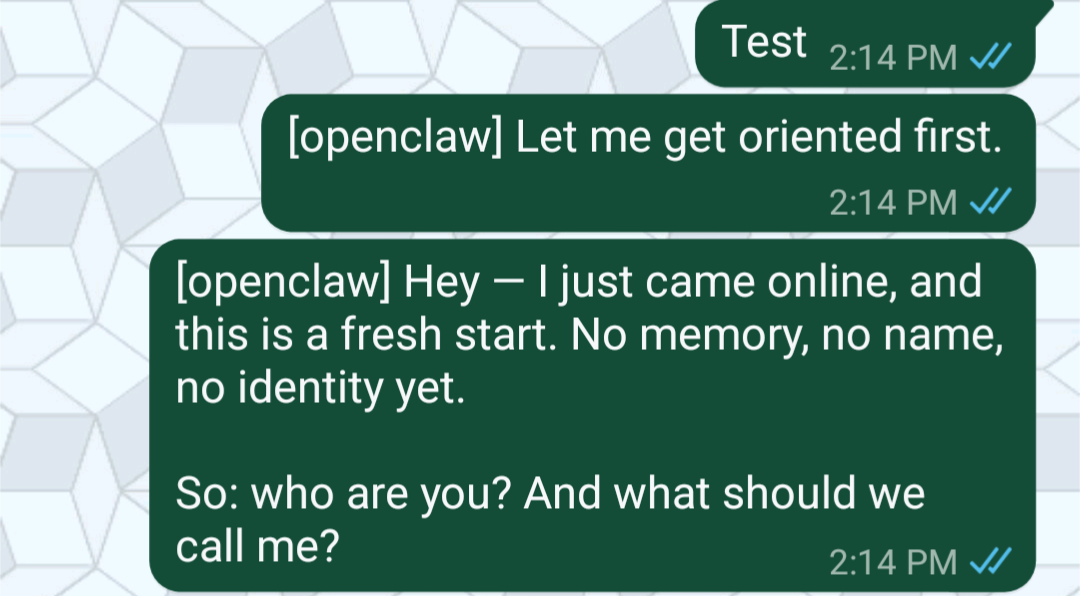

Testez l'intégration en envoyant un message à votre bot dans Telegram à l'étape 2.

-

Vous verrez un message dans Telegram vous demandant d'approuver le OpenClaw jumelage. Dans le terminal SSH, exécutez :

openclaw pairing approve telegram [pairing code]

-

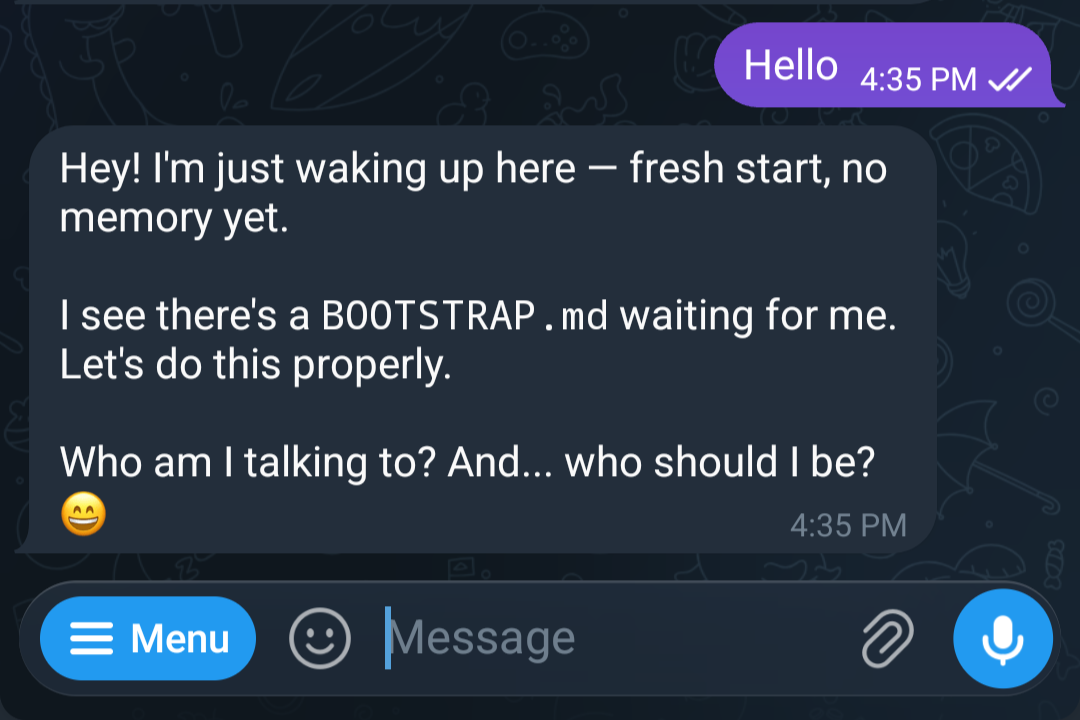

Testez à nouveau l'intégration en envoyant un message au bot que vous avez créé dans Telegram à l'étape 2

Connect WhatsApp

Pour ajouter une WhatsApp chaîne

-

Connectez-vous à votre OpenClaw instance via SSH. Un terminal SSH basé sur un navigateur s'ouvre.

-

Dans le terminal SSH connecté à votre OpenClaw instance, exécutez :

openclaw channels add -

Sélectionnez WhatsAppdans la liste des chaînes disponibles.

-

Suivez les instructions à l’écran. Un code QR sera affiché dans le terminal.

-

Sur votre téléphone WhatsApp, ouvrez et utilisez la fonction Appareils connectés pour scanner le code QR.

-

Terminez le jumelage sur votre téléphone.

-

Testez l'intégration en envoyant un message à votre OpenClaw assistant directement WhatsApp en envoyant un message au numéro de contact que vous avez associé dans les étapes ci-dessus.

Étape 5 : créer un instantané de votre instance (facultatif)

Une fois la configuration terminée, nous vous recommandons de créer un instantané de votre OpenClaw instance. Les snapshots sont point-in-time des sauvegardes qui vous permettent de restaurer votre instance à partir d'un état connu, fournissant ainsi un mécanisme de restauration fiable. Vous pouvez également créer de nouvelles instances du plan souhaité à partir des instantanés.

Pour créer un snapshot manuel

-

Dans la section Instances de la console Lightsail, choisissez le nom de votre instance. OpenClaw

-

Choisissez l'onglet Instantanés.

-

Sous Instantanés manuels, choisissez Créer un instantané.

-

Entrez un nom pour votre instantané et choisissez Create.

Le saviez-vous ?

Lightsail stocke sept instantanés quotidiens et remplace automatiquement les plus anciens par les plus récents lorsque vous activez les instantanés automatiques pour votre instance. Pour plus d'informations, voir Configuration des instantanés automatiques pour les instances et les disques Lightsail.

Questions fréquemment posées (FAQ)

Comment associer un navigateur supplémentaire à mon OpenClaw instance ?

Vous pouvez associer autant de navigateurs que vous le souhaitez. Pour associer un nouveau navigateur, connectez-vous à nouveau à votre OpenClaw instance en SSH (sur la page de gestion des instances de la console Lightsail, choisissez Connect using SSH). Suivez les mêmes étapes de jumelage que celles de l'étape 2 : accédez à l'URL du tableau de bord, copiez le jeton d'accès depuis le terminal, collez-le dans le champ Gateway Token du OpenClaw tableau de bord du nouveau navigateur et approuvez la demande de jumelage.

Puis-je personnaliser les autorisations IAM accordées à mon OpenClaw instance ?

Oui. Le script de configuration de l'étape 3 crée un rôle IAM avec une politique qui accorde l'accès à Amazon Bedrock. Vous pouvez consulter, modifier ou restreindre cette politique à tout moment :

-

Ouvrez la console IAM

et accédez à Rôles. -

Trouvez le rôle créé pour votre OpenClaw instance, par

LightsailRoleFor-i-0d15d5483571b95bbex. -

Choisissez le rôle pour afficher les politiques qui lui sont associées.

-

Choisissez le nom de la politique pour modifier ses autorisations.

Soyez prudent lorsque vous modifiez les autorisations : la suppression des autorisations Bedrock requises OpenClaw empêchera de générer des réponses basées sur l'IA. Pour plus d'informations, consultez les politiques IAM dans la documentation AWS.

Puis-je poser OpenClaw des questions sur lui-même, par exemple sur ce qu'il peut faire ou comment l'utiliser ?

Oui, OpenClaw l'assistant de chat intégré peut répondre aux questions le OpenClaw concernant. Si vous n'êtes pas sûr de ce que vous OpenClaw pouvez faire, il vous suffit de le demander directement dans l'interface de chat. Par exemple, vous pouvez saisir :

-

« En quoi pouvez-vous m'aider ? »

-

« À quelles chaînes puis-je me connecter OpenClaw ? »

-

« Comment ajouter un nouveau canal de messagerie ? »

OpenClaw répondra en fournissant des conseils en fonction de ses capacités. C'est un excellent moyen d'explorer les fonctionnalités sans quitter le OpenClaw tableau de bord.

Remarque : vous devrez soit suivre l'étape Activer les fonctionnalités d'IA avec Amazon Bedrock (étape 3 du guide de démarrage), soit configurer votre propre fournisseur de modèles pour que le chat fonctionne. La configuration de Bedrock consiste à exécuter un script en un clic depuis l'onglet Getting started de votre instance pour accorder les autorisations nécessaires et, si c'est la première fois que vous utilisez des modèles Anthropic, à soumettre un bref formulaire de première utilisation dans la console Amazon Bedrock. Sans cette étape, l'interface de chat ne disposera pas d'un modèle d'IA auquel se connecter.

Combien coûte l'utilisation OpenClaw de Lightsail ?

Voici une ventilation des coûts :

-

Instance Lightsail : vous payez pour le plan d'instance que vous avez sélectionné (par exemple, le plan de 4 Go). Les forfaits Lightsail sont facturés sur la base d'un tarif horaire à la demande. Vous ne payez donc que pour ce que vous utilisez. Pour chaque forfait Lightsail que vous utilisez, nous vous facturons le prix horaire fixe, jusqu'à concurrence du coût mensuel maximum du forfait.

-

Utilisation du modèle d'IA (jetons) — Chaque message envoyé et reçu par l' OpenClaw assistant est traité via Amazon Bedrock à l'aide d'un modèle de tarification basé sur des jetons. Les coûts varient selon le modèle : certains modèles sont plus chers par jeton que d'autres.

-

Abonnements à des modèles tiers : si vous sélectionnez un modèle tiers distribué via AWS Marketplace (tel qu'Anthropic Claude ou Cohere), des frais logiciels supplémentaires peuvent s'ajouter au coût par jeton. Ils apparaissent sous forme de rubriques distinctes dans AWS Marketplace sur votre facture.

-

Excédents de transfert de données — Chaque forfait Lightsail inclut une allocation mensuelle de transfert de données. Si votre OpenClaw instance envoie ou reçoit plus de données que ce que votre forfait inclut, des frais d'excédent s'appliquent pour les transferts de données sortants.

-

Instantanés : les instantanés manuels et automatiques de votre instance Lightsail sont facturés en fonction de la quantité de stockage utilisée.

Je souhaite utiliser un modèle anthropique. Y a-t-il autre chose que je dois faire ?

Outre les autorisations standard, Anthropic a une exigence supplémentaire : vous devez remplir un formulaire de première utilisation (FTU) avant d'invoquer un modèle Anthropic pour la première fois. Il s'agit d'une exigence anthropique qui s'applique une fois par compte AWS, ou une fois au niveau du compte de gestion de l'organisation AWS, qui est ensuite héritée par tous les comptes membres de l'organisation. Votre OpenClaw instance utilise Anthropic Claude-Sonnet 4.6 par défaut.

Lightsail gère pour vous les autorisations IAM et Marketplace sous-jacentes dans le cadre de la configuration de l'étape 3. Le CloudShell script crée un rôle IAM qui inclut les trois autorisations AWS Marketplace requises (aws-marketplace:Subscribeaws-marketplace:Unsubscribe, etaws-marketplace:ViewSubscriptions). Ils sont nécessaires pour qu'Amazon Bedrock active automatiquement les modèles tiers la première fois qu'ils sont invoqués. Une fois qu'un modèle a été activé dans votre compte, tous les utilisateurs du compte peuvent l'invoquer sans avoir eux-mêmes besoin des autorisations de Marketplace. L'abonnement ne doit être souscrit qu'une seule fois.

Pour répondre à l'exigence FTU spécifique à Anthropic :

-

Ouvrez la console Amazon Bedrock

. -

Accédez au catalogue de modèles et sélectionnez un modèle anthropique (tel que Claude).

-

Vous serez invité à fournir les détails du cas d'utilisation. Remplissez et envoyez le formulaire.

L'accès aux modèles Anthropic est accordé immédiatement après l'envoi réussi du formulaire. Une fois cela fait, vous pouvez sélectionner n'importe quel modèle Anthropic dans le OpenClaw tableau de bord et commencer à l'utiliser immédiatement.

Note

Les modèles Amazon, Meta, Mistral AI et Qwen ne sont pas vendus via AWS Marketplace et ne nécessitent pas cette étape. DeepSeek

Pour plus d'informations, consultez la section Access Amazon Bedrock foundation models dans le guide de l'utilisateur Amazon Bedrock.

Comment fonctionne le protocole HTTPS avec mon OpenClaw instance ?

Votre OpenClaw instance est fournie avec un point de terminaison HTTPS intégré sécurisé par un certificat Let's Encrypt. Lorsque votre instance est créée, un certificat Let's Encrypt est automatiquement émis pour l' IPv4 adresse de votre instance. Aucune configuration manuelle n'est requise.

Qu'advient-il de mon certificat SSL si l'adresse IP de mon instance change ?

Votre OpenClaw instance inclut un démon de gestion des certificats intégré (lightsail-manage-certd) qui surveille l'adresse IP de votre instance. Si l'adresse IP change, par exemple lorsque vous attachez ou détachez une adresse IP statique, le démon détecte automatiquement le changement et émet un nouveau certificat Let's Encrypt pour la nouvelle adresse IP. Aucune action manuelle n'est requise pour votre certificat SSL.

Remarque : le jeton d'accès à la passerelle restera le même, mais vous devrez à nouveau associer vos navigateurs en suivant les étapes de l'étape 2 : Associer votre navigateur à OpenClaw

À quelle fréquence mon certificat SSL est-il renouvelé ?

Les certificats Let's Encrypt émis pour votre OpenClaw instance sont valides pendant 7 jours. Le démon de gestion des certificats renouvelle automatiquement votre certificat 2 jours avant son expiration, afin que votre instance reste sécurisée sans interruption ni intervention manuelle.

Puis-je y installer des plugins OpenClaw ?

Oui OpenClaw prend en charge l'installation de plug-ins, et certains plugins ou modifications de configuration peuvent vous obliger à redémarrer manuellement le service de OpenClaw passerelle pour que les modifications prennent effet.

Pour gérer la passerelle après avoir installé un plugin ou mis à jour une configuration, connectez-vous à votre OpenClaw instance en SSH et utilisez les commandes suivantes :

-

Arrêtez le service de OpenClaw passerelle :

openclaw gateway stop -

Démarrez le service de OpenClaw passerelle :

openclaw gateway start -

Vérifiez l'état actuel du service :

openclaw gateway status

Remarque : Si vous utilisez MOTD 1.0.0 (OpenClaw 2026.2.17), utilisez plutôt les commandes suivantes :

-

Arrêtez le service de OpenClaw passerelle :

sudo systemctl stop openclaw-gateway -

Démarrez le service de OpenClaw passerelle :

sudo systemctl start openclaw-gateway -

Vérifiez l'état actuel du service :

sudo systemctl status openclaw-gateway

Que se passe-t-il si mon jeton de passerelle est compromis ?

Si le jeton est exposé, par exemple en cas de fuite dans des journaux, de partage accidentel ou d'exposition par injection rapide, toute personne en possession de ce jeton peut accéder à votre OpenClaw passerelle jusqu'à ce que vous la régénériez manuellement.

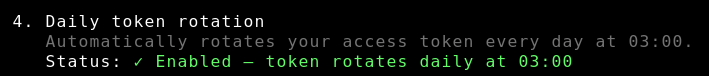

Mon jeton de passerelle est-il automatiquement pivoté ?

Oui. Il est automatiquement pivoté à 3 h 00 UTC tous les jours. Cette rotation vous obligera à associer à nouveau votre navigateur à votre OpenClaw instance.

Comment puis-je faire pivoter manuellement mon jeton de passerelle ?

Pour faire pivoter votre jeton de passerelle :

-

Connectez-vous à votre OpenClaw instance via SSH depuis la console Lightsail.

-

Exécutez la commande suivante pour régénérer le jeton :

openclaw token rotate -

L'ancien jeton est immédiatement invalidé. Tous les navigateurs ou clients actuellement associés à l'ancien jeton seront déconnectés.

-

Associez à nouveau vos navigateurs à l'aide du nouveau jeton en suivant les étapes de l'étape 2 : Associer votre navigateur à OpenClaw.

Astuce

Après avoir alterné votre jeton, vérifiez que tous les appareils fiables ont été couplés à nouveau avant de recommencer à les utiliser.

Comment fonctionne la rotation automatique des jetons ?

MOTD 2.0.0 inclut une rotation automatique des jetons qui améliore la sécurité en faisant pivoter chaque jour votre jeton d'accès à la passerelle.

Implications importantes :

-

Lorsque le jeton est automatiquement pivoté, tous les navigateurs et appareils associés seront déconnectés.

-

Vous devrez à nouveau associer votre navigateur en suivant les étapes de l'étape 2 : Associer votre navigateur à OpenClaw.

Si vous ne souhaitez pas que le jeton soit pivoté, vous pouvez le désactiver dans le MOTD en modifiant les paramètres de sécurité.

Comment puis-je modifier les informations d'identification de mon canal de messagerie (Telegram WhatsApp, Slack) ?

Si un jeton ou un identifiant de plateforme de messagerie stocké sur votre OpenClaw instance est compromis (par exemple, votre jeton de bot Telegram, vos identifiants de WhatsApp session ou votre jeton Slack), vous devez le faire pivoter immédiatement pour empêcher tout accès non autorisé à vos canaux de messagerie.

Les informations d'identification des canaux connectés sont stockées ~/.openclaw/credentials/ sur votre instance. Pour faire pivoter un identifiant, procédez comme suit :

-

Révoquez le jeton compromis à la source :

-

Télégramme : ouvrez Telegram

@BotFather, envoyez un message et/revokeutilisez-le pour invalider votre jeton de bot existant et en générer un nouveau. -

WhatsApp: Déconnectez-vous de la session de l'appareil associé WhatsApp sur votre téléphone (

SettingsLinked Devices→ → sélectionnez votre OpenClaw session →Log out). Créez ensuite un nouveau lien à l'aide du flux de jumelage par code QR.

-

-

Mettez à jour les informations d'identification de votre OpenClaw instance : connectez-vous par SSH à votre instance et exécutez :

openclaw channels updateSélectionnez le canal que vous souhaitez mettre à jour et entrez le nouveau jeton ou identifiant lorsque vous y êtes invité.

-

Vérifiez que le canal fonctionne en envoyant un message de test via le canal mis à jour.

Note

La rotation d'un identifiant de messagerie n'affecte pas votre jeton de passerelle ni les autres canaux connectés : chaque identifiant est géré indépendamment.

À quoi sert le setup-lightsail-openclaw-bedrock-role.sh script ?

Il crée un rôle IAM qui permet uniquement à votre OpenClaw instance d'utiliser les modèles fondamentaux disponibles via Amazon Bedrock et AWS Marketplace.

Comment restaurer une OpenClaw instance à partir d'un instantané ?

-

Créez une nouvelle instance à partir d'un OpenClaw instantané existant. Pour plus d'informations, consultez Création d'une instance à partir d'un instantané.

-

Connectez-vous à votre nouvelle OpenClaw instance via SSH depuis la console Lightsail

-

Exécutez la commande suivante pour obtenir l'ID d'instance de votre instance Lightsail, par exemple :

i-1234567890abcdef1TOKEN=`curl -s -X PUT "http://169.254.169.254/latest/api/token" -H "X-aws-ec2-metadata-token-ttl-seconds: 21600"` && curl -w "\n" -s -H "X-aws-ec2-metadata-token: $TOKEN" http://169.254.169.254/latest/meta-data/instance-id -

Exécutez la commande suivante pour obtenir le rôle IAM associé à l'instance :

grep 'role_arn' /home/ubuntu/.aws/config | head -1 | awk '{print $3}' -

Recherchez le rôle que vous avez récupéré à l'étape précédente sur la console IAM

, par ex. LightsailRoleFor-i-0d15d5483571b95bb -

Sélectionnez

Trust relationships -

Sélectionnez

Edit trust policy -

Mettez à jour la politique de confiance avec l'ARN de l'ID d'instance récupéré précédemment, par exemple

"arn:aws:sts::0123456789012:assumed-role/AmazonLightsailInstance/i-1234567890abcdef1" -

Sélectionnez

Update policy

Comment configurer AllowedOrigin mon OpenClaw instance ?

AllowedOrigin est un paramètre de sécurité qui contrôle les adresses Web (origines) autorisées à se connecter à votre OpenClaw passerelle. Cela empêche les sites Web non autorisés d'accéder à votre instance et protège contre les problèmes de sécurité provenant de différentes origines.

MOTD 2.0.0 (OpenClaw 2026.3.2 et versions ultérieures) : AllowedOrigin est géré automatiquement par le service MOTD. Lorsque votre instance démarre ou que l'adresse IP change, le service détecte automatiquement l'origine correcte et met à jour la configuration. Aucune action manuelle n'est requise.

MOTD 1.0.0 (OpenClaw 2026.2.17) : Vous devez configurer manuellement AllowedOrigin si vous accédez OpenClaw à partir d'un domaine spécifique. Connectez-vous à votre instance par SSH et modifiez le fichier OpenClaw de configuration en suivant les instructions ci-dessous pour ajouter vos origines autorisées.

-

Connectez-vous à votre OpenClaw instance via SSH depuis la console Lightsail

-

Ouvrez le fichier de configuration :

~/.openclaw/openclaw.json -

Ajoutez ou modifiez le AllowedOrigin paramètre :

{ "gateway": { "controlUi": { "allowedOrigins": [ "https://<your-domain.com>" ] } } } -

Redémarrez le service de OpenClaw passerelle :

sudo systemctl restart openclaw-gateway

Comment puis-je effectuer la mise OpenClaw à jour vers la dernière version ?

Pour mettre à jour votre OpenClaw passerelle vers la dernière version :

-

Connectez-vous à votre OpenClaw instance en SSH

-

Exécutez la commande de mise à jour :

sudo openclaw update --no-restart && openclaw gateway restart

Remarques importantes :

-

Le OpenClaw plan installe la passerelle globalement sur l'instance, c'est pourquoi les privilèges sudo sont requis

-

Le bouton « Mettre à jour » du tableau de bord de l'interface utilisateur de OpenClaw contrôle ne fonctionnera pas car il ne dispose pas de

sudoprivilèges

Qu'arrive-t-il au jumelage d'appareils lorsque j'associe une adresse IP statique ?

Lorsque vous attachez une adresse IP statique à votre OpenClaw instance, l'adresse IP de l'instance change. Cela a des implications importantes pour le jumelage des appareils :

-

Tous les navigateurs et appareils précédemment couplés seront déconnectés

-

Le jeton de passerelle reste valide, mais le point de terminaison de connexion a changé

-

Vous devez associer à nouveau explicitement tous les navigateurs et appareils après avoir attaché l'adresse IP statique

Pour jumeler à nouveau vos appareils, procédez comme suit :

-

Connexion SSH à votre instance (la connexion SSH fonctionnera avec la nouvelle adresse IP statique)

-

Suivez les étapes de jumelage de l'étape 2 pour reconnecter chaque navigateur

-

Pour les canaux de messagerie (Telegram, WhatsApp), vous devrez peut-être également réapprouver le jumelage

Comment accorder des autorisations de sandbox pour activer les outils ?

Par défaut, OpenClaw exécute des outils et des plug-ins dans des environnements de conteneurs Docker isolés (sandboxes) afin de protéger votre instance contre les opérations potentiellement dangereuses. Cette isolation limite les outils auxquels les outils peuvent accéder, notamment les commandes système, l'accès au système de fichiers, les connexions réseau et les ressources du système hôte.

Bien que cela offre une sécurité renforcée, certains outils peuvent nécessiter des paramètres moins restrictifs pour fonctionner correctement. Par exemple, les outils de scraping Web ont besoin d'un accès réseau, et les outils de gestion de fichiers ont besoin d'un accès plus large au système de fichiers. Sans ces autorisations, le sandbox fonctionne principalement comme un chatbot de base aux capacités limitées.

Pour rendre le bac à sable moins restrictif :

-

Connectez-vous à votre OpenClaw instance via SSH depuis la console Lightsail

-

Exécutez les commandes suivantes pour configurer les paramètres d'exécution de l'outil :

openclaw config set tools.exec.host gateway openclaw config set tools.exec.ask off openclaw config set tools.exec.security full -

Redémarrez le service de OpenClaw passerelle pour que les modifications prennent effet :

openclaw gateway restart

À quoi servent ces paramètres :

-

tools.exec.host gateway- Permet aux outils de s'exécuter directement sur l'hôte de la passerelle plutôt que dans un conteneur Docker isolé, ce qui leur donne accès aux commandes et aux ressources du système -

tools.exec.ask off- Désactive les demandes d'autorisation avant l'exécution des outils, ce qui permet aux outils de s'exécuter automatiquement sans approbation manuelle -

tools.exec.security full- Définit le niveau de sécurité pour l'exécution des outils

Considérations relatives à la sécurité : ces paramètres réduisent considérablement l'isolement entre les outils et votre système. Ne configurez ces paramètres que si vous faites confiance aux outils que vous utilisez. L'exécution d'outils avec des paramètres de sandbox moins restrictifs peut exposer votre instance à des risques de sécurité si un outil est compromis ou malveillant.

Quelles sont les différences entre les versions de MOTD ?

OpenClaw les instances utilisent différentes versions de MOTD (Message of the Day) en fonction de leur date de création. Voici ce que vous devez savoir :

MOTD 1.0.0 (OpenClaw 2026/02/17) :

-

Gestion des passerelles : utilisation

sudo systemctl start/stop/status openclaw-gateway -

Rotation des jetons : manuelle uniquement (utilisation

openclaw token rotate)

MOTD 2.0.0 (OpenClaw 2026.3.2 et versions ultérieures) :

-

Gestion des passerelles : utilisez des commandes simplifiées

openclaw gateway start/stop/status -

Rotation des jetons : rotation quotidienne automatique

Comment vérifier votre version de MOTD : connectez-vous en SSH à votre instance et regardez le message de bienvenue affiché. La version MOTD sera affichée en haut.