Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Utilisation des AWS services

Gestion des identités et des accès AWS

L'utilisation d'un rôle IAM pour accéder aux AWS services, et le fait d'être spécifique dans la politique IAM qui y est associée, est une bonne pratique qui garantit que seuls les utilisateurs des sessions WorkSpaces Applications y ont accès sans gérer d'informations d'identification supplémentaires. Suivez les meilleures pratiques relatives à l'utilisation des rôles IAM avec les WorkSpaces applications.

Créez des politiques IAM pour protéger les compartiments Amazon S3 créés pour conserver les données utilisateur à la fois dans les dossiers personnels et dans les paramètres des applications. Cela empêche l'accès des administrateurs non administrateurs d'WorkSpaces applications.

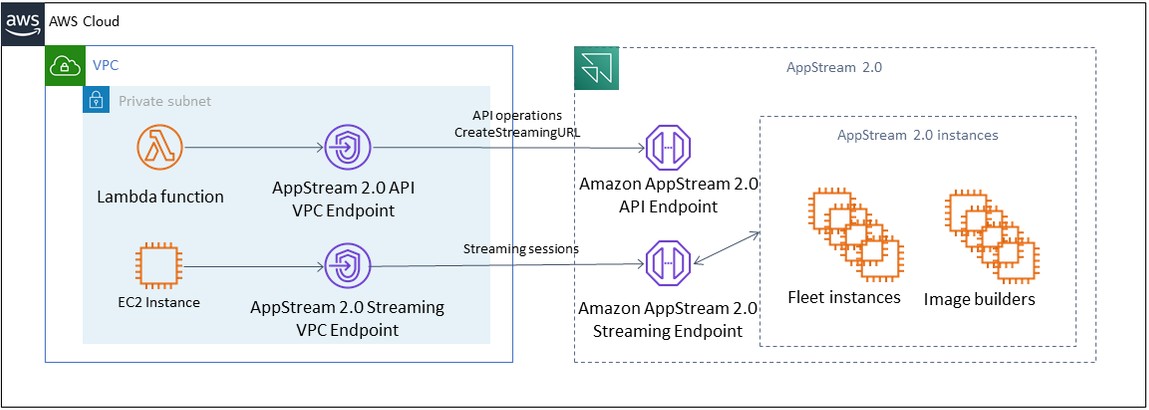

Points de terminaison d’un VPC

Un point de terminaison VPC permet des connexions privées entre votre VPC et les services pris en charge et les services AWS de point de terminaison VPC alimentés par. AWS PrivateLink AWS PrivateLink est une technologie qui vous permet d'accéder à des services de manière privée en utilisant des adresses IP privées. Le trafic entre votre VPC et les autres services ne quitte pas le réseau Amazon. Si l'accès public à Internet n'est requis que pour les AWS services, les points de terminaison VPC suppriment complètement le besoin de passerelles NAT et de passerelles Internet.

Dans les environnements où les routines d'automatisation ou les développeurs nécessitent d'effectuer des appels d'API pour les WorkSpaces applications, créez un point de terminaison VPC d'interface pour les opérations de l'API WorkSpaces des applications. Par exemple, s'il existe des instances EC2 dans des sous-réseaux privés sans accès public à Internet, un point de terminaison VPC pour l'API WorkSpaces Applications peut être utilisé pour appeler des opérations d'API AppStream 2.0 telles que l'URL. CreateStreaming Le schéma suivant montre un exemple de configuration dans lequel l'API d' WorkSpaces applications et les points de terminaison VPC de streaming sont utilisés par des fonctions Lambda et des instances EC2.

Point de terminaison d'un VPC

Le point de terminaison VPC de streaming vous permet de diffuser des sessions via un point de terminaison VPC. Le point de terminaison de l'interface de streaming gère le trafic de streaming au sein de votre VPC. Le trafic de streaming inclut les pixels, l’USB, l’entrée utilisateur, l’audio, le presse-papiers, le chargement et le téléchargement de fichiers et le trafic d’imprimante. Pour utiliser le point de terminaison VPC, le paramètre du point de terminaison VPC doit être activé dans la pile Applications. WorkSpaces Cela constitue une alternative à la diffusion en continu de sessions utilisateur sur Internet public à partir de sites disposant d'un accès limité à Internet et qui bénéficieraient d'un accès via une instance Direct Connect. Le streaming de sessions utilisateur via un point de terminaison VPC nécessite les éléments suivants :

-

Les groupes de sécurité associés au point de terminaison de l'interface doivent autoriser l'accès entrant aux ports (TCP) et aux ports

4431400–1499(TCP) à partir de la plage d'adresses IP à partir de laquelle vos utilisateurs se connectent. -

La liste de contrôle d'accès réseau pour les sous-réseaux doit autoriser le trafic sortant des ports réseau éphémères

1024-65535(TCP) vers la plage d'adresses IP à partir de laquelle vos utilisateurs se connectent. -

La connectivité Internet est nécessaire pour authentifier les utilisateurs et fournir les ressources Web dont WorkSpaces les applications ont besoin pour fonctionner.

Pour en savoir plus sur la restriction du trafic aux AWS services dotés d' WorkSpaces applications, consultez le guide d'administration pour la création et le streaming à partir de points de terminaison VPC.

Lorsqu'un accès public complet à Internet est requis, il est recommandé de désactiver la configuration de sécurité renforcée (ESC) d'Internet Explorer sur Image Builder. Pour plus d'informations, consultez le guide WorkSpaces d'administration des applications pour désactiver la configuration de sécurité renforcée d'Internet Explorer.

Configuration du service de métadonnées d'instance (IMDS) sur vos instances

Cette rubrique décrit le service de métadonnées d'instance (IMDS).

Les métadonnées d'instance sont des données relatives à une instance Amazon Elastic Compute Cloud (Amazon EC2) que les applications peuvent utiliser pour configurer ou gérer l'instance en cours d'exécution. Le service de métadonnées d'instance (IMDS) est un composant sur instance utilisé par le code sur l'instance pour accéder en toute sécurité aux métadonnées d'instance. Pour plus d'informations, consultez Métadonnées d'instance et données utilisateur dans le Guide de l'utilisateur Amazon EC2.

Le code peut accéder aux métadonnées d'une instance en cours d'exécution à l'aide de l'une des deux méthodes suivantes : service de métadonnées d'instance version 1 (IMDSv1) ou service de métadonnées d'instance version 2 (IMDSv2). IMDSv2 utilise des requêtes orientées session et atténue plusieurs types de vulnérabilités susceptibles d'être utilisées pour tenter d'accéder à l'IMDS. Pour plus d'informations sur ces deux méthodes, consultez la section Configuration du service de métadonnées d'instance dans le guide de l'utilisateur Amazon EC2.

Support en matière de ressources pour l'IMDS

Les flottes permanentes, à la demande, à session unique et multisession, ainsi que tous les générateurs d'images, prennent IMDSv2 en charge les IMDSv1 images d' WorkSpaces applications avec la version de l'agent ou la mise à jour d'image gérée publiée le 16 janvier 2024 ou après cette date.

Les instances Elastic Fleets et AppBlock Builders prennent également en charge les deux IMDSv1 et IMDSv2.

Exemple de paramètres d'attributs IMDS

Vous trouverez ci-dessous deux exemples de choix de la méthode IMDS :

Exemple de SDK Java v2

Ci-dessous, exemple de demande, désactivation IMDSv1 à l'aide d'disableIMDSV1attributs

CreateFleetRequest request = CreateFleetRequest.builder() .name("TestFleet") .imageArn("arn:aws:appstream:us-east-1::image/TestImage") .instanceType("stream.standard.large") .fleetType(FleetType.ALWAYS_ON) .computeCapacity(ComputeCapacity.builder() .desiredInstances(5) .build()) .description("Test fleet description") .displayName("Test Fleet Display Name") .enableDefaultInternetAccess(true) .maxUserDurationInSeconds(3600) .disconnectTimeoutInSeconds(900) .idleDisconnectTimeoutInSeconds(600) .iamRoleArn("arn:aws:iam::123456789012:role/TestRole") .streamView(StreamView.APP) .platform(PlatformType.WINDOWS) .maxConcurrentSessions(10) .maxSessionsPerInstance(2) .tags(tags) .disableIMDSV1(true) .build();

Définissez disable IMDSV1 sur true pour désactiver IMDSv1 et appliquer IMDSv2.

Définissez disable IMDSV1 sur false pour activer à la fois IMDSv1 et IMDSv2.

Exemple de CLI

Ci-dessous, exemple de demande, désactivation IMDSv1 à l'aide d'--disable-imdsv1attributs

aws appstream create-fleet --name test-fleet --image-arn "arn:aws:appstream:us-east-1::image/test-image" --disable-imdsv1 --instance-type stream.standard.small --compute-capacity DesiredInstances=2 --max-user-duration-in-seconds 57600 --disconnect-timeout-in-seconds 57600 --region us-east-1

--disable-imdsv1Réglez sur true pour désactiver IMDSv1 et appliquer IMDSv2.

Définissez cette valeur --no-disable-imdsv1 sur false pour activer à la fois IMDSv1 et IMDSv2.