Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Configuración única de una aplicación de federación de IAM directa en Okta

Inicie sesión en su cuenta de Okta como usuario con permisos administrativos.

En la Consola de administración de Okta, en Aplicaciones, seleccione Aplicaciones.

Seleccione Explorar el catálogo de aplicaciones. Busque y elija Federación de cuentas de AWS . Seleccione Agregar integración.

Para configurar la federación de IAM directa, siga AWS los pasos que se indican en Cómo configurar SAML 2.0 para

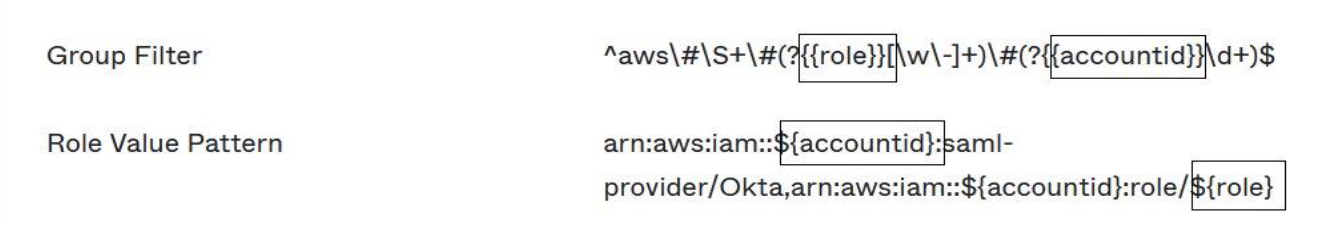

la federación de cuentas. AWS Para gestionar situaciones de error regionales, al configurar el punto final de inicio de sesión, te recomendamos que habilites tanto el punto de enlace no regional como varios puntos de enlace regionales en todas las regiones en las que operes, a fin de mejorar la resiliencia de la federación. Al configurar la URL de ACS para este acceso de emergencia, le recomendamos que utilice el punto de enlace regional de una región diferente a la región en la que está desplegado su centro de identidad de IAM. Consulte los puntos de conexión de inicio de sesión en la Referencia AWS general para ver la lista de puntos de enlace regionales. En la pestaña Opciones de inicio de sesión, seleccione SAML 2.0 e introduzca los ajustes de Filtro de grupo y Patrón de valores de rol. El nombre del grupo para el directorio de usuarios depende del filtro que configure.

En la figura anterior, la variable

rolecorresponde al rol de operaciones de emergencia en su cuenta de acceso de emergencia. Por ejemplo, si crea elEmergencyAccess_Role1_ROrol (como se describe en la tabla de mapeo) en Cuenta de AWS123456789012y si la configuración del filtro de grupo está configurada como se muestra en la figura anterior, el nombre de su grupo debería serlo.aws#EmergencyAccess_Role1_RO#123456789012En el directorio (por ejemplo, el directorio de Active Directory), cree el grupo de acceso de emergencia y especifique un nombre para el directorio (por ejemplo,

aws#EmergencyAccess_Role1_RO#123456789012). Asigne sus usuarios a este grupo mediante el mecanismo de aprovisionamiento existente.En la cuenta de acceso de emergencia, configure una política de confianza personalizada que proporcione los permisos necesarios para que se asuma el rol de acceso de emergencia durante una interrupción. A continuación, se muestra un ejemplo de una política de confianza personalizada asociada al rol

EmergencyAccess_Role1_RO. Para ver un ejemplo, consulte la cuenta de emergencia en el diagrama en Cómo diseñar una asignación de roles, cuentas y grupos de emergencia. Sustituya el ARN del proveedor de SAML de ejemplo por el correcto que haya creado en la cuenta de acceso de emergencia. Sustituya los puntos finales regionales del ejemplo por las regiones que elija.A continuación se muestra un ejemplo de una declaración de una política de permisos asociada al rol

EmergencyAccess_Role1_RO. Para ver un ejemplo, consulte la cuenta de emergencia en el diagrama en Cómo diseñar una asignación de roles, cuentas y grupos de emergencia.En las cuentas de carga de trabajo, configure una política de confianza personalizada. A continuación se muestra un ejemplo de declaración de una política de confianza asociada al rol

EmergencyAccess_RO. En este ejemplo, la cuenta123456789012es la cuenta de acceso de emergencia. Para ver un ejemplo, consulte la cuenta de carga de trabajo en el diagrama en Cómo diseñar una asignación de roles, cuentas y grupos de emergencia.nota

La mayoría le IdPs permiten mantener desactivada la integración de una aplicación hasta que sea necesaria. Le recomendamos que mantenga la aplicación de federación de IAM directa desactivada en su IdP hasta que sea necesaria para el acceso de emergencia.