Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Configuración del acceso privado a un bucket de Amazon S3 a través de un punto de conexión de VPC

Martin Maritsch, Nicolas Jacob Baer, Gabriel Rodriguez Garcia, Shukhrat Khodjaev, Mohan Gowda Purushothama y Joaquin Rinaudo, Amazon Web Services

Resumen

En Amazon Simple Storage Service (Amazon S3), los URLs prefirmados permiten compartir archivos de tamaño arbitrario con los usuarios de destino. De forma predeterminada, URLs se puede acceder a Amazon S3 prefirmados desde Internet dentro de un período de tiempo de caducidad, lo que facilita su uso. Sin embargo, los entornos corporativos a menudo requieren que el acceso a Amazon S3 esté prefirmado URLs para estar limitado únicamente a una red privada.

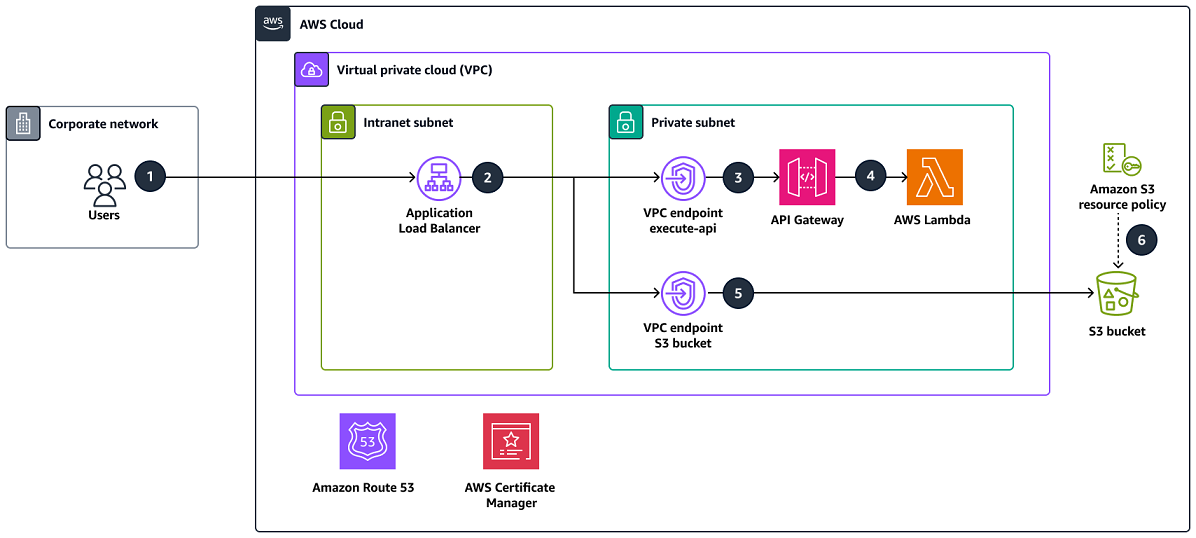

Este patrón presenta una solución sin servidor para interactuar de forma segura con los objetos de S3 mediante el uso de objetos prefirmados URLs desde una red privada sin acceso a Internet. En la arquitectura, los usuarios acceden a un equilibrador de carga de aplicación a través de un nombre de dominio interno. El tráfico se enruta de manera interna a través de Amazon API Gateway y un punto de conexión de nube privada virtual (VPC) del bucket de S3. La AWS Lambda función genera descargas de archivos prefirmados URLs a través del punto final de la VPC privada, lo que ayuda a mejorar la seguridad y la privacidad de los datos confidenciales.

Requisitos previos y limitaciones

Requisitos previos

Una VPC que incluye una subred implementada en una Cuenta de AWS que está conectada a la red corporativa (por ejemplo, a través de). AWS Direct Connect

Limitaciones

El bucket S3 debe tener el mismo nombre que el dominio, por lo que le recomendamos que consulte Reglas de nomenclatura de buckets de Amazon S3.

Este ejemplo de arquitectura no incluye características de supervisión para la infraestructura implementada. Si su caso de uso requiere supervisión, considere la posibilidad de añadir servicios de supervisión de AWS.

Este ejemplo de arquitectura no incluye la validación de entradas. Si su caso de uso requiere la validación de las entradas y un mayor nivel de seguridad, considere utilizarla AWS WAF para proteger su API.

Esta arquitectura de ejemplo no incluye el registro de acceso con el equilibrador de carga de aplicación Si el caso de uso requiere el registro de acceso, considere la posibilidad de habilitar los registros de acceso del equilibrador de carga.

Versiones

Python versión 3.11 o posterior

Terraform versión 1.6 o posterior

Arquitectura

Pila de tecnología de destino

Los servicios siguientes de AWS se utilizan en la pila de tecnologías de destino:

Amazon S3 es el servicio de almacenamiento principal que se utiliza para cargar, descargar y almacenar archivos de manera segura.

Amazon API Gateway expone los recursos y puntos de conexión para interactuar con el bucket de S3. Este servicio desempeña un papel en la generación de datos prefirmados URLs para descargar o cargar.

AWS Lambdagenera archivos prefirmados URLs para descargar desde Amazon S3. API Gateway llama a la función de Lambda.

Amazon VPC implementa recursos en una VPC para proporcionar aislamiento de la red. La VPC incluye subredes y tablas de enrutamiento para controlar el flujo de tráfico.

El equilibrador de carga de aplicación dirige el tráfico entrante a API Gateway o al punto de conexión de VPC del bucket de S3. Permite a los usuarios de la red corporativa acceder a los recursos de manera interna.

El punto de conexión de VPC para Amazon S3 permite la comunicación directa y privada entre los recursos de la VPC y Amazon S3 sin tener que atravesar la Internet pública.

AWS Identity and Access Management (IAM) controla el acceso a AWS los recursos. Los permisos se configuran para garantizar interacciones seguras con la API y otros servicios.

Arquitectura de destino

En el siguiente diagrama se ilustra lo siguiente:

Los usuarios de la red corporativa pueden acceder al equilibrador de carga de aplicación a través de un nombre de dominio interno. Suponemos que existe una conexión entre la red corporativa y la subred de la intranet Cuenta de AWS (por ejemplo, a través de una Direct Connect conexión).

El Application Load Balancer dirige el tráfico entrante a API Gateway para generar datos prefirmados URLs para descargar o cargar en Amazon S3, o al punto final de VPC del bucket de S3. En ambos casos, las solicitudes se enrutan internamente y no es necesario que atraviesen Internet.

API Gateway expone los recursos y puntos de conexión para interactuar con el bucket de S3. En este ejemplo, proporcionamos un punto de conexión para descargar archivos del bucket de S3, pero esto podría ampliarse para proporcionar también la funcionalidad de carga.

La función de Lambda genera la URL prefirmada para descargar un archivo de Amazon S3 mediante el nombre de dominio del equilibrador de carga de aplicación en lugar del dominio público de Amazon S3.

El usuario recibe la URL prefirmada y la utiliza para descargar el archivo de Amazon S3 mediante el equilibrador de carga de aplicación. El equilibrador de carga incluye una ruta predeterminada para enviar el tráfico que no está destinado a la API hacia el punto de conexión de VPC del bucket de S3.

El punto de conexión de VPC enruta la URL prefirmada con el nombre de dominio personalizado al bucket de S3. El bucket de S3 debe tener el mismo nombre que el dominio.

Automatización y escala

Este patrón utiliza Terraform para implementar la infraestructura del repositorio de código en una Cuenta de AWS.

Tools (Herramientas)

Herramientas

Python

es un lenguaje de programación informático de uso general. Terraform

es una herramienta de infraestructura como código (IaC) HashiCorp que le ayuda a crear y administrar recursos locales y en la nube. AWS Command Line Interface (AWS CLI) es una herramienta de código abierto que te ayuda a interactuar con los AWS servicios mediante comandos en tu consola de línea de comandos.

Repositorio de código

Prácticas recomendadas

La arquitectura de ejemplo para este patrón utiliza permisos de IAM para controlar el acceso a la API. Cualquier persona que tenga credenciales de IAM válidas puede llamar a la API. Si su caso de uso requiere un modelo de autorización más complejo, es posible que quiera utilizar un mecanismo de control de acceso distinto.

Epics

| Tarea | Descripción | Habilidades requeridas |

|---|---|---|

Obtenga AWS las credenciales. | Revise sus AWS credenciales y el acceso a su cuenta. Para obtener instrucciones, consulte los ajustes de configuración y del archivo de credenciales en la AWS CLI documentación. | AWS DevOps, AWS general |

Clonar el repositorio. | Clona el GitHub repositorio proporcionado con este patrón:

| AWS DevOps, AWS general |

Configure las variables |

| AWS DevOps, AWS general |

Implemente la solución. |

| AWS DevOps, AWS general |

| Tarea | Descripción | Habilidades requeridas |

|---|---|---|

Crear un archivo de prueba. | Cargue un archivo en Amazon S3 para crear un escenario de prueba para la descarga del archivo. Puede utilizar la consola Amazon S3

| AWS DevOps, AWS general |

Pruebe la funcionalidad de las URL prefirmadas. |

| AWS DevOps, AWS general |

Elimine recursos. | Asegúrese de eliminar los recursos cuando ya no sean necesarios:

| AWS DevOps, AWS general |

Resolución de problemas

| Problema | Solución |

|---|---|

Los nombres de clave de objetos de S3 con caracteres especiales, como signos numéricos (#), infringen los parámetros de la URL y provocan errores. | Codifique los parámetros de URL correctamente y asegúrese de que el nombre de la clave del objeto S3 siga las directrices de Amazon S3. |

Recursos relacionados

Amazon S3:

Amazon API Gateway:

Equilibrador de carga de aplicación:

Alojamiento de sitios web estáticos HTTPS internos con ALB, S3 y PrivateLink

(AWS entrada de blog)