Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Uso de AWS servicios

AWS Identity and Access Management

Se recomienda utilizar un rol de IAM para acceder a los AWS servicios y especificar la política de IAM correspondiente, ya que solo los usuarios de WorkSpaces las sesiones de aplicaciones tienen acceso sin tener que gestionar credenciales adicionales. Siga las prácticas recomendadas para utilizar las funciones de IAM con las aplicaciones. WorkSpaces

Cree políticas de IAM para proteger los buckets de Amazon S3 que se crean para conservar los datos de los usuarios tanto en las carpetas de inicio como en la persistencia de la configuración de la aplicación. Esto impide el acceso a personas que no son administradores de WorkSpaces aplicaciones.

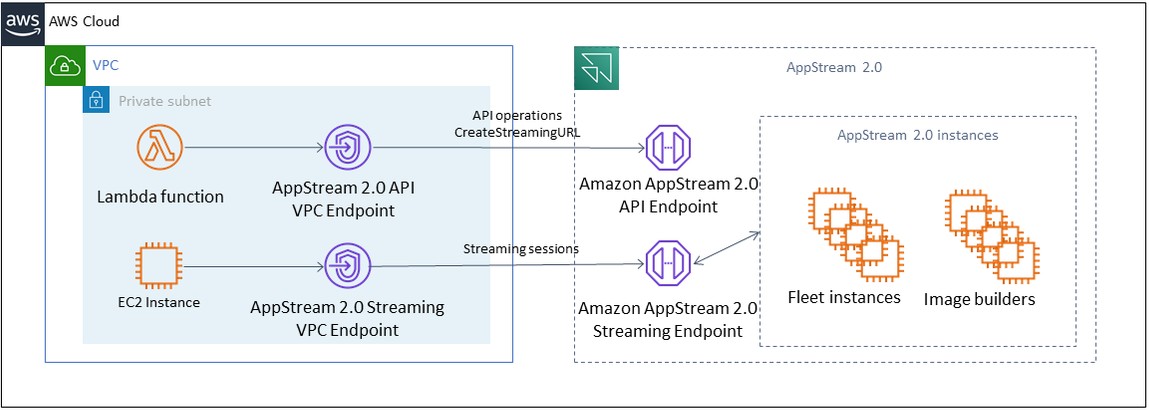

Puntos de conexión de VPC

Un punto de enlace de VPC permite conexiones privadas entre su VPC y los servicios compatibles AWS y los servicios de punto final de VPC con tecnología. AWS PrivateLink AWS PrivateLink es una tecnología que le permite acceder de forma privada a los servicios mediante direcciones IP privadas. El tráfico entre su VPC y el otro servicio no sale de la red de Amazon. Si el acceso público a Internet solo es necesario para AWS los servicios, los puntos finales de VPC eliminan por completo la necesidad de puertas de enlace NAT y puertas de enlace de Internet.

En entornos en los que las rutinas de automatización o los desarrolladores requieran realizar llamadas a la API para WorkSpaces las aplicaciones, cree un punto final de VPC de interfaz para WorkSpaces las operaciones de la API de aplicaciones. Por ejemplo, si hay instancias EC2 en subredes privadas sin acceso público a Internet, se puede usar un punto final de VPC para la API de WorkSpaces aplicaciones para llamar a las operaciones de la API AppStream 2.0, como la URL. CreateStreaming El siguiente diagrama muestra un ejemplo de configuración en el que las funciones Lambda y las instancias EC2 consumen la API de WorkSpaces aplicaciones y los puntos finales de VPC de streaming.

Punto de conexión VPC

El punto de conexión de VPC de transmisión le permite transmitir sesiones a través de un punto de conexión de VPC. El punto de enlace de interfaz de transmisión mantiene el tráfico de transmisión en la VPC. El tráfico de transmisión incluye el tráfico de píxeles, USB, entradas de usuario, audio, portapapeles, carga y descarga de archivos e impresoras. Para usar el punto de enlace de la VPC, la configuración del punto de enlace de la VPC debe estar habilitada en la pila de aplicaciones. WorkSpaces Esto sirve como alternativa a la transmisión de las sesiones de los usuarios a través de la Internet pública desde ubicaciones que tienen acceso limitado a Internet y que se beneficiarían del acceso a través de una instancia de Direct Connect. La transmisión de sesiones de usuario a través de un punto de conexión de VPC requiere lo siguiente:

-

Los grupos de seguridad asociados con el punto de conexión de interfaz deben permitir el acceso de entrada al puerto

443(TCP) y a los puertos1400–1499(TCP) desde el rango de direcciones IP desde el que se conecten los usuarios. -

La lista de control de acceso a la red para las subredes debe permitir el tráfico de salida desde los puertos de red efímeros

1024-65535(TCP) hasta el rango de direcciones IP desde el que se conecten los usuarios. -

Se requiere conectividad a Internet para autenticar a los usuarios y entregar los activos web que WorkSpaces las aplicaciones necesitan para funcionar.

Para obtener más información sobre cómo restringir el tráfico a AWS los servicios con WorkSpaces aplicaciones, consulta la guía de administración para crear y transmitir desde puntos de conexión de VPC.

Cuando se requiere acceso público completo a Internet, se recomienda deshabilitar la Configuración de seguridad mejorada (ESC) de Internet Explorer en Image Builder. Para obtener más información, consulte la guía de administración de WorkSpaces aplicaciones para deshabilitar la configuración de seguridad mejorada de Internet Explorer.

Configuración del servicio de metadatos de instancias (IMDS) en sus instancias

En este tema se describe el servicio de metadatos de instancias (IMDS).

Los metadatos de instancia son datos relacionados con una instancia de Amazon Elastic Compute Cloud (Amazon EC2) que las aplicaciones pueden utilizar para configurar o administrar la instancia de ejecución. El servicio de metadatos de instancia (IMDS) es un componente de la instancia que utiliza el código de instancia para acceder de forma segura a los metadatos de la instancia. Para obtener más información, consulte Metadatos de instancia y datos de usuario en la Guía del usuario de Amazon EC2.

El código puede acceder a los metadatos de la instancia desde una instancia en ejecución mediante uno de estos dos métodos: la versión 1 (IMDSv1) del servicio de metadatos de la instancia o la versión 2 (IMDSv2) del servicio de metadatos de la instancia. IMDSv2 utiliza solicitudes orientadas a la sesión y mitiga varios tipos de vulnerabilidades que podrían utilizarse para intentar acceder al IMDS. Para obtener más información sobre estos dos métodos, consulte Configuración del servicio de metadatos de instancia en la Guía del usuario de Amazon EC2.

Soporte de recursos para el IMDS

Las flotas siempre activas, bajo demanda, de sesión única y multisesión, y todos los generadores de imágenes son compatibles tanto IMDSv1 con la ejecución de imágenes de WorkSpaces aplicaciones como IMDSv2 cuando se ejecutan con la versión del agente o la actualización de imágenes gestionada publicada el 16 de enero de 2024 o después.

Las instancias de Elastic Fleets y AppBlock Builders también son compatibles con y. IMDSv1 IMDSv2

Ejemplo de configuración de atributos de IMDS

A continuación se muestran dos ejemplos de cómo elegir el método IMDS:

Ejemplo de SDK para Java v2

A continuación se muestra un ejemplo de solicitud de inhabilitación IMDSv1 mediante disableIMDSV1 atributos

CreateFleetRequest request = CreateFleetRequest.builder() .name("TestFleet") .imageArn("arn:aws:appstream:us-east-1::image/TestImage") .instanceType("stream.standard.large") .fleetType(FleetType.ALWAYS_ON) .computeCapacity(ComputeCapacity.builder() .desiredInstances(5) .build()) .description("Test fleet description") .displayName("Test Fleet Display Name") .enableDefaultInternetAccess(true) .maxUserDurationInSeconds(3600) .disconnectTimeoutInSeconds(900) .idleDisconnectTimeoutInSeconds(600) .iamRoleArn("arn:aws:iam::123456789012:role/TestRole") .streamView(StreamView.APP) .platform(PlatformType.WINDOWS) .maxConcurrentSessions(10) .maxSessionsPerInstance(2) .tags(tags) .disableIMDSV1(true) .build();

Establezca disable IMDSV1 en true para deshabilitar IMDSv1 y hacer cumplir IMDSv2.

IMDSV1Establezca disable en false para habilitar ambos IMDSv1 IMDSv2.

Ejemplo de la CLI

A continuación se muestra un ejemplo de solicitud de desactivación IMDSv1 mediante --disable-imdsv1 atributos

aws appstream create-fleet --name test-fleet --image-arn "arn:aws:appstream:us-east-1::image/test-image" --disable-imdsv1 --instance-type stream.standard.small --compute-capacity DesiredInstances=2 --max-user-duration-in-seconds 57600 --disconnect-timeout-in-seconds 57600 --region us-east-1

--disable-imdsv1Configúrelo en true para deshabilitar IMDSv1 y hacer cumplir IMDSv2.

--no-disable-imdsv1Configúrelo en falso para habilitar ambos IMDSv1 IMDSv2.