Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Erste Schritte mit OpenClaw on Lightsail

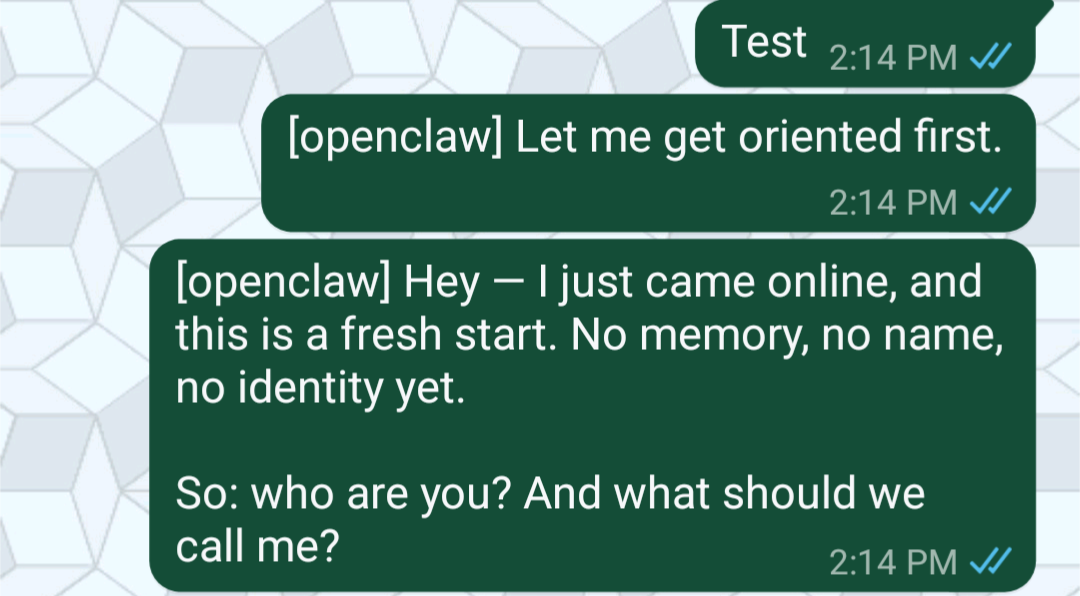

OpenClaw ist ein KI-gestütztes Chat-Gateway, das auf Amazon Lightsail läuft und Ihnen einen privaten, selbst gehosteten KI-Assistenten bietet, auf den Sie über Ihren Browser, WhatsApp Telegram und mehr zugreifen können. In diesem Tutorial erfahren Sie, wie Sie eine Amazon OpenClaw Lightsail-Instance starten, Ihren Browser koppeln, KI-Funktionen aktivieren und optional Messaging-Kanäle verbinden.

Wussten Sie das?

Ihre OpenClaw Lightsail-Instance ist mit Amazon Bedrock als Standardanbieter für KI-Modelle vorkonfiguriert. Sobald Sie die Einrichtung abgeschlossen haben, können Sie sofort mit Ihrem KI-Assistenten chatten — es ist keine zusätzliche Konfiguration erforderlich.

Schritt 1: Erstellen Sie eine OpenClaw Instanz

In diesem Schritt erstellen Sie eine Lightsail-Instanz, die ausgeführt wird. OpenClaw

Um eine Lightsail-Instanz zu erstellen mit OpenClaw

-

Melden Sie sich bei der Lightsail-Konsole

an. -

Wählen Sie auf der Lightsail-Startseite im Abschnitt Instances die Option Create instance aus.

-

Wählen Sie die AWS Region und die Availability Zone für Ihre Instance aus.

-

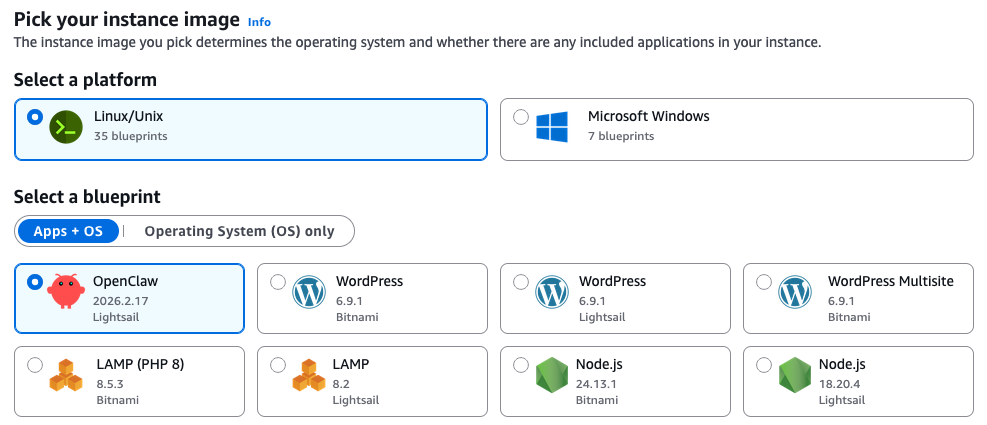

Wählen Sie das Image für Ihre Instance wie folgt aus:

-

Wählen Sie unter Plattform auswählen die Option Linux/Unix aus.

-

Wählen Sie unter Blueprint auswählen die Option aus. OpenClaw

-

-

Wählen Sie unter Wählen Sie Ihren Instanzplan aus einen Instanzplan aus (für eine optimale Leistung wird ein Speicherplan mit 4 GB empfohlen).

-

Geben Sie einen Namen für Ihre Instance ein, oder verwenden Sie den angegebenen Standardnamen.

Anmerkung

Instanznamen müssen innerhalb Ihres Lightsail-Kontos eindeutig sein, 2—255 Zeichen lang sein, mit einem alphanumerischen Zeichen beginnen und enden und nur alphanumerische Zeichen, Punkte, Bindestriche oder Unterstriche enthalten.

-

Wählen Sie Create instance (Instance erstellen).

Während des Starts befindet sich Ihre Instance für einige Minuten im Startstatus. Warten Sie, bis der Status Wird ausgeführt angezeigt wird, bevor Sie mit dem nächsten Schritt fortfahren.

Schritt 2: Koppeln Sie Ihren Browser mit OpenClaw

Bevor Sie das OpenClaw Dashboard verwenden können, müssen Sie Ihren Browser mit koppeln OpenClaw. Dadurch wird eine sichere Verbindung zwischen Ihrer Browsersitzung und hergestellt OpenClaw.

Tipp

Halten Sie Ihren Browser auf demselben Gerät bereit, mit dem Sie auf das OpenClaw Dashboard zugreifen. In diesem Schritt kopieren Sie ein Token aus Lightsail und fügen es in das OpenClaw Dashboard ein.

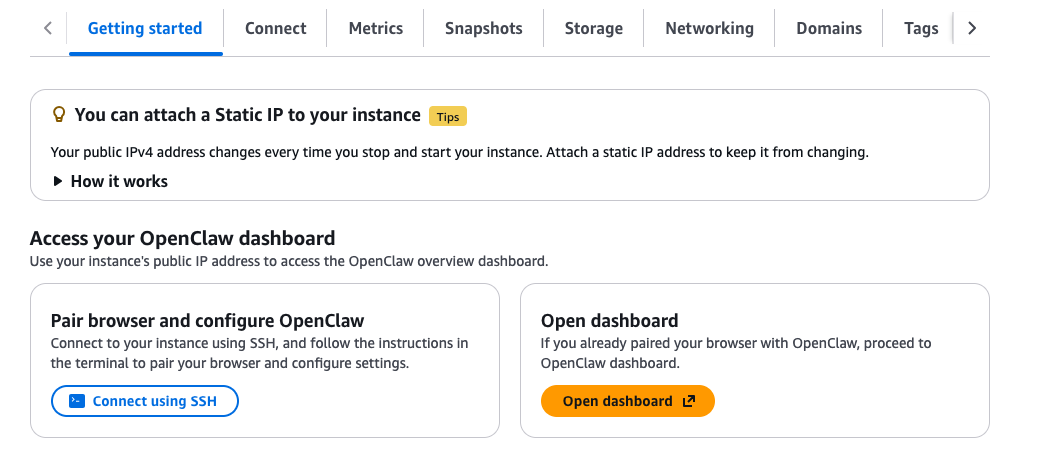

Die öffentliche Standard-IP-Adresse für Ihre OpenClaw Instance ändert sich, wenn Sie Ihre Instance beenden und starten. Wenn Sie Ihrer Instance eine statische IP-Adresse zuordnen, bleibt sie auch dann unverändert, wenn Sie Ihre Instance beenden und starten. Weitere Informationen finden Sie unter IP-Adressen für Lightsail-Ressourcen anzeigen und verwalten.

Um Ihren Browser zu koppeln mit OpenClaw

-

Wählen Sie im Bereich Instances der Lightsail-Konsole den Namen Ihrer OpenClaw Instance aus, um die Instanzverwaltungsseite zu öffnen.

-

Wählen Sie auf der Registerkarte Erste Schritte unter Browser koppeln mit die OpenClaw Option Connect using SSH aus. Ein browserbasiertes SSH-Terminal wird geöffnet.

Wussten Sie schon?

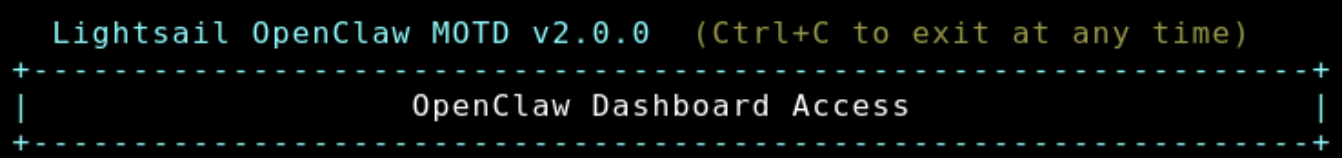

Der Dienst Message of the Day (MOTD), der auf Ihrer OpenClaw Instance ausgeführt wird, verwaltet mehrere automatisierte Konfigurationsaufgaben, darunter die Herkunftserkennung, die Zertifikatsverwaltung und die Token-Rotation. Sie können Ihre MOTD-Version überprüfen, indem Sie sich über SSH mit Ihrer Instance verbinden.

Ihre OpenClaw Instance konfiguriert das Gateway automatisch so, dass es Verbindungen von der IP-Adresse der Instanz akzeptiert. MOTD Version 2.0.0 enthält eine Funktion zur automatischen Erkennung von Ursprüngen, die beim Start der Instanz ausgeführt wird und konfiguriert, dass der zulässige Ursprung die aktuelle IP-Adresse der Instanz ist. Wenn Sie Ihrer Instance eine statische IP-Adresse zuordnen, aktualisiert das System automatisch den zulässigen Ursprung, sodass stattdessen die statische IP-Adresse verwendet wird.

-

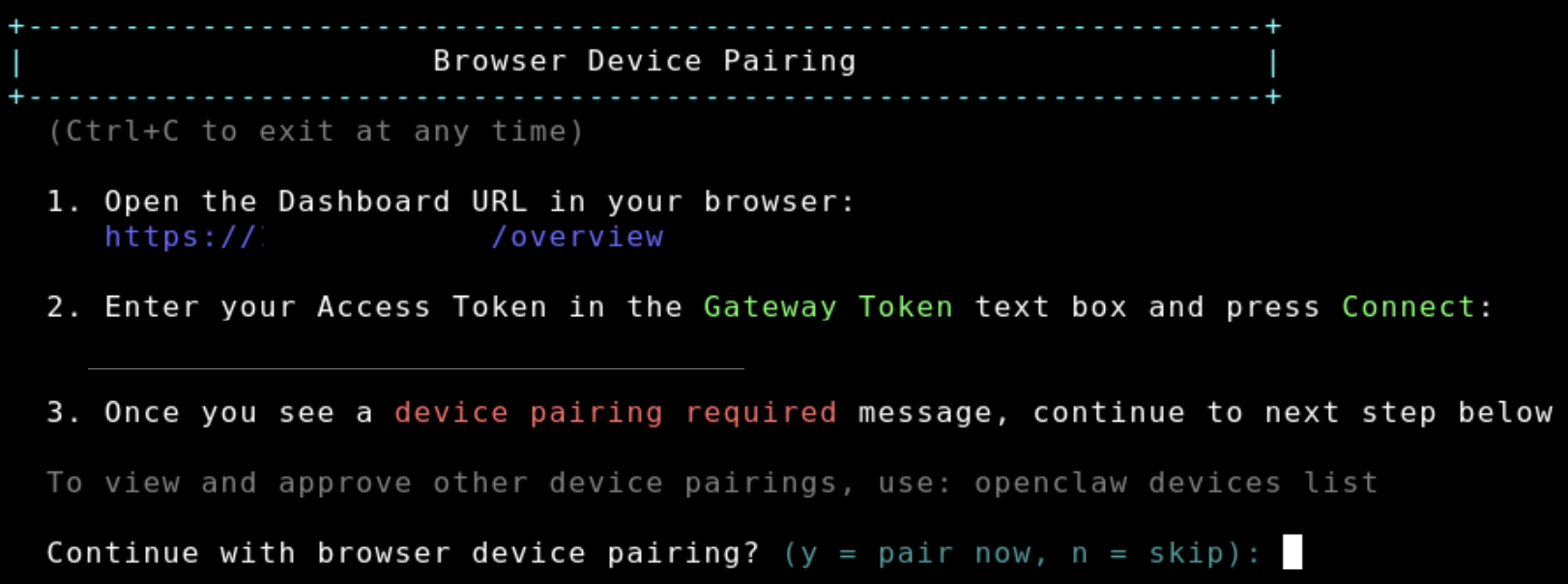

Suchen Sie im SSH-Terminal nach der Dashboard-URL, die in der Willkommensnachricht angezeigt wird. Kopieren Sie diese URL und öffnen Sie sie in einem neuen Browser-Tab.

-

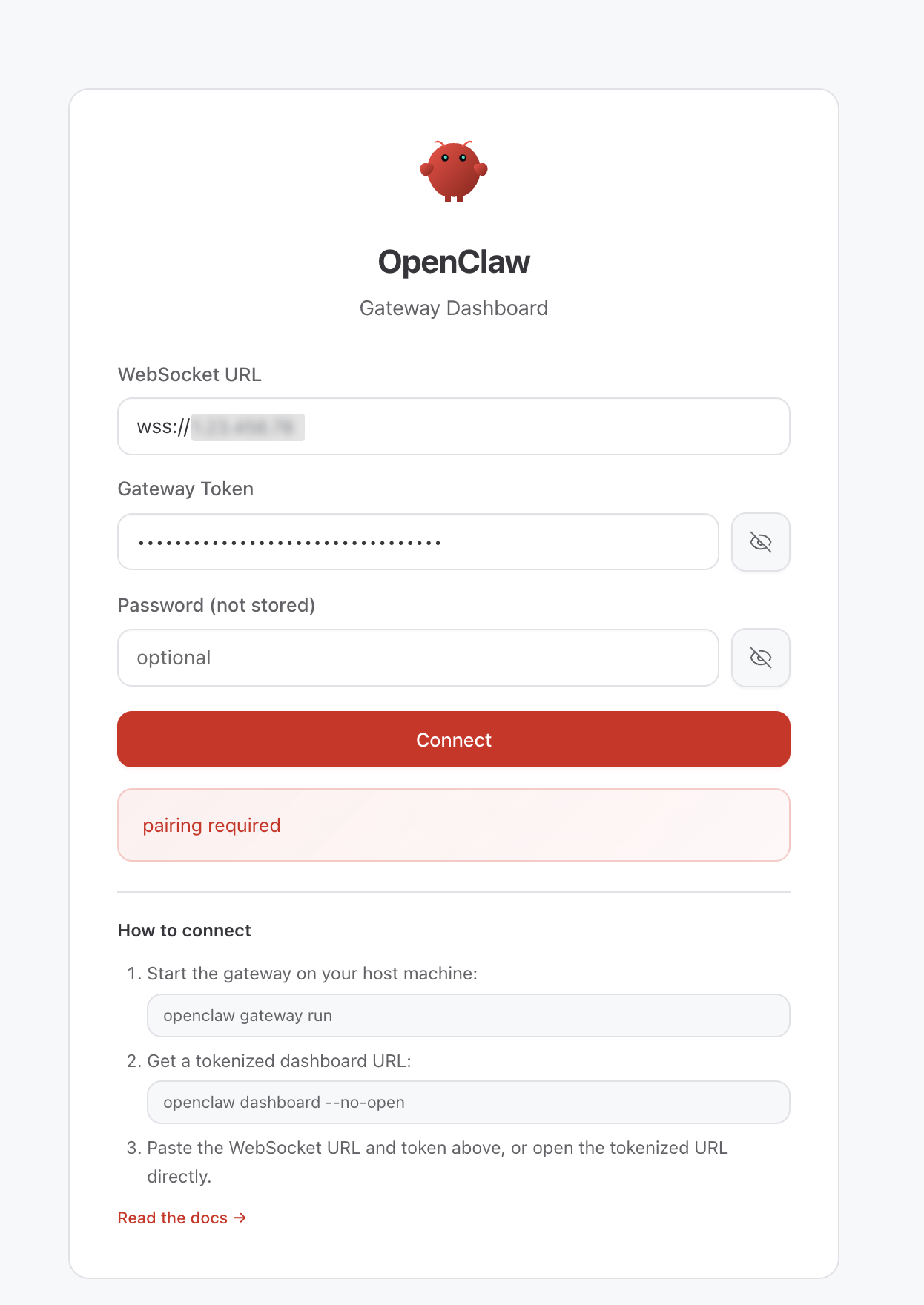

Suchen Sie im sich öffnenden OpenClaw Dashboard nach dem Feld Gateway Token.

-

Kopieren Sie im SSH-Terminal das angezeigte Zugriffstoken.

-

Fügen Sie das kopierte Zugriffstoken in das Feld Gateway-Token im OpenClaw Dashboard ein und klicken Sie dann auf Connect.

-

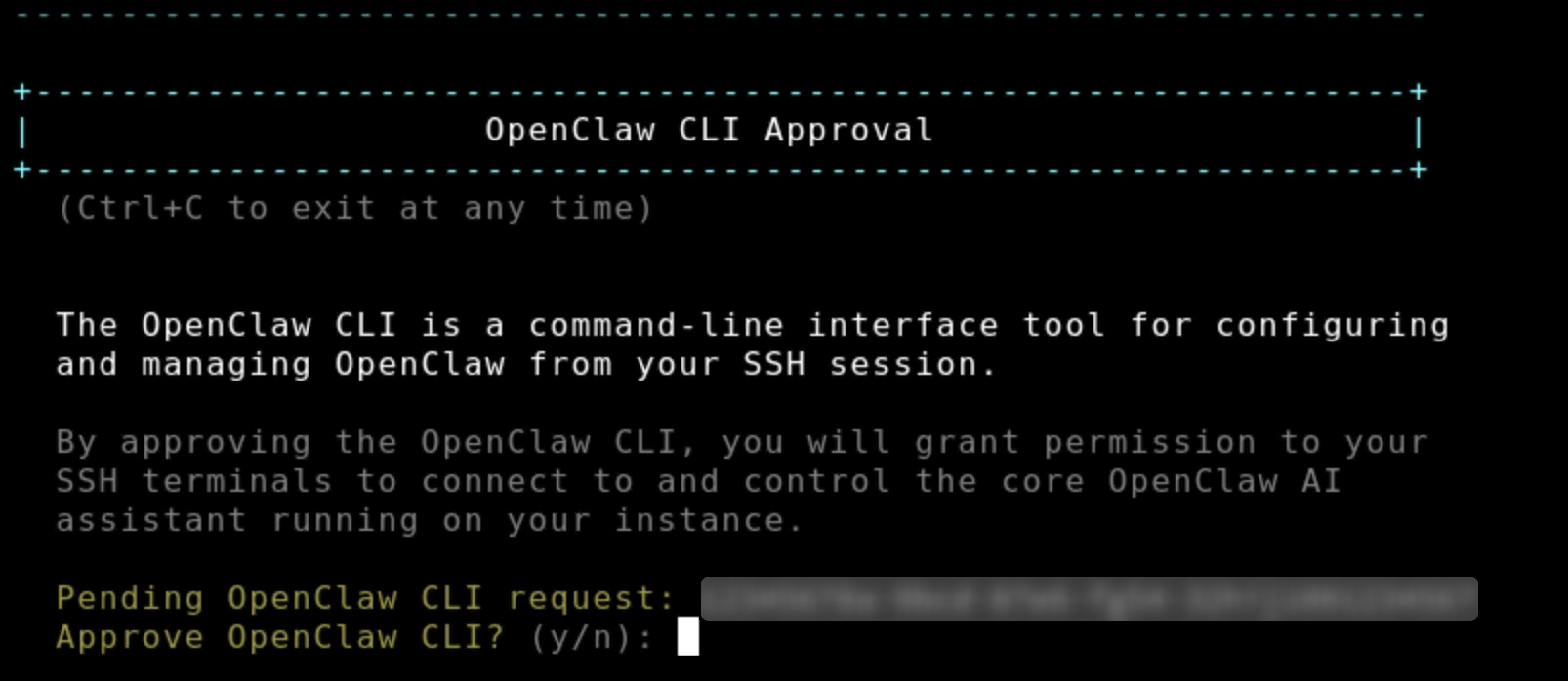

Kehren Sie zum SSH-Terminal zurück. Wenn Sie dazu aufgefordert werden, drücken Sie,

yum die OpenClaw CLI zu genehmigen. Dadurch kann das SSH-Terminal die OpenClaw Ausführung auf Ihrer Instance verwalten.

-

Drücken Sie dann

yerneut, wenn Sie dazu aufgefordert werden, um mit der Gerätekopplung fortzufahren. -

Drücken Sie

a, um die Gerätekopplungsanfrage zu genehmigen.

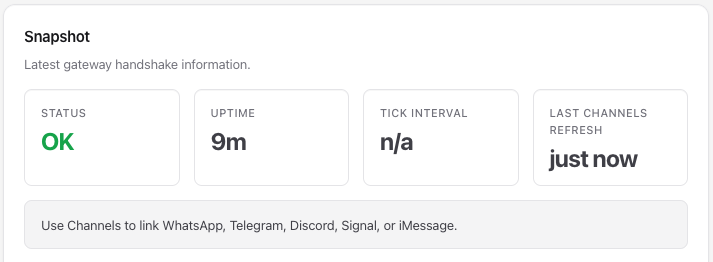

Wenn die Kopplung abgeschlossen ist, zeigt der Status im OpenClaw Dashboard OK an. Ihr Browser ist jetzt mit Ihrer OpenClaw Instanz verbunden.

Tipp

Wenn Sie später einen weiteren Browser koppeln müssen, stellen Sie einfach erneut eine SSH-Verbindung zu Ihrer Instanz her und wiederholen Sie die obigen Schritte zum Koppeln.

Schritt 3: KI-Funktionen mit Amazon Bedrock aktivieren

Ihre OpenClaw Lightsail-Instance ist so konfiguriert, dass sie Amazon Bedrock verwendet, um ihren KI-Assistenten zu betreiben. In diesem Schritt erteilen Sie Ihrer Instance die Berechtigungen, die sie zum Aufrufen der Bedrock-API benötigt.

Um den Bedrock API-Zugriff zu aktivieren

-

Wählen Sie auf Ihrer OpenClaw Instanzverwaltungsseite den Tab Erste Schritte aus.

-

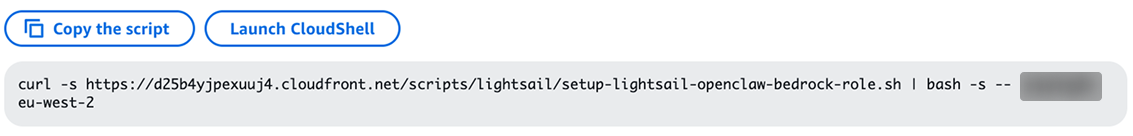

Klicken Sie unter Amazon Bedrock als Modellanbieter aktivieren auf die Schaltfläche Skript kopieren. Klicken Sie dann zum Öffnen CloudShell auf die CloudShell Schaltfläche Starten.

Was macht das Setup-Skript?

Das Setup-Skript führt die folgenden Aktionen aus: erstellt eine IAM-Rolle speziell für Ihre OpenClaw Instance, hängt eine Richtlinie an, die Zugriff auf Amazon Bedrock gewährt, hängt eine Richtlinie an APIs, die AWS Marketplace Marketplace-Berechtigungen gewährt (erforderlich für Modelle von Drittanbietern), und konfiguriert das Instance-Profil für die Verwendung dieser Rolle. Sie können die IAM-Richtliniendetails in der IAM-Konsole überprüfen, nachdem Sie das Skript ausgeführt haben.

Die IAM-Rolle wird benannt. LightsailRoleFor-[your-instance-id]

-

Fügen Sie den kopierten Befehl in das CloudShell Terminal ein und drücken Sie. Enter

-

Warten Sie, bis das Skript abgeschlossen ist. Wenn in der Ausgabe „Fertig“ angezeigt wird, wurden die Berechtigungen erfolgreich angewendet.

Sobald dieser Schritt abgeschlossen ist, navigieren Sie im OpenClaw Dashboard zu Chat, um Ihren KI-Assistenten zu verwenden.

Hinweis: Ihre OpenClaw Lightsail-Instanz verwendet standardmäßig Anthropic Claude Sonnet 4.6. Wenn Sie Anthropic-Modelle zum ersten Mal in Amazon Bedrock verwenden, müssen Sie das FTU-Formular (First Time Use) ausfüllen, um Zugriff zu erhalten. Erfahren Sie mehr darüber, wie Sie auf anthropische Modelle zugreifen können.

Schritt 4: Einen Messaging-Kanal Connect (optional)

Sie können OpenClaw es auf Messaging-Apps wie Telegram und erweitern WhatsApp, sodass Sie direkt von Ihrem Telefon oder Messaging-Client aus mit Ihrem KI-Assistenten interagieren können. Bevor du dich mit einem Messaging-Kanal verbinden OpenClaw kannst, musst du deinen Browser mit koppeln OpenClaw (siehe Schritt 2).

Connect Telegram

Um einen Telegram-Kanal hinzuzufügen

-

Öffne Telegram und suche nach

@BotFather. -

Senden Sie den Befehl

/newbotund folgen Sie den Anweisungen, um einen neuen Bot zu erstellen. BotFather stellt ein Bot-Token und einen Deep-Link für Ihren Bot bereit.

-

Stellen Sie über SSH eine Connect zu Ihrer OpenClaw Instance her. Ein browserbasiertes SSH-Terminal wird geöffnet.

-

Führen Sie im SSH-Terminal, das mit Ihrer OpenClaw Instance verbunden ist, Folgendes aus:

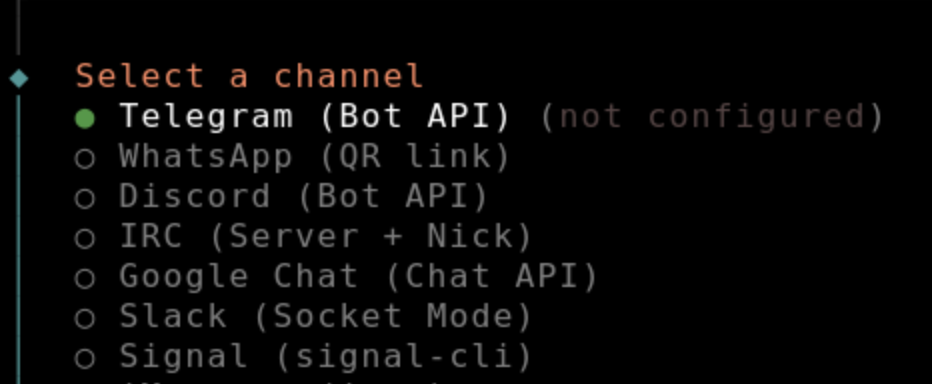

openclaw channels add -

Wählen Sie Telegram aus der Liste der verfügbaren Kanäle aus.

-

Wenn Sie dazu aufgefordert werden, geben Sie das Bot-Token ein, von dem Sie BotFather in Schritt 2 erhalten haben.

-

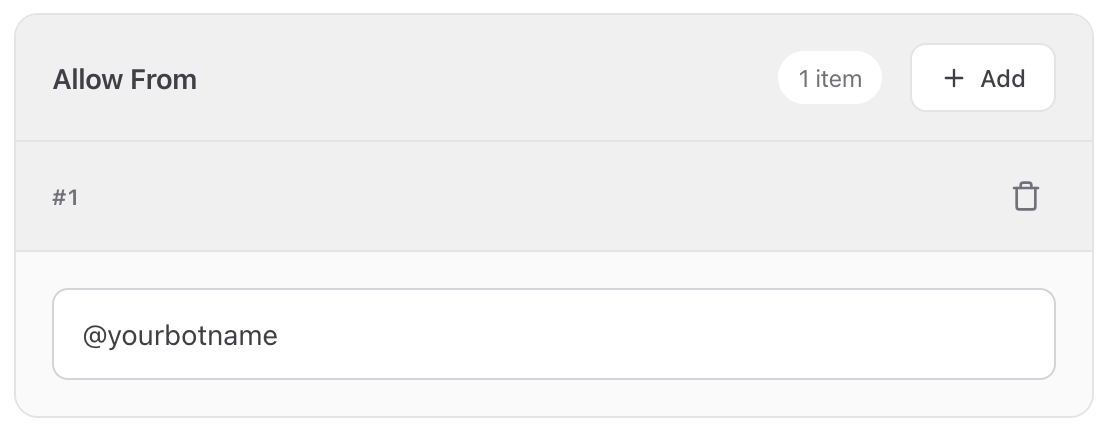

Navigiere im OpenClaw Dashboard zum Abschnitt Kanäle und füge deine Telegram-Benutzer-ID zur Zulassungsliste hinzu.

-

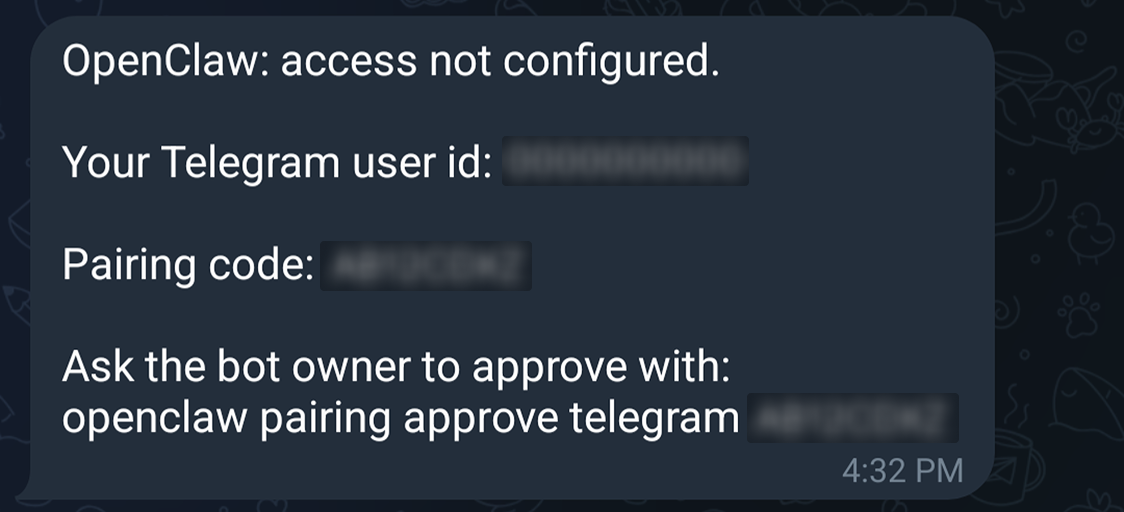

Testen Sie die Integration, indem Sie in Schritt 2 eine Nachricht an Ihren Bot in Telegram senden.

-

In Telegram wird eine Meldung angezeigt, in der Sie aufgefordert werden, das OpenClaw Pairing zu genehmigen. Führen Sie im SSH-Terminal Folgendes aus:

openclaw pairing approve telegram [pairing code]

-

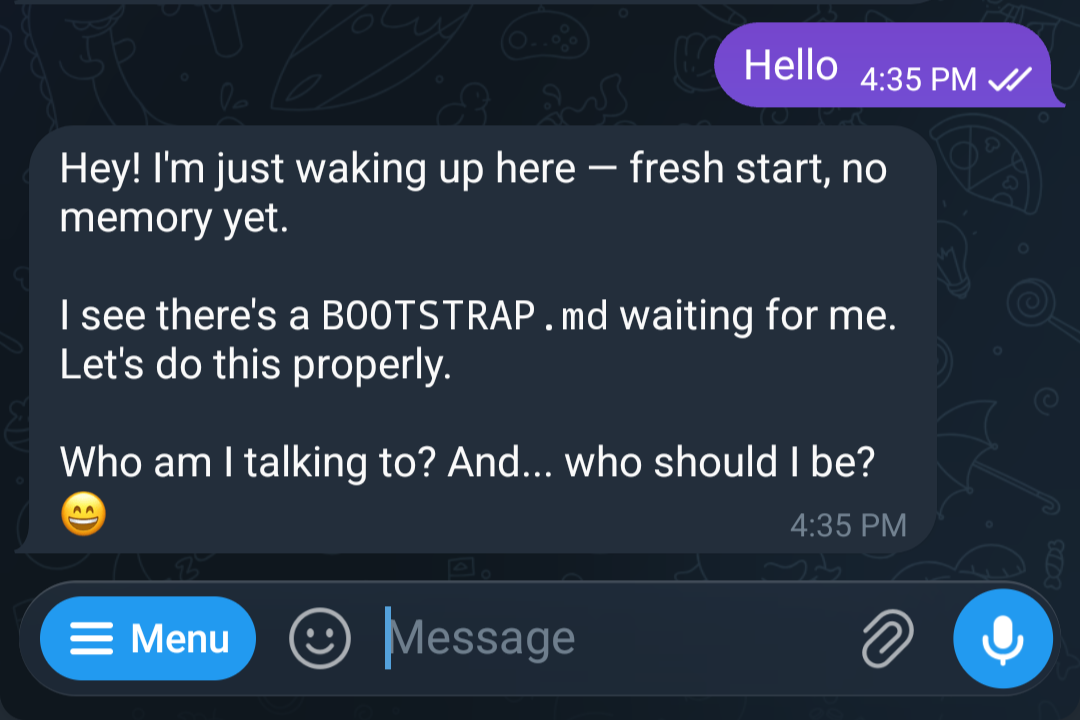

Testen Sie die Integration erneut, indem Sie eine Nachricht an den Bot senden, den Sie in Schritt 2 in Telegram erstellt haben

Connect WhatsApp

Um einen WhatsApp Kanal hinzuzufügen

-

Stellen Sie über SSH eine Connect zu Ihrer OpenClaw Instance her. Ein browserbasiertes SSH-Terminal wird geöffnet.

-

Führen Sie im SSH-Terminal, das mit Ihrer OpenClaw Instance verbunden ist, Folgendes aus:

openclaw channels add -

Wählen Sie WhatsAppaus der Liste der verfügbaren Kanäle aus.

-

Folgen Sie den Anweisungen auf dem Bildschirm. Ein QR-Code wird im Terminal angezeigt.

-

Öffnen WhatsApp Sie auf Ihrem Telefon die Funktion „Verbundene Geräte“ und verwenden Sie sie, um den QR-Code zu scannen.

-

Schließen Sie die Kopplung auf Ihrem Telefon ab.

-

Testen Sie die Integration, indem Sie direkt eine Nachricht an Ihren OpenClaw Assistenten senden, WhatsApp indem Sie die Kontaktnummer, die Sie in den obigen Schritten gekoppelt haben, eine Nachricht senden.

Schritt 5: Erstellen Sie einen Snapshot Ihrer Instance (optional)

Nach Abschluss der Einrichtung empfehlen wir, einen Snapshot Ihrer OpenClaw Instance zu erstellen. Snapshots sind point-in-time Backups, mit denen Sie Ihre Instance aus einem bekannten Zustand wiederherstellen können. Sie bieten so einen zuverlässigen Wiederherstellungsmechanismus. Sie können aus den Snapshots auch neue Instanzen Ihres gewünschten Plans erstellen.

So erstellen Sie einen manuellen Snapshot

-

Wählen Sie im Bereich Instances der Lightsail-Konsole den Namen Ihrer OpenClaw Instance aus.

-

Wählen Sie die Registerkarte Snapshots aus.

-

Wählen Sie unter Manuelle Snapshots die Option Snapshot erstellen aus.

-

Geben Sie einen Namen für Ihren Snapshot ein und wählen Sie Erstellen.

Wussten Sie schon?

Lightsail speichert sieben tägliche Snapshots und ersetzt automatisch die ältesten durch die neuesten, wenn Sie automatische Snapshots für Ihre Instance aktivieren. Weitere Informationen finden Sie unter Automatische Snapshots für Lightsail-Instanzen und -Festplatten konfigurieren.

Häufig gestellte Fragen (FAQ)

Wie kopple ich einen zusätzlichen Browser mit meiner OpenClaw Instance?

Sie können so viele Browser koppeln, wie Sie benötigen. Um einen neuen Browser zu koppeln, stellen Sie erneut eine SSH-Verbindung zu Ihrer OpenClaw Instance her (wählen Sie auf der Instanzverwaltungsseite in der Lightsail-Konsole Connect using SSH aus). Gehen Sie genauso vor wie in Schritt 2: Navigieren Sie zur Dashboard-URL, kopieren Sie das Zugriffstoken vom Terminal, fügen Sie es im Dashboard des neuen Browsers in das Feld Gateway-Token ein und OpenClaw genehmigen Sie die Kopplungsanfrage.

Kann ich die meiner Instance erteilten IAM-Berechtigungen anpassen? OpenClaw

Ja. Das Setup-Skript in Schritt 3 erstellt eine IAM-Rolle mit einer Richtlinie, die Zugriff auf Amazon Bedrock gewährt. Sie können diese Richtlinie jederzeit einsehen, bearbeiten oder einschränken:

-

Öffnen Sie die IAM-Konsole

und navigieren Sie zu Rollen. -

Suchen Sie nach der Rolle, die für Ihre OpenClaw Instance erstellt wurde, z. B.

LightsailRoleFor-i-0d15d5483571b95bb -

Wählen Sie die Rolle aus, um die zugehörigen Richtlinien einzusehen.

-

Wählen Sie den Namen der Richtlinie, um ihre Berechtigungen zu bearbeiten.

Seien Sie vorsichtig, wenn Sie Berechtigungen ändern. Wenn Sie die erforderlichen Bedrock-Berechtigungen entfernen, können OpenClaw keine KI-Antworten generiert werden. Weitere Informationen finden Sie in der AWS-Dokumentation unter IAM-Richtlinien.

Kann ich OpenClaw Fragen zu sich selbst stellen — zum Beispiel, was sie kann oder wie man sie benutzt?

Ja, OpenClaw der integrierte Chat-Assistent kann Fragen über OpenClaw sich selbst beantworten. Wenn Sie sich nicht sicher sind, was Sie tun OpenClaw können, fragen Sie ihn einfach direkt in der Chat-Oberfläche. Du kannst zum Beispiel Folgendes eingeben:

-

„Womit kannst du mir helfen?“

-

„Mit welchen Kanälen kann ich mich verbinden OpenClaw?“

-

„Wie füge ich einen neuen Messaging-Kanal hinzu?“

OpenClaw wird auf der Grundlage seiner Möglichkeiten darauf mit Hinweisen reagieren. Dies ist eine hervorragende Möglichkeit, Funktionen zu erkunden, ohne das OpenClaw Dashboard zu verlassen.

Hinweis: Sie müssen entweder den Schritt KI-Funktionen mit Amazon Bedrock aktivieren (Schritt 3 im Leitfaden „Erste Schritte“) abschließen oder Ihren eigenen Modellanbieter konfigurieren, damit der Chat funktioniert. Das Bedrock-Setup beinhaltet die Ausführung eines Ein-Klick-Skripts auf der Registerkarte Erste Schritte Ihrer Instance, um die erforderlichen Berechtigungen zu erteilen, und — falls Sie Anthropic-Modelle zum ersten Mal verwenden — das Absenden eines kurzen Formulars zur ersten Verwendung in der Amazon Bedrock-Konsole. Ohne diesen Schritt verfügt die Chat-Oberfläche nicht über ein KI-Modell, mit dem eine Verbindung hergestellt werden kann.

Was kostet OpenClaw der Betrieb auf Lightsail?

Hier ist eine Aufschlüsselung der Kosten:

-

Lightsail-Instance — Sie zahlen für den von Ihnen ausgewählten Instance-Plan (z. B. den 4-GB-Plan). Lightsail-Tarife werden nach einem On-Demand-Stundensatz abgerechnet, sodass Sie nur für das bezahlen, was Sie tatsächlich nutzen. Für jeden Lightsail-Tarif, den Sie verwenden, berechnen wir Ihnen den festen Stundenpreis bis zu den maximalen monatlichen Plankosten.

-

Nutzung des KI-Modells (Tokens) — Jede an den OpenClaw Assistenten gesendete und von ihm empfangene Nachricht wird über Amazon Bedrock unter Verwendung eines tokenbasierten Preismodells verarbeitet. Die Kosten variieren je nach Modell — einige Modelle sind pro Token teurer als andere.

-

Abonnements für Drittanbietermodelle — Wenn Sie ein Drittanbietermodell auswählen, das über AWS Marketplace vertrieben wird (wie Anthropic Claude oder Cohere), können zusätzlich zu den Kosten pro Token zusätzliche Softwaregebühren anfallen. Diese erscheinen in Ihrer Rechnung als separate Posten unter AWS Marketplace.

-

Überschreitungen bei der Datenübertragung — Jeder Lightsail-Plan beinhaltet eine monatliche Datenübertragungsgebühr. Wenn Ihre OpenClaw Instance mehr Daten sendet oder empfängt, als Ihr Plan beinhaltet, fallen Gebühren für die ausgehende Datenübertragung an.

-

Snapshots — Manuelle und automatische Snapshots Ihrer Lightsail-Instanz werden auf der Grundlage des verwendeten Speichers abgerechnet.

Ich möchte ein anthropisches Modell verwenden. Muss ich noch etwas tun?

Für Anthropic gibt es neben den Standardberechtigungen noch eine weitere Anforderung: Sie müssen ein FTU-Formular (First Time Use) ausfüllen, bevor Sie ein Anthropic-Modell zum ersten Mal aufrufen können. Dies ist eine anthropische Anforderung und gilt einmal pro AWS-Konto — oder einmal für die Verwaltungskontoebene der AWS-Organisation, die dann von allen Mitgliedskonten in der Organisation übernommen wird. Ihre OpenClaw Instance verwendet standardmäßig Anthropic Claude-Sonnet 4.6.

Lightsail kümmert sich im Rahmen der Einrichtung in Schritt 3 für Sie um die zugrunde liegenden IAM- und Marketplace-Berechtigungen. Das CloudShell Skript erstellt eine IAM-Rolle, die die drei erforderlichen AWS Marketplace Marketplace-Berechtigungen (aws-marketplace:Subscribeaws-marketplace:Unsubscribe, undaws-marketplace:ViewSubscriptions) enthält. Diese werden benötigt, damit Amazon Bedrock Modelle von Drittanbietern automatisch aktiviert, wenn sie zum ersten Mal aufgerufen werden. Sobald ein Modell in Ihrem Konto aktiviert wurde, können alle Benutzer des Kontos es aufrufen, ohne selbst Marketplace-Berechtigungen zu benötigen — das Abonnement muss nur einmal abgeschlossen werden.

Um die für Anthropic-spezifische FTU geltenden Anforderungen zu erfüllen:

-

Öffnen Sie die Amazon-Bedrock-Konsole

. -

Navigieren Sie zum Modellkatalog und wählen Sie ein anthropisches Modell (wie Claude) aus.

-

Sie werden aufgefordert, Details zum Anwendungsfall einzureichen. Füllen Sie das Formular aus und senden Sie es ab.

Der Zugriff auf anthropische Modelle wird unmittelbar nach dem erfolgreichen Absenden des Formulars gewährt. Sobald Sie fertig sind, können Sie ein beliebiges anthropisches Modell im OpenClaw Dashboard auswählen und es sofort verwenden.

Anmerkung

Modelle von Amazon, Meta, Mistral AI und Qwen werden nicht über den AWS Marketplace verkauft und erfordern diesen Schritt nicht. DeepSeek

Weitere Informationen finden Sie unter Zugriff auf Amazon Bedrock Foundation-Modelle im Amazon Bedrock-Benutzerhandbuch.

Wie funktioniert HTTPS mit meiner OpenClaw Instance?

Ihre OpenClaw Instance verfügt über einen integrierten HTTPS-Endpunkt, der durch ein Let's Encrypt-Zertifikat gesichert ist. Wenn Ihre Instanz erstellt wird, wird automatisch ein Let's Encrypt-Zertifikat für die IPv4 Adresse Ihrer Instanz ausgestellt — eine manuelle Einrichtung ist nicht erforderlich.

Was passiert mit meinem SSL-Zertifikat, wenn sich die IP-Adresse meiner Instanz ändert?

Ihre OpenClaw Instance enthält einen integrierten Daemon für die Zertifikatsverwaltung (lightsail-manage-certd), der die IP-Adresse Ihrer Instanz überwacht. Wenn sich die IP-Adresse ändert — zum Beispiel, wenn Sie eine statische IP anhängen oder trennen — erkennt der Daemon die Änderung automatisch und stellt ein neues Let's Encrypt-Zertifikat für die neue IP-Adresse aus. Für Ihr SSL-Zertifikat sind keine manuellen Maßnahmen erforderlich.

Hinweis: Das Gateway-Zugriffstoken bleibt unverändert, aber Sie müssen Ihre Browser erneut koppeln, indem Sie die Schritte in Schritt 2: Koppeln Sie Ihren Browser mit OpenClaw

Wie oft wird mein SSL-Zertifikat erneuert?

Die für Ihre OpenClaw Instanz ausgestellten Let's Encrypt-Zertifikate sind 7 Tage gültig. Der Certificate Management Daemon erneuert Ihr Zertifikat automatisch 2 Tage vor dessen Ablauf, sodass Ihre Instanz ohne Unterbrechung oder manuelles Eingreifen geschützt bleibt.

Kann ich Plugins auf installieren? OpenClaw

Ja. OpenClaw unterstützt die Plugin-Installation, und bei einigen Plugins oder Konfigurationsänderungen müssen Sie den OpenClaw Gateway-Dienst möglicherweise manuell neu starten, damit die Änderungen wirksam werden.

Um das Gateway nach der Installation eines Plugins oder der Aktualisierung einer Konfiguration zu verwalten, stellen Sie eine SSH-Verbindung zu Ihrer OpenClaw Instanz her und verwenden Sie die folgenden Befehle:

-

Stoppen Sie den OpenClaw Gateway-Dienst:

openclaw gateway stop -

Starten Sie den OpenClaw Gateway-Service:

openclaw gateway start -

Überprüfen Sie den aktuellen Status des Dienstes:

openclaw gateway status

Hinweis: Wenn Sie MOTD 1.0.0 (OpenClaw 2026.2.17) verwenden, verwenden Sie stattdessen die folgenden Befehle:

-

Stoppen Sie den Gateway-Dienst: OpenClaw

sudo systemctl stop openclaw-gateway -

Starten Sie den OpenClaw Gateway-Service:

sudo systemctl start openclaw-gateway -

Überprüfen Sie den aktuellen Status des Dienstes:

sudo systemctl status openclaw-gateway

Was passiert, wenn mein Gateway-Token kompromittiert ist?

Wenn das Token jemals offengelegt wird — zum Beispiel wenn es in Logs durchgesickert ist, versehentlich geteilt oder durch einen Prompt-Injection-Angriff offengelegt wurde — kann jeder, der es besitzt, auf Ihr OpenClaw Gateway zugreifen, bis Sie es manuell regenerieren.

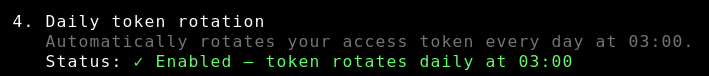

Wird mein Gateway-Token automatisch rotiert?

Ja. Es wird jeden Tag automatisch um 3:00 Uhr UTC rotiert. Für diese Rotation müssen Sie Ihren Browser erneut mit Ihrer OpenClaw Instance koppeln.

Wie rotiere ich mein Gateway-Token manuell?

So rotieren Sie Ihr Gateway-Token:

-

Stellen Sie von der Lightsail-Konsole aus OpenClaw eine SSH-Verbindung zu Ihrer Instance her.

-

Führen Sie den folgenden Befehl aus, um das Token neu zu generieren:

openclaw token rotate -

Das alte Token wird sofort ungültig. Alle Browser oder Clients, die derzeit mit dem alten Token gekoppelt sind, werden getrennt.

-

Verbinden Sie Ihre Browser erneut mit dem neuen Token, indem Sie die Schritte in Schritt 2: Koppeln Sie Ihren Browser mit. OpenClaw

Tipp

Vergewissern Sie sich nach der Rotation Ihres Tokens, dass alle vertrauenswürdigen Geräte erneut gekoppelt wurden, bevor Sie die Verwendung wieder aufnehmen.

Wie funktioniert die automatische Token-Rotation?

MOTD 2.0.0 beinhaltet eine automatische Token-Rotation, die die Sicherheit erhöht, indem Ihr Gateway-Zugriffstoken täglich rotiert wird.

Wichtige Implikationen:

-

Wenn das Token automatisch rotiert wird, werden alle gekoppelten Browser und Geräte getrennt.

-

Sie müssen Ihren Browser erneut koppeln, indem Sie die Schritte in Schritt 2: Koppeln Sie Ihren Browser mit. OpenClaw

Wenn Sie nicht möchten, dass das Token rotiert wird, können Sie es im MOTD deaktivieren, indem Sie die Sicherheitseinstellungen ändern.

Wie rotiere ich die Anmeldedaten für meinen Messaging-Kanal (Telegram WhatsApp, Slack)?

Wenn ein auf deiner OpenClaw Instanz gespeichertes Messaging-Plattform-Token oder deine Anmeldedaten kompromittiert sind — zum Beispiel dein Telegram-Bot-Token, deine WhatsApp Sitzungsanmeldedaten oder dein Slack-Token —, solltest du es sofort rotieren lassen, um unbefugten Zugriff auf deine Messaging-Kanäle zu verhindern.

Die Anmeldeinformationen für verbundene Kanäle werden ~/.openclaw/credentials/ auf Ihrer Instanz gespeichert. So wechseln Sie einen Berechtigungsnachweis:

-

Widerrufen Sie das kompromittierte Token an der Quelle:

-

Telegram: Öffne Telegram

@BotFather, sende eine Nachricht und verwende/revokees, um dein vorhandenes Bot-Token für ungültig zu erklären und ein neues zu generieren. -

WhatsApp: Melden Sie sich von der verknüpften Gerätesitzung WhatsApp auf Ihrem Telefon ab (

Settings→Linked Devices→ wählen Sie Ihre OpenClaw Sitzung aus →Log out). Verlinken Sie dann mithilfe des QR-Code-Pairing-Workflows erneut.

-

-

Aktualisieren Sie die Anmeldeinformationen auf Ihrer OpenClaw Instance: SSH in Ihre Instance und führen Sie Folgendes aus:

openclaw channels updateWählen Sie den Kanal aus, den Sie aktualisieren möchten, und geben Sie das neue Token oder die neuen Anmeldeinformationen ein, wenn Sie dazu aufgefordert werden.

-

Stellen Sie sicher, dass der Kanal funktioniert, indem Sie eine Testnachricht über den aktualisierten Kanal senden.

Anmerkung

Das Rotieren von Messaging-Anmeldeinformationen hat keine Auswirkungen auf Ihr Gateway-Token oder andere verbundene Kanäle — jeder Berechtigungsnachweis wird unabhängig verwaltet.

Was macht das setup-lightsail-openclaw-bedrock-role.sh Skript?

Es erstellt eine IAM-Rolle, die es nur Ihrer OpenClaw Instance ermöglicht, grundlegende Modelle zu verwenden, die über Amazon Bedrock und den AWS Marketplace verfügbar sind.

Wie stelle ich eine OpenClaw Instance aus einem Snapshot wieder her?

-

Erstellen Sie eine neue Instanz aus einem vorhandenen OpenClaw Snapshot. Weitere Informationen finden Sie unter Erstellen einer Instance aus einem Snapshot.

-

Stellen Sie von der Lightsail-Konsole aus eine SSH-Verbindung zu Ihrer neuen OpenClaw Instanz her

-

Führen Sie den folgenden Befehl aus, um die Instanz-ID für Ihre Lightsail-Instanz abzurufen, z. B.:

i-1234567890abcdef1TOKEN=`curl -s -X PUT "http://169.254.169.254/latest/api/token" -H "X-aws-ec2-metadata-token-ttl-seconds: 21600"` && curl -w "\n" -s -H "X-aws-ec2-metadata-token: $TOKEN" http://169.254.169.254/latest/meta-data/instance-id -

Führen Sie den folgenden Befehl aus, um die der Instance zugeordnete IAM-Rolle abzurufen:

grep 'role_arn' /home/ubuntu/.aws/config | head -1 | awk '{print $3}' -

Suchen Sie in der IAM-Konsole

nach der Rolle, die Sie im vorherigen Schritt abgerufen haben, z. B. LightsailRoleFor-i-0d15d5483571b95bb -

Select

Trust relationships -

Select

Edit trust policy -

Aktualisieren Sie die Vertrauensrichtlinie mit dem ARN der zuvor abgerufenen Instanz-ID, z.

"arn:aws:sts::0123456789012:assumed-role/AmazonLightsailInstance/i-1234567890abcdef1"B. -

Select

Update policy

Wie konfiguriere ich AllowedOrigin für meine OpenClaw Instance?

AllowedOrigin ist eine Sicherheitseinstellung, die steuert, welche Webadressen (Ursprünge) eine Verbindung zu Ihrem OpenClaw Gateway herstellen dürfen. Dies verhindert, dass nicht autorisierte Websites auf Ihre Instance zugreifen, und schützt vor Sicherheitsproblemen verschiedener Herkunft.

MOTD 2.0.0 (OpenClaw 2026.3.2 und höher): AllowedOrigin wird automatisch vom MOTD-Dienst verwaltet. Wenn Ihre Instanz gestartet wird oder wenn sich die IP-Adresse ändert, erkennt der Dienst automatisch den richtigen Ursprung und aktualisiert die Konfiguration. Es sind keine manuellen Maßnahmen erforderlich.

MOTD 1.0.0 (OpenClaw 2026.2.17): Sie müssen manuell konfigurieren, AllowedOrigin ob Sie von einer bestimmten Domain aus zugreifen OpenClaw . Stellen Sie eine SSH-Verbindung zu Ihrer Instanz her und bearbeiten Sie die OpenClaw Konfigurationsdatei, indem Sie die folgenden Anweisungen befolgen, um Ihre zulässigen Ursprünge hinzuzufügen.

-

Stellen Sie von der Lightsail-Konsole aus OpenClaw eine SSH-Verbindung zu Ihrer Instance her

-

Öffnen Sie die Konfigurationsdatei:

~/.openclaw/openclaw.json -

Fügen Sie die AllowedOrigin Einstellung hinzu oder ändern Sie sie:

{ "gateway": { "controlUi": { "allowedOrigins": [ "https://<your-domain.com>" ] } } } -

Starten Sie den OpenClaw Gateway-Dienst neu:

sudo systemctl restart openclaw-gateway

Wie aktualisiere ich OpenClaw auf die neueste Version?

Um Ihr OpenClaw Gateway auf die neueste Version zu aktualisieren:

-

Stellen Sie eine SSH-Verbindung zu Ihrer Instanz her OpenClaw

-

Führen Sie den Befehl update aus:

sudo openclaw update --no-restart && openclaw gateway restart

Wichtige Hinweise:

-

Der OpenClaw Blueprint installiert das Gateway global auf der Instanz, weshalb Sudo-Rechte erforderlich sind

-

Die Schaltfläche „Aktualisieren“ im Dashboard der OpenClaw Steuerungsoberfläche funktioniert nicht, da sie keine Rechte hat

sudo

Was passiert mit der Gerätekopplung, wenn ich eine statische IP-Adresse anhänge?

Wenn Sie Ihrer OpenClaw Instance eine statische IP-Adresse zuordnen, ändert sich die IP-Adresse der Instanz. Dies hat wichtige Auswirkungen auf die Gerätekopplung:

-

Alle zuvor gekoppelten Browser und Geräte werden getrennt

-

Das Gateway-Token bleibt gültig, aber der Verbindungsendpunkt hat sich geändert

-

Sie müssen alle Browser und Geräte erneut explizit koppeln, nachdem Sie die statische IP angehängt haben

So koppeln Sie Ihre Geräte erneut:

-

Stellen Sie eine SSH-Verbindung zu Ihrer Instanz her (die SSH-Verbindung funktioniert mit der neuen statischen IP)

-

Folgen Sie den Schritten zur Kopplung in Schritt 2, um die Verbindung mit den einzelnen Browsern wiederherzustellen

-

Bei Messaging-Kanälen (Telegram, WhatsApp) müssen Sie die Kopplung möglicherweise auch erneut genehmigen

Wie erteile ich Sandbox-Berechtigungen für die Aktivierung von Tools?

OpenClaw Führt Tools und Plugins standardmäßig in isolierten Docker-Container-Umgebungen (Sandboxen) aus, um Ihre Instanz vor potenziell schädlichen Vorgängen zu schützen. Diese Isolierung schränkt ein, auf welche Tools zugreifen können, einschließlich Systembefehle, Dateisystemzugriff, Netzwerkverbindungen und Hostsystemressourcen.

Dies bietet zwar eine hohe Sicherheit, einige Tools benötigen jedoch möglicherweise weniger restriktive Einstellungen, um ordnungsgemäß zu funktionieren. Beispielsweise benötigen Web-Scraping-Tools Netzwerkzugriff, und Dateiverwaltungstools benötigen einen breiteren Dateisystemzugriff. Ohne diese Berechtigungen fungiert die Sandbox in erster Linie als einfacher Chatbot mit eingeschränkten Funktionen.

Um die Sandbox weniger restriktiv zu gestalten:

-

Stellen Sie von der Lightsail-Konsole aus OpenClaw eine SSH-Verbindung zu Ihrer Instance her

-

Führen Sie die folgenden Befehle aus, um die Einstellungen für die Toolausführung zu konfigurieren:

openclaw config set tools.exec.host gateway openclaw config set tools.exec.ask off openclaw config set tools.exec.security full -

Starten Sie den OpenClaw Gateway-Service neu, damit die Änderungen wirksam werden:

openclaw gateway restart

Was diese Einstellungen bewirken:

-

tools.exec.host gateway- Ermöglicht die direkte Ausführung von Tools auf dem Gateway-Host statt in einem isolierten Docker-Container, wodurch sie auf Systembefehle und Ressourcen zugreifen können -

tools.exec.ask off- Deaktiviert Genehmigungsabfragen vor der Ausführung des Tools, sodass Tools ohne manuelle Genehmigung automatisch ausgeführt werden können -

tools.exec.security full- Legt die Sicherheitsstufe für die Ausführung des Tools fest

Sicherheitsaspekte: Diese Einstellungen reduzieren die Isolierung zwischen Tools und Ihrem System erheblich. Konfigurieren Sie diese Einstellungen nur, wenn Sie den von Ihnen verwendeten Tools vertrauen. Wenn Sie Tools mit weniger restriktiven Sandbox-Einstellungen ausführen, kann Ihre Instance Sicherheitsrisiken ausgesetzt sein, wenn ein Tool kompromittiert oder bösartig ist.

Was sind die Unterschiede zwischen den MOTD-Versionen?

OpenClaw Instanzen verwenden unterschiedliche MOTD-Versionen (Message of the Day), je nachdem, wann sie erstellt wurden. Folgendes müssen Sie wissen:

MOTD 1.0.0 (OpenClaw 2026.2.17):

-

Gateway-Management: Verwenden

sudo systemctl start/stop/status openclaw-gateway -

Token-Rotation: Nur manuell (Verwendung

openclaw token rotate)

MOTD 2.0.0 (OpenClaw 2026.3.2 und höher):

-

Gateway-Management: Verwenden Sie vereinfachte Befehle

openclaw gateway start/stop/status -

Token-Rotation: Automatische tägliche Rotation

So überprüfen Sie Ihre MOTD-Version: Stellen Sie eine SSH-Verbindung zu Ihrer Instance her und sehen Sie sich die angezeigte Willkommensnachricht an. Die MOTD-Version wird oben angezeigt.