Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Lake Formation mit dem IAM Identity Center verbinden

Bevor Sie IAM Identity Center zur Verwaltung von Identitäten verwenden können, um mithilfe von Lake Formation Zugriff auf Datenkatalogressourcen zu gewähren, müssen Sie die folgenden Schritte ausführen. Sie können die IAM Identity Center-Integration mithilfe der Lake Formation Formation-Konsole oder AWS CLI erstellen.

- AWS-Managementkonsole

-

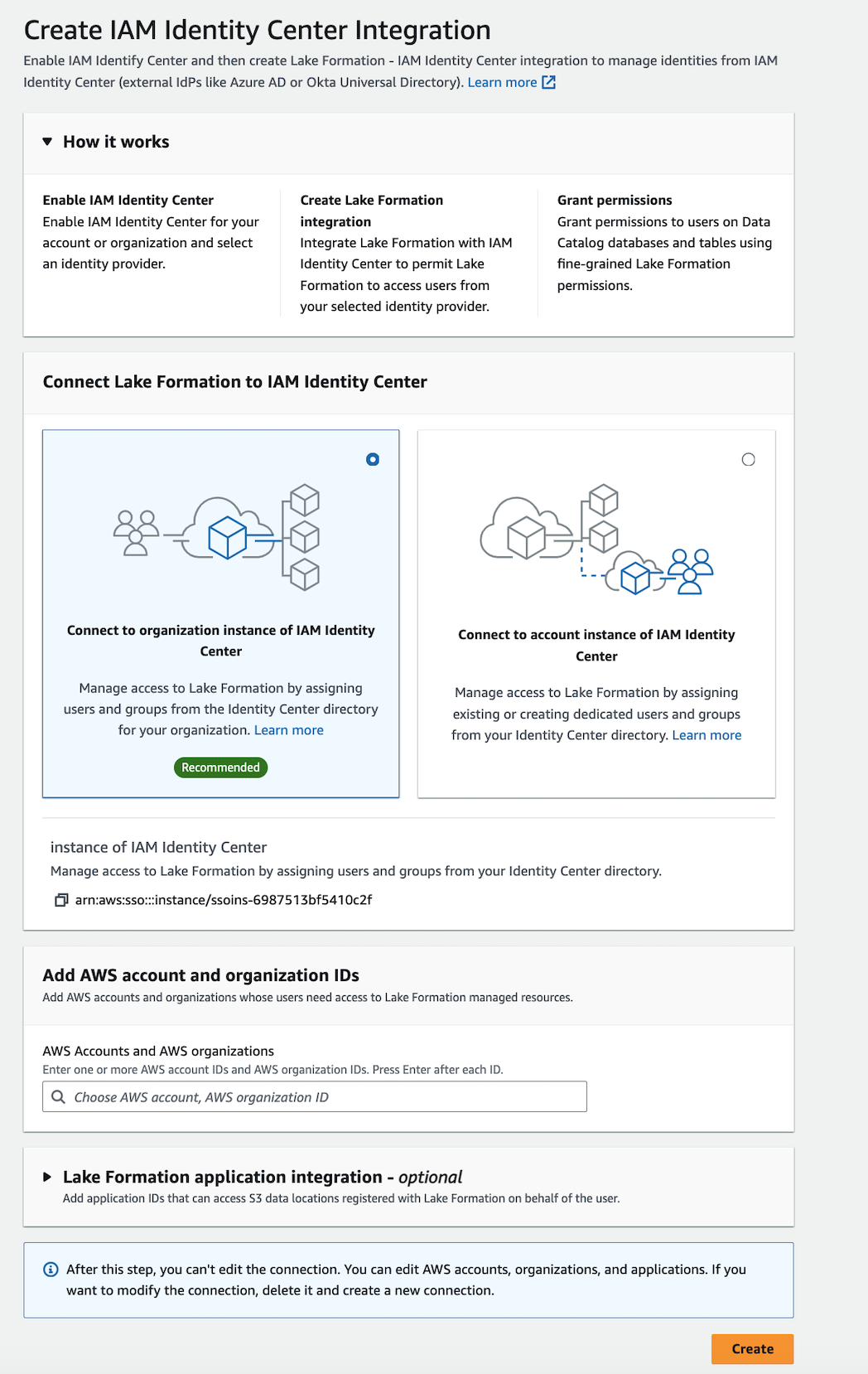

Um Lake Formation mit IAM Identity Center zu verbinden

Melden Sie sich bei an AWS-Managementkonsole und öffnen Sie die Lake Formation Formation-Konsole unter https://console.aws.amazon.com/lakeformation/.

Wählen Sie im linken Navigationsbereich die Option IAM Identity Center-Integration aus.

(Optional) Geben Sie eine oder mehrere gültige AWS-Konto IDs Organisationen oder and/or Organisationseinheiten ein IDs, IDs um externen Konten den Zugriff auf die Datenkatalogressourcen zu ermöglichen. Wenn Benutzer oder Gruppen von IAM Identity Center versuchen, auf von Lake Formation verwaltete Datenkatalogressourcen zuzugreifen, nimmt Lake Formation eine IAM-Rolle an, um den Metadatenzugriff zu autorisieren. Wenn die IAM-Rolle zu einem externen Konto gehört, das keine AWS Glue Ressourcenrichtlinie und keine AWS RAM Ressourcenfreigabe hat, können die Benutzer und Gruppen von IAM Identity Center nicht auf die Ressource zugreifen, selbst wenn sie über Lake Formation Formation-Berechtigungen verfügen.

Lake Formation verwendet den Dienst AWS Resource Access Manager (AWS RAM), um die Ressource mit externen Konten und Organisationen zu teilen. AWS RAM sendet eine Einladung an das Konto des Empfängers, die gemeinsame Nutzung der Ressource anzunehmen oder abzulehnen.

Weitere Informationen finden Sie unter Annahme einer Einladung zur gemeinsamen Nutzung von Ressourcen AWS RAM.

Lake Formation ermöglicht es IAM-Rollen von externen Konten, im Namen von IAM Identity Center-Benutzern und -Gruppen als Trägerrollen für den Zugriff auf Datenkatalogressourcen zu fungieren. Berechtigungen können jedoch nur für Datenkatalogressourcen innerhalb des Eigentümerkontos erteilt werden. Wenn Sie versuchen, Benutzern und Gruppen von IAM Identity Center Berechtigungen für Datenkatalogressourcen in einem externen Konto zu gewähren, gibt Lake Formation die folgende Fehlermeldung aus: „Kontoübergreifende Zuweisungen werden für den Prinzipal nicht unterstützt“.

(Optional) Geben Sie auf dem Integrationsbildschirm Create Lake Formation die Anwendungen ARNs von Drittanbietern an, die auf Daten an Amazon S3 S3-Standorten zugreifen können, die bei Lake Formation registriert sind. Lake Formation verkauft begrenzte temporäre Anmeldeinformationen in Form von AWS STS Token an registrierte Amazon S3 S3-Standorte auf der Grundlage der effektiven Berechtigungen, sodass autorisierte Anwendungen im Namen von Benutzern auf Daten zugreifen können.

-

(Optional) Markieren Sie auf dem Integrationsbildschirm Create Lake Formation das Kontrollkästchen Amazon Redshift Connect unter Trusted Identity Propagation, um die Erkennung von Amazon Redshift Federated Permissions über IDC zu aktivieren. Lake Formation gibt die Identität auf der Grundlage der effektiven Berechtigungen an Downstream weiter, sodass autorisierte Anwendungen im Namen von Benutzern auf Daten zugreifen können.

Wählen Sie Absenden aus.

Nachdem der Lake Formation-Administrator die Schritte abgeschlossen und die Integration erstellt hat, werden die IAM Identity Center-Eigenschaften in der Lake Formation Formation-Konsole angezeigt. Durch das Erledigen dieser Aufgaben wird Lake Formation zu einer IAM Identity Center-fähigen Anwendung. Die Eigenschaften in der Konsole umfassen auch den Integrationsstatus. Der Integrationsstatus gibt an, Success wann der Vorgang abgeschlossen ist. Dieser Status gibt an, ob die IAM Identity Center-Konfiguration abgeschlossen ist.

- AWS CLI

-

-

Das folgende Beispiel zeigt, wie die Lake Formation Formation-Integration mit IAM Identity Center erstellt wird. Sie können auch die Status (ENABLED,DISABLED) der Anwendungen angeben.

aws lakeformation create-lake-formation-identity-center-configuration \

--catalog-id <123456789012> \

--instance-arn <arn:aws:sso:::instance/ssoins-112111f12ca1122p> \

--share-recipients '[{"DataLakePrincipalIdentifier": "<123456789012>"},

{"DataLakePrincipalIdentifier": "<555555555555>"}]' \

--external-filtering '{"AuthorizedTargets": ["<app arn1>", "<app arn2>"], "Status": "ENABLED"}'

-

Das folgende Beispiel zeigt, wie eine Lake Formation Formation-Integration mit IAM Identity Center angezeigt wird.

aws lakeformation describe-lake-formation-identity-center-configuration

--catalog-id <123456789012>

-

Das folgende Beispiel zeigt, wie die Redshift:Connect Autorisierung aktiviert wird. Die Autorisierung kann AKTIVIERT oder DEAKTIVIERT sein.

aws lakeformation create-lake-formation-identity-center-configuration \

--instance-arn <arn:aws:sso:::instance/ssoins-112111f12ca1122p> \

--service-integrations '[{

"Redshift": [{

"RedshiftConnect": {

"Authorization": "ENABLED"

}

}]

}]'

-

Verwenden Sie den describe-lake-formation-identity-center-configuration Befehl, um die Lake Formation Identity Center-Anwendung zu beschreiben. Redshift:ConnectDie Dienstintegration ist für die dienst- und clusterübergreifende IdC-Identitätsverbreitung unerlässlich:

aws lakeformation describe-lake-formation-identity-center-configuration --catalog-id <123456789012>

Antwort:

{

"CatalogId": "CATALOG ID",

"InstanceArn": "INSTANCE ARN",

"ApplicationArn": "APPLICATION ARN",

"ShareRecipients": [],

"ServiceIntegrations": [

{

"Redshift": [

{

"RedshiftConnect": {

"Authorization": "ENABLED"

}

}

]

}

]

}

Verwendung von IAM Identity Center für mehrere AWS-Regionen

Lake Formation unterstützt IAM Identity Center in mehreren AWS-Regionen Bereichen. Sie können IAM Identity Center von Ihren primären AWS-Region auf weitere Regionen ausdehnen, um die Leistung durch Benutzernähe und Zuverlässigkeit zu verbessern. Wenn eine neue Region in IAM Identity Center hinzugefügt wird, können Sie Lake Formation Identity Center-Anwendungen in der neuen Region erstellen, ohne Identitäten aus der primären Region zu replizieren. Weitere Informationen zu den ersten Schritten mit IAM Identity Center in mehreren Regionen finden Sie unter Multi-Region IAM Identity Center im IAM Identity Center-Benutzerhandbuch.