Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Verbindung zu privat gehosteten Tools herstellen

Übersicht über private Verbindungen

AWS DevOps Der Agent kann mit benutzerdefinierten Model Context Protocol (MCP) -Tools und anderen Integrationen erweitert werden, die dem Agenten Zugriff auf interne Systeme wie private Paketregister, selbst gehostete Observability-Plattformen, interne Dokumentations-APIs und Quellcodeverwaltungsinstanzen gewähren (siehe:). Konfiguration von Funktionen für AWS DevOps Agent Diese Dienste werden häufig in einer Amazon Virtual Private Cloud (Amazon VPC) mit eingeschränktem oder keinem öffentlichen Internetzugang ausgeführt, was bedeutet, dass der AWS DevOps Agent sie standardmäßig nicht erreichen kann.

Private Verbindungen für AWS DevOps Agenten ermöglichen es Ihnen, Ihren Agent Space sicher mit Diensten zu verbinden, die in Ihrer VPC ausgeführt werden, ohne sie dem öffentlichen Internet auszusetzen. Private Verbindungen funktionieren mit jeder Integration, die einen privaten Endpunkt erreichen muss, einschließlich MCP-Servern, selbst gehosteten Grafana- oder Splunk-Instanzen und Quellcodeverwaltungssystemen wie Enterprise Server und. GitHub GitLab Self-Managed

Anmerkung

Wenn Ihre privat gehosteten Tools von Ihrer VPC aus ausgehende Anfragen an den AWS DevOps Agenten senden, kann dieser Datenverkehr auch mithilfe eines VPC-Endpunkts gesichert werden, sodass er im Netzwerk bleibt. AWS Dies kann beispielsweise mit Tools verwendet werden, die den DevOps Agenten über Webhook-Ereignisse auslösen (siehe:). DevOps Agent über Webhook aufrufen Weitere Informationen finden Sie unter VPC-Endpunkte (AWS PrivateLink).

Wie funktionieren private Verbindungen

Eine private Verbindung erstellt einen sicheren Netzwerkpfad zwischen dem AWS DevOps Agenten und einer Zielressource in Ihrer VPC. Unter der Haube verwendet AWS DevOps Agent Amazon VPC Lattice, um diesen sicheren privaten Konnektivitätspfad einzurichten. VPC Lattice ist ein Anwendungsnetzwerkdienst, mit dem Sie die Kommunikation zwischen Anwendungen über VPCs, Konten und Rechnungstypen hinweg verbinden, sichern und überwachen können, ohne die zugrunde liegende Netzwerkinfrastruktur verwalten zu müssen.

Wenn Sie eine private Verbindung herstellen, passiert Folgendes:

Sie stellen die VPC, Subnetze und (optional) Sicherheitsgruppen bereit, die Netzwerkkonnektivität zu Ihrem Zieldienst haben.

AWS DevOps Der Agent erstellt ein vom Service verwaltetes Ressourcen-Gateway und stellt seine Elastic Network Interfaces (ENIs) in den von Ihnen angegebenen Subnetzen bereit.

Der Agent verwendet das Ressourcen-Gateway, um den Datenverkehr über den privaten Netzwerkpfad an die IP-Adresse oder den DNS-Namen Ihres Zieldienstes weiterzuleiten.

Das Ressourcen-Gateway wird vollständig vom AWS DevOps Agenten verwaltet und erscheint als schreibgeschützte Ressource in Ihrem Konto (benanntaidevops-{your-private-connection-name}). Sie müssen es nicht konfigurieren oder verwalten. Die einzigen Ressourcen, die in Ihrer VPC erstellt werden, sind ENIs in den von Ihnen angegebenen Subnetzen. Diese ENIs dienen als Einstiegspunkt für privaten Datenverkehr und werden vollständig vom Service verwaltet. Sie akzeptieren keine eingehenden Verbindungen aus dem Internet, und Sie behalten über Ihre eigenen Sicherheitsgruppen die volle Kontrolle über ihren Datenverkehr.

Sicherheit

Private Verbindungen sind mit mehreren Sicherheitsebenen konzipiert:

Keine Gefahr für das öffentliche Internet — Der gesamte Datenverkehr zwischen dem AWS DevOps Agenten und Ihrem Zieldienst verbleibt im AWS Netzwerk. Ihr Service benötigt niemals eine öffentliche IP-Adresse oder ein Internet-Gateway.

Service-controlled Resource Gateway — Das vom Service verwaltete Resource Gateway ist in Ihrem Konto schreibgeschützt. Es kann nur vom AWS DevOps Agenten verwendet werden, und kein anderer Dienst oder Principal kann den Datenverkehr über es weiterleiten. Sie können dies in AWS CloudTrailProtokollen überprüfen, in denen alle VPC Lattice API-Aufrufe aufgezeichnet werden.

Ihre Sicherheitsgruppen, Ihre Regeln — Sie kontrollieren den ein- und ausgehenden Datenverkehr zu den ENIs über Sicherheitsgruppen, die Ihnen gehören und die Sie verwalten. Wenn Sie keine Sicherheitsgruppen angeben, erstellt der AWS DevOps Agent eine Standardsicherheitsgruppe, die auf die von Ihnen definierten Ports beschränkt ist.

Service-linked Rollen mit den geringsten Rechten — AWS DevOps Der Agent verwendet eine serviceverknüpfte Rolle, um nur die erforderlichen VPC Lattice- und Amazon EC2 EC2-Ressourcen zu erstellen. Diese Rolle ist auf Ressourcen beschränkt, die mit markiert sind,

AWSAIDevOpsManagedund kann nicht auf andere Ressourcen in Ihrem Konto zugreifen.

Anmerkung

Wenn Ihre Organisation über Service Control Policies (SCPs) verfügt, die VPC Lattice API-Aktionen einschränken, wird das vom Service verwaltete Ressourcen-Gateway über eine serviceverknüpfte Rolle erstellt. Stellen Sie sicher, dass Ihre SCPs die erforderlichen Aktionen für die serviceverknüpfte Rolle zulassen.

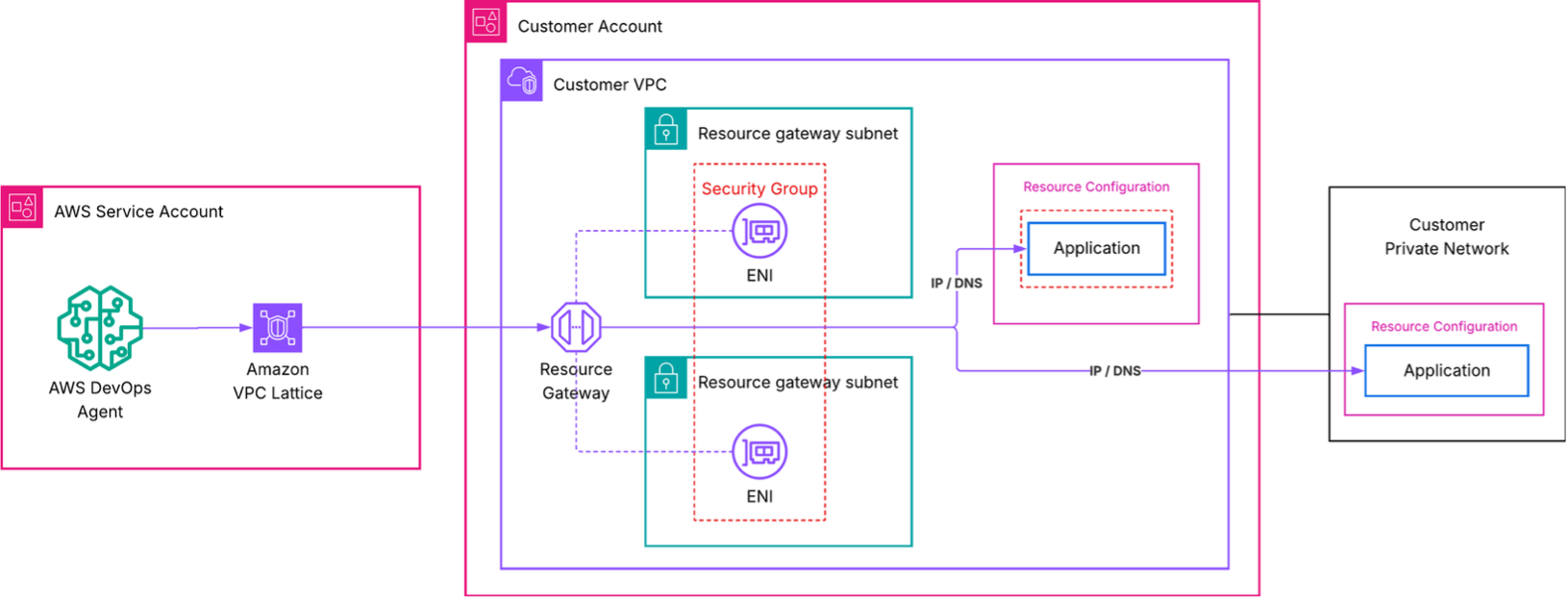

Architektur

Das folgende Diagramm zeigt den Netzwerkpfad für eine private Verbindung.

In dieser Architektur:

AWS DevOps Der Agent initiiert eine Anfrage an Ihren Zieldienst.

Amazon VPC Lattice leitet die Anfrage über das vom Service verwaltete Ressourcen-Gateway in Ihrer VPC weiter. Informationen zu erweiterten Setups, die Ihre eigenen VPC-Lattice-Ressourcen verwenden, finden Sie unter Erweiterte Einrichtung mithilfe vorhandener VPC-Lattice-Ressourcen.

Eine ENI in Ihrer VPC empfängt den Datenverkehr und leitet ihn an die IP-Adresse oder den DNS-Namen Ihres Zieldienstes weiter.

Ihre Sicherheitsgruppen regeln, welcher Datenverkehr über die ENIs zugelassen wird.

Aus Sicht Ihres Zieldienstes stammt die Anfrage von privaten IP-Adressen von ENIs innerhalb Ihrer VPC.

Erstellen Sie eine private Verbindung

Sie können mit der AWS Management Console oder der AWS CLI eine private Verbindung herstellen.

Anmerkung

Die folgenden Availability Zones werden von VPC Lattice nicht unterstützt:use1-az3,usw1-az2,apne1-az3,apne2-az2,, euc1-az2euw1-az4,cac1-az3. ilc1-az2

Voraussetzungen

Bevor Sie eine private Verbindung herstellen, stellen Sie sicher, dass Sie über Folgendes verfügen:

Ein aktiver Agent Space — Sie benötigen einen vorhandenen Agent Space in Ihrem Konto. Falls Sie noch keines haben, beachten Sie die Informationen unter Erste Schritte mit AWS DevOps Agent.

Ein privat erreichbarer Zieldienst — Ihr MCP-Server, Ihre Observability-Plattform oder ein anderer Dienst muss über eine bekannte private IP-Adresse oder einen DNS-Namen von der VPC aus erreichbar sein, in der das Ressourcen-Gateway bereitgestellt ist. Der Dienst kann in derselben VPC, einer Peer-VPC oder lokal ausgeführt werden, sofern er von den Subnetzen des Ressourcen-Gateways aus routbar ist. Der Dienst muss HTTPS-Verkehr mit einer TLS-Mindestversion von 1.2 an einem Port bereitstellen, den Sie beim Herstellen der Verbindung angeben.

Subnetze in Ihrer VPC — Identifizieren Sie 1—20 Subnetze, in denen die ENIs erstellt werden. Wir empfehlen, Subnetze in mehreren Availability Zones auszuwählen, um eine hohe Verfügbarkeit zu gewährleisten. Diese Subnetze müssen über eine Netzwerkverbindung zu Ihrem Zieldienst verfügen. Ein Subnetz pro Availability Zone kann von VPC Lattice verwendet werden.

(Optional) Sicherheitsgruppen — Wenn Sie den Datenverkehr mit bestimmten Regeln kontrollieren möchten, bereiten Sie bis zu fünf Sicherheitsgruppen-IDs vor, die an die ENIs angehängt werden sollen. Wenn Sie Sicherheitsgruppen weglassen, erstellt der AWS DevOps Agent eine Standardsicherheitsgruppe.

Private Verbindungen sind Ressourcen auf Kontoebene. Nachdem Sie eine private Verbindung erstellt haben, können Sie sie für mehrere Integrationen und Agent Spaces wiederverwenden, die denselben Host erreichen müssen.

Erstellen Sie mithilfe der Konsole eine private Verbindung

Öffnen Sie die AWS DevOps Agent-Konsole.

Wählen Sie im Navigationsbereich Capability Providers und anschließend Private Verbindungen aus.

Wählen Sie Neue Verbindung erstellen aus.

Geben Sie unter Name einen beschreibenden Namen für die Verbindung ein, z. B.

my-mcp-tool-connectionWählen Sie für VPC die VPC aus, auf der die Resource Gateway-ENIs bereitgestellt werden.

Wählen Sie für Subnetze ein oder mehrere Subnetze (bis zu 20) aus. Wir empfehlen, Subnetze in mindestens zwei Availability Zones auszuwählen.

Wählen Sie als IP-Adresstyp den IP-Adresstyp Ihres Zieldienstes (

IPv4IPv6, oderDualStack) aus.(Optional) Wenn Sie für Anzahl der IPv4-Adressen IPv4 oder Dualstack als IP-Adresstyp ausgewählt haben, können Sie die Anzahl der IPv4-Adressen pro ENI für Ihr Ressourcen-Gateway eingeben. Die Standardeinstellung ist 16 IPv4-Adressen pro ENI.

(Optional) Wählen Sie für Sicherheitsgruppen bestehende Sicherheitsgruppen (bis zu 5) aus, um einzuschränken, welcher Datenverkehr Ihren Zieldienst erreichen darf. Wenn Sie keine auswählen, wird eine Standardsicherheitsgruppe erstellt.

(Optional) Geben Sie für Portbereiche die TCP-Ports an, auf denen Ihre Zielanwendung lauscht (z. B.

443oder8080-8090). Sie können bis zu 11 Portbereiche angeben.Geben Sie als Hostadresse die IP-Adresse oder den DNS-Namen Ihres Zieldienstes ein (z. B.

mcp.internal.example.comoder10.0.1.50). Der Service muss von der ausgewählten VPC aus erreichbar sein. Wenn Sie einen DNS-Namen wählen, muss dieser öffentlich auflösbar sein.(Optional) Geben Sie für Certificate public key den öffentlichen Schlüssel des Zertifikats ein, wenn die angegebene Hostadresse TLS-Zertifikate verwendet, die PEM-encoded von einer privaten Zertifizierungsstelle ausgestellt wurden. Dadurch kann der AWS DevOps Agent der TLS-Verbindung zu Ihrem Zieldienst vertrauen.

Wählen Sie Create Connection (Verbindung erstellen) aus.

Der Verbindungsstatus ändert sich zu Create in progress. Dieser Vorgang kann bis zu 10 Minuten dauern. Wenn der Status auf Aktiv wechselt, ist der Netzwerkpfad bereit.

Wenn sich der Status in Create failed (Create failed) ändert, überprüfen Sie Folgendes:

Die von Ihnen angegebenen Subnetze verfügen über verfügbare IP-Adressen.

Ihr Konto hat die VPC Lattice-Dienstkontingente nicht erreicht.

Es gibt keine restriktiven IAM-Richtlinien, die verhindern, dass die serviceverknüpfte Rolle Ressourcen erstellt.

Anmerkung

Diese Schritte können auch ausgeführt werden, indem Sie Create a new private connection bei der Registrierung einen Capability Provider auswählen. Weitere Informationen finden Sie unter Verwenden einer privaten Verbindung mit einem Capability Provider.

Erstellen Sie eine private Verbindung mit dem AWS CLI

Führen Sie den folgenden Befehl aus, um eine private Verbindung herzustellen. Ersetzen Sie die Platzhalterwerte durch Ihre eigenen.

aws devops-agent create-private-connection \ --name my-mcp-tool-connection \ --mode '{ "serviceManaged": { "hostAddress": "mcp.internal.example.com", "vpcId": "vpc-0123456789abcdef0", "subnetIds": [ "subnet-0123456789abcdef0", "subnet-0123456789abcdef1" ], "securityGroupIds": [ "sg-0123456789abcdef0" ], "portRanges": ["443"] } }'

Die Antwort enthält den Verbindungsnamen und den folgenden Status: CREATE_IN_PROGRESS

{ "name": "my-mcp-tool-connection", "status": "CREATE_IN_PROGRESS", "resourceGatewayId": "rgw-0123456789abcdef0", "hostAddress": "mcp.internal.example.com", "vpcId": "vpc-0123456789abcdef0" }

Verwenden Sie den folgenden describe-private-connection Befehl, um den Verbindungsstatus zu überprüfen:

aws devops-agent describe-private-connection \ --name my-mcp-tool-connection

Wenn der Status lautetACTIVE, ist Ihre private Verbindung einsatzbereit.

Verwenden Sie eine private Verbindung mit einem Capability Provider

Um eine private Verbindung zu verwenden, können Sie bei der Registrierung eines Capability Providers eine Verbindung zu dieser herstellen. Zu den unterstützten Funktionen, die mit privaten Verbindungen verwendet werden könnenGitHub, gehören:GitLab,MCP Server, undGrafana. Sie können diesen Schritt mit der AWS Management Console oder der AWS CLI ausführen.

Anmerkung

Bei der Registrierung eines Capability Providers überprüft der AWS DevOps Agent, ob der Endpunkt erreichbar ist und reagiert. Stellen Sie sicher, dass Ihr Zieldienst läuft und Verbindungen akzeptiert, bevor Sie die Registrierung abschließen.

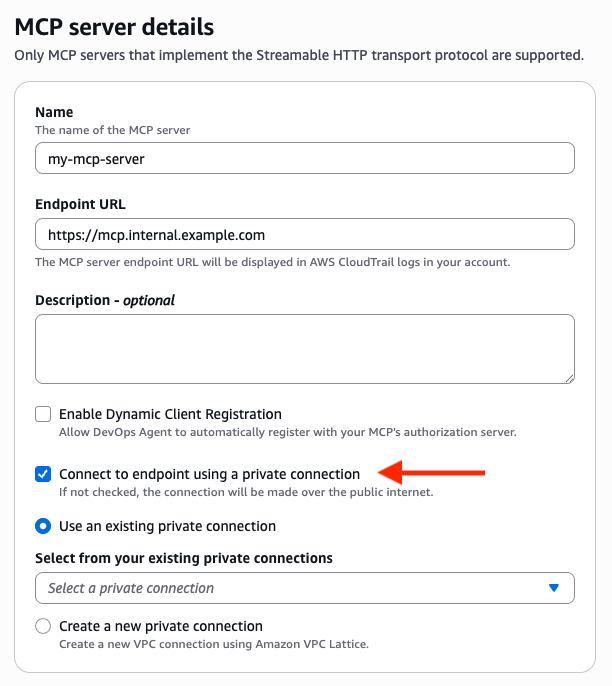

Verwenden Sie über die Konsole eine private Verbindung mit einem Capability Provider

In der AWS DevOps Agentenkonsole können private Verbindungen während der Registrierung mit einer Funktion verknüpft werden, indem die Option „Über eine private Verbindung mit Endpunkt Connect“ ausgewählt wird.

Öffnen Sie die AWS DevOps Agent-Konsole und navigieren Sie zu Ihrem Agent Space.

Wählen Sie im Bereich Capability Providers die Option Registrierung aus.

Wählen Sie Registrieren für den Funktionstyp aus, den Sie mit der privaten Verbindung verwenden möchten.

Geben Sie in der Ansicht mit den Registrierungsdetails die Endpunkt-URL ein, zu der Sie über die private Verbindung eine Verbindung herstellen möchten (z. B.

https://mcp.internal.example.com).Wählen Sie Über eine private Verbindung mit Endpunkt Connect aus.

Wählen Sie entweder eine bestehende private Verbindung aus, die der Endpunkt-URL entspricht, zu der Sie eine Verbindung herstellen möchten, oder wählen Sie Neue private Verbindung erstellen, um eine Verbindung zu erstellen.

Schließen Sie den Registrierungsprozess für den Capability Provider ab.

Anmerkung

Wenn Sie eine private Verbindung für einen Capability Provider auswählen, der die OAuth-Authentifizierung (Client Credentials oder 3LO) verwendet, gilt die private Verbindung sowohl für den Capability Provider-Endpunkt als auch für den Token-Exchange-Endpunkt. Stellen Sie sicher, dass die private Verbindung mit einer Hostadresse konfiguriert ist, die den Datenverkehr an beide Endpunkte weiterleiten kann.

Verwenden Sie eine private Verbindung mit einem Capability Provider unter Verwendung des AWS CLI

Sie können Capabilities mit einer privaten Verbindung registrieren, indem Sie das private-connection-name Argument angeben. Im Folgenden finden Sie ein Beispiel für die Registrierung eines MCP-Servers mit API-Schlüsselautorisierung über die my-mcp-tool-connection private Verbindung. Ersetzen Sie die Platzhalterwerte durch Ihre eigenen.

aws devops-agent register-service \ --service mcpserver \ --private-connection-name my-mcp-tool-connection \ --service-details '{ "mcpserver": { "name": "my-mcp-tool", "endpoint": "https://mcp.internal.example.com", "authorizationConfig": { "apiKey": { "apiKeyName": "api-key", "apiKeyValue": "secret-value", "apiKeyHeader": "x-api-key" } } } }' \ --region us-east-1

Überprüfen Sie eine private Verbindung

Nachdem die private Verbindung den Status Aktiv erreicht hat und von einem Capability Provider genutzt wurde, stellen Sie sicher, dass der AWS DevOps Agent Ihren Zieldienst erreichen kann:

Öffnen Sie die AWS DevOps Agent-Konsole und navigieren Sie zu Ihrem Agent-Bereich.

Starten Sie eine neue Chat-Sitzung.

Rufen Sie einen Befehl auf, der die Integration verwendet, die von Ihrer privaten Verbindung unterstützt wird. Wenn Ihr MCP-Tool beispielsweise Zugriff auf eine interne Wissensdatenbank bietet, stellen Sie dem Agenten eine Frage, für die diese Wissensdatenbank erforderlich ist.

Vergewissern Sie sich, dass der Agent Ergebnisse aus dem privaten Dienst zurückgibt.

Wenn die Verbindung fehlschlägt, überprüfen Sie Folgendes:

VPC-Lattice-Grenzwerte — Stellen Sie sicher, dass Sie keine Ressourcen-Gateway- oder andere VPC-Lattice-Kontingentgrenzen erreicht haben

Sicherheitsgruppenregeln — Stellen Sie sicher, dass die Sicherheitsgruppen, die den ENIs zugeordnet sind, ausgehenden Datenverkehr an dem Port zulassen, den Ihr Dienst überwacht. Stellen Sie außerdem sicher, dass die Sicherheitsgruppe Ihres Dienstes eingehenden Datenverkehr auf dem Zielport zulässt. Der Datenverkehr kommt von VPC-Lattice-Datenebenen-IPs innerhalb Ihres VPC-CIDR-Bereichs. Sie können die Sicherheitsgruppenreferenzierung verwenden (die ENI-Sicherheitsgruppe als Quelle zulassen) oder eingehende Daten aus der VPC CIDR zulassen.

Subnetzkonnektivität — Stellen Sie sicher, dass die ausgewählten Subnetze den Datenverkehr an Ihren Service weiterleiten können. Wenn der Dienst in einem anderen Subnetz ausgeführt wird, stellen Sie sicher, dass die Routing-Tabellen den Verkehr zwischen ihnen zulassen.

Dienstverfügbarkeit — Stellen Sie sicher, dass Ihr Dienst läuft und Verbindungen über den erwarteten Port akzeptiert.

Nicht unterstützte Availability Zone — Stellen Sie sicher, dass sich Ihre Subnetze in unterstützten Availability Zones befinden. Führen Sie die Ausführung aus

aws ec2 describe-subnets --subnet-ids <your-subnet-ids> --query 'Subnets[*].[SubnetId,AvailabilityZoneId]'und vergleichen Sie sie mit den oben aufgeführten Availability Zones, die nicht unterstützt werden.

Löschen Sie eine private Verbindung

Sie können ungenutzte private Verbindungen mit der AWS Management Console oder der AWS CLI löschen.

Löschen Sie eine private Verbindung mithilfe der Konsole

Öffnen Sie die AWS DevOps Agent-Konsole.

Wählen Sie im Navigationsbereich Capability Providers und anschließend Private Verbindungen aus.

Wählen Sie das Aktionsmenü für die private Verbindung aus, die Sie löschen möchten, und wählen Sie Entfernen aus.

Die private Verbindung wird mit dem Status „Verbindung wird entfernt“ angezeigt, während der AWS DevOps Agent das verwaltete Ressourcen-Gateway und die ENIs von Ihrer VPC entfernt. Nach Abschluss des Löschvorgangs erscheint die Verbindung nicht mehr in Ihrer Liste der privaten Verbindungen.

Löschen Sie eine private Verbindung mit AWS CLI

aws devops-agent delete-private-connection \ --name my-mcp-tool-connection

Die Antwort gibt den Status von zurückDELETE_IN_PROGRESS. AWS DevOps Der Agent entfernt das Managed Resource Gateway und die ENIs aus Ihrer VPC. Nach Abschluss des Löschvorgangs erscheint die Verbindung nicht mehr in Ihrer Liste der privaten Verbindungen.

Erweitertes Setup unter Verwendung vorhandener VPC-Lattice-Ressourcen

Wenn Ihre Organisation bereits Amazon VPC Lattice verwendet und Ihre eigenen Ressourcenkonfigurationen verwaltet, können Sie im selbstverwalteten Modus eine private Verbindung erstellen. Anstatt den AWS DevOps Agenten ein Ressourcen-Gateway für Sie erstellen zu lassen, geben Sie den Amazon-Ressourcennamen (ARN) einer vorhandenen Ressourcenkonfiguration an, die auf Ihren Zielservice verweist.

Dieser Ansatz ist nützlich, wenn Sie:

Sie möchten die volle Kontrolle über das Ressourcen-Gateway und den Lebenszyklus der Ressourcenkonfiguration haben.

Sie müssen Ressourcenkonfigurationen für mehrere AWS Konten oder Dienste gemeinsam nutzen.

Für eine detaillierte Verkehrsüberwachung sind VPC Lattice-Zugriffsprotokolle erforderlich.

Führen Sie eine Hub-and-Spoke-Netzwerkarchitektur aus.

So erstellen Sie eine selbstverwaltete private Verbindung mit der AWS CLI:

aws devops-agent create-private-connection \ --name my-advanced-connection \ --mode '{ "selfManaged": { "resourceConfigurationId": "arn:aws:vpc-lattice:us-east-1:123456789012:resourceconfiguration/rcfg-0123456789abcdef0" } }'

Weitere Informationen zur Einrichtung von VPC Lattice-Ressourcen-Gateways und Ressourcenkonfigurationen finden Sie im Amazon VPC Lattice-Benutzerhandbuch.