Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

AWS Dienste nutzen

AWS Identity and Access Management

Es hat sich bewährt, eine IAM-Rolle für den Zugriff auf AWS Dienste zu verwenden und die damit verbundene IAM-Richtlinie genau festzulegen, sodass nur Benutzer in WorkSpaces Anwendungssitzungen Zugriff haben, ohne dass zusätzliche Anmeldeinformationen verwaltet werden müssen. Folgen Sie den bewährten Methoden für die Verwendung von IAM-Rollen mit Anwendungen. WorkSpaces

Erstellen Sie IAM-Richtlinien zum Schutz von Amazon S3 S3-Buckets, die erstellt wurden, um Benutzerdaten sowohl in Basisordnern als auch in Anwendungseinstellungen dauerhaft zu speichern. Dadurch wird der Zugriff durch Administratoren, die keine WorkSpaces Anwendungen sind, verhindert.

VPC-Endpunkte

Ein VPC-Endpunkt ermöglicht private Verbindungen zwischen Ihrer VPC und unterstützten AWS Diensten und VPC-Endpunktdiensten, die von bereitgestellt werden. AWS PrivateLink AWS PrivateLink ist eine Technologie, mit der Sie privat auf Dienste zugreifen können, indem Sie private IP-Adressen verwenden. Der Datenverkehr zwischen Ihrer VPC und dem anderen Service verlässt das Amazon-Netzwerk nicht. Wenn der öffentliche Internetzugang nur für AWS Dienste erforderlich ist, entfernen VPC-Endpunkte die Anforderung für NAT-Gateways und Internet-Gateways vollständig.

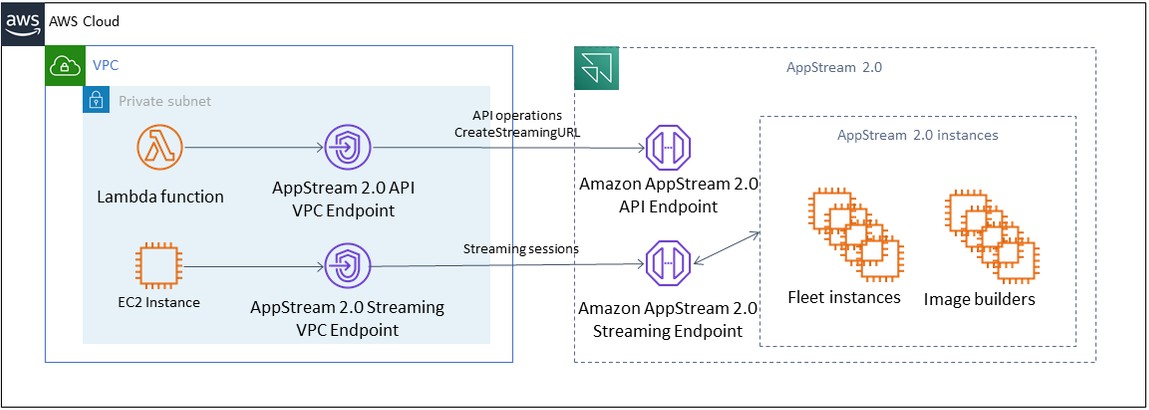

In Umgebungen, in denen Automatisierungsroutinen oder Entwickler API-Aufrufe für WorkSpaces Anwendungen benötigen, erstellen Sie einen VPC-Schnittstellen-Endpunkt für WorkSpaces Anwendungs-API-Operationen. Wenn es beispielsweise EC2-Instances in privaten Subnetzen ohne öffentlichen Internetzugang gibt, kann ein VPC-Endpunkt für WorkSpaces Applications API verwendet werden, um AppStream 2.0-API-Operationen wie URL aufzurufen. CreateStreaming Das folgende Diagramm zeigt ein Beispiel-Setup, bei dem WorkSpaces Anwendungs-API und Streaming-VPC-Endpunkte von Lambda-Funktionen und EC2-Instances genutzt werden.

VPC-Endpunkt

Mit dem Streaming-VPC-Endpunkt können Sie Sitzungen über einen VPC-Endpunkt streamen. Der Streaming-Schnittstellenendpunkt verwaltet den Streaming-Datenverkehr innerhalb Ihrer VPC. Der Streaming-Datenverkehr umfasst Pixel, USB, Benutzereingaben, Audio, Zwischenablage, Datei-Upload und -Download sowie Druckerdatenverkehr. Um den VPC-Endpunkt zu verwenden, muss die VPC-Endpunkteinstellung im WorkSpaces Anwendungsstapel aktiviert sein. Dies dient als Alternative zum Streamen von Benutzersitzungen über das öffentliche Internet von Standorten aus, die nur eingeschränkten Internetzugang haben und von einem Zugriff über eine Direct Connect-Instanz profitieren würden. Für das Streaming von Benutzersitzungen über einen VPC-Endpunkt ist Folgendes erforderlich:

-

Die Sicherheitsgruppen, die dem Schnittstellenendpunkt zugeordnet sind, müssen eingehenden Zugriff auf Port

443(TCP) und Ports1400–1499(TCP) aus dem IP-Adressbereich ermöglichen, von dem aus Ihre Benutzer eine Verbindung herstellen. -

Die Network Access Control List für die Subnetze muss ausgehenden Datenverkehr von kurzlebigen Netzwerkports

1024-65535(TCP) in den IP-Adressbereich zulassen, von dem aus Ihre Benutzer eine Verbindung herstellen. -

Eine Internetverbindung ist erforderlich, um Benutzer zu authentifizieren und die Webressourcen bereitzustellen, die Applications zum Funktionieren benötigen. WorkSpaces

Weitere Informationen zur Beschränkung des Datenverkehrs auf AWS Dienste mit WorkSpaces Anwendungen finden Sie im Administratorhandbuch für das Erstellen und Streamen von VPC-Endpunkten.

Wenn ein vollständiger öffentlicher Internetzugang erforderlich ist, empfiehlt es sich, die verstärkte Sicherheitskonfiguration (ESC) von Internet Explorer im Image Builder zu deaktivieren. Weitere Informationen finden Sie im Administratorhandbuch für WorkSpaces Anwendungen zur Deaktivierung der erweiterten Sicherheitskonfiguration von Internet Explorer.

Konfiguration des Instance Metadata Service (IMDS) auf Ihren Instanzen

In diesem Thema wird der Instanz-Metadatendienst (IMDS) beschrieben.

Instance-Metadaten sind Daten einer Amazon Elastic Compute Cloud (Amazon EC2)-Instance, mit denen Anwendungen die ausgeführte Instance konfigurieren oder verwalten können. Der Instance-Metadatenservice (IMDS) ist eine On-Instance-Komponente, die von Code auf der Instance verwendet wird, um sicher auf Instance-Metadaten zuzugreifen. Weitere Informationen finden Sie unter Instance-Metadaten und Benutzerdaten im Amazon-EC2-Benutzerhandbuch.

Code kann mit einer von zwei Methoden auf Instanzmetadaten von einer laufenden Instanz aus zugreifen: Instanz-Metadatendienst Version 1 (IMDSv1) oder Instanz-Metadatendienst Version 2 (IMDSv2). IMDSv2 verwendet sitzungsorientierte Anfragen und behebt verschiedene Arten von Sicherheitslücken, die für den Zugriff auf das IMDS genutzt werden könnten. Informationen zu diesen beiden Methoden finden Sie unter Konfiguration des Instance-Metadaten-Service im Amazon EC2 EC2-Benutzerhandbuch.

Ressourcenunterstützung für IMDS

Always-On-, On-Demand-Flotten, Single-Session- und Multi-Session-Flotten sowie alle Image Builders unterstützen IMDSv1 sowohl die IMDSv2 Ausführung von WorkSpaces Anwendungs-Images mit der Agent-Version oder dem verwalteten Image-Update, das am oder nach dem 16. Januar 2024 veröffentlicht wurde.

Elastic Fleets- und AppBlock Builders-Instances unterstützen auch sowohl als auch. IMDSv1 IMDSv2

Beispiel für IMDS-Attributeinstellungen

Im Folgenden finden Sie zwei Beispiele für die Wahl der IMDS-Methode:

Beispiel für ein Java v2-SDK

Im folgenden Beispiel wird die Deaktivierung IMDSv1 mithilfe von disableIMDSV1 Attributen angefordert

CreateFleetRequest request = CreateFleetRequest.builder() .name("TestFleet") .imageArn("arn:aws:appstream:us-east-1::image/TestImage") .instanceType("stream.standard.large") .fleetType(FleetType.ALWAYS_ON) .computeCapacity(ComputeCapacity.builder() .desiredInstances(5) .build()) .description("Test fleet description") .displayName("Test Fleet Display Name") .enableDefaultInternetAccess(true) .maxUserDurationInSeconds(3600) .disconnectTimeoutInSeconds(900) .idleDisconnectTimeoutInSeconds(600) .iamRoleArn("arn:aws:iam::123456789012:role/TestRole") .streamView(StreamView.APP) .platform(PlatformType.WINDOWS) .maxConcurrentSessions(10) .maxSessionsPerInstance(2) .tags(tags) .disableIMDSV1(true) .build();

Setzen Sie disable IMDSV1 auf true, um es zu deaktivieren IMDSv1 und zu erzwingen IMDSv2.

Setzen Sie disable IMDSV1 auf false, um IMDSv1 sowohl als auch zu aktivieren IMDSv2.

CLI-Beispiel

Im folgenden Beispiel wird die Deaktivierung IMDSv1 mithilfe von --disable-imdsv1 Attributen angefordert

aws appstream create-fleet --name test-fleet --image-arn "arn:aws:appstream:us-east-1::image/test-image" --disable-imdsv1 --instance-type stream.standard.small --compute-capacity DesiredInstances=2 --max-user-duration-in-seconds 57600 --disconnect-timeout-in-seconds 57600 --region us-east-1

Auf true setzen--disable-imdsv1, um es zu deaktivieren IMDSv1 und zu erzwingen IMDSv2.

Auf false setzen--no-disable-imdsv1, um sowohl als auch IMDSv1 zu aktivieren IMDSv2.